صمم سياسة كلمة المرور الخاصة بك

احصل على رؤى حول صياغة سياسات كلمات مرور المنتجات التي تكون متوافقة وآمنة وسهلة الاستخدام، مع ضمان Logto لأمان عملية المصادقة الخاصة بك.

هل تحميك كلمة مرورك حقًا؟

من المحتمل أنك ستحتاج إلى الاعتماد على طريقة المصادقة الكلاسيكية - كلمات المرور - في منتجك. بينما لن يتم استبدال كلمات المرور بالكامل ، فإنها أكثر عرضة للهجمات مقارنة بأساليب المصادقة البديلة. هل سياسات كلمة المرور الخاصة بك آمنة ومتوافقة حقًا؟ حتى إذا كنت مألوفًا بمختلف تقنيات سياسة كلمة المرور، فهل استخدام طبقات منها فعّال حقًا؟

نحن نعالج تعقيد تصميم وتكوين سياسات كلمات المرور من خلال إجراء بحوث متعمقة حول مواصفات NIST، �وفحص سياسات كلمة مرور المنتجات الرائدة، وضمان توازن تجربة المستخدم. ندعو إلى أهمية الامتثال لكلمات المرور، ونعمل على تخفيف التحديات المرتبطة بإستراتيجية كلمة المرور وتوفير عملية شاملة لضمان أمان الحساب من خلال التكامل السلس لكلمات المرور مع عوامل التحقق الأخرى في المصادقة متعددة العوامل (MFA).

ما هي كلمات المرور التي يحتاجها المستخدمون؟

غالبًا ما يتعرض مصممو المنتجات لسؤال ما إذا كانت منتجاتهم آمنة بما يكفي، مما يؤدي إلى تنفيذ سياسات كلمة مرور صارمة ومعقدة. على سبيل المثال، فرض استخدام مزيج من الأحرف الكبيرة والصغيرة، والأرقام، بل وحتى الأحرف الخاصة، أو فرض تغييرات منتظمة لكلمة المرور للموظفين.

عندما يواجه المستخدمون مثل هذه المتطلبات، يسارعون إلى التعبير عن شكاواهم: "لماذا يجب أن يكون الأمر معقدًا جدًا؟ تذكر كلمات المرور الخاصة بي يشبه وظيفة بدوام كامل" وهذا يترك مديري المنتجات في حيرة، متسائلين ما إذا كانت سياسة كلمة مرور أكثر تعقيدًا تعد أفضل بشكل ضروري. دعونا نفكك مكونات سياسة كلمة مرور شاملة لاكتشاف �ذلك.

في القسم التالي، سنتعمق أكثر في تعقيدات سياسات كلمات المرور، ونسعى لتحقيق التوازن بين الأمان وراحة المستخدم. سنستعرض كيفية تحديد المتطلبات الصحيحة لكلمات المرور وتقديم رؤى مستندة إلى البيانات لدعم نهجنا.

قائمة مرجعية لجميع عوامل كلمة المرور

أولاً، بعد تحليل العديد من المنتجات ومواصفات NIST، جمعنا قائمة شاملة بعوامل كلمة المرور وتوصيات التصميم.

لقد قامنا بتقسيمها بشكل تقريبي إلى ثلاث مجموعات:

- متطلبات إعداد كلمة المرور: المتطلبات الدنيا لكلمات المرور التي يقوم المستخدم بتعيينها.

- مراقبة أمان كلمة المرور: الإجراءات السريعة والتغذية الراجعة عند اكتشاف مخاطر متعلقة بكلمة المرور.

- تجربة مستخدم كلمة المرور: تحسين تجربة إدخال المستخدم أثناء إنشاء كلمة المرور والتحقق منها.

| الفئة | العوامل | التحليل (يرجى الرجوع إلى https://pages.nist.gov/800-63-3/sp800-63b.html#sec5) |

|---|---|---|

| تعيين متطلبات كلمة المرور | الطول | زيادة طول كلمة المرور أكثر فعالية في منع هجمات كسر كلمة المرور من التعقيد. يقترح NIST أن تكون الأقل 8 أحرف، لكن ينبغي السماح بكلمات المرور الأطول. |

| أنواع الأحرف | يمكن أن تدعم كلمات المرور أنواعًا مختلفة من الأحرف، بما في ذلك الأحرف الكبيرة، الأحرف الصغيرة، الأرقام، الرموز، والرموز الموحدة (ينبغي أيضًا السماح بوجود أحرف المسافة). | |

| سياسات كلمة المرور يجب ألا تطلب من المستخدمين تذكر أنواع محددة من المعلومات، حيث أظهرت الدراسات أن هذا يزيد من التعقيد دون فعالية تحسين الأمان. https://www.notion.so/General-f14f0fb677af44cb840821776831a021?pvs=21 | ||

| العبارات ذات الأمن المنخفض | يفضل تنبيه المستخدمين لتغيير كلمات المرور الخاصة بهم عندما يستخدمون أنماط يمكن تخمينها بسهولة أو كسرها مثل الأحرف المتكررة أو المتتالية، الكلمات الشائعة، معلومات المستخدم، أو معلومات سياق المنتج. | |

| كلمة مرور مسربة | يجب التحقق من كلمات المرور الجديدة للمستخدمين مقابل قائمة من كلمات المرور المسربة لضمان عدم تعرضها للخطر. | |

| مراقبة أمان كلمة المرور | تحديد معدل التحقق من كلمة المرور | حدد عدد المحاولات المتتالية غير الصحيحة لكلمات المرور. عند الوصول إلى هذا الحد، ينبغي تنفيذ تدابير أمان مثل مطالبة بإجراء المصادقة متعددة العوامل (MFA)، إرسال إشعارات دفع، فرض فترات تهدئة، أو حتى تعليق الحساب مؤقتًا. |

| فرض تغيير كلمة المرور | لا ينبغي طلب تغيير كلمات المرور عشوائيًا. ومع ذلك، يجب على المصادقين فرض تغيير كلمة المرور إذا كان هناك دليل على مصادقة مخترقة. | |

| تاريخ كلمة المرور | احتفظ بسجل لكلمات المرور السابقة التي لا يمكن استخدامها مجددًا. لا يوصى بفرض قيود مفرطة على إعادة استخدام كلمة المرور، حيث قد يتجاوز المستخدمون هذه القاعدة عن طريق تعديلات طفيفة. | |

| مسح الجلسة بعد تغيير كلمة المرور | السماح للمستخدمين باختيار ما إذا كانوا يريدون تسجيل الخروج من الأجهزة الأخرى بعد تغيير كلمة المرور الخاصة بهم. | |

| تجربة إدخال كلمة المرور | مقاييس قوة كلمة المرور | قدم إرشادات للمستخدمين لمساعدتهم في اختيار أسرار قوية للحفظ. |

| مطالبة كلمة المرور | تجنب عرض تلميحات كلمة المرور، حيث تزيد من احتمالية الوصول غير المصرح به. | |

| نسخ ولصق كلمة المرور | السماح باستخدام وظيفة "اللصق"، التي تسهل استخدام مديري كلمات المرور. | |

| عرض كلمة المرور | تقديم خيار لعرض كلمة المرور كما تم إدخالها، بدلاً من عرض سلسلة من النقاط أو النجوم، حتى يتم تقديمها. |

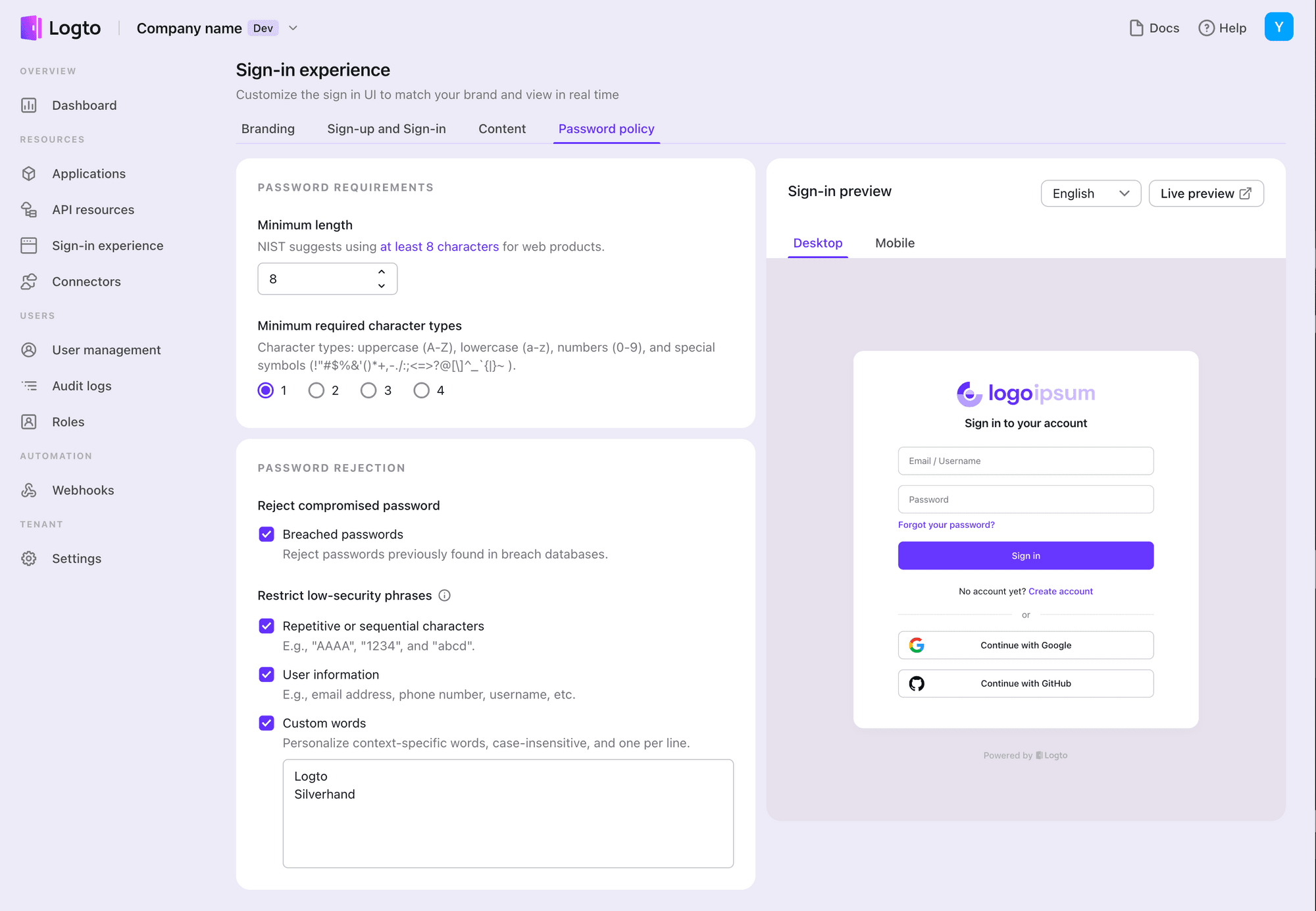

أداة لتكوين تجربتك مع كلمات المرور

ربما ليس لديك الصبر على استعراض جميع العناصر الموجودة في القائمة. إذا كنّا سنقوم بتصميم أداة شاملة لكلمات المرور تجمع جميع خيارات التكوين هذه، فقد تصبح صداعًا للمطورين، أكثر تعقيدًا من سياسات كلمة المرور المعقدة نفسها. لذلك، دعونا نبسط عوامل كلمة السر أكثر إلى ثلاث خطوات.

الخطوة 1: تجاهل القواعد غير الضرورية

كما ورد في الجدول، قد تبدو بعض القواعد القديمة لكلمات المرور وكأنها تزيد الأمان، ولكنها تقدم القليل في المقابل، وغالبًا تسبب إحباطًا وارتباكًا لدى المستخدمين.

- تجنب تقييد مجموعة الأحرف التي يجب أن يستخدمها المستخدمون؛ يكفي تقييد عدد أنواع الأحرف. على سبيل المثال، لا تتطلب Facebook وDiscord وStripe مجموعة معينة من أنواع الأحرف، وتعتمد سياسة كلمات مرور Google على طلب "نوعين على الأقل من الأحرف والأرقام والرموز."

- لا تفرض تغييرات دورية لكلمات المرور بانتظام حيث يشكل ذلك عبءًا غير ضروري على ذاكرة المستخدمين. بدلًا من ذلك، اطلب تغيير كلمة المرور فقط عندما يكون هناك خطر من تصدع الاعتمادات.

- اختيار واحد فقط من قيود كلمة المرور، بين متطلبات واضحة لكلمة المرور وقوائم مستوى قوة كلمة المرور لمنع سوء فهم المستخدم.

- تجنب عرض قواعد مفرطة في التعقيد في المقدمة، مما يمنع المستخدمين من التركيز على قراء错误 يمكن أن تحدث.

- الامتناع عن استخدام تلميحات كلمة المرور لتجنب منح المهاجمين المحتملين ميزة.

الخطوة 2: توفير التخصيص للمنتجات المختلفة

نقدم خيارات تكوين مرنة للسياسات الم minimae لكلمات المرور، مع قيم موصى بها لتقليل منحن التعلم للمطورين وتوفير تجربة تسجيل دخول جاهزة. تشمل هذه الخيارات:

- الحد الأدنى للطول: القيمة الافتراضية 8 أحرف، الحد الأدنى هو 1.

- الحد الأدنى لأنواع الأحرف اللازمة: غير موصى بالتقييد، أي تعيينه إلى 1 من 4.

- مفردات تقييد كلمات المرور: موصى بتمكين جميع القيود. لا يمكن للمستخدمين تجنب التحفيز لنفس المفردة، ولكن السماح بإضافة ثلاثة أحرف أو أكثر غير متتالية لزيادة تعقيد كلمات المرور. هذه الإضافة تزيد من عشوائية كلمات المرور.

- حظر كلمة المرور المسربة: استخدام قاعدة بيانات موثوقة لكلمات المرور المخترقة لدعم، مما يمنع المستخدمين من استخدام كلمات مرور متطابقة لتجنب الهجمات المباشرة على الدليل.

الخطوة 3: ضمان الأمان بقيم ثابتة

بالنسبة للمعلمات التي لا يمكن تخصيصها، قمنا بتطبيق إجراءات احتياطية لضمان أمان كلمات المرور. إذا كان لديك متطلبات تخصيص معينة، فلا تتردد في إبلاغنا.

نحن قد حددنا عدد التحقق غير الصحيح المتتالي من كلمات المرور ووقت التهدئة لتعليق عملية تسجيل الدخول. هذا يحمي من هجمات كلمات المرور المستمرة. بالإضافة إلى ذلك، نوفر ويبهوك للتحقق الفاشل المتتالي لكلمات المرور ويمكنك استخدامه لإرسال إشعارات البريد الإلكتروني أو تعليق الحسابات ذات المخاطر العالية لتعرضها للاختراق.

- بشكل افتراضي، نقوم بمسح الجلسات على الأجهزة الأخرى بعد إعادة تعيين كلمة المرور وتجديد الرمز المميز. هذه الطبقة الإضافية من الأمان تساعد في منع الوصول غير المصرح به إلى حسابك، مما يضمن أن تبقى بياناتك سرية ومحمية.

الخاتمة

مع هذه الخطوات الثلاث البسيطة، يمكنك تبسيط عملية تكوين تجربتك مع كلمة المرور، تحقيق التوازن الصحيح بين الأمان وراحة المستخدم. يجعل Logto الأمر سهلًا لتكوين نظام مصادقة آمن وسهل الاستخدام لمنتجك. ترقب ميزة المصادقة متعددة العوامل (MFA) القادمة، وتحكم في أمان منتجك كما لم يحدث من قبل.