ما هو الانتحال في الأمن السيبراني وإدارة الهوية؟ كيف يمكن لوكلاء الذكاء الاصطناعي استخدامه؟

تعرف على كيفية استخدام الانتحال في الأمن السيبراني وإدارة الهوية، وكيف يمكن لوكلاء الذكاء الاصطناعي استخدام هذه الميزة.

الانتحال هو ميزة مضمنة في Logto، وفي هذه المقالة، سنشرح ما هو ومتى يمكن استخدامه. مع انتشار وكلاء الذكاء الاصطناعي في عام 2025، نرى المزيد من حالات الاستخدام التي تتعلق بالانتحال في الأمن السيبراني وإدارة الهوية.

ما هو الانتحال في المصادقة والتفويض؟

الانتحال في مجال المصادقة والتفويض هو عندما يقوم نظام أو مستخدم باتخاذ هوية مستخدم آخر مؤقتًا لأداء إجراءات نيابة عنه. يتم ذلك عادةً بتفويض مناسب وهو مختلف عن سرقة الهوية أو الانتحال الخبيث.

مثال شائع هو عندما تواجه مشكلة في حسابك وتبعث برسالة بريد إلكتروني إلى فريق خدمة العملاء للحصول على المساعدة. يقومون بفحص حسابك نيابة عنك لحل المشكلة.

كيف يعمل الانتحال

هناك بعض الخطوات النموذجية المتضمنة في تدفق الانتحال.

- طلب الإذن: يطلب المنتحل (مثل المسؤول أو وكيل الذكاء الاصطناعي) الإذن للتصرف نيابة عن المستخدم.

- تبادل الرموز: يتحقق النظام من صحة الطلب ويتبادل الرموز، مانحًا الوصول للمنتحل بالأذونات اللازمة.

- العمل نيابة عن المستخدم: يقوم المنتحل بتنفيذ الإجراءات (مثل تعديل الإعدادات، حل المشكلات) كما لو كان هو المستخدم.

يمكن للمنتحل بعد ذلك تنفيذ الإجراءات أو الوصول إلى الموارد كما لو كان المستخدم المنتحل.

ما هي حالات الاستخدام الصالحة للانتحال؟

دعم العملاء

تمامًا مثل ما ذكرناه أعلاه، في سيناريوهات دعم العملاء، يسمح الانتحال لوكلاء الدعم أو المديرين بالوصول إلى حسابات المستخدمين لتشخيص المشكلات وحلها دون الحاجة إلى بيانات اعتماد المستخدم.

إليك بعض الأمثلة

- استكشاف الأخطاء وإصلاحها: يقوم المسؤول بانتحال مستخدم لإعادة تمثيل المشكلة المبلغ عنها وفهم ما يحدث.

- استعادة الحساب: يقوم المسؤول بتحديث ملف تعريف المستخدم أو إعادة تعيين الإعدادات نيابة عنه.

- إدارة الاشتراك: يقوم وكيل دعم الفواتير بإصلاح أخطاء الاشتراك عن طريق الوصول إلى حساب المستخدم مباشرةً.

وكلاء الذكاء الاصطناعي

يمكن لوكلاء الذكاء الاصطناعي الاستفادة من الانتحال للعمل نيابة عن المستخدمين، تنفيذ المهام تلقائيًا أو المساعدة في سير العمل. مع تزايد تورط الذكاء الاصطناعي في العمليات التجارية، يلعب الانتحال دورًا رئيسيًا في تمكين الإجراءات المستقلة مع ضمان أمن الهوية والتحكم في الوصول.

إليك بعض الأمثلة

- المساعدات الافتراضية: يقوم وكيل الذكاء الاصطناعي بجدولة الاجتماعات وإرسال دعوات التقويم نيابة عن المستخدم.

- الردود التلقائية: يجيب روبوت الدردشة بالذكاء الاصطناعي على استفسارات العملاء ويستخدم ملف تعريف وكيل الدعم لحل المشكلات مباشرةً.

- أتمتة المهام: يقوم مساعد الذكاء الاصطناعي بتحديث لوحات إدارة المشاريع أو تقديم التقارير نيابة عن المستخدمين. على سبيل المثال، تحديث حالات التذاكر (مثل من "قيد التقدم" إلى "مكتمل"). نشر التعليقات أو الملاحظات من ملف تعريف المدير.

التدقيق والاختبار

يُستخدم الانتحال أيضًا بشكل شائع لأغراض التدقيق والاختبار وضمان الجودة. من خلال انتحال أدوار مختلفة، يمكن للمسؤولين أو المختبرين التحقق من تجارب المستخدمين وسير العمل والأذونات للتأكد من أداء النظام وجودته.

إليك بعض الأمثلة

- اختبار الأدوار: يقوم المسؤول بانتحال أدوار مستخدم مختلفة (مثل المدير، الموظف، أو الضيف) لفحص ضوابط الوصول والتأكد من أن كل دور لديه الأذونات الصحيحة للموارد الصحيحة.

- اختبار سير العمل: يقوم مهندس ضمان الجودة بمحاكاة المعاملات من ملفات تعريف المستخدم المختلفة لاختبار سلوك النظام.

- تدقيق الأمان: يقوم المدقق بانتحال المستخدمين للتحقق من أن الإجراءات الحساسة تثير التنبيهات المناسبة أو تتطلب مصادقة متعددة العوامل (MFA).

الوصول المفوض

يسمح الوصول المفوض لأحد المستخدمين بتنفيذ الإجراءات نيابة عن آخر، وغالبًا ما يُرى في إعدادات التعاون في الشركات والفرق. يختلف هذا الاستخدام عن الانتحال النموذجي لأن كل من هوية المنفذ والمفوض محفوظة.

إليك بعض الأمثلة

- موافقات المدير: يقوم المدير بتقديم الجداول الزمنية أو تقارير النفقات نيابة عن أعضاء فريقه.

- التعاون في الفرق: يقوم المساعد بجدولة الاجتماعات أو إرسال رسائل البريد الإلكتروني من حساب المدير التنفيذي.

- سير العمل في الشركات: يقوم ممثلو الموارد البشرية بتحديث سجلات الموظفين دون الحاجة إلى كلمات المرور الخاصة بهم.

لتنفيذ الانتحال، ما هي الاعتبارات الأمنية اللازمة لذلك

يتيح الانتحال للمستخدم التصرف مؤقتًا نيابة عن الآخرين ضمن النظام، مما يمنحه القدر الكبير من القوة والتحكم. لهذا السبب من الضروري معالجة عدة اعتبار�ات أمان لمنع سوء الاستخدام.

السجلات المفصلة للتدقيق

سجل كل إجراءات الانتحال، بما في ذلك من قام بها، وما تم فعله، ومتى حصل ذلك، وأين حدث. تأكد من أن السجلات تعرض كل من المنتحل والمستخدم المنتحل. احفظ السجلات بأمان، حدد فترات احتفاظ معقولة، وقم بتمكين التنبيهات لأي نشاط غير عادي.

التحكم في الوصول المبني على الأدوار (RBAC)

السماح فقط بالأدوار المصرح بها (مثل وكلاء الدعم) للانتحال. مع تحديد نطاق الانتحال (مثل وكلاء الدعم لا يمكنهم انتحال المديرين). اتبع مبدأ الأقل امتيازًا وراجع الأذونات بانتظام للحفاظ على الأمان.

الموافقة والإخطار

أحيانًا، يجب أن تتضمن العملية الموافقة والإخطارات. على سبيل المثال:

- قبل الانتحال: اطلب موافقة المستخدم على الإجراءات الحساسة.

- بعد الانتحال: أبلغ المستخدمين بتفاصيل ما تم فعله.

- للصناعات الحساسة (مثل الرعاية الصحية والمالية)، الموافقة ضرورية.

حالات استخدام وكلاء الذكاء الاصطناعي للانتحال في المصادقة والتفويض

بما أن وكلاء الذكاء الاصطناعي أصبحوا أكثر انتشارًا في عام 2025، يستخدم الانتحال بشكل متزايد لتمكين الوكلاء من العمل نيابة عن المستخدمين مع الحفاظ على الأمان والمساءلة.

إليك بعض حالات الاستخدام العملية:

وكلاء دعم العملاء بالذكاء الاصطناعي

السيناريو: يتواصل المستخدم مع الدعم عبر الدردشة لمشاكل الحساب. يصل وكيل الذكاء الاصطناعي إلى حسابهم وينفذ الإجراءات دون الحاجة إلى كلمة مرور المستخدم.

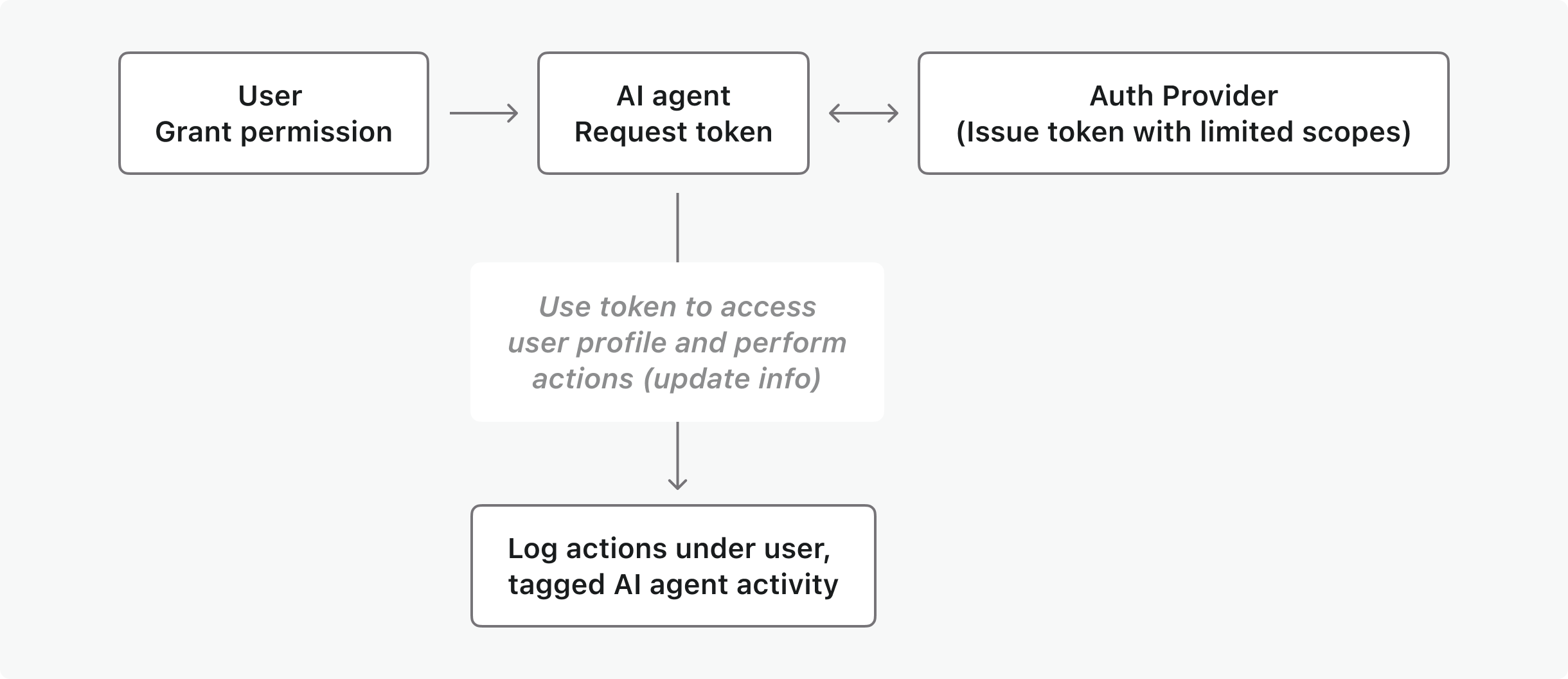

كيف يعمل وكيف يتم تصميمه؟

- تدفق OIDC/OAuth: يطلب وكيل الذكاء الاصطناعي الإذن لانتحال المستخدم لتحديث معلوماته. يستخدم رمزاً متبادلاً للوصول إلى ملف تعريف المستخدم وإجراء التغييرات.

- تسجيل: يتم تسجيل الإجراءات تحت اسم المستخدم ولكن تم تمييزها بأنها نفذت بواسطة وكيل الذكاء الاصطناعي.

- نطاقات محدودة: تقتصر أذونات الوكيل على إجراءات معينة (مثل إعادة تعيين كلمات المرور ولكن ليس عرض بيانات الدفع الحساسة).

وكلاء الأمن بالذكاء الاصطناعي لمراقبة الحساب

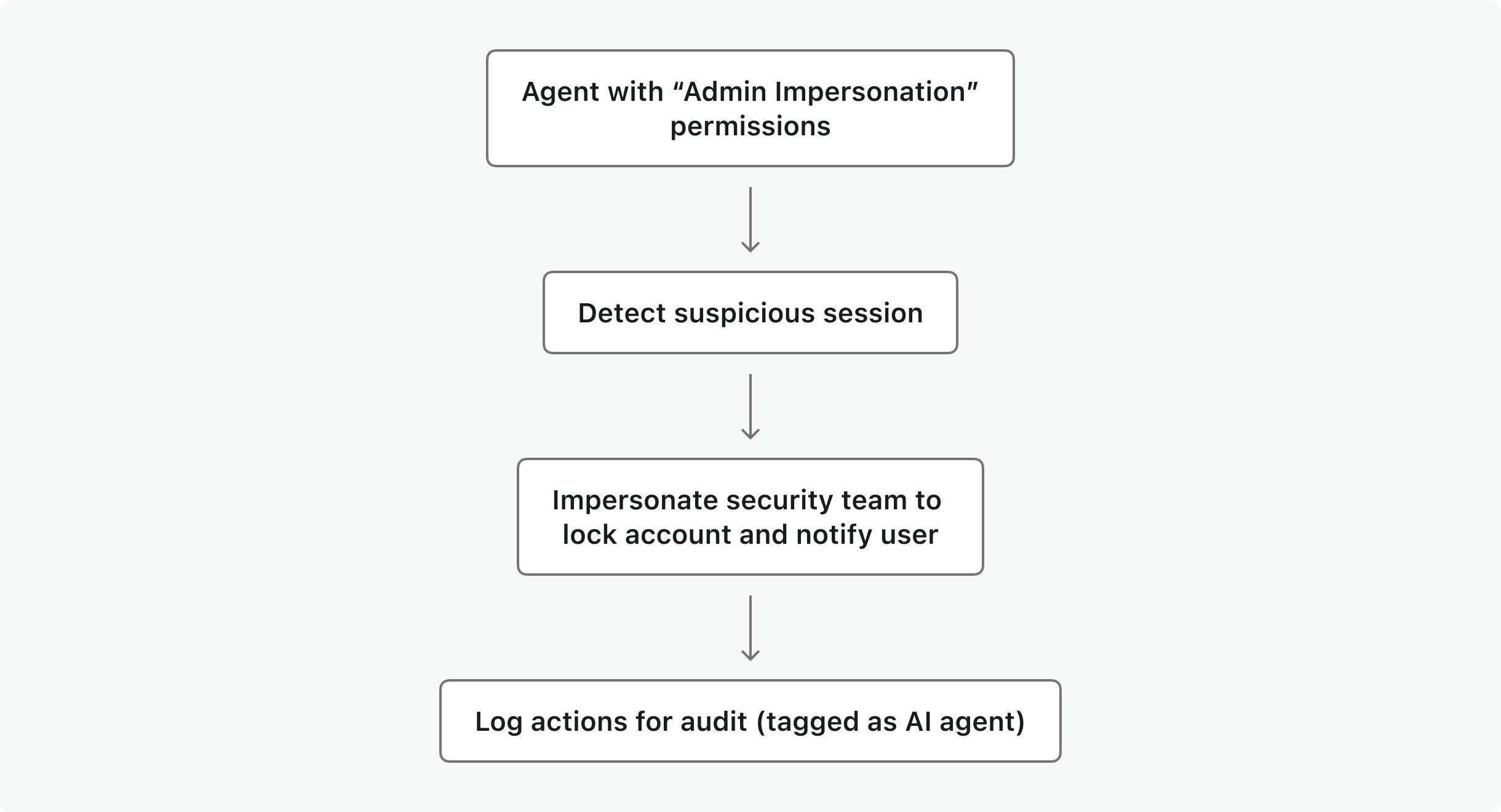

السيناريو: يراقب وكيل الذكاء الاصطناعي الجلسات ويغلق الحسابات المخترقة تلقائيًا.

كيف يعمل وكيف يتم تصميمه؟

- يمتلك الوكيل أذونات "انتحال المسؤول" لتفتيش وإنهاء الجلسات المشبوهة.

- إذا تم اكتشاف خطر، فإنه ينتحل فريق الأمن لإغلاق الحساب وإخطار المستخدم.

- يتم تسجيل جميع الإجراءات بهوية الوكيل لأغراض التدقيق.

أتم�تة سير العمل بواسطة الذكاء الاصطناعي للفرق

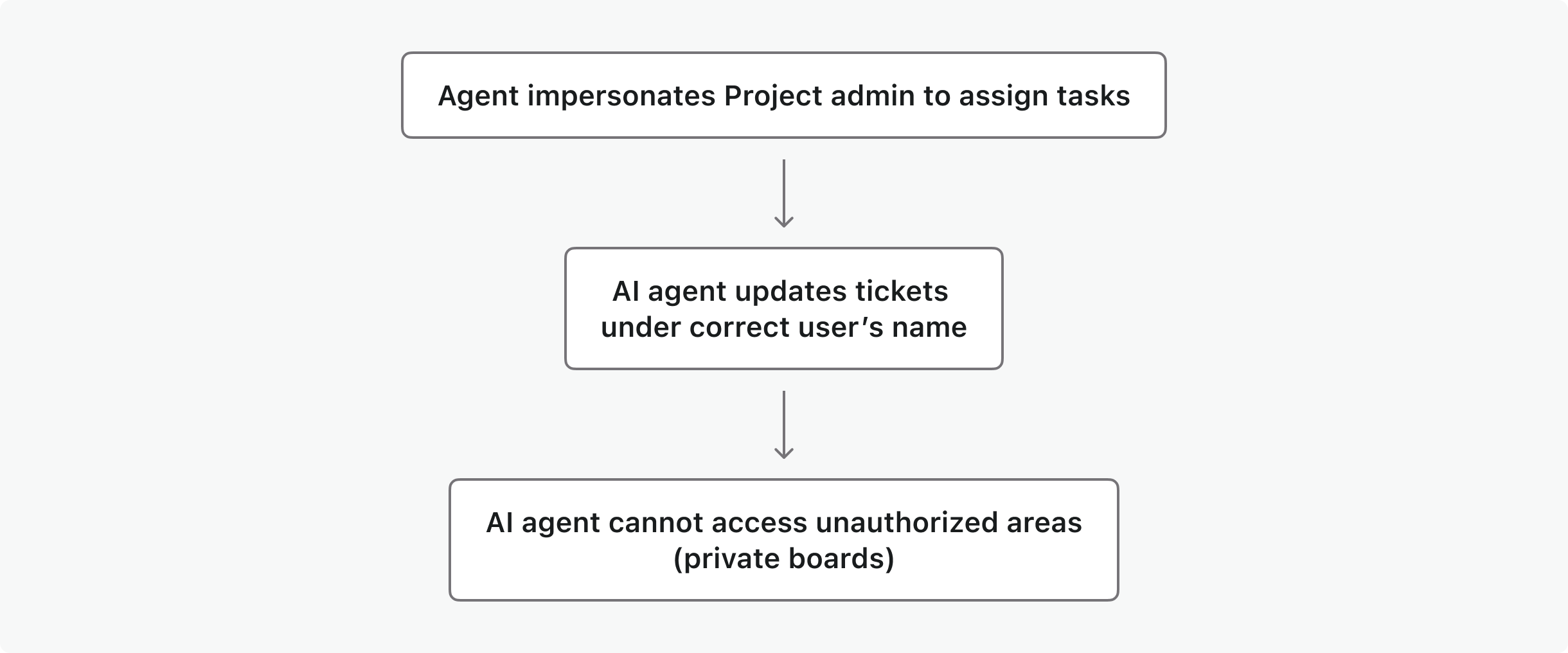

السيناريو: في أداة إدارة المشاريع، يقوم وكيل الذكاء الاصطناعي بتعيين المهام تلقائيًا وتحديث الحالة نيابة عن أعضاء الفريق.

كيف يعمل وكيف يتم تصميمه؟

- يمكن لوكيل الأتمتة بواسطة الذكاء الاصطناعي انتحال المشرف على المشروع لتحديث التذاكر تحت اسم المستخدم الصحيح.

- لا يمكن للوكيل الوصول إلى المناطق غير المصرح بها (مثل اللوحات الخاصة) بسبب RBAC الصارمة.

أفضل الممارسات الأمنية لبناء الانتحال

بناءً على السيناريوهات المذكورة أعلاه، هناك بعض المبادئ المصممة في الاعتبار لتحقيق تلك الأهداف.

- تحديد رموز الوصول: استخدم نطاقات محدودة. تأكد من تحديد وتقييد ما يمكن لرمز الوصول تخويله من إجراءات أو موارد.

- الادعاءات المخصصة: يمكن أن تكون مفيدة لإضافة �سياق أو بيانات وصفية إضافية إلى عملية الانتحال، مثل سبب الانتحال أو تذكرة الدعم المتعلقة.

- التحكم في الوصول المبني على الأدوار (RBAC): السماح فقط لأدوار معينة (مثل وكلاء الدعم) بانتحال المستخدمين وتقييد النطاق بناءً على احتياجات الدور.

- تسجيل مفصل: سجل جميع إجراءات الانتحال، بما في ذلك من قام بها وما تم فعله، لضمان المساءلة وإمكانية التتبع.

- إدارة الموافقة: أبلغ المستخدمين عندما يحدث الانتحال وامنحهم الخيار للموافقة أو إلغاء الوصول.

كيف ينفذ Logto الانتحال؟

يدعم Logto الانتحال عبر API للإدارة الخاص به.

تحقق من هذا الدليل - انتحال المستخدم للمزيد من التفاصيل. يقدم Logto أيضًا ميزات إضافية تدمج الانتحال، تدعم سيناريوهات المنتج الحقيقية.

| الميزات | الوصف | رابط الوثيقة |

|---|---|---|

| التحكم في الوصول المبني على الأدوار | تعيين الأذونات للمستخدمين بناءً على أدوارهم | https://docs.logto.io/authorization/role-based-access-control |

| ادعاءات الرموز المخصصة | أضف ادعاءات مخصصة داخل رموز الوصول. | https://docs.logto.io/developers/custom-token-claims |

| سجلات التدقيق | راقب نشاط المستخدم والأحداث بسهولة. | https://docs.logto.io/developers/audit-logs |