Mikä on henkilökohtainen käyttöoikeustunnus (PAT)? Turvallisempi API-tunnus

Selitä, miten henkilökohtaiset käyttöoikeustunnukset (PAT:t) toimivat, milloin niitä käytetään, miten voit tukea API-todentamista palveluissasi ja miten ne eroavat API-avaimista, API-tunnuksista, Bearer-tunnuksista, OAuth-tunnuksista ja salasanoista.

Henkilökohtaiset käyttöoikeustunnukset (PAT:t) ovat käyttäjän luomia tunnuksia, jotka korvaavat salasanat API-kutsuissa. Ne on suunniteltu tiettyä käyttäjää varten ja tarjoavat turvallisen ja kontrolloidun pääsyn resursseihin.

Vaivaton tunnistautuminen. Tarkka pääsynhallinta. Sujuvat työnkulut. Nämä ovat vain muutamia syitä siihen, miksi kehittäjät ja tuotiemitiimit ympäri maailmaa luottavat henkilökohtaisiin käyttöoikeustunnuksiin tuottavuuden lisäämiseksi, olivatpa kyseessä sitten CI/CD-putkistojen hallinta, API-integraatiot tai työkalujen käyttäminen.

Kiinnostaako, miten PAT:t toimivat, niiden edut tai milloin käyttää niitä? Tämä opas antaa vastaukset.

Mikä on henkilökohtainen käyttöoikeustunnus?

Henkilökohtainen käyttöoikeustunnus on tilapäinen ja turvallinen tunnistautumistapa, jolla voit käyttää henkilökohtaisia resurssejasi ja palveluitasi API-rajapintojen kautta. Kehittäjät käyttävät niitä helpottamaan tehtäviä, kuten API-pyyntöjen tekemistä tai työnkulkujen automatisointia.

Ajattele henkilökohtaista käyttöoikeustunnusta "avaimena" API-pääsyyn, mikä korvaa salasanan tarpeen. Toisin kuin salasana, PAT:t sisältävät tietyt käyttöoikeudet ja voimassaoloajat, mikä varmistaa, että niitä käytetään vain tarkoitukseen, kuten käyttäjäprofiileihin tai laskutusjärjestelmiin pääsyyn, mutta ei esimerkiksi ylläpito-oikeuksiin.

Keskeiset ominaisuudet henkilökohtaisille käyttöoikeustunnuksille:

- Kehittäjäystävällinen: Henkilökohtaiset käyttöoikeustunnukset on helpompi hallita kuin täysi OAuth-työnkulku, joten ne sopivat parhaiten skripteihin, automaatioon tai CI/CD-putkistoihin.

- Useita tunnuksia: Käyttäjät voivat luoda ja hallita useita henkilökohtaisia käyttöoikeustunnuksia, joista jokainen on tarkoitettu tiettyyn palveluun tai käyttötapaukseen.

- Käyttäjäkohtainen pääsy: Toisin kuin yleiset API-avaimet, henkilökohtaiset käyttöoikeustunnukset liittyvät yksittäisiin käyttäjätileihin. Tämä tarkoittaa, että tiimin jäsenet saattavat joutua luomaan omat tunnuksensa yhteiskäyttöä varten.

- Tarkat käyttöoikeudet: Voit määrittää PAT:lle tietyt toimintaoikeudet (scopet), jolloin oikeudet rajautuvat tarpeeseen.

- Aikarajoitettu pääsy: PAT:t voidaan määrittää vanhenemaan, minkä ansiosta riski altistumisesta pienenee.

- Helppo poistaa käytöstä: Toisin kuin salasanoja, PAT:t voidaan peruuttaa tai luoda uudelleen vaarantamatta tilin ensisijaisia tunnuksia.

Henkilökohtainen käyttöoikeustunnus vs. Bearer-tunnus vs. API-tunnus

- Henkilökohtainen käyttöoikeustunnus on eräs API-tunnus: PAT on käyttäjätason API-tunnus, joka on yhdistetty käyttäjätiliin. Se mahdollistaa resurssien käytön käyttäjän puolesta. PAT:t ovat turvallisempia kuin perinteiset API-avaimet, koska niiden käyttöoikeudet ovat rajattavissa — esimerkiksi pääsy vain tiettyihin repositorioihin tai organisaatioihin — ja ne voivat sisältää voimassaoloajan lisäturvaa varten.

- Henkilökohtaista käyttöoikeustunnusta voi käyttää Bearer-tunnuksena: Bearer-tunnus on tapa valtuuttaa API-kyselyjä. Se generoitua usein dynaamisesti (esim. OAuth, JWT). PAT on staattinen Bearer-tunnus, jonka käyttäjä luo itse (esim. GitHubissa). Käytettäessä PAT:ta esimerkiksi GitHubin API-kutsuissa, liität sen otsikkoon muodossa

authorization: bearer <your-pat>. Tässä tapauksessa PAT toimii Bearer-tunnuksena. - API-tunnus on yleistermi: API-tunnus on yleinen nimitys kaikille tunnuksille, joilla tunnistaudutaan API-pyyntöihin. Se kattaa mm. bearer-tunnukset, OAuth-tunnukset ja henkilökohtaiset käyttöoikeustunnukset. PAT sekä Bearer-tunnus ovat siis erikoistapauksia API-tunnuksista.

Valitse sopivat AuthN ja AuthZ -ratkaisut

Ennen kuin otat henkilökohtaiset käyttöoikeustunnukset käyttöön, on tärkeää hahmottaa sen rooli laajemmassa tunnistus- ja valtuutusjärjestelmässä. Koska vaihtoehtoja on useita, on hyvä ymmärtää niiden erot. Alla on taulukko, jossa vertaillaan olennaisimpia eroja henkilökohtaisten käyttöoikeustunnusten, salasanojen, API-avainten ja OAuth-tunnusten välillä, jotta osaat valita oikean ratkaisun.

- Henkilökohtainen käyttöoikeustunnus: Kevyt tunnistautumisratkaisu automatisoituihin tehtäviin ja API-pääsyihin. Sallii erittäin tarkan käyttöoikeuksien hallinnan turvallisesti.

- Salasana: Perinteinen tunnistautumistapa käyttäjätileille käyttöliittymän kautta. Antaa samat käyttöoikeudet kuin tilinomistajalla, ilman tarkempaa rajattavuutta.

- OAuth-tunnus: Turvallisin tapa antaa kolmansien palvelujen päästä käsiksi rajattuun määrään käyttäjätietoja. Mahdollistaa käyttöoikeuksien skaalauksen altistamatta salasanaa.

- API-avain: Tyypillisesti automaattisiin API-kutsuihin. Yhdistyy palvelutileihin, ei henkilökohtaiseen käyttäjään. Ei kuitenkaan tuota yhtä yksityiskohtaista käyttöoikeuden ohjausta kuin PAT:t tai OAuth.

| Ominaisuus | Salasana | Henkilökohtainen käyttöoikeustunnus | OAuth-tunnus | API-avain |

|---|---|---|---|---|

| Määritelmä | Käyttäjät todentavat tunnisteella ja salasanalla. | Tunnus, jolla pääsee tiettyihin resursseihin tai API:hin, yleensä rajatuilla oikeuksilla. | Järjestelmä, jossa käyttäjät sallivat kolmansien osapuolien sovellusten päästä tietoihin jakamatta salasanoja. Esim. Google-kirjautuminen. | Uniikki merkkijono, jolla asiakasohjelmistot tunnistetaan API-pyynnöissä. |

| Rajausmahdollisuus | Tyypillisesti antaa täyden pääsyn käyttäjätiliin kirjautumisen jälkeen. | Mahdollistaa tarkan käyttöoikeuksien määrittelyn. | Käyttäjä määrittää, mihin sovelluksella on pääsy. | Yleensä antaa pääsyn tiettyihin API-resursseihin. Ei tarkkoja käyttöoikeuksia. |

| Peruutettavuus | Vaikea peruuttaa ilman salasanan vaihtoa, vaikuttaa useisiin palveluihin. | Käyttäjä tai ylläpitäjä voi peruuttaa helposti. | Voi perua ilman vaikutusta käyttäjätunnuksiin. | Voi perua tai generioida uudelleen API-palvelun kautta. |

| Voimassaoloaika | Ei vanhene ellei käyttäjä vaihda salasanaa. | Usein pitkäikäinen, mutta voidaan asettaa vanhenemaan. | Käyttötunnukset vanhenevat määräajan jälkeen; päivitystunnuksilla voi jatkaa. | Usein pitkäikäinen, mutta API-tarjoaja voi rajoittaa tai kierrättää. |

| Käytön helppous | Helppo muistaa, mutta riskialtis väärinkäytöissä. | Helppo luoda ja käyttää automatisoiduissa tehtävissä. | Vaatii alussa käyttäjän toimia, mutta mahdollistaa turvallisen pääsyn. | Helppokäyttöinen pyynnöissä, mutta huono henkilökohtaiseen tunnistamiseen. |

| Parhaimmillaan | Peruskäyttö asiakastileille, kirjautumiseen ja tunnistukseen. | Automaatio, rajattu API-resurssien käyttö sekä kehitystyö CI/CD-putkistoissa. | Kolmannen osapuolen sovellukset, jotka tarvitsevat rajattua käyttäjädatan käyttöä ilman salasanojen tallennusta. | Taustapalvelut, palvelin-palvelin -yhteydet sekä julkiset API:t. |

| Turvariski | Jos varastetaan, antaa täyden pääsyn tiliin. | Jos vuotaa, mahdollistaa vain rajatut oikeudet, helppo peruuttaa. | Jos vuotaa, sovellus voi toimia annetun käyttöoikeuden rajoissa. | Jos varastetaan, yleensä vain palvelin-palvelin -pääsyihin. |

Miten henkilökohtainen käyttöoikeustunnus toimii?

Henkilökohtaiset käyttöoikeustunnukset toimivat samantapaisesti kuin OAuth-käyttötunnukset, mutta ovat yleensä merkkijonoja, joista käyttäjä ei näe, mitä tietoa tunnuksessa on. Kun esimerkiksi tunnistaudut GitHubiin, voit luoda tilillesi PAT:n ja määrittää sille tietyt käyttöoikeudet. Tunnus toimii turvallisena vaihtoehtona salasanalle API-kutsuissa — esimerkiksi yksityiseen repositorioon pääsyyn.

Yleensä PAT lisätään pyynnön otsikoihin seuraavasti:

Kun lähetät PAT:n näin, palvelu tunnistaa käyttäjän, tarkistaa tunnuksen oikeudet ja palauttaa tiedot tai toteuttaa toiminnon niiden mukaan.

Miten käytän henkilökohtaista käyttöoikeustunnusta?

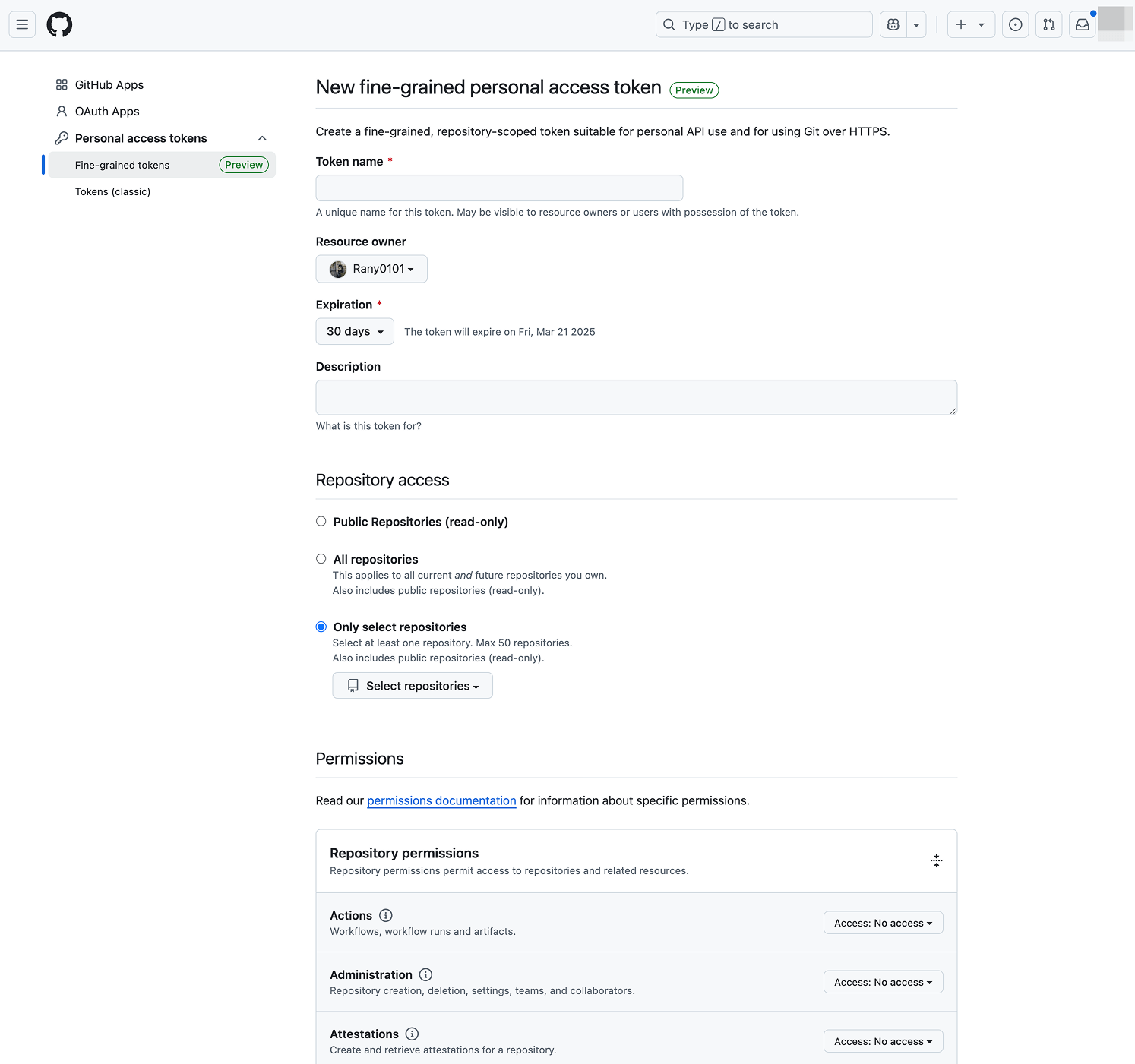

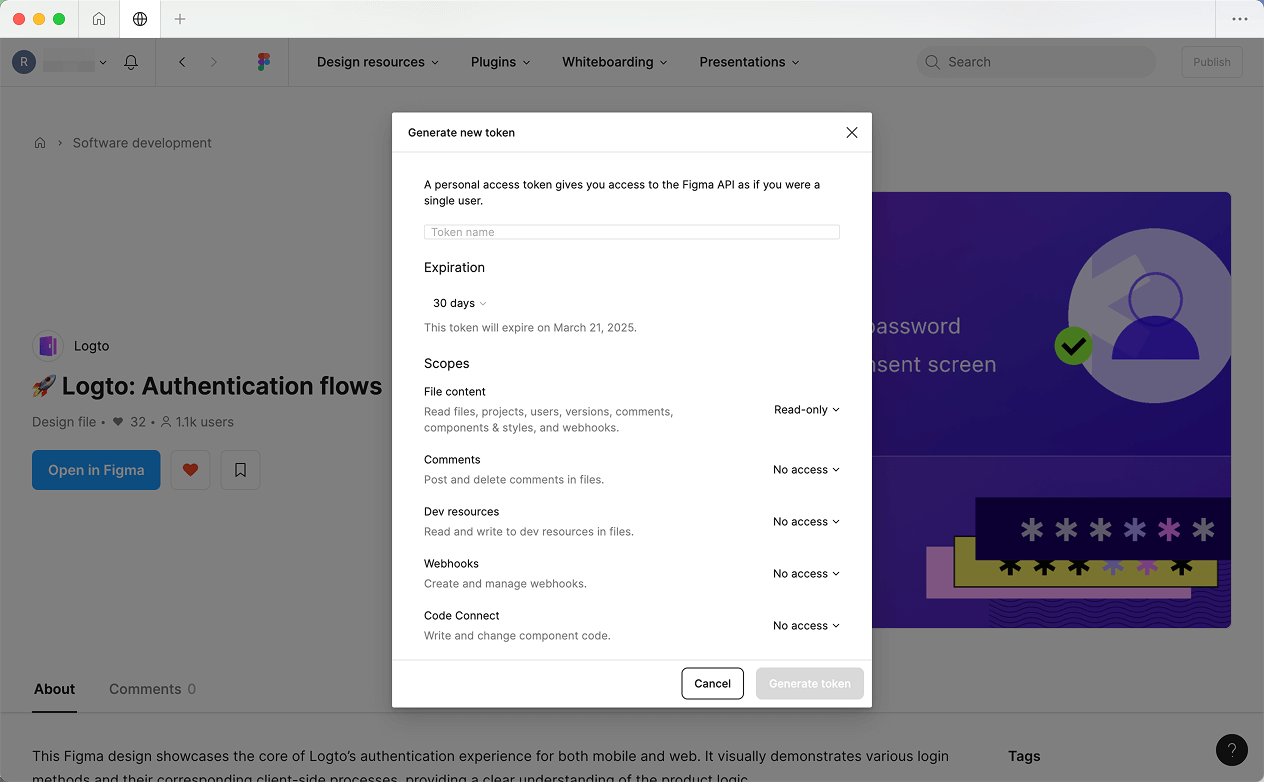

- Luo henkilökohtainen käyttöoikeustunnus: Aloita luomalla PAT käyttämäsi alustan asetuksissa ja valitsemalla sille sopivat käyttöoikeudet (scopet).

- Tunnistaudu API-pyynnöissä: Kun sinulla on PAT, käytä sitä API-pyyntöjen tunnistamisessa palveluihin, joissa vaaditaan turvallinen pääsy. Lisää tunnus bearer-tunnuksena API-pyynnön "Authorization"-otsikkoon.

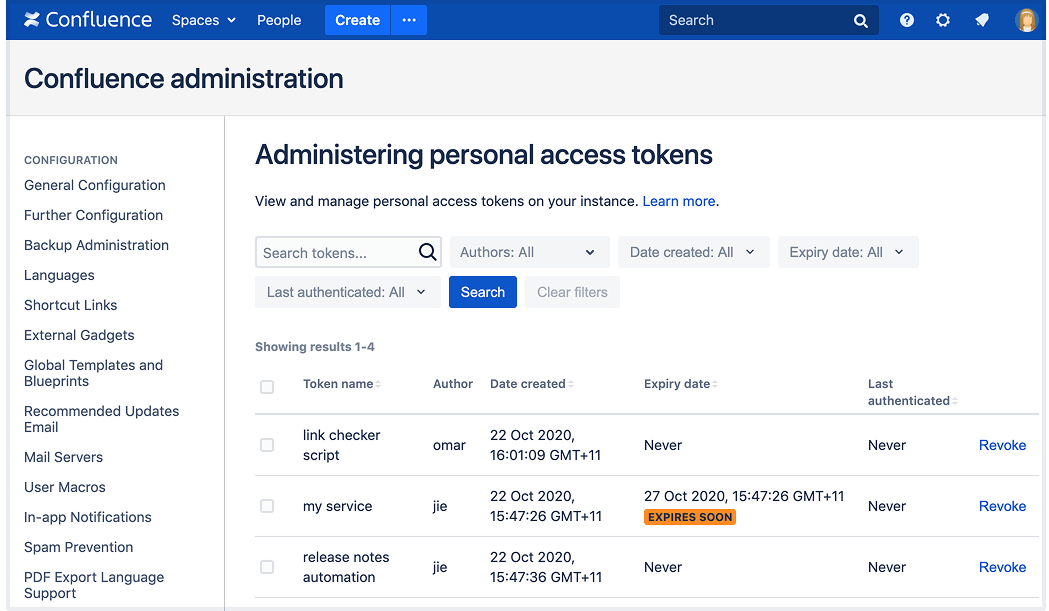

- Peru henkilökohtainen käyttöoikeustunnus: Jos tarvitset tunnuksen käytöstäpoiston, tee se käyttöalustan tunnistusasetuksista. Kun PAT on peruttu, sillä tehdyt API-pyynnöt evätään automaattisesti.

Milloin minun kannattaa käyttää henkilökohtaisia käyttöoikeustunnuksia?

Henkilökohtaiset käyttöoikeustunnukset loistavat, kun tarvitset turvallisen, kehittäjäystävällisen ja rajatun pääsyn API:isi. Tässä muutamia esimerkkejä:

- Automatisoidut tehtävät: Täydellinen skripteihin tai työkaluihin, joiden on haettava dataa API:sta ilman että kehittäjien tarvitsee tallentaa herkkiä tunnuksia.

- Tarkka pääsyn rajaus: Mahdollistaa skripteille tai työkaluille vain tarpeelliset oikeudet, esim. pääsy tiettyyn repositorioon ilman koko tilin oikeuksia.

- Tilapäinen pääsy: Sopii tilannekohtaisiin, aikarajoitettuihin käyttötapauksiin, jolloin riskit minimoidaan.

- Helpotettu kehittäjäpääsy: Yksinkertaisin tapa antaa yksittäisille kehittäjille pääsy ilman täyden OAuth-prosessin konfigurointia.

- Kolmannen osapuolen integraatiot: Mahdollistaa ulkoisten työkalujen käytön rajoitetuilla käyttöoikeuksilla. Esimerkiksi projektinhallintatyökaluissa Slack-integraatio voi antaa tehtävien luonnin tai tilojen päivityksen suoraan chatista ilman täydellistä pääsyä ohjelmaan.

GitHub on ollut PAT:ien käytön suunnannäyttäjä vuodesta 2013, ja nykyisin ne ovat yksinkertaisuutensa ja joustavuutensa vuoksi laajasti käytössä. Monet kehittäjätyökalut ja SaaS-alustat tukevat PAT-tunnuksia, mikä tekee niistä kehittäjien suosikin:

-

GitHub/GitLab/Azure DevOps (kehitystyökalut): Helpottaa CI/CD-automaatioita, työkalujen yhdistämistä ja koodirepositorioiden hallintaa.

-

Figma (suunnittelutyökalut): Sujuvoittaa yhteissuunnittelua API-integraatioiden kautta.

-

Atlassian Jira / Asana (projektinhallinta): Mahdollistaa tehtävien luonnin, muokkauksen, sprinttien hallinnan ja projektinhallinnan API:lla.

Voinko jakaa henkilökohtaisen käyttöoikeustunnuksen muiden käyttäjien kanssa?

Lyhyt vastaus — Et voi.

Tunnukset liittyvät aina yksittäiseen käyttäjään ja niitä ei saa jakaa. Jos muut tarvitsevat pääsyä, on parempi luoda jokaiselle omat tunnukset tarvituilla oikeuksilla tai käyttää oikeushallintaa. Tunnusten väärinkäyttö voi johtaa asiattomaan pääsyyn, tietomurtoihin tai yksityisyysongelmiin. Pidä tunnukset yksityisinä ja peru tunnukset heti, jos epäilet niiden vuotaneen.

Salli sovelluksesi luoda henkilökohtaisia käyttöoikeustunnuksia Logto:lla

Olitpa sitten B2B-palveluntarjoaja tai kehität huipputeknisiä AI-tuotteita, kehittäjäystävällinen tunnistus- ja oikeuksienhallinta on välttämätöntä. Henkilökohtainen käyttöoikeustunnus voi avata uusia liiketoimintamahdollisuuksia.

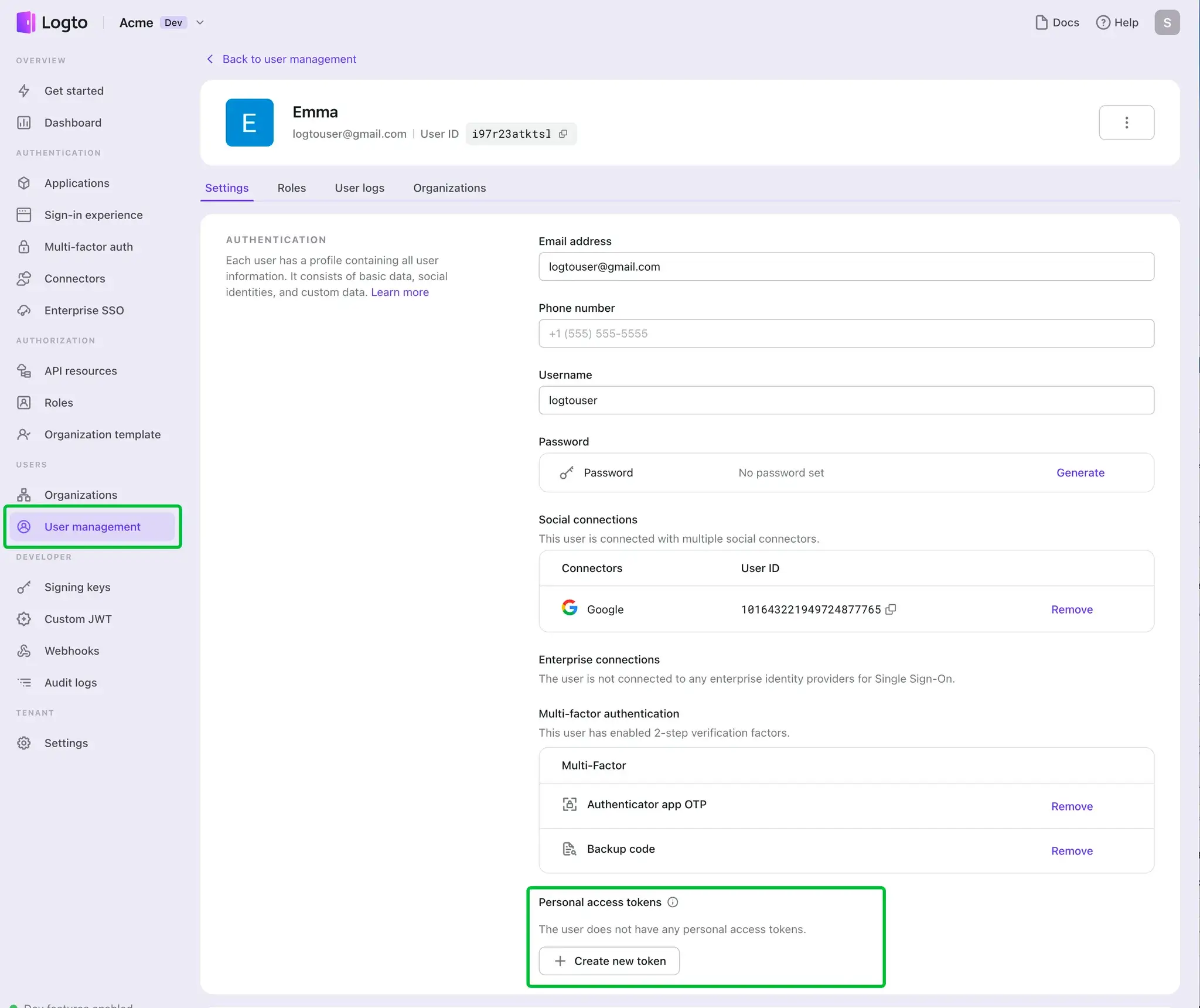

Logto — kattava Customer Identity and Access Management (CIAM) -ratkaisu — tarjoaa helpon tavan luoda, hallita ja perua henkilökohtaisia käyttöoikeustunnuksia. Toimi näin:

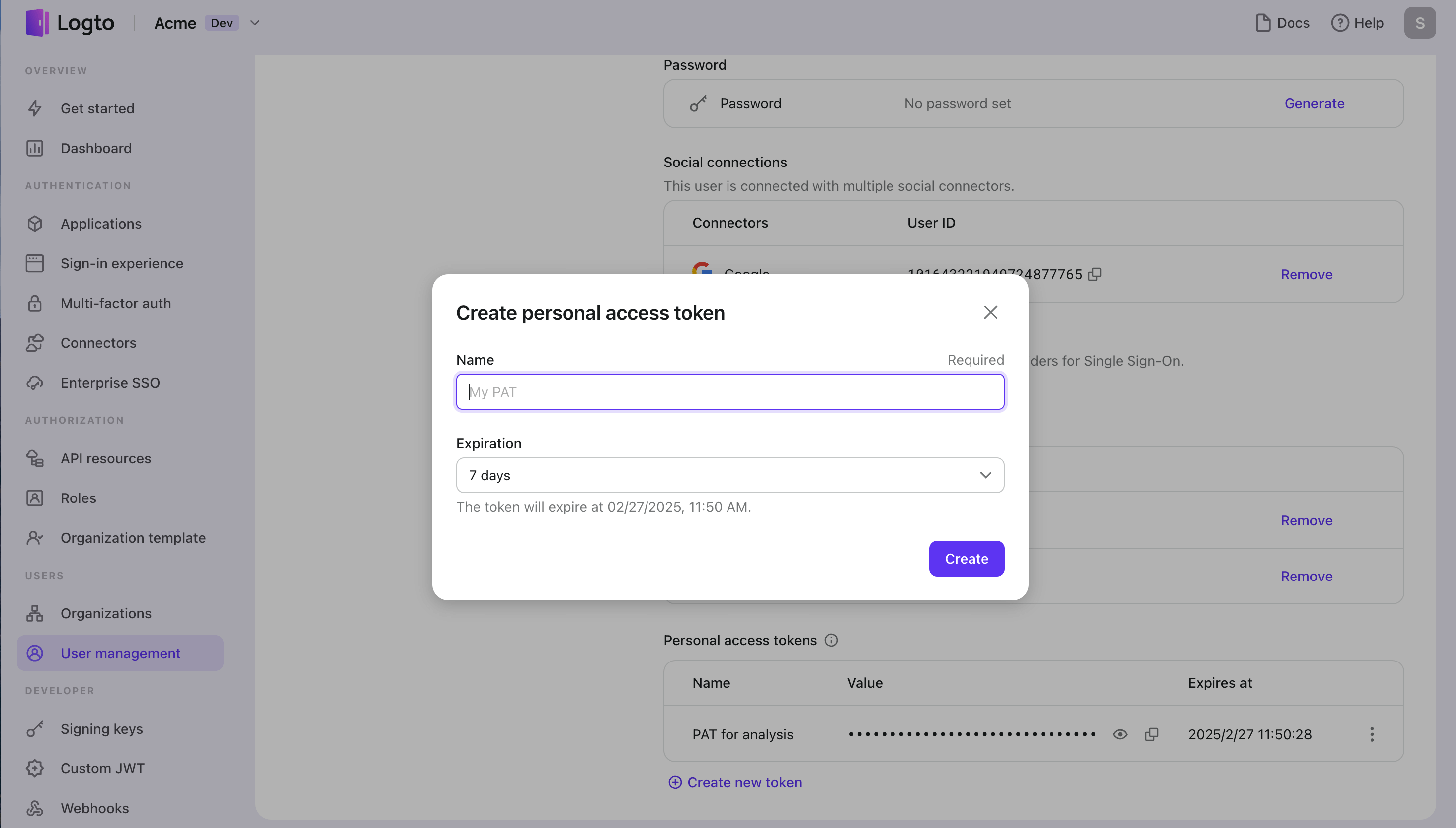

- Siirry Logto Console > User Management.

- Valitse haluamasi käyttäjäprofiili ja hallitse tämän henkilökohtaisia käyttöoikeustunnuksia.

Logtolla voit:

- Luoda uusia henkilökohtaisia käyttöoikeustunnuksia

- Hallita useita tunnuksia yhdelle käyttäjälle

- Asettaa mukautetun voimassaoloajan tunnuksille

- Nimetä tunnuksia selkeyden vuoksi

- Perua tunnukset, kun niitä ei enää tarvita

Lisäksi voit sallia käyttäjien itse hallinnoida omia henkilökohtaisia käyttöoikeustunnuksiaan Logto Hallinta-API:en kautta profiiliasetuksista.