Esplorare l'AMF: Un'analisi dell'autenticazione da una prospettiva prodotto

Decostruire l'Autenticazione Multi-Fattore (AMF) attraverso un'analisi dei suoi componenti principali, dei processi utente e dei principi guida essenziali.

Nel panorama digitale, se ogni app fosse utilizzata allo stesso modo per accedere, potremmo risparmiare tempo e risorse semplificando il modo in cui dimostriamo chi siamo? Sembra possibile, giusto? Come quando usi "Continua con Google" per tutto, o solo un'email e una combinazione di password per tutte le tue cose.

Ma la vera storia è più interessante. Ogni app ha il suo modo unico di assicurarsi che sia davvero tu ad accedere. Mettiamo impegno in questo processo di verifica per mantenere le cose sicure, bilanciare le esperienze utente e rispettare le preferenze di privacy per ciascun utente.

Poiché non esiste una formula magica per tutti, analizziamo come funziona la verifica e creiamo design che corrispondano al servizio.

Le basi: due parti dell'autenticazione

L'autenticazione, la parola ampollosa per verificare chi sei, è composta da due elementi: un Identificatore e un Fattore di Verificazione.

Pensa all'Identificatore come a dire "Ciao, sono Sarah." Potresti pensare, "Oh, è Sarah, fantastico." Ma quelli della sicurezza chiedono, "È veramente Sarah? Sarah possiede le credenziali necessarie per ottenere l'accesso?" È qui che entra in gioco il Fattore di Verificazione. Mettiamolo in termini tecnici.

Identificatori: il tuo ID digitale

Gli identificatori determinano a cosa un utente può accedere. Poiché le risorse sono sempre scarse, la tua identità è il tuo pass unico. Passo uno: inserisci il tuo identificatore sulla pagina di accesso. Ma non andiamo con il nickname o il nome completo – è un sovraccarico di ricerca pronto a verificarsi. Gli identificatori che possono essere utilizzati sono:

-

ID Utente: Tecnicamente immutabile e unico. È come per la gestione amministrativa, ma gli utenti non lo ricorderanno per ogni prodotto.

-

Nome Utente: Un'iterazione user-friendly dell'ID Utente. È unico e non può ripetersi in un sistema di account. Le piattaforme social personalizzano i profili, ma per mantenere stabile il riconoscimento, deve essere il Nome Utente. Cambi limitati, forse anche a pagamento.

-

Numero di identificazione: Come le carte d'identità, le ID studente o i numeri delle carte bancarie, sono identificatori solidi e unici. Anche se non sono facilmente ricordabili, possono essere recuperati come meccanismo di backup affidabile se dimentichi il tuo ID principale.

-

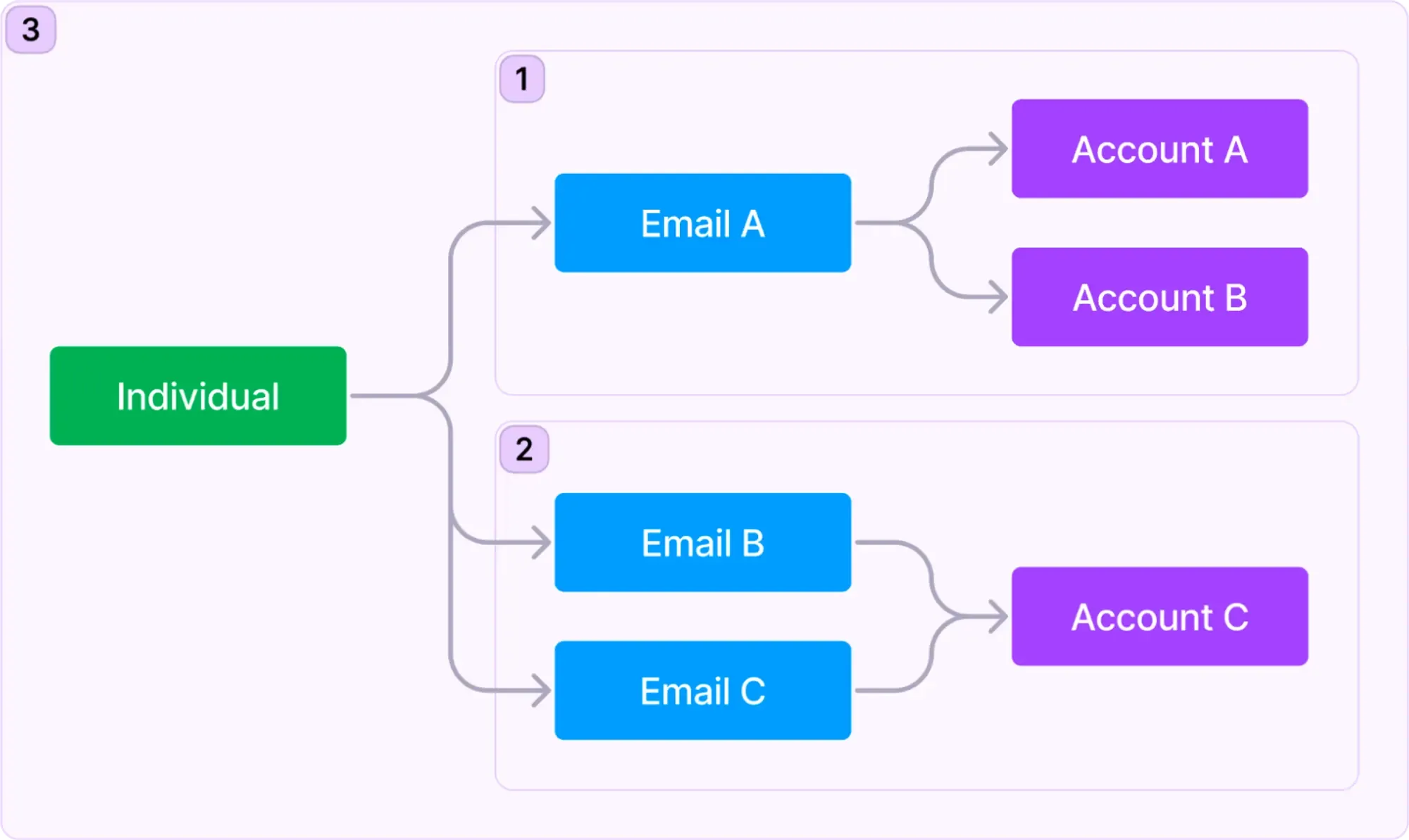

Email o Numero di Telefono: A differenza del nome utente, spesso può scivolare dalla memoria, le informazioni di contatto sono più memorabili. Utilizzando un'Email o un Numero di Telefono come identificatore, si impedisce agli utenti inattivi o richiamati a lungo termine di dimenticare la loro identità, riducendo il rischio di potenziali perdite di utenti. Sebbene questa comodità sia user-friendly, la gestione dell'interazione tra "individui, email e account" può complicare la struttura del tuo prodotto. Considera Instagram: (1) Consente più account utilizzando un'unica Email; (2) Più indirizzi email possono essere aggiunti a un profilo Instagram per l'accesso o il recupero; (3) Instagram consente l'accesso simultaneo tra account, indipendentemente dalla corrispondenza dell'email. Sebbene solitamente gli account abbiano risorse separate, Instagram consente la fusione delle informazioni degli account, favorendo la convalida coesiva, annunci mirati e raccomandazioni personalizzate.

Fattori di verificazione

I fattori di autenticazione sono le mosse che provano che sei davvero tu. Ci sono molti fattori suddivisi per attributi tra cui scegliere:

| Cosa significa | Fattori di Verificazione | |

|---|---|---|

| Conoscenza | Qualcosa che sai | Password, codice di verifica Email, codice di backup |

| Possesso | Qualcosa che hai | Codice di verifica SMS, OTP dell'app Autenticatore, OTP hardware (chiave di sicurezza), Smart card |

| Inerenza | Qualcosa che sei | Biometrici come impronte digitali, ID facciale |

Teoricamente, puoi mescolare questi Fattori di Verificazione con qualsiasi Identificatore per provare che sei tu. Comune: indirizzo Email (ID) e codice di verifica Email (Fattore). Ma puoi mescolare: indirizzo Email (ID) e codice di verifica SMS (Fattore).

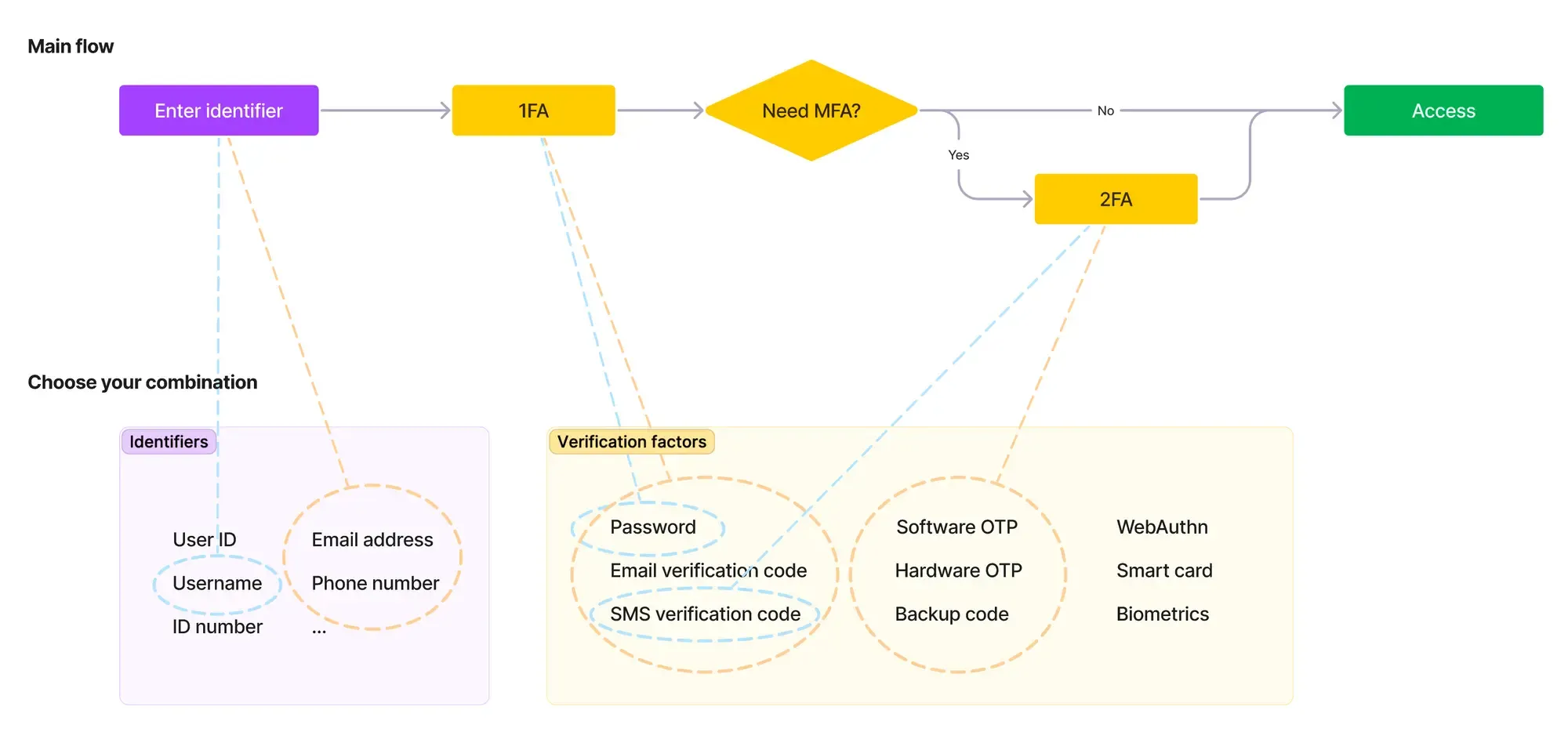

Poiché il male è in agguato, un unico fattore non è sufficiente. È qui che entra in gioco l'Autenticazione Multi-fattore (AMF). Quando accedi, l'autenticazione del primo passo (1FA) è un must, ma ci possono essere più passaggi, un secondo (2FA), e anche un terzo. Inoltre, quando richiedi l'accesso a risorse critiche nell'app, sei tenuto a riverificare la tua identità. Questi strati aggiuntivi offrono una sicurezza maggiore contro gli attori dannosi. Questo intero intervallo è AMF.

Progetta il tuo flusso di autenticazione

Torniamo all'inizio: perché ogni app ha diverse combinazioni di Identificatori e Fattori di Autenticazione? Si tratta dell'esperienza utente.

Essere troppo rigorosi con la verifica può fare infastidire gli utenti, pensando, "Perché è così difficile?" Essere troppo rilassati può portare a account compromessi e caos. Quindi, di chi è il problema?

Tre principi di coreografia:

Assicurati che i tuoi veri utenti possano accedere

Le persone a volte dimenticano gli ID o perdono i passaggi di verifica. Per alleviare potenziali oneri di supporto, abbiamo bisogno di modi per aiutare:

- Offri vari fattori per verificare – solitamente almeno due per AMF. Perché i biometrici sono fantastici, ma non funzionano quando non vengono riconosciuti; a volte gli utenti possono perdere dispositivi.

- Fornisci opzioni per recuperare la verifica – come "Password dimenticata" o ritrovare il tuo ID. Tuttavia, prima del recupero, è necessaria anche una verifica preliminare dell'identità, che solitamente differisce dal processo di accesso.

- Fornisci informazioni di contatto per il recupero attraverso il servizio clienti o gli amministratori come backup.

Verificazione senza falle

La verifica non è perfetta e l'autenticazione a due passaggi non è sempre più sicura. Ricorda:

- Nel flusso AMF, il secondo passaggio dell'autenticazione dovrebbe possedere attributi diversi (Conoscenza/Possesso/Inerenza) dal primo. Ad esempio, l'uso di "Password (Conoscenza)" come 1FA e "OTP dell'app Autenticatore (Possesso)" come 2FA può fermare vari vettori di attacco.

- I metodi di recupero non possono saltare l'AMF. Ad esempio, se puoi "password dimenticata" tramite SMS, non puoi anche utilizzare l'SMS come secondo fattore di autenticazione. Un'altra opzione è aggiungere 2FA al processo di "password dimenticata", anche se potrebbe sembrare complesso.

- Considera il tempo di blocco dei codici o il rate-limiting. Dopo tentativi di verifica errati multipli, limita il rate dei successivi tentativi di verifica. E non consentire lunghi intervalli tra i passaggi nella verifica multi-step.

Bilancia l'esperienza utente

Non ogni azione richiede 1FA o 2FA. Si tratta della situazione, non sempre seguire gli stessi passaggi.

- Offri capacità personalizzata a ruoli diversi: Assicurare la sicurezza delle risorse è principalmente la responsabilità del prodotto, ma è anche un dovere individuale. Le strategie per obbligare l'AMF possono essere adattate in base alla natura del servizio: AMF utente universale nell'app, AMF guidata dall'organizzazione e AMF guidata dalla decisione dell'utente.

- Sfrutta l'AMF adattiva: Per scenari che coinvolgono potenziali rischi o operazioni ad alto rischio, obbligare la verifica è pragmatico. Al contrario, ambienti sicuri o operazioni a basso rischio possono giustificare l'accesso semplificato tramite sessioni mantenute, passaggi di verifica minimi o anche accesso ospite. Notabilmente, ciò dipende dal contesto dell'utente.

- Ambienti non sicuri: Come nuovi dispositivi, posizioni di viaggio poco caratteristiche o IP non attendibili.

- Azioni Sensibili: Come accesso a dati crittografati, grandi transazioni finanziarie o modifica dei metodi di verifica.

Per i dettagli, consulta le linee guida sui Livelli di Assicurazione delle Autenticazioni (AAL) del NIST.

Note di chiusura

Mentre concludiamo la nostra esplorazione dell'autenticazione e della verifica multi-fattore (AMF), speriamo che tu abbia acquisito intuizioni sul ruolo vitale che giocano nelle nostre vite digitali. L'AMF, fondendo identificatori e fattori di verifica, crea uno scudo robusto che mantiene l'accesso sicuro fornendo al contempo interazioni user-friendly.

La notizia entusiasmante è che l'AMF di Logto è all'orizzonte. Per individui e aziende, Logto assicura interazioni online sicure.