Parola politikanızı tasarlayın

Uyumlu, güvenli ve kullanıcı dostu ürün parola politikaları oluşturmaya yönelik bilgiler edinin, Logto ile kimlik doğrulama sürecinizin güvenliğini sağlayın.

Parolanız sizi gerçekten koruyor mu?

Ürününüzde, büyük olasılıkla klasik kimlik doğrulama yöntemi olan parolalara güvenmeniz gerekecek. Parolalar tamamen değiştirilmeyecek olsa da, alternatif kimlik doğrulama yöntemlerine göre saldırılara daha duyarlıdırlar. Parola politikalarınız gerçekten güvenli ve uyumlu mu? Çeşitli parola politikası tekniklerini biliyor olsanız bile, bunları üst üste koymak gerçekten etkili mi?

Parola politikası tasarımı ve yapılandırmasının karmaşıklığını, NIST spesifikasyonları üzerinde derinlemesine araştırmalar yaparak, önde gelen ürün parola politikalarını inceleyerek ve dengeli bir kullanıcı deneyimi sağlayarak ele alıyoruz. Parola uyumluluğunun önemini vurgulayarak, parola stratejisiyle ilişkili zorlukları ortadan kaldırmayı ve parolaların diğer Çok Faktörlü Kimlik Doğrulama (MFA) doğrulama faktörleriyle sorunsuz bir şekilde entegre edilmesiyle hesap güvenliğini sağlamayı hedefliyoruz.

Kullanıcıların ne tür parolalara ihtiyacı var?

Ürün tasarımcıları, ürünlerinin yeterince güvenli olup olmadığı sorusuyla sık sık mücadele ederler ve bu da katı ve karmaşık parola politikalarının uygulanmasına yol açar. Örneğin, büyük ve küçük harflerin, rakamların ve hatta özel karakterlerin kombinasyonunu gerektirmek veya çalışanlar için düzenli parola değişiklikleri zorunlu kılmak.

Bu tür parola gereksinimleriyle karşı karşıya kalındığında, kullanıcılar hızla şikayetlerini dile getirir: "Neden bu kadar karmaşık olmak zorunda? Parolalarımı hatırlamak tam zamanlı bir iş gibi hissettiriyor!" Bu da ürün yöneticilerini, daha karmaşık bir parola politikasının mutlaka daha iyi olup olmadığı konusunda düşündürür. Kapsamlı bir parola politikasının bileşenlerini inceleyelim.

Sonraki bölümde, parola politikalarının nüanslarına daha derinlemesine dalacağız, güvenlik ve kullanıcı kolaylığı arasında bir denge kuracağız. Doğru parola gereksinimlerini nasıl tanımlayacağımızı keşfedeceğiz ve yaklaşımımızı desteklemek için veriye dayalı içgörüler sunacağız.

Tüm parola faktörlerinin bir kontrol listesi

Öncelikle, birçok ürünü ve NIST spesifikasyonlarını analiz ettikten sonra kapsamlı bir parola faktörleri ve tasarım önerileri listesi derledik.

Bunları kabaca üç gruba ayırdık:

- Parola Ayarlama Gereksinimleri: Kullanıcı tarafından belirlenen parolalar için minimum gereksinimler.

- Parola Güvenliği İzleme: Parola riskleri tespit edildiğinde hızlı eylem ve geri bildirim.

- Parola Kullanıcı Deneyimi: Parola oluşturma ve doğrulama sırasında kullanıcı giriş deneyiminin geliştirilmesi.

| Katalog | Faktörler | Analiz (Referans: https://pages.nist.gov/800-63-3/sp800-63b.html#sec5 ) |

|---|---|---|

| Parola ayarlama gereksinimleri | Uzunluk | Parola uzunluğunun artırılması, karmaşıklıktan daha etkili bir şekilde parola kırma girişimlerini caydırır. NIST, en az 8 karakter önerir, ancak daha uzun parolalara izin verilmelidir. |

| Karakter türleri | Parolalar, Büyük harfler, Küçük harfler, Rakamlar, Semboller ve Unicode gibi çeşitli karakter türlerini destekleyebilir (Boşluk karakterlerine de izin verilmelidir). | |

| Parola politikaları, kullanıcıların belirli bilgi türlerini hatırlamalarını istememelidir, çünkü bu, güvenliği gerçekten artırmadan karmaşıklığı artırdığı gösterilmiştir. https://www.notion.so/General-f14f0fb677af44cb840821776831a021?pvs=21 | ||

| Düşük güvenlikli ifadeler | Kolay tahmin edilebilir veya kırılabilir kalıplar (tekrarlayan veya ardışık karakterler, yaygın kelimeler, kullanıcı bilgileri veya ürün bağlamı bilgileri gibi) kullanıldığında kullanıcıları parolalarını değiştirmeye teşvik etmek önerilir. | |

| Çalınmış parola | Yeni kullanıcı parolaları, tehlikeye girmemiş olduklarından emin olmak için sızdırılmış parolalar listesine karşı kontrol edilmelidir. | |

| Parola güvenliği izleme | Parola doğrulama hız sınırlaması | Arka arkaya hatalı parola girişleri sayısını sınırlayın. Bu sınıra ulaşıldığında, Çok Faktörlü Kimlik Doğrulama (MFA) gerektirme, push bildirimleri gönderme, bekleme süreleri uygulama veya hesabı geçici olarak askıya alma gibi güvenlik önlemleri uygulayın. |

| Parolayı değiştirmeye zorla | Parolalar keyfi olarak değiştirilmek zorunda BIRAKILMAMALIDIR. Ancak, doğrulayıcılar, bir kimlik doğrulayıcı tehlikeye girdiğinde bir parola değişikliğini zorunlu kılmak ZORUNDADIR. | |

| Parola geçmişi | Tekrar kullanılamayan eski parolaların kaydını tutun. Parola yeniden kullanımına yönelik aşırı kısıtlamalar önerilmez, çünkü kullanıcılar bu kuralı küçük değişikliklerle aşabilir. | |

| Parola değiştirildikten sonra oturumu temizle | Kullanıcılara parolalarını değiştirdikten sonra diğer cihazlardan çıkış yapma seçeneği sunun. | |

| Parola girişi deneyimi | Parola güç göstergeleri | Kullanıcılara güçlü hatırlanan sırlar seçmelerine yardımcı olacak rehberlik sunun. |

| Parola istemi | Yetkisiz erişim olasılığını artırdığı için parola ipuçlarını görüntülemekten kaçının. | |

| Parolay�ı kopyala ve yapıştır | Parola yöneticilerinin kullanımını kolaylaştıracak "yapıştır" işlevini kullanmaya izin verin. | |

| Parolayı görüntüle | Parola girilirken bir dizi noktalar veya yıldızlar yerine, parola gönderilene kadar girildiği gibi görüntüleme seçeneği sunun. |

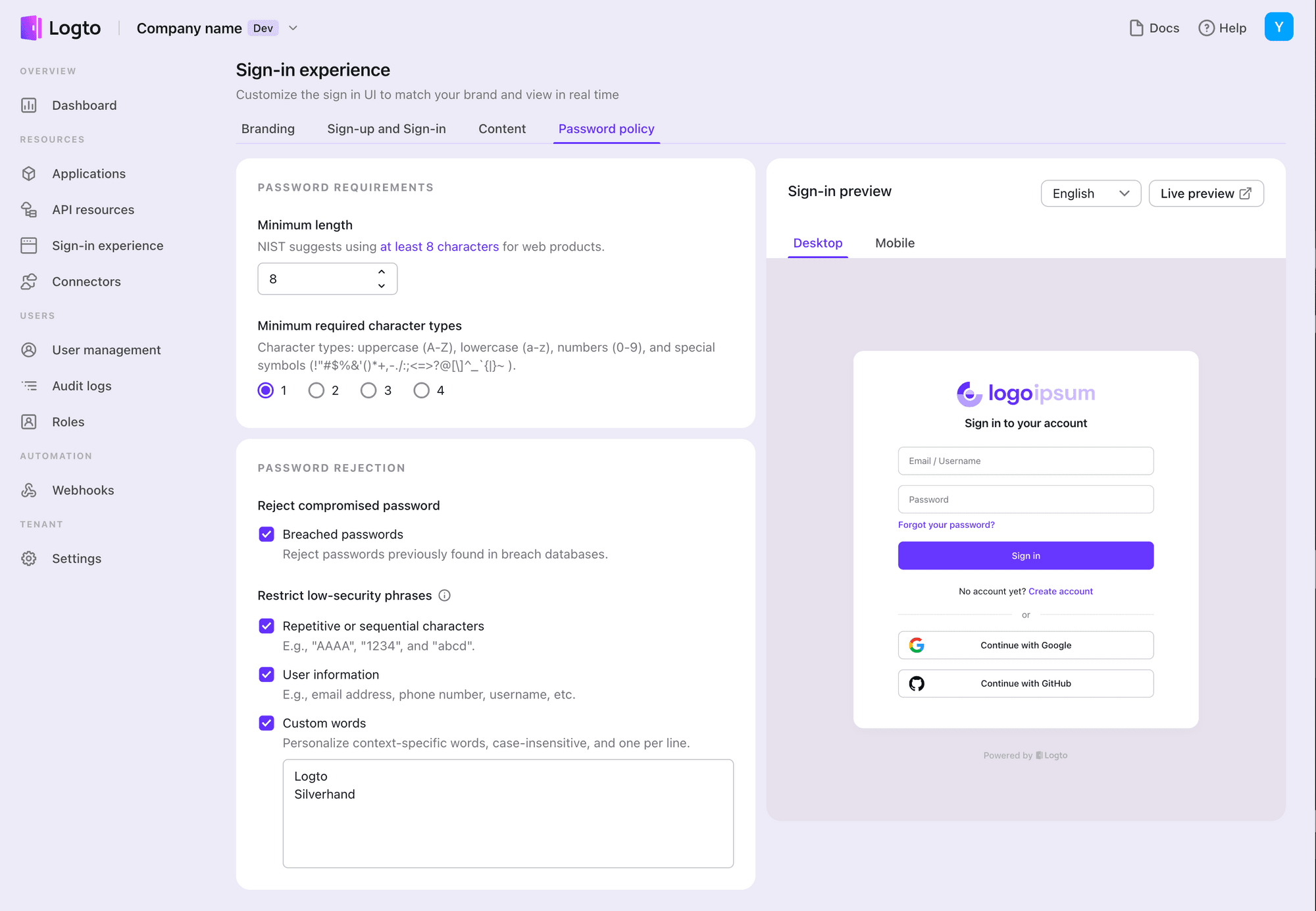

Parola deneyiminizi yapılandırmak için bir araç

Belki de kontrol listesindeki her maddeyi gözden geçirmek için sabır göstermiyorsunuz. Tüm bu yapılandırma seçeneklerini tamamlayacak güçlü bir parola aracı tasarlayacak olsaydık, bu geliştiriciler için bir baş ağrısına dönüşebilir, hatta karmaşık parola politikalarından daha karmaşık hale gelebilir. Bu nedenle, parola faktörlerini üç adıma daha da basitleştirelim.

Adım 1: Gereksiz kuralları kaldırın

Tabloda belirtildiği gibi, bazı eski parola kuralları güvenliği artırıyor gibi görünse de, genellikle kullanıcılar arasında pek bir geri dönüş sağlamaz ve hayal kırıklığı ve kafa karışıklığına neden olur.

- Kullanıcıların kullanması gereken karakter kombinasyonunu sınırlamak yerine, karakter türlerinin sayısını sınırlamak yeterlidir. Örneğin, Facebook, Discord ve Stripe belirli bir karakter türü kombinasyonu gerektirmez ve Google'ın parola politikası yalnızca "En az iki tür harf, sayı, sembol" ister.

- Düzenli aralıklarla parola değişikliklerini zorunlu kılmayın, bu kullanıcıların belleği üzerinde gereksiz bir yük oluşturur. Bunun yerine, yalnızca kimlik bilgilerinin tehlikeye girdiği durumlarda bir parola değişikliği isteyin.

- Parola kullanıcı yanlış anlamalarını önlemek için, net minimum parola gereksinimleri ve parola güç göstergeleri arasında yalnızca birini seçin.

- Kullanıcıları, mutlaka gerçekleşmeyen hataları okumayı ihmal eden aşırı karmaşık kuralları öncesinde göstermekten kaçının.

- Potansiyel saldırganlara avantaj sağlamamak için parola ipuçlarından kaçının.

Adım 2: Farklı ürünler için özelleştirme sağlayın

Minimum parola politikaları için esnek yapılandırma seçenekleri sunuyoruz, geliştiriciler için öğrenme eğrisini azaltmak ve kutudan çıkan Oturum Açma Deneyimi sağlamak için önerilen değerler ile. Bu seçenekler:

- Minimum uzunluk: Varsayılan 8 karakter, minimum 1.

- Minimum gerekli karakter türleri: Kısıtlama önerilmez, yani 4'ten 1'e ayarla.

- Parola kısıtlaması kelime dağarcığı: Tüm kısıtlamaların etkinleştirilmesi önerilir. Kullanıcılar aynı kelime dağarcığını tetiklemeyi önleyemez, ancak parolanın karmaşıklığını artırmak için arka arkaya olmayan üç veya daha fazla karakter eklemek izinlidir. Bu ekleme, parolaların düzensizliğini artırır.

- Tehlikeye giren parolanın yasaklanması: Kullanıcıların doğrudan dizin saldırılarından kaçınmak için güvenilir bir sızdırılmış parola veritabanı kullanın.

Adım 3: Sabit değerlerle güvenliği sağlayın

Özelleştirilemeyen parametreler için yedek lojik uyguladık ve parola güvenliğini sağladık. Belirli özelleştirme gereksinimleriniz varsa, lütfen bize bildirmekten çekinmeyin.

- Parola Doğrulama Hız Sınırlaması: Sürekli parola saldırılarına karşı koruma sağlamak adına, arka arkaya hatalı parola doğrulamaları sayısını ve oturum açma askıya alma bekleme süresini sınırlandırdık. Ek olarak, ardışık başarısız parola doğrulamaları için bir webhook sağlıyor ve bunu kullanarak e-posta bildirimleri gönderebilir veya tehlike altında olan yüksek riskli hesapları askıya alabilirsiniz.

- Varsayılan olarak, parola sıfırlandıktan ve token yenilendikten sonra diğer cihazlardaki oturumları temizliyoruz. Bu ekstra güvenlik katmanı, hesabınıza izinsiz erişimi önlemeye yardımcı olur ve verilerinizin gizli kalmasını sağlar.

Sonuç

Bu üç basit adımla, kullanıcı kolaylığı ve güvenlik arasında doğru dengeyi kurarak parola deneyiminizi yapılandırma sürecini kolaylaştırabilirsiniz. Logto, ürününüz için güvenli ve kullanıcı dostu bir kimlik doğrulama sistemi kurmayı kolaylaştırır. Önümüzdeki MFA özelliklerimizi kaçırmayın ve güvenliğinizi her zamankinden daha fazla kontrol altına alın.