Herkes İçin SSO ve SAML Açıklaması

SSO ve SAML genellikle belirsiz bir şekilde kullanılır ve farklı şekillerde yorumlanabilir. Bu makalede, bu kavramları açıklığa kavuşturacağız, birbirleriyle nasıl ilişkili olduklarını açıklayacağız ve anlamalarını kolaylaştırmak için gerçek örnekler sunacağız.

SSO ve SAML genellikle belirsiz bir şekilde kullanılır ve farklı şekillerde yorumlanabilir. Bu makalede, bu kavramları açıklığa kavuşturacağız, birbirleriyle nasıl ilişkili olduklarını açıklayacağız ve anlamalarını kolaylaştırmak için gerçek örnekler sunacağız.

SSO Nedir?

SSO (Single Sign-On), bir kullanıcının bir kez oturum açmasını ve her birine tekrar oturum açmadan birden fazla uygulama veya hizmete erişmesini sağlayan bir kimlik doğrulama sürecidir. Bununla birlikte, bu genel tanım SSO'nun kullanıldığı farklı senaryolara uygulanabilir.

SSO'nun devreye girdiği çeşitli senaryolar vardır.

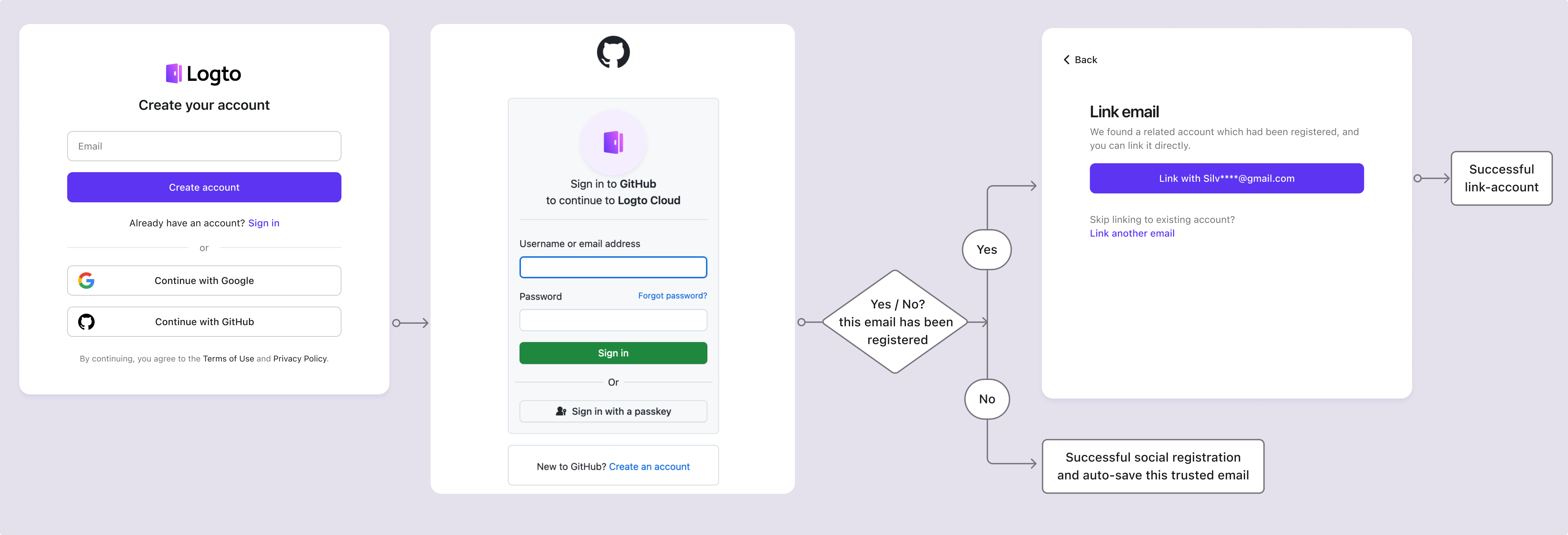

Sosyal SSO

Bazen insanlar sosyal giriş işlemini sosyal SSO olarak adlandırırlar. Örneğin, kullanıcılar Google oturum açma seçeneğini kullanarak Google'da depolanan kimlik ve bilgileri doğrudan kullanarak yeni bir uygulamada bir hesap oluşturabilirler. Bu senaryoda, kullanıcı kendi kimliğini yönetir.

Sosyal SSO, kullanıcıların bilgilerini kontrol etmelerini kolaylaştırır ve hesap oluşturma ve oturum açma sürecindeki sıkıcı adımları azaltır. Sosyal SSO genellikle OAuth 2.0 ve OIDC gibi açık standart protokollere dayanır.

Kurumsal SSO

Öncelikle Kimlik Sağlayıcı ve Hizmet Sağlayıcı kavramlarını basit terimlerle açıklayalım.

- Kimlik Sağlayıcı (IdP), kimliğinizin "bekçisi" gibidir. Kimlik bilgilerinizi tutan ve kim olduğunuzu doğrulayan sistemdir. "Evet, bu kişi olduğunu iddia ettiği kişi." diyen güvenilir bir otorite olarak düşünün. Örnekler arasında Google Workspace, Microsoft Entra ve Okta Workforce Identity bulunur.

- Hizmet Sağlayıcı (SP), kimliğiniz doğrulandıktan sonra erişmek istediğiniz "uygulama" veya "hizmet"tir. Bir uygulama veya web sitesi gibi giriş yapmaya çalıştığınız yerdir. Örneğin, Zoom, Slack veya şirketinizin iç araçları birer hizmet sağlayıcıdır.

Basit terimlerle, Kimlik Sağlayıcı kim olduğunuzu kanıtlar ve Hizmet Sağlayıcı kimliğiniz doğrulandığında size hizmetlerine erişim sağlar.

Kurumsal SSO daha çok iş odaklı senaryolarda kullanılır ve yukarıda açıklanan iki terimle bölünür. İki tipik durum vardır: IdP başlatılan SSO ve SP başlatılan SSO. Terimler teknik gibi görünse de, senaryolar oldukça basittir.

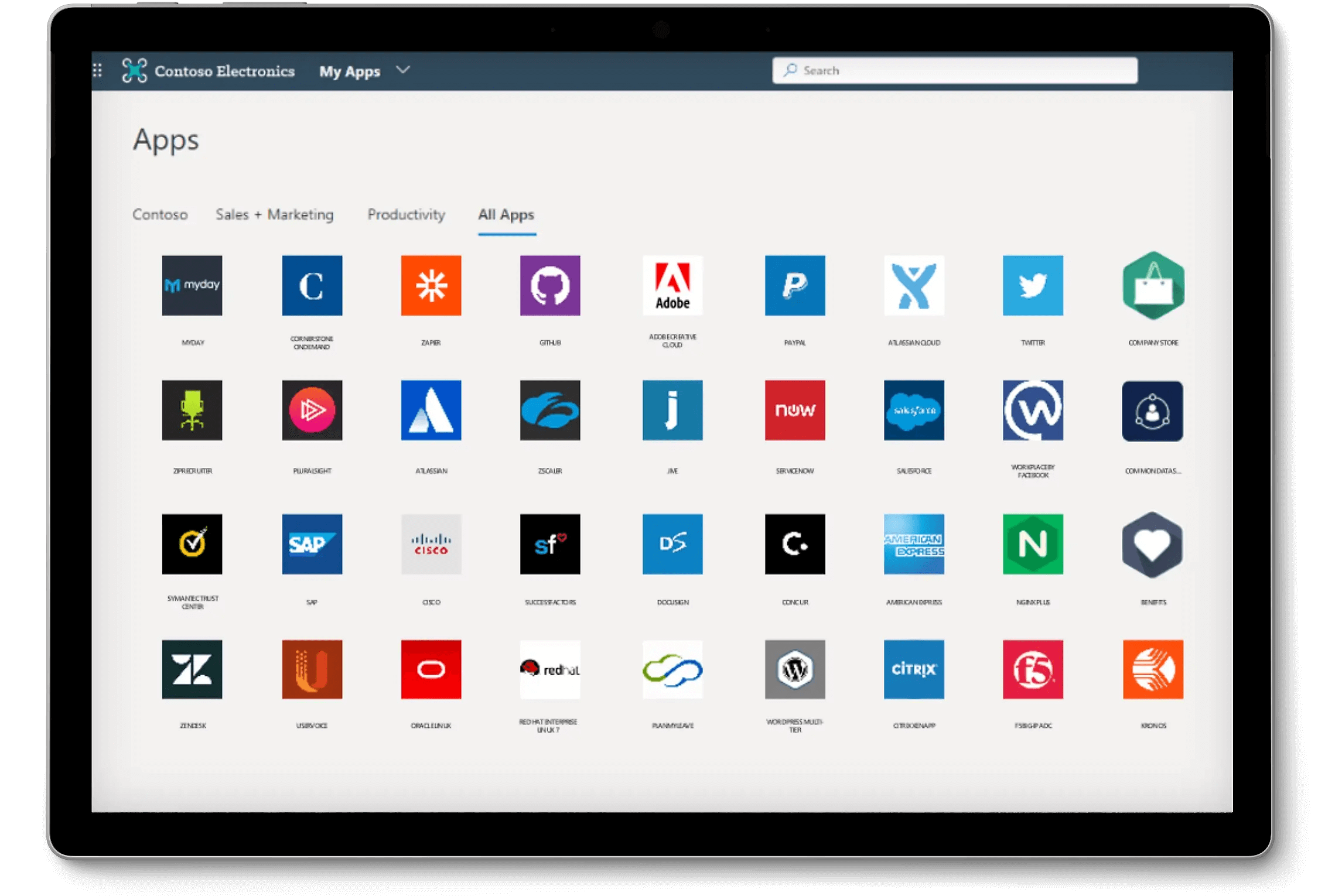

IdP başlatılan SSO

Bir çalışan olarak, şirketinizin uygulamalarına ve kaynaklarına giriş yaptığınızda düşünün. Genellikle, HR sizin için bir hesap oluşturur. Ardından, bir platforma, örneğin Okta veya Google Workspace'e giriş yapmak için bu hesabı kullanırsınız. Giriş yaptıktan sonra, size maaş sistemleri, işbirliği araçları, Workday ve daha fazlası gibi şirkete ait tüm uygulamalara erişim sağlayan bir kurumsal portala yönlendirilirsiniz.

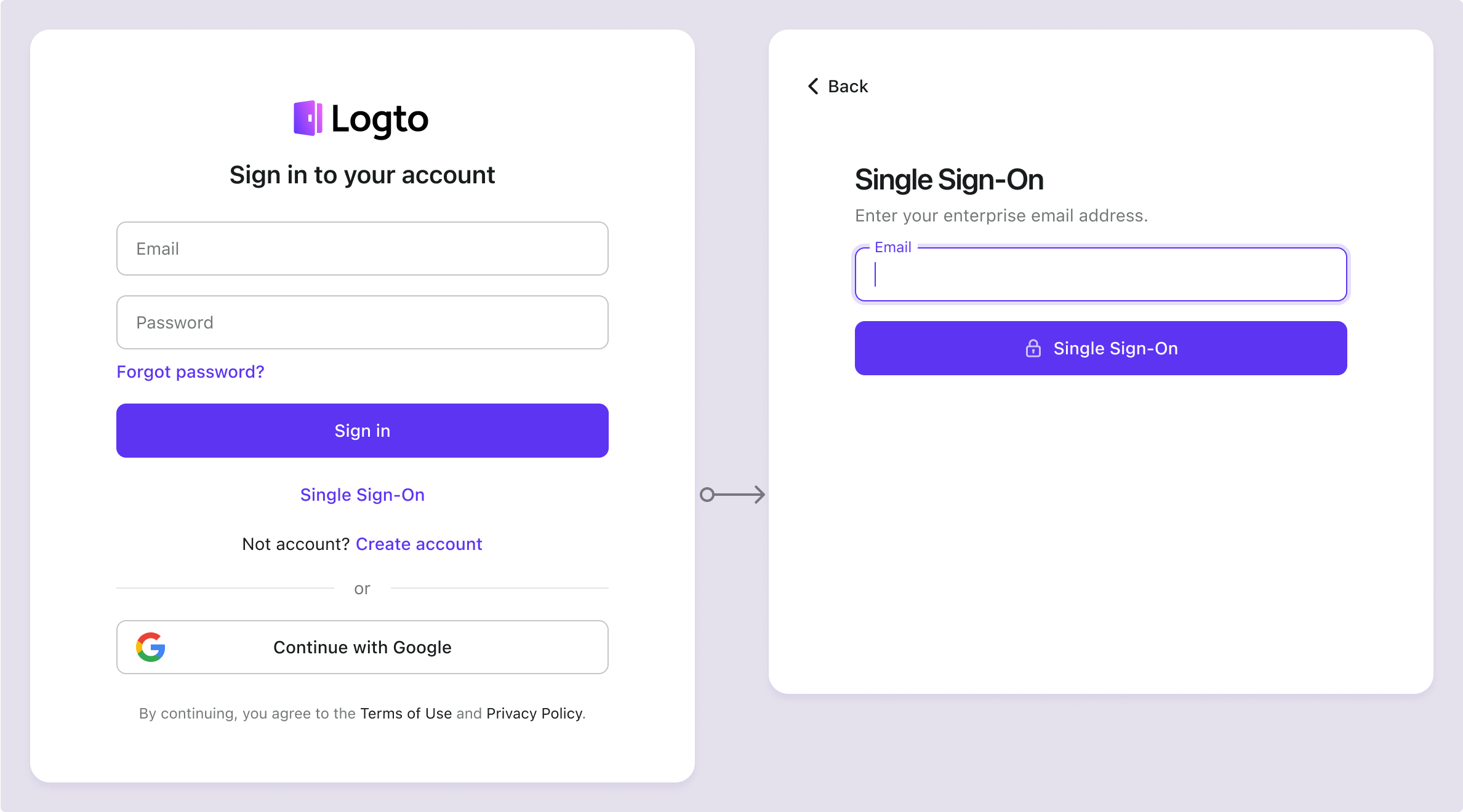

SP başlatılan SSO

Bakış açınızı değiştirelim ve başka bir perspektiften bakalım. Bazen, belirli bir ürünün giriş sayfasından başlamak zorunda kalabilirsiniz. Örneğin, meslektaşlarınızla çevrimiçi bir toplantı yapmak için Zoom'u kullanmak istiyorsanız, "SSO ile Giriş Yap" seçeneğini göreceksiniz. Bu senaryo, SP başlatılan SSO olarak bilinir.

Kurumsal SSO hangi sorunları çözer

Şirket SSO'sunun ilk faydası, işletmelerin iş gücü kimliklerini kolay, esnek ve güvenli bir şekilde yönetmesine olanak sağlamasıdır.

Bir şirket yönettiğinizi varsayalım ve tüm çalışanlarınızın satın aldığınız ürün ve hizmetlere erişmesi gerekiyor. Şirket tarafından üretilen kaynaklar şirkete ait olduğundan, şirket sahibine ait bir kimlik sistemi gereklidir. Çalışanların şirket kaynaklarına erişmek için kişisel kimliklerini kullanmaları muhtemel güvenlik ve yönetim zorlukları yaratır.

Öte yandan, SP başlatılan SSO gibi bir senaryoda, çalışanlar şirket tarafından sahip olunan birden fazla uygulama ve hizmete erişir. Çalışanlar yeni işe aldıklarında veya işten çıktıklarında, İK'nın şirketin tüm ürün ve hizmetlerinde birçok hesabı oluşturması ve silmesi gerekir; bu da zahmetli ve zaman alıcıdır.

Kurumsal SSO, evrensel bir kimlik sistemi ile bu süreci basitleştirir ve SCIM (Alanlar Arası Kimlik Yönetim Sistemi) ve Just-in-Time provizyonu gibi araçlar ile daha da verimli hale getirir.

IdP başlatılan SSO, "kurumsal hazır" olmak isteyen ürün geliştiriciler için faydalıdır. Örneğin, başlangıçta bireysel tüketicilere odaklanan bir girişimseniz ve daha sonra büyük bir işletme ürününüzü kullanmak istiyorsa, çalışanlarının örneğin Microsoft Entra kullanarak giriş yapmasını isteyebilirler. Bu durumda, anlaşmayı tamamlamak için ürününüze kurumsal SSO'yu entegre etmeniz gerekir.

SAML Nedir?

SAML (Güvenlik Beyan İşaretleme Dili) kimlik doğrulama ve yetkilendirme için kullanılan açık bir standart protokoldür. OAuth ve OIDC ile birlikte, SAML, özellikle iş gücü kimlik yönetiminde kimlik yönetim sistemlerinde yaygın olarak kullanılır. Okta ve Microsoft Entra gibi ticari kimlik sağlayıcıları, SAML'i standart protokollerinden biri olarak destekler.

Bazı eski sistemler ve sosyal oturum sağlayıcılar da SAML desteği sunar, bu yüzden sisteminize SAML'i dahil etmek, daha geniş bir kimlik sağlayıcı yelpazesiyle uyumluluğu ve gelecekteki ekosistem büyümesini sağlamak için yardımcı olabilir.

SAML ne zaman gereklidir?

SAML genellikle Kurumsal SSO senaryolarında kullanılır. Örneğin şu durumu düşünün:

Satış ekibiniz ürün geliştiricilerine "Büyük bir müşterimiz var ve SAML oturum açmasını gerektiriyorlar. Bu teknolojiyi desteklememiz gerekiyor." der.

SAML veya IAM (Kimlik ve Erişim Yönetimi) hakkında bilgi sahibi olmayan mühendisler için ilk adım muhtemelen "SAML" veya "SAML oturum açma" aramaları olacaktır.

Nihayetinde, daha büyük müşterilerin güvenli kimlik doğrulama için SAML gibi teknolojilere güvendiği ihtiyaçlarını karşılamak için ürününüze kurumsal SSO'yu entegre etmek ve "kurumsal hazır" hale getirmek.

SAML Nasıl Çalışır

İşte iki türünün basit bir açıklaması:

SP Başlatılan Akış

- Kullanıcı, SP'nin kaynağına erişmeye çalışır.

- SP, kullanıcıyı bir SAML kimlik doğrulama isteğiyle IdP'ye yönlendirir.

- Kullanıcı IdP'de oturum açar ve kimlik doğrulanır.

- IdP, kullanıcının kimliği ve muhtemelen yetkilendirme verileri ile bir SAML beyanı oluşturur.

- IdP, SAML beyanını genellikle kullanıcı tarayıcısı aracılığıyla SP'ye geri gönderir.

- SP, beyanı işler, doğrular ve kullanıcıya erişim izni verir veya vermez.

IdP Başlatılan Akış

- Kullanıcı, zaten IdP'de oturum açmıştır ve IdP'nin portalından bir hizmet veya kaynak seçer.

- IdP, kullanıcının mevcut oturumu temel alarak kimlik ve nitelikler içeren bir SAML beyanı oluşturur.

- IdP, beyanı doğrudan SP'ye gönderir, SP'nin önceden bir talebi olmadan.

- SP, beyanı işler, bütünlüğünü doğrular ve kullanıcının kimliği ve niteliklerini çıkarır.

- SP, beyana göre erişim izni verir veya vermez.

SAML'in teknik açıdan nasıl çalıştığını görmek için SAML nasıl çalışır sayfasına göz atın.

SAML ve SSO Arasındaki Fark

SAML ve SSO tanımları genellikle birbirine karıştırılır, ancak işte basit bir açıklama:

- SSO, kullanıcıların bir kez oturum açarak birden fazla hizmete erişmesini sağlayan uygulamalar ve yazılımlar tarafından kullanılan bir kimlik doğrulama sürecidir.

- SAML, kimlik doğrulama verilerini güvenli bir şekilde değiş tokuş etmek için en yaygın olarak kurumsal kimlik yönetiminde kullanılan teknik bir protokoldür.

Şunu hayal edin: Sabah ofisinize giriyorsunuz ve her bir uygulamaya ayrı ayrı giriş yapmak yerine—e-postanız, takviminiz, proje yönetim araçlarınız—sadece bir kez giriş yapıyorsunuz ve her şeye erişiyorsunuz. Bu sorunsuz deneyim SSO'dur (Single Sign-On). İş yerinizin araçlarının tüm kapılarını açan evrensel bir anahtara sahip olmak gibidir.

Ama SSO nasıl çalışır?

Burada SAML (Güvenlik Beyan İşaretleme Dili) devreye girer. SAML'i giriş sisteminiz (Kimlik Sağlayıcı veya IdP olarak adlandırılır) ile kullanmak istediğiniz uygulamalar (Hizmet Sağlayıcılar veya SP'ler olarak adlandırılır) arasında güvenilir bir haberci olarak düşünün. SSO aracılığıyla oturum açtığınızda, SAML kimliğinizin "kanıtını" güvenli bir şekilde IdP'den uygulamaya gönderir ve kim olduğunuzu doğrular.

Özetle:

- SSO, kullanıcı deneyimidir: bir kez oturum açarak birden fazla uygulamaya erişim.

- SAML, kimlik doğrulamasını güvenli bir şekilde ele alarak bu sorunsuz deneyimi mümkün kılan perde arkası protokolüdür.

SSO kolaylık sağlarken, SAML her şeyin güvenli ve bağlantılı kalmasını sağlar, böylece ikinci bir düşünce bile olmadan her şeye erişebilirsiniz.

Kurumsal SSO Başka Protokoller Kullanıyor mu?

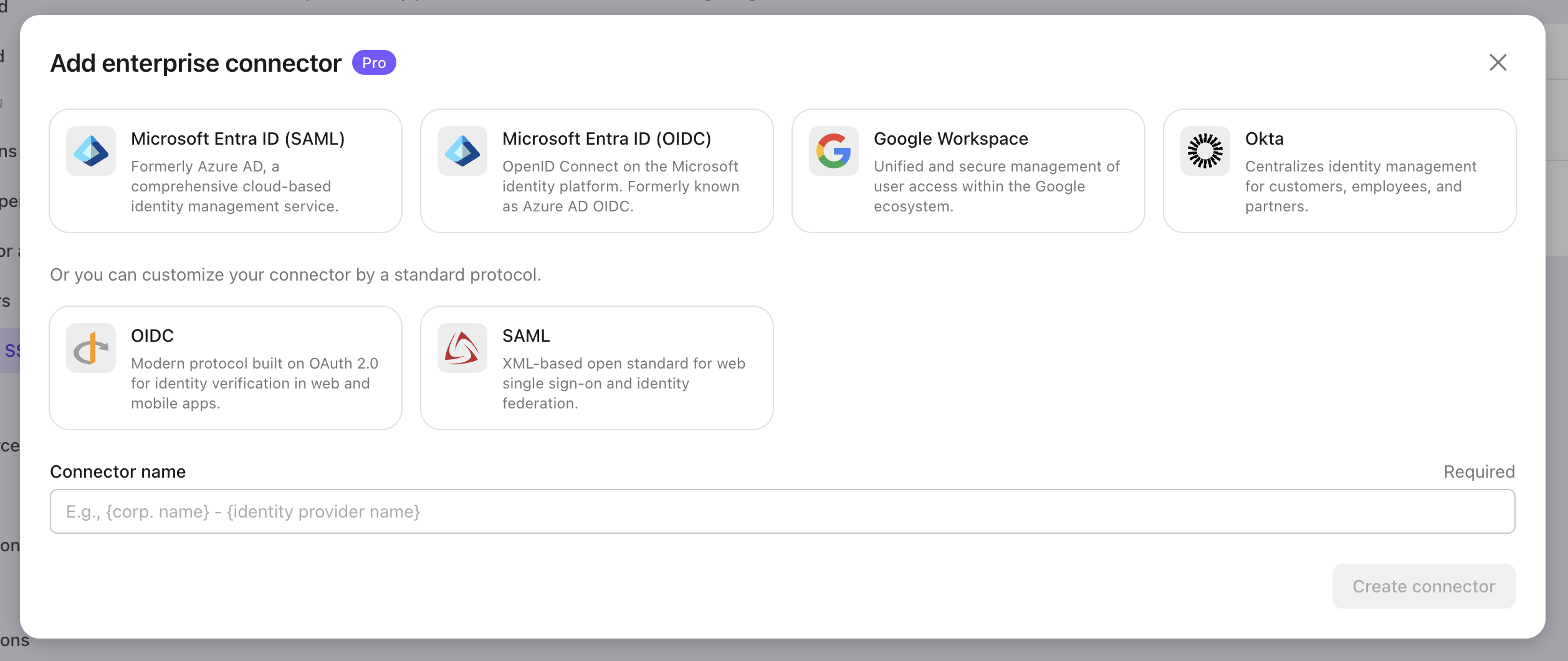

Evet, SAML'e ek olarak, OIDC de Kurumsal SSO senaryolarında yaygın olarak kullanılan başka bir protokoldür. Örneğin, Logto'nun kurumsal bağlayıcısında, hem Microsoft Entra (OIDC) hem de Microsoft Entra (SAML) desteklenmektedir.

SAML SSO Kullanmalı mıyım?

Kurumsal müşterilere satıyorsanız, mümkün olan en kısa sürede SAML desteğini düşünmek önemlidir. Ancak sadece SAML protokolünü desteklemeye odaklanma—tüm kurumsal SSO kimlik doğrulama akışını düşün. İşte dikkate almanız gereken birkaç anahtar senaryo:

- Müşterilerinizin kendi kendine kurulum yapmasına ve kurumsal SSO'yu kurmasına izin verin.

- Çalışanların çok kiracılı uygulamalarda doğru organizasyonlara otomatik olarak katılabilmelerini sağlayın (bu Just-in-Time provizyonu ve SCIM ile yapılabilir).

- Tüketici odaklı giriş süreçlerinizle uyumlu bir uçtan uca giriş akışı uygulayın.

Logto ile SAML ve Kurumsal SSO'yu Uygulama

Logto, uçtan uca kurumsal SSO akışları sağlar ve birden fazla ünlü SAML bağlayıcısını destekler. Çeşitli yaygın senaryolara entegre edilebilir ve ihtiyaçlarınızı karşılar. Logto'nun tüm özelliklerini, Logto Cloud'dan Logto OSS'ye kadar, Logto web sitesinde keşfedin.