什麼是個人存取權杖(PAT)?更安全的 API 權杖

說明個人存取權杖(PATs)的運作方式、適用時機、如何在你的服務中支援 API 認證,以及它們和 API 金鑰、API 權杖、Bearer 權杖、OAuth 權杖與密碼有何不同。

個人存取權杖(PATs)是使用者自行產生的權杖,用來取代 API 呼叫時的密碼。PATs 針對特定使用者所設計,能提供安全且受控的資源存取。

輕鬆認證、細緻權限控制、精簡工作流程。 這些都是全球開發者與產品團隊仰賴個人存取權杖加速生產力的重要原因,不論是在管理 CI/CD 流程、整合 API 還是存取工具時。

想知道 PAT 如何運作、有哪些好處、什麼時候該用?本指南一次解答。

什麼是個人存取權杖?

個人存取權杖是一種臨時、安全的認證方式,能讓你透過 API 存取個人的資源與服務。主要供開發者使用,讓訪問 API 或自動化工作流程等任務更簡單、更高效。

可以把個人存取權杖想像成一把「API 存取鑰匙」,用來取代密碼。和密碼不同,PATs 具有特定的權限與到期日,確保只能用於預期目的,例如存取用戶檔案或帳單系統,但不能用��於系統管理控制。

個人存取權杖的主要特色:

- 開發者友好:個人存取權杖比完整的 OAuth 工作流程容易管理,非常適合腳本、自動化或 CI/CD 管道。

- 多把權杖:每個使用者可以產生並管理多組 PATs,每組對應特定服務或用途。

- 使用者專屬存取:與全域 API 金鑰不同,PATs 綁定個別使用者帳號,團隊成員需各自建立不同權杖以共享存取權限。

- 細緻權限:你可以自訂 PATs 存取的範圍(scopes),授權僅限必要資源或動作。

- 時效限制:PATs 可設定到期日,若外洩能有效縮小風險時窗。

- 快速撤銷:和密碼不同,PATs 可直接撤銷或重設,不會影響帳號主要登入資訊安全。

個人存取權杖 vs. Bearer 權杖 vs. API 權杖

- 個人存取權杖是一種 API 權杖:PAT 是一種與使用者帳號綁定、具備細緻權限控管的 API 權杖。比傳統 API 金鑰更安全,因為你可以限制權限(如僅存取某個倉庫或組織)並設定有效期限。

- 個人存取權杖可當 Bearer 權杖使用:Bearer 權杖是一種授權 API 請求的方式,通常透過 OAuth 或 JWT 協議動態產生。PAT 屬於靜態 Bearer 權杖,由使用者手動產生(例如 GitHub)。比如用 GitHub PAT 存取 API 時,你會在 request header 加上

authorization: bearer <your-pat>,此時 PAT 就是 Bearer 權杖。 - API 權杖是廣義用語:API 權杖泛指用於 API 請求認證的所有權杖,包含 Bearer 權杖、OAuth 權杖、個人存取權杖等。PAT 和 Bearer 權杖都只是 API 權杖的一種。

選擇你的 AuthN 及 AuthZ 機制

在導入個人存取權杖前,必須先瞭解它在多元認證方法中的定位。不同機制各有優劣,下表說明 個人存取權杖(PATs)、密碼、API 金鑰、OAuth 權杖之間的主要差異,有助於你選擇最佳方案:

- 個人存取權杖: 適合自動化任務或 API 存取,具備細緻權限控管,讓存取安全且個人化。

- 密碼: 傳統認證方式,供使用者從介面登入帳戶,獲得與帳戶主人相同的所有權限,缺乏額外細緻度。

- OAuth 權杖: 給第三方服務安全存取用戶資料的最安全方式。用戶可限定第三方僅取特定範圍數據,不必暴露真正認證資訊。

- API 金鑰: 常用於自動化 API 存取,屬於服務帳號(非個人帳號),但缺少 PAT 或 OAuth 帶來的細緻權限控管。

| 功能 | 密碼 | 個人存取權杖 | OAuth 權杖 | API 金鑰 |

|---|---|---|---|---|

| 定義 | 使用者以帳號和密碼認證。 | 用於存取特定資源/ API,通常有權限限制。 | 用戶授權第三方應用存取其資料而無需交出密碼。例如 Google 登入 | 一組獨特字串,用於驗證 API 請求。 |

| 權限限制 | 登入後通常擁有完整帳戶權限 | 可細緻設定權限範圍 | 可由使用者自訂第三方應用可存取範圍 | 通常僅限存取某些 API 資源,無細緻控管 |

| 可撤銷性 | 不易撤銷,須變更密碼,影響多個服務。 | 能由使用者或管理員輕鬆撤銷。 | 可撤銷且不影響使用者主憑證。 | 可於 API 服務層撤銷或重設。 |

| 有效期限 | 除非主動更改,否則不會過期。 | 通常為長效,但可設定時效。 | 權杖於特定時間後到期,可用 refresh token 延長存取。 | 通常長效,但可由 API 供應商設定限期或輪替。 |

| 方便性 | 易記但誤用風險高。 | 易於產生並用於自動化。 | 初次需用戶互動,但能安全委派存取。 | 用於 API 請求很便利,但不適合用於使用者端登入。 |

| 最佳適用 | 客戶端簡單登入、核驗用戶。 | 自動化、限制 API 存取資源、CI/CD 流程開發。 | 第三方應用欲有限存取用戶資料但不想儲存密碼時最適用。 | 後端服務、伺服器間通訊、公開 API。 |

| 安全風險 | 遺失即擁有完整帳號存取權 | 洩露時僅能存取特定資源,可簡單撤銷。 | 洩露則第三方應用可執行授權範圍內行為。 | 遺失時通常只用於伺服器間存取。 |

個人存取權杖怎麼運作?

個人存取權杖類似 OAuth access token,不同的��是它們通常是單純的字串,內容使用者無法直接閱讀。當你於 GitHub 等服務進行認證時,可產生綁定個人帳號、分配權限的 PAT。這組權杖用於代替密碼,例如透過 API 存取私人倉庫。

一般來說,PAT 會帶在 request headers,如下範例:

這種傳送方式能讓服務端驗證你的身份、權杖權限,並決定是否返回所需資料或執行請求動作。

如何使用個人存取權杖?

- 產生個人存取權杖:先於你使用的平台建立個人存取權杖,並選定權限範圍(scope)。

- API 認證請求:產生 PAT 後,在需要安全存取的 API 請求中,用作 Bearer 權杖加進授權標頭欄位。

- 撤銷個人存取權杖:若有需求要停用權杖,只需至平台認證設定將其撤銷。被撤銷後,所有基於該權杖的請求將自動被拒。

什麼時候該用個人存取權杖?

在需要給開發者安全、友善又可控(scoped) API 存取權的情境下,個人存取權杖特別合適。這些常見用途包括:

- 自動化腳本/工作: 適合腳本或工具從 API 抓取資料,無需將敏感憑證硬編碼進程式。

- 細緻權限控管: 讓腳本/工具只拿有限存取權,例如存取指定 repository,而無需暴露完整帳戶。

- 暫時性存取: 適合時間有限的狀況,透過限制有效期間降低安全風險。

- 簡化開發者操作: 給每位開發者個別權杖,無需建全套 OAuth 程式碼流,省時便捷。

- 第三方整合: 用於和外部工具定義、限制存取。例如企業用專案管理工具時,能透過 Slack 聊天室直接建立任務或更新狀態,不必給外部全部資料存取權。

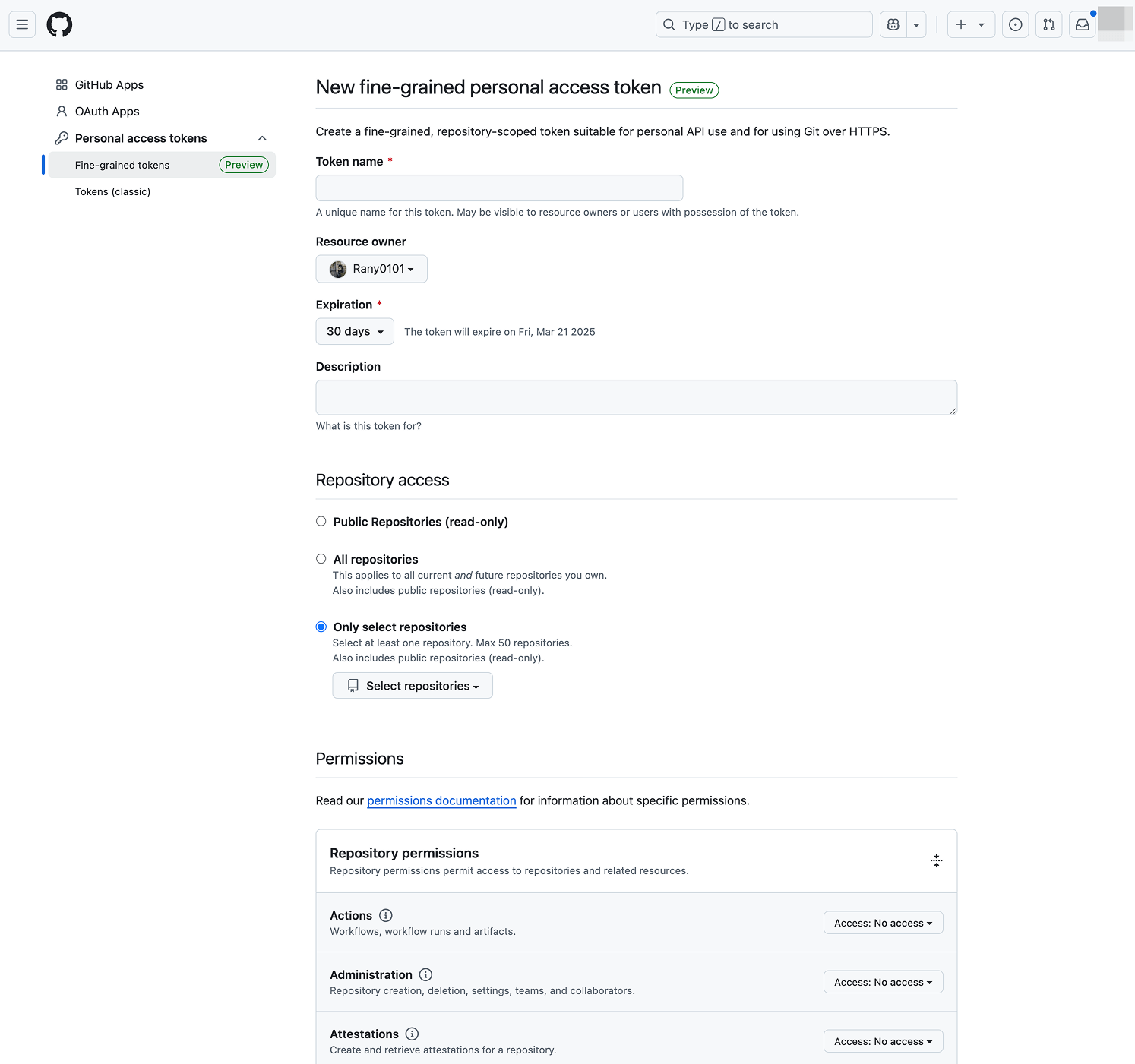

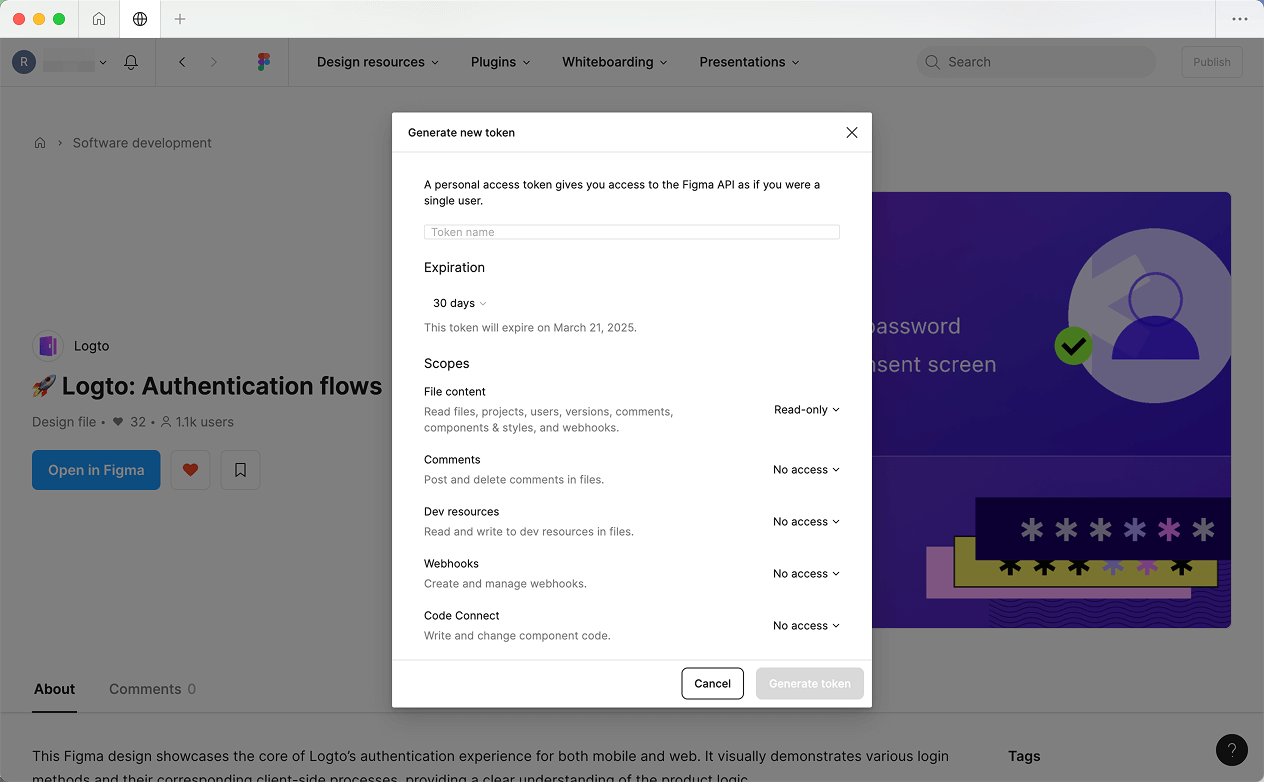

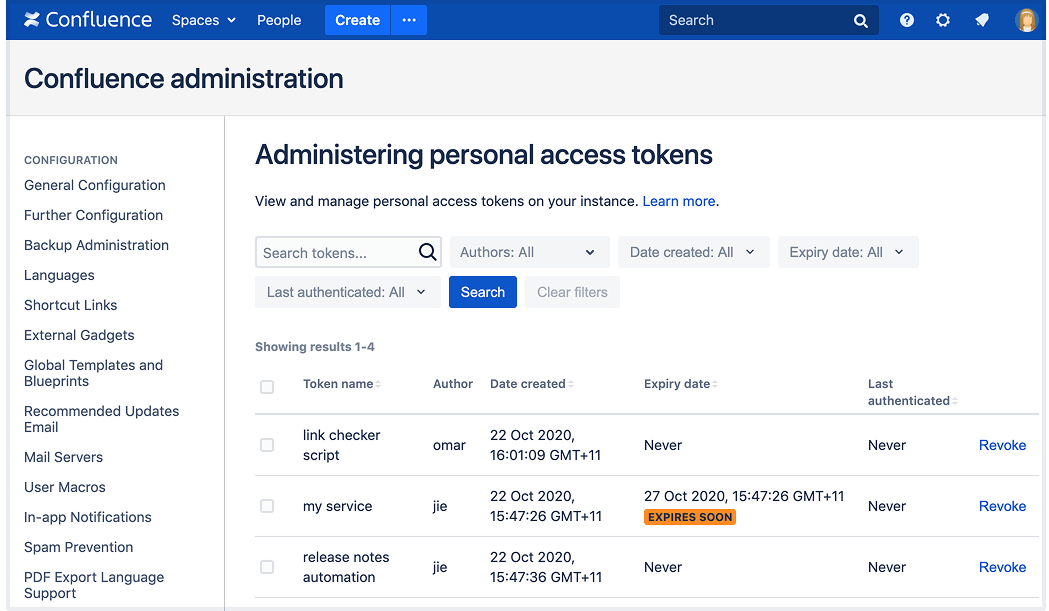

GitHub 從 2013 年開始推廣個人存取權杖,因為它簡單又彈性,逐漸普及於各大開發和 SaaS 工具:

-

GitHub/GitLab/Azure DevOps(開發工具):協助自動化 CI/CD、串接其他工具、管理程式碼倉庫。

-

Figma(設計工具):可藉由 API 整合優化設計協作體驗。

-

Atlassian Jira / Asana(專案管理):能用 API 快速建立、更新、刪除任務,管理 Sprint,組織專案。

可以把個人存取權杖分享給其他人用嗎?

簡短回答—千萬不要!

權杖應與個人帳號唯一綁定,絕不可共用。團隊如需存取,請為不同人各自生成分開的權杖,或創建用戶角色權限來避開安全風險。一旦權杖濫用,可能造成意外存取、資料外洩或隱私漏洞。請妥善保護權杖並洩漏時立即撤銷。

如何用 Logto 讓你的應用支援個人存取權杖產生

無論你提供的是 B2B 服務還是創新 AI 產品,實作開發者友善的認證/授權機制都很重要,個人存取權杖有機會為你的業務開啟新可能。

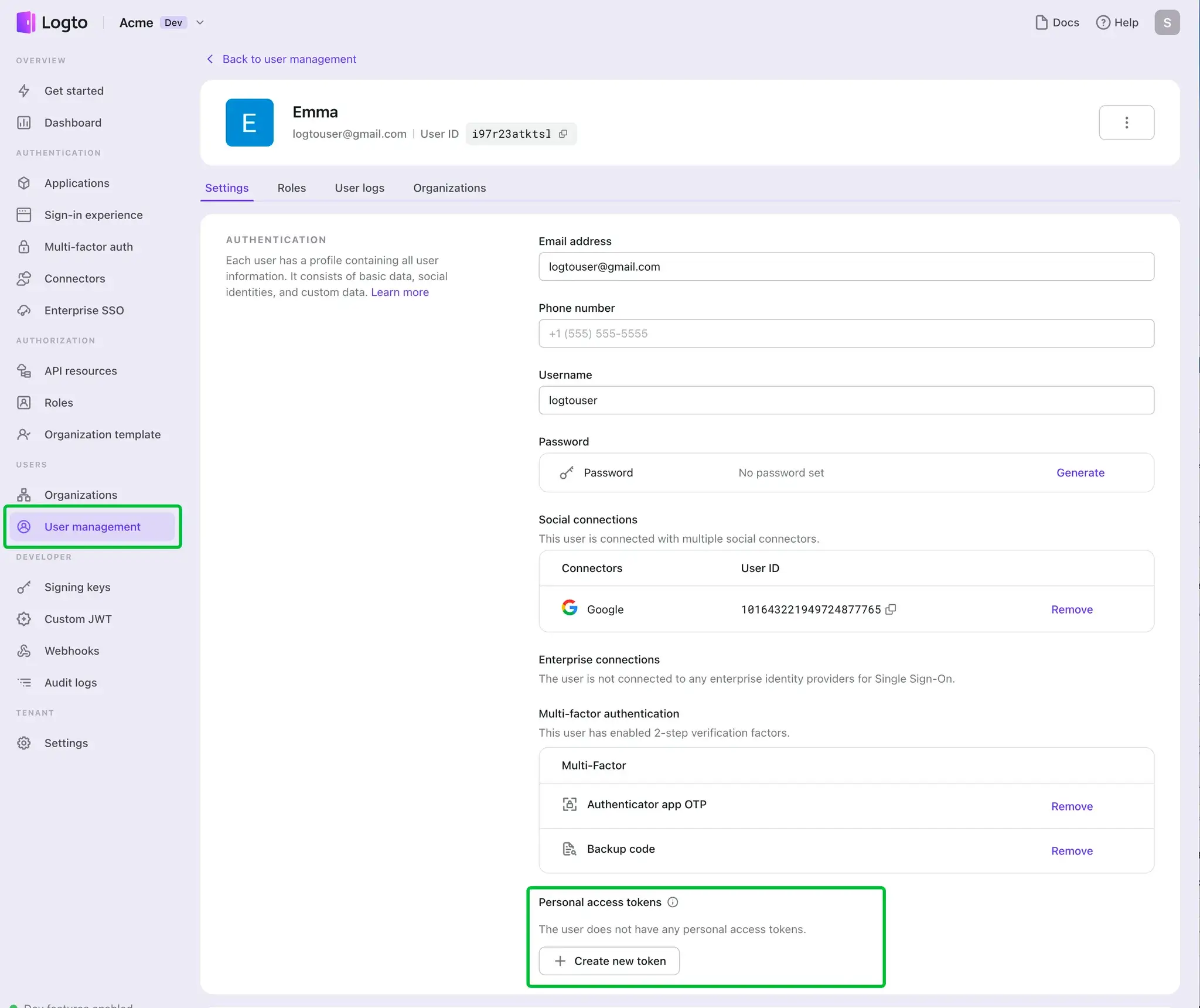

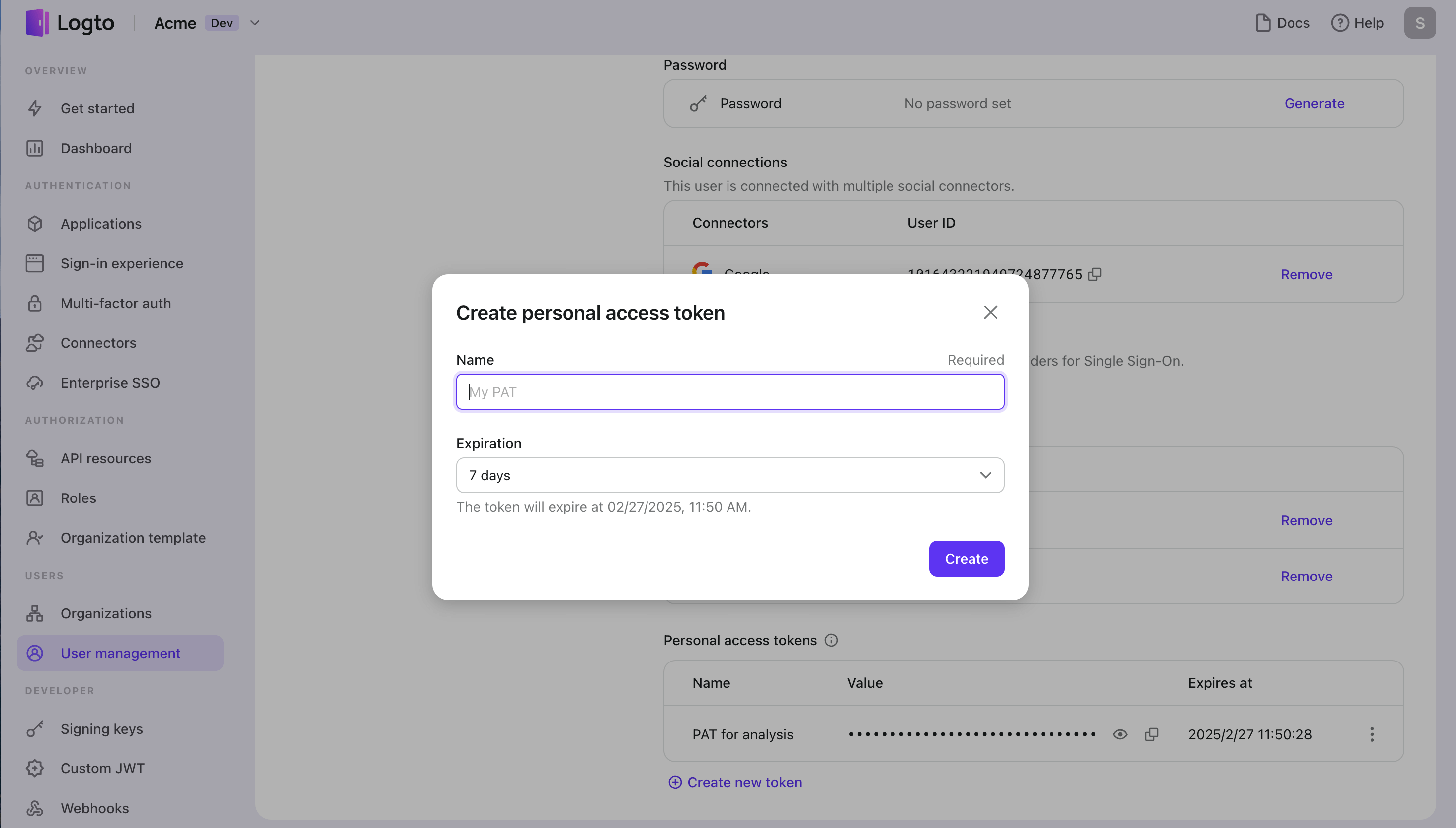

Logto 是專業、完善的 CIAM(客戶身份與存取管理)方案,讓你輕鬆建立、管理與撤銷個人存取權杖。操作流程如下:

- 前往 Logto Console > 使用者管理。

- 進入指定用戶的個人檔案頁,管理他的個人存取權杖。

利用 Logto 你可以:

- 產生新的個人存取權杖。

- 針對單一用戶管理多組權杖。

- 自訂每把權杖的有效期限。

- 重新命名權杖方便歸檔整理。

- 權杖失效時隨時一鍵撤銷。

你也能透過 Logto 管理 API 讓用戶在個人檔案設定頁自主管理 PAT。