繁體中文(台灣)

將 Okta SSO 整合到你的應用程式中

學習如何在幾分鐘內將 Okta SSO 整合到你的應用程式中。

上個月,我們在 Logto 上正式發布了單一登入 (SSO) 功能。這項功能允許你通過 Logto,將應用程式與任何支援 OpenID Connect (OIDC) 和 SAML 協議的 SSO 提供者整合。除了通用的 OIDC 和 SAML SSO 連接器外,我們還提供了一些內建的企業 SSO 連接器,包括 Okta、Azure AD 和 Google Workspace。在本教程中,將向你展示如何在幾分鐘內將你的 Logto 應用程式與 Okta SSO 整合。

先決條件

在開始之前,你需要擁有一個 Okta 帳戶。如果你還沒有,可以在 這裡 註冊一個免費的 Okta 開發者帳戶。

當然,你還需要擁有一個 Logto 帳戶。如果你還沒有,歡迎你註冊一個 Logto 帳戶。Logto 對個人使用是免費的。所有功能對免費開發者租戶都是可用的,包括 SSO 功能。

還需要一個良好整合的 Logto 應用程式。如果沒有的話,請參照 整合指南 創建一個 Logto 應用程式。

在 Logto 中創建一個新的 Okta SSO 連接器

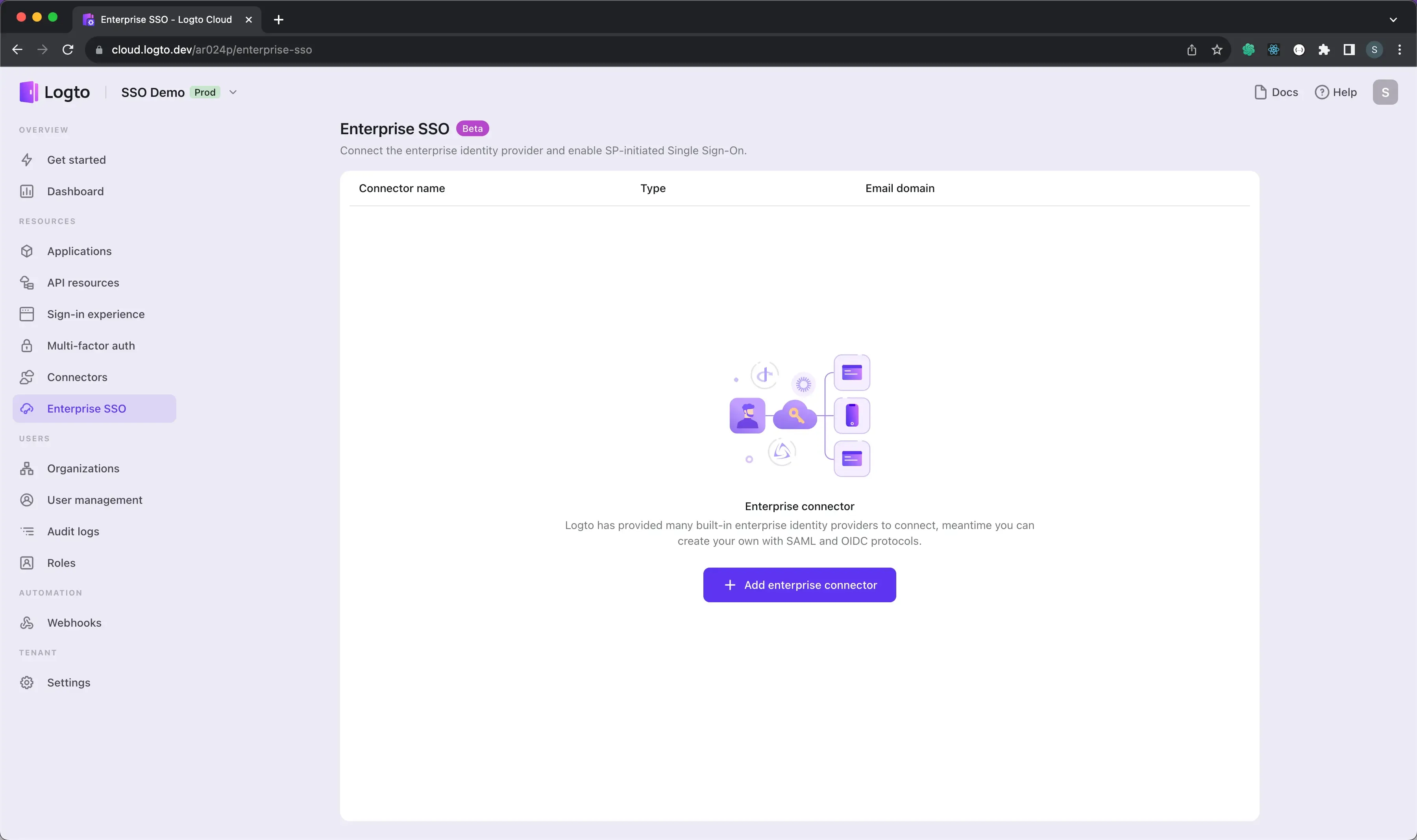

- 訪問你的 Logto 雲端控制台 並導航到 企業 SSO 頁面。

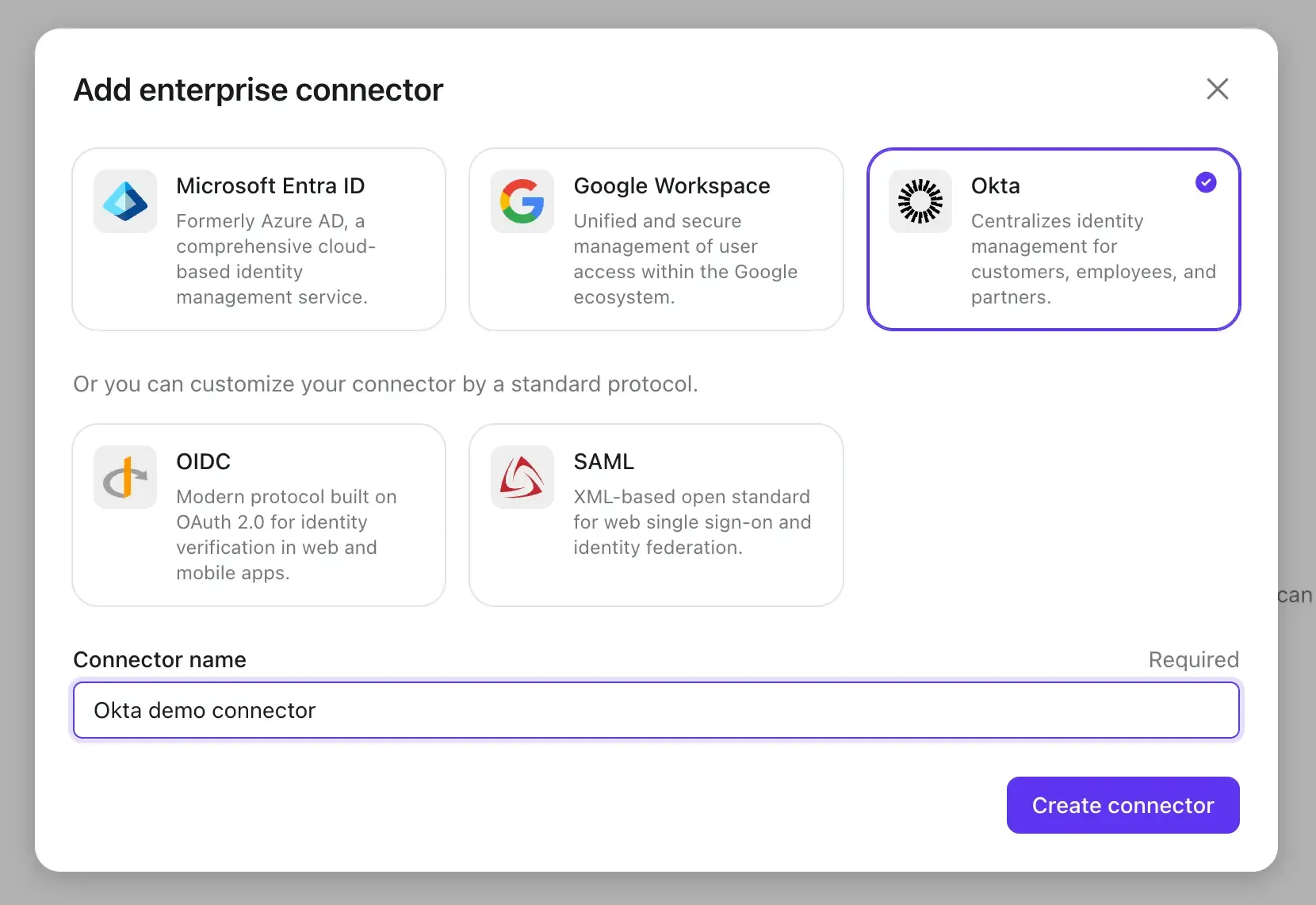

- 點擊 新增企業 SSO 按鈕,並選擇 Okta 作為 SSO 提供者。

在進行到下一步之前,我們需要從 Okta 端收集一些資訊。

創建一個 Okta 應用程式

- 訪問 Okta 管理員入口並登入管理員帳戶。

- 導航到 應用程式 標籤,所有應用程式將會列在這裡。

- 點擊左上角的 新增應用程式 按鈕以開始創建一個新的應用程式。

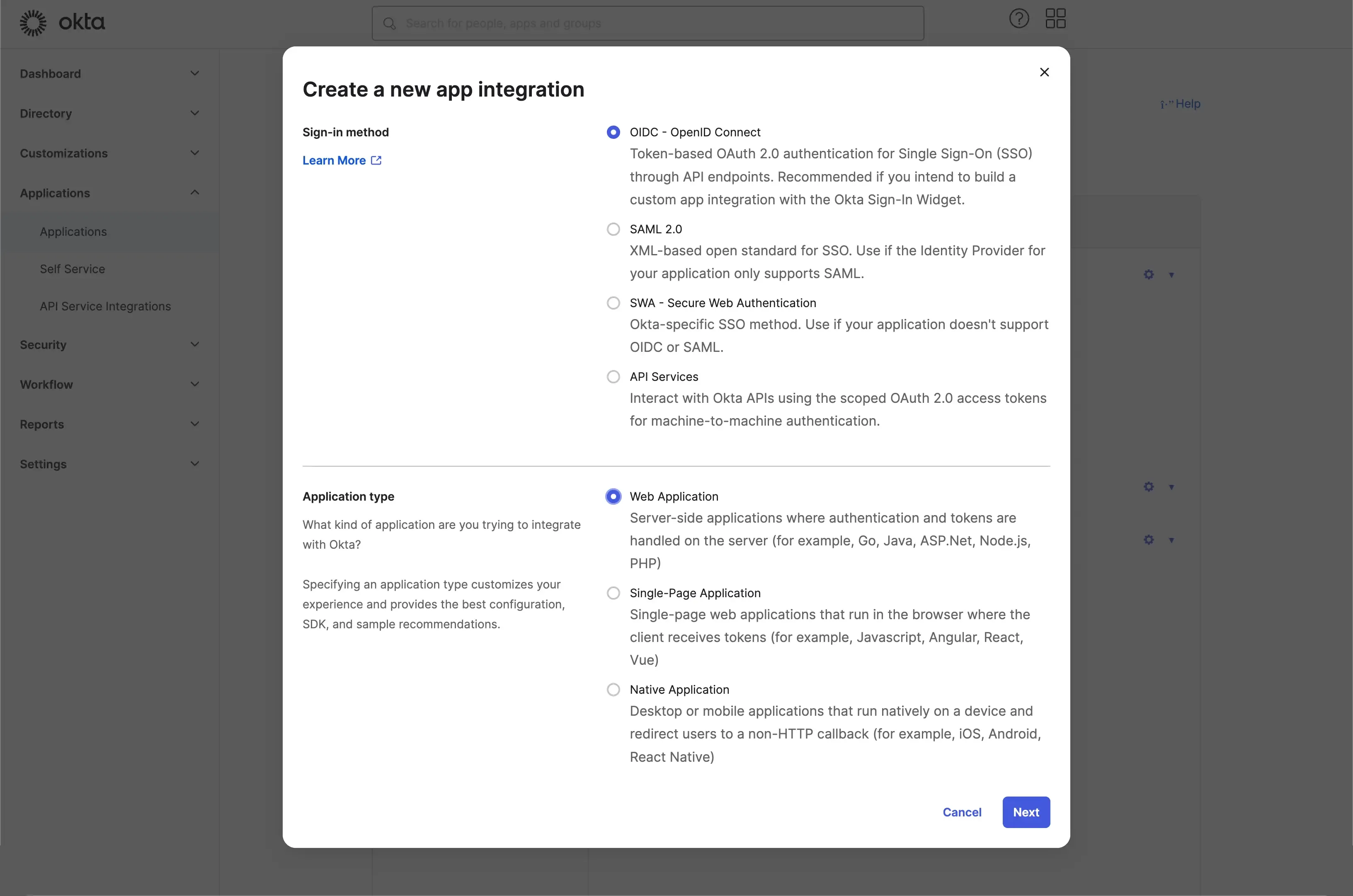

- 選擇 OIDC - OpenID Connect 作為登入方法,並選擇 Web 應用程式 作為應用程式類型。

- 點擊 下一步 按鈕以進入下一步。

配置 Okta 應用程式

-

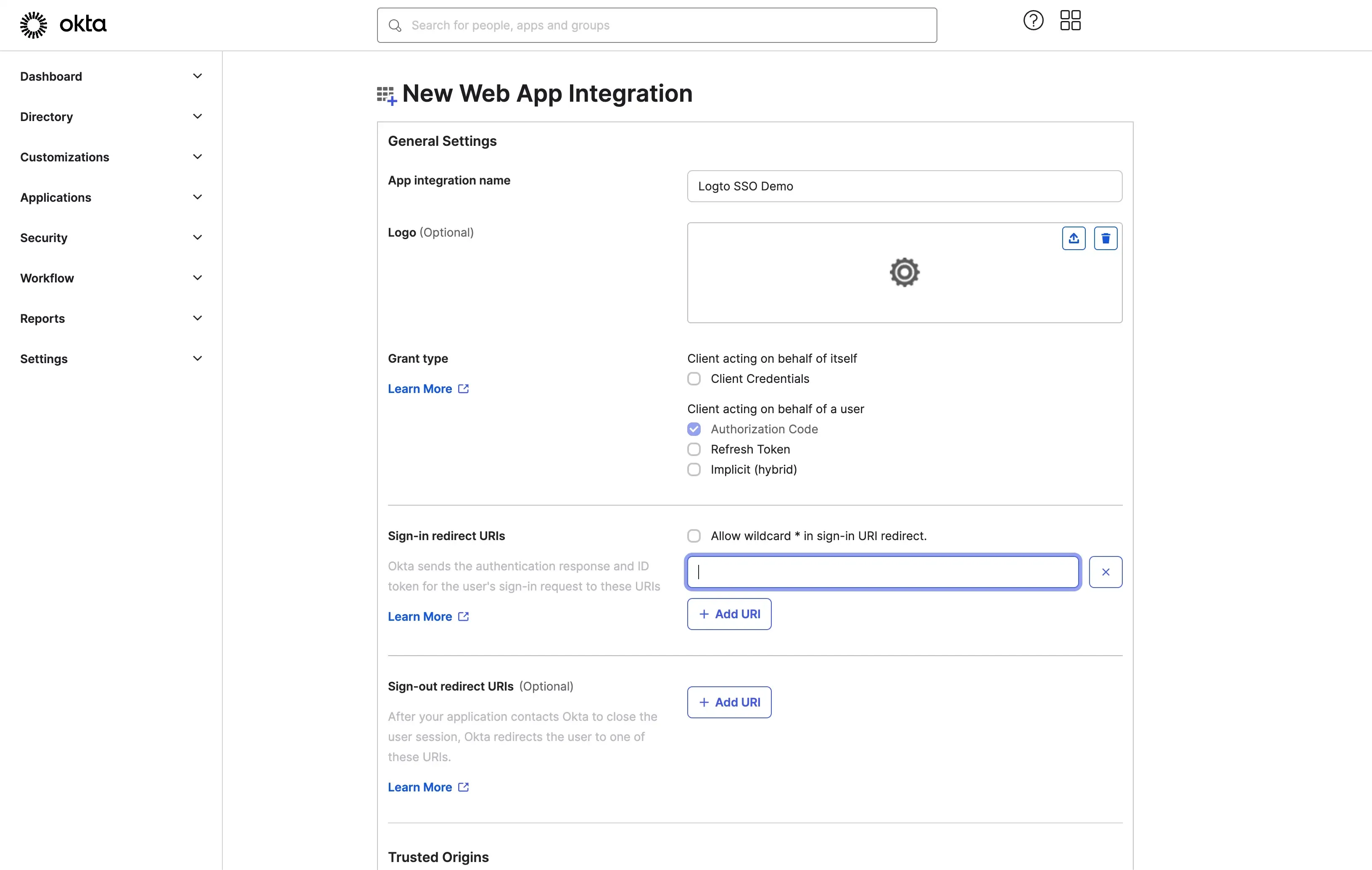

填寫應用程式的一般資訊。

欄位名稱 描述 名稱 應用程式的名稱。 ��標誌 應用程式的標誌。 授權類型 應用程式的授權類型。Logto 客戶端將代表使用者觸發一個 SSO 流程,使用預設的 授權碼 授權類型。

- 填寫應用程式的 登入重定向 URI 。這些 URI 用於在 SSO 流程完成後將使用者重定向到 Logto 應用程式。你可以在 Logto 的 Okta SSO 連接器頁面底部找到重定向 URI 值。

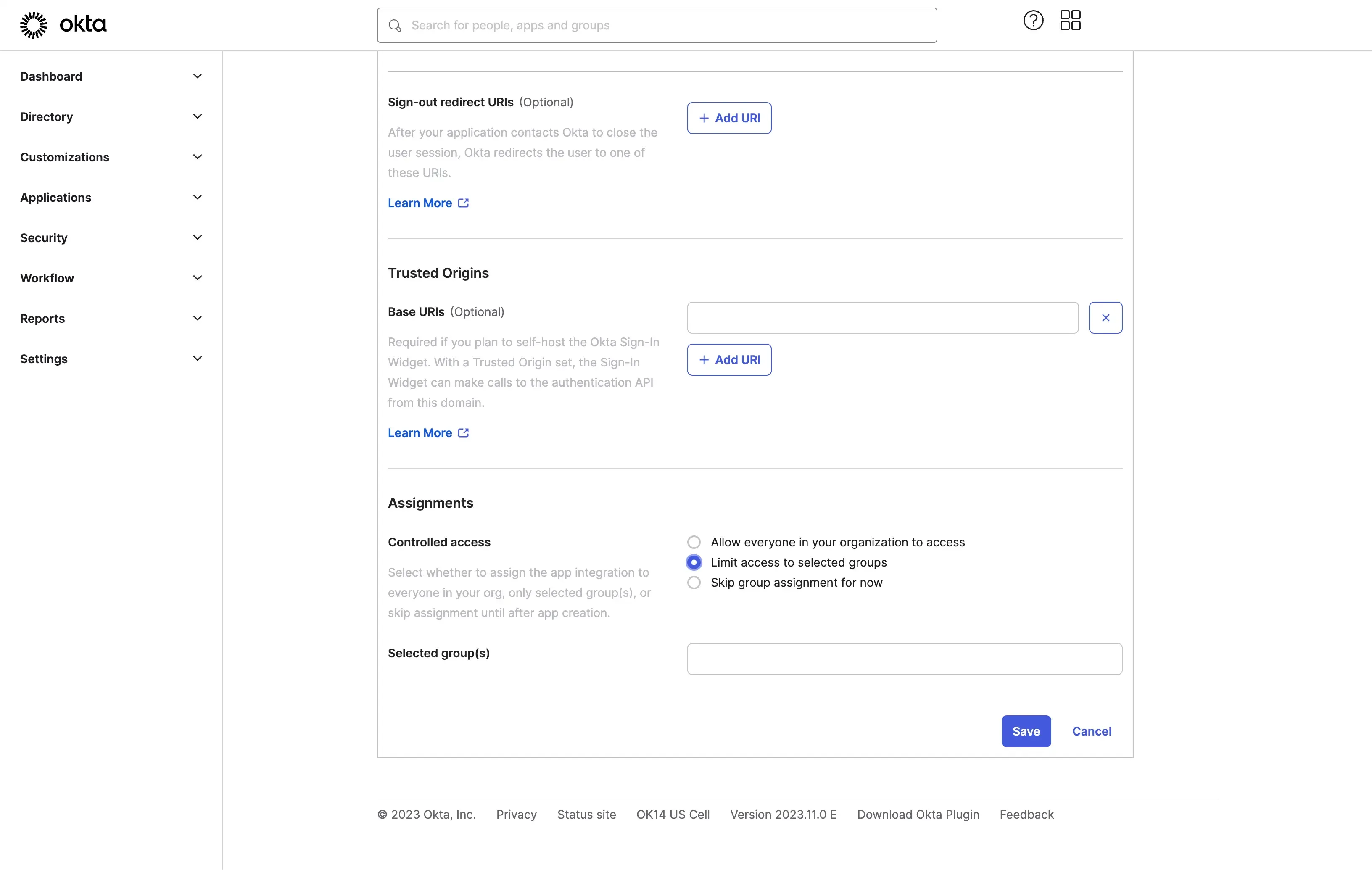

- 分配使用者到應用程式。Okta 提供了幾種方式來控制應用程式的訪問。你可以將 Okta 組織中的所有使用者分配給應用程式,或將應用程式分配給特定組。

- 點擊 儲存 按鈕以完成應用程式創建。

配置 Logto 中的 Okta SSO 連接器

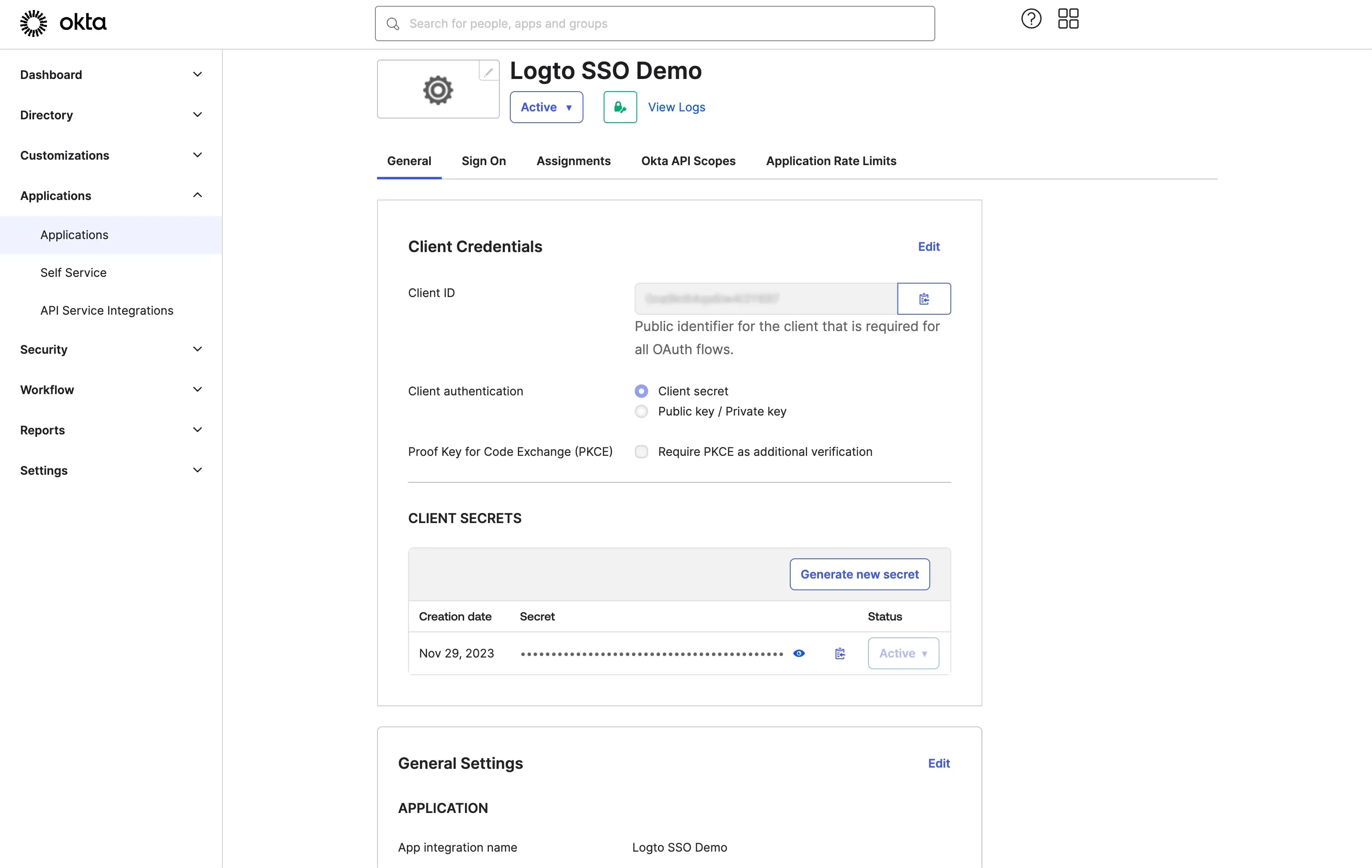

- 從 Okta 應用程式頁面複製 客戶 ID 和 客戶秘密 並將其粘貼到 Logto Okta SSO 連接器頁面。

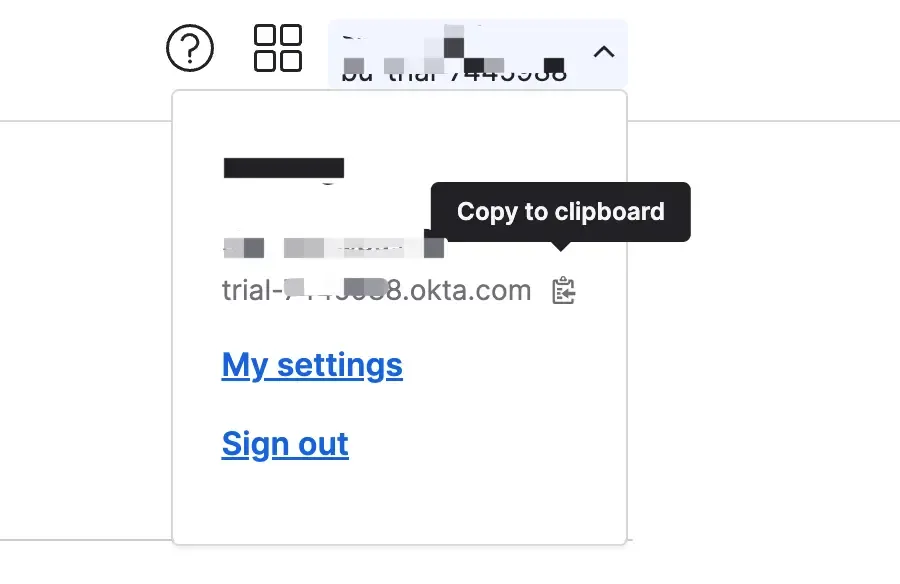

- 複製你的 Okta 組織網址,並將其粘貼到 Logto Okta SSO 連接器頁面作為 發行者網址。你可以在 Okta 管理員入口的右上角找到組織網址。

- 選擇性:你可以使用

Scope欄位將額外範圍添加到你的 OAuth 請求中。這將允許你從 Okta OAuth 伺服器請求更多資訊。更多可用範圍的詳細資訊,請參考 Okta 文件。

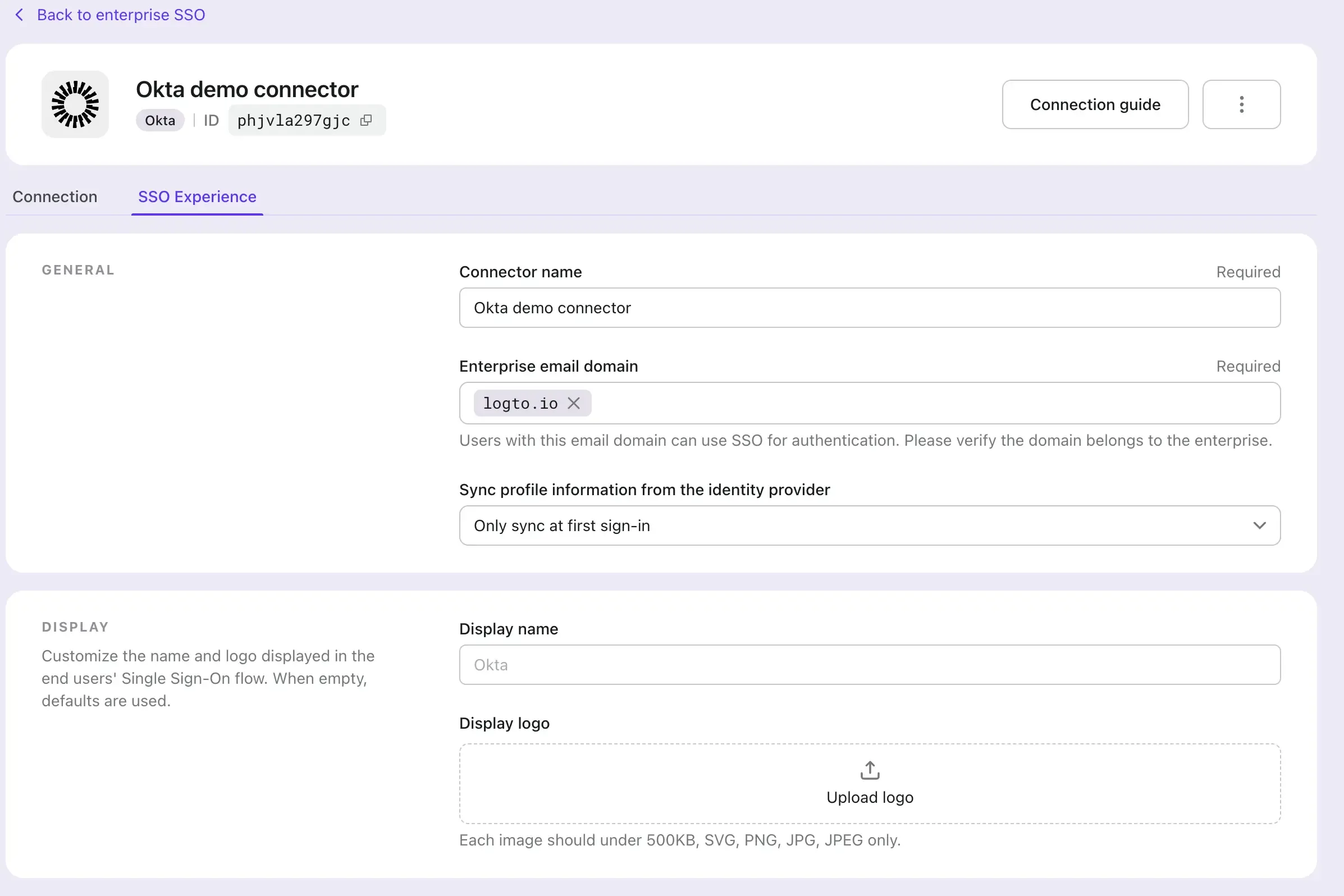

- 導航到 SSO 體驗 標籤並填寫 企業電子郵件域名 欄位。這將啟用 SSO 連接器作為這些使用者的身份驗證方法。例如,如果你填寫

logto.io作為企業電子郵件域名,則電子郵件地址以@logto.io結尾的所有使用者將被限制使用 Okta SSO 連接器登入 Logto 應用程式。

在 Logto 的登入體驗中啟用 SSO

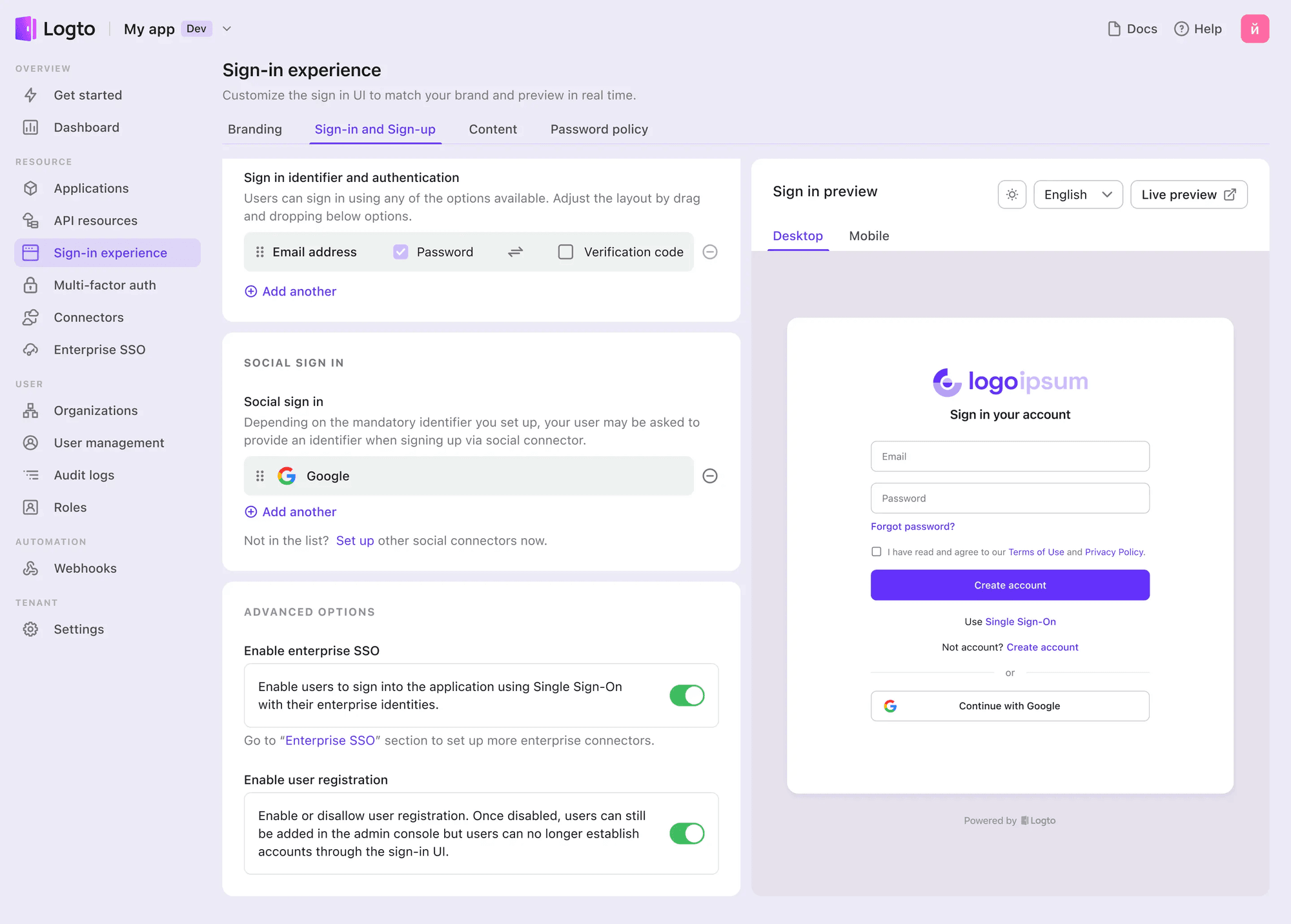

- 導航到 登入體驗 頁面。

- 點擊 註冊和登入 標籤。

- 向下滾動到 高級選項 部分並啟用 企業 SSO 切換。

測試 SSO 整合

使用登入體驗即時預覽來測試 SSO 整合。你可以在 登入體驗預覽 部分的右上角找到即時預覽按鈕。

成功的 SSO 整合將引導使用者重定向到 Okta 登入頁面。在使用者成功登入後,使用者將被重定向回 Logto 的示範應用程式。