Logto Produkt-Update: Logto als IdP, Geschützte App und viele neue Anleitungen

Verwende Logto als OpenID Connect Identitätsanbieter, um dein App-Ökosystem aufzubauen; füge Authentifizierung mit zwei Eingabefeldern mit der Geschützten App hinzu; und neue Anleitungen für Blazor, SvelteKit, Nuxt.js, Expo (React Native) und Angular.

Logto als Identitätsanbieter

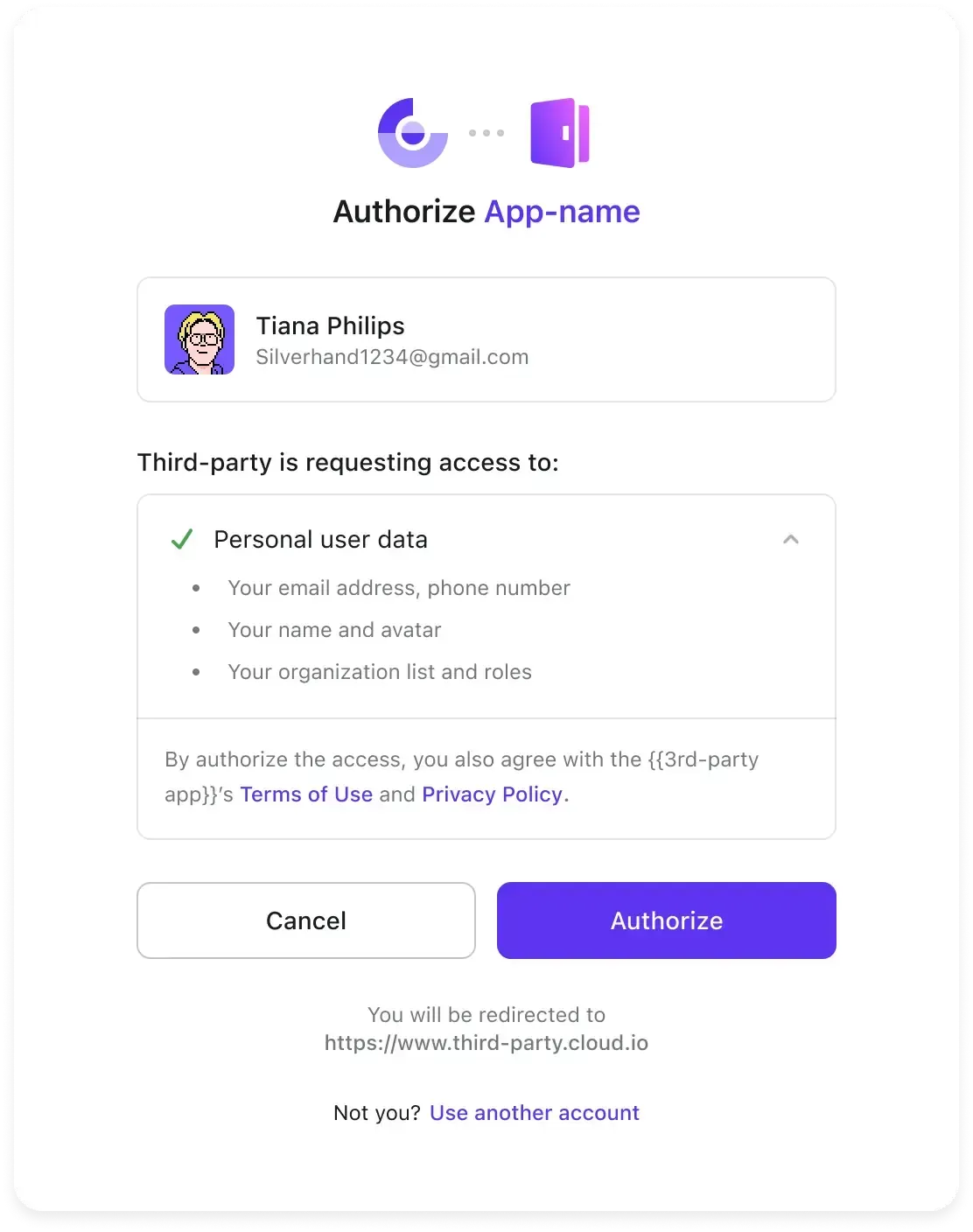

Ab sofort kannst du Logto als Drittanbieter-OpenID-Connect-Identitätsanbieter verwenden, indem du eine OIDC-Drittanbieter-App während des Anwendungs-Erstellungsprozesses erstellst.

Dies ermöglicht es dir, die Berechtigungen, die die App anfordert, und das Branding für jede Drittanbieter-App zu konfigurieren. Wenn Benutzer über diese App anmelden, wird um die Zustimmung des Benutzers gebeten:

Diese Funktion ist nützlich für mehrere Szenarien, z. B. die Integration von Drittanbieterdiensten mit Logto für das interne Identitätsmanagement, die Bereitstellung einer offenen Plattform für Entwickler, die Drittanbieter-Apps erstellen, usw. Siehe 🌐 Logto als Identitätsanbieter (IdP), um mehr zu erfahren.

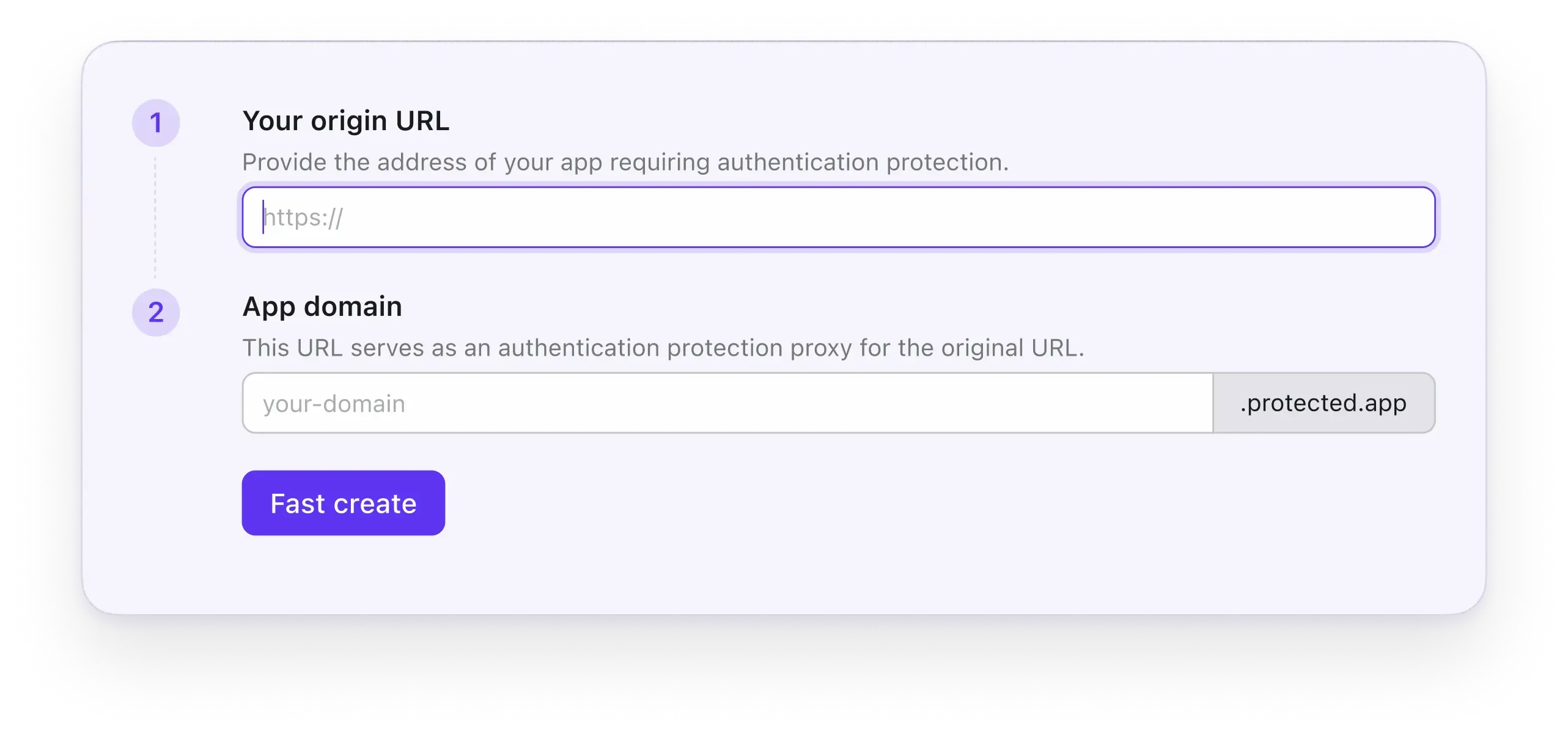

Geschützte App

Die Geschützte App ist dafür konzipiert, die Komplexität von SDK-Integrationen zu beseitigen, indem die Authentifizierungsschicht von deiner Anwendung getrennt wird. Mit zwei Eingabefeldern kannst du eine sichere und extrem schnelle Authentifizierungserfahrung für deine Benutzer schaffen.

Dieser Prozess wird im folgenden Flussdiagramm visualisiert:

Einer der besten Teile der Geschützten App ist, dass sie dasselbe OpenID-Connect-Protokoll wie andere Logto-Anwendungen verwendet. Im Hintergrund wird sie als "traditionelle Web"-Anwendung behandelt, sodass sie nahtlos in eine reguläre Logto-Anwendung übergehen kann, wenn nötig. Siehe 🔐 Geschützte App für weitere Informationen.

Die Geschützte App wird bald Open Source.

Anwendungshinweise

Wir haben viele neue Anleitungen für verschiedene Frameworks und Bibliotheken hinzugefügt:

Bitte schau sie dir an und lass uns wissen, wenn du Feedback oder Vorschläge hast!

Weitere Verbesserungen

- Upgrade auf TypeScript 5.3.3.

- Verwende Node v20 LTS.

Arbeit in Bearbeitung

Wir arbeiten an den folgenden Funktionen:

- Anpassbare Ansprüche für Zugriffstoken (JWT)

- API-Ressource für Organisationen

- Verwende Logto als SAML-Identitätsanbieter