Gestalte deine Passwort-Richtlinie

Erhalte Einblicke in die Erstellung von Produkt-Passwort-Richtlinien, die konform, sicher und benutzerfreundlich sind, indem Logto die Sicherheit deines Authentifizierungsprozesses gewährleistet.

Schützt dein Passwort dich wirklich?

In deinem Produkt wirst du wahrscheinlich auf die klassische Authentifizierungsmethode – Passwörter – angewiesen sein. Während Passwörter nicht komplett ersetzt werden, sind sie anfälliger für Angriffe im Vergleich zu alternativen Authentifizierungsmethoden. Sind deine Passwort-Richtlinien wirklich sicher und konform? Selbst wenn du mit verschiedenen Techniken der Passwort-Richtlinien vertraut bist, ist ihre Schichtung wirklich effektiv?

Wir adressieren die Komplexität des Passwort-Richtliniendesigns und der Konfiguration durch ausführliche Recherchen zu NIST-Spezifikationen, Prüfung führender Produkt-Passwort-Richtlinien und Gewährleistung eines ausgewogenen Benutzererlebnisses. Mit Betonung der Bedeutung von Passwortrichtlinienkonformität zielen wir darauf ab, dich von den Herausforderungen im Zusammenhang mit Passwortstrategien zu entlasten und einen umfassenden Prozess zu bieten, um die Kontosicherheit durch die nahtlose Integration von Passwörtern mit anderen Multi-Faktor-Authentifizierung (MFA) Verifizierungsfaktoren zu gewährleisten.

Welche Art von Passwörtern benötigen Benutzer?

Produktdesigner kämpfen oft mit der Frage, ob ihre Produkte sicher genug sind, was zu strengen und komplexen Passwort-Richtlinien führt. Zum Beispiel, eine Kombination aus Groß- und Kleinbuchstaben, Zahlen und sogar Sonderzeichen zu verlangen, oder regelmäßige Passwortänderungen für Mitarbeiter vorzuschreiben.

Wenn Benutzer mit solchen Passwortanforderungen konfrontiert werden, beschweren sie sich schnell: „Warum muss es so kompliziert sein? Sich meine Passwörter zu merken, fühlt sich wie ein Vollzeitjob an!" Dies lässt Produktmanager ratlos fragen, ob eine komplexere Passwort-Richtlinie unbedingt besser ist. Lass uns die Komponenten einer umfassenden Passwort-Richtlinie untersuchen, um es herauszufinden.

Im nächsten Abschnitt werden wir tiefer in die Feinheiten von Passwort-Richtlinien eintauchen, um ein Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Wir werden erkunden, wie die richtigen Passwortanforderungen definiert werden, und datenbasierte Einblicke bieten, um unseren Ansatz zu unterstützen.

Eine Checkliste aller Passwortfaktoren

Zuerst, nach der Analyse zahlreicher Produkte und NIST-Spezifikationen, haben wir eine umfassende Liste von Passwortfaktoren und Designempfehlungen zusammengestellt.

Wir haben sie grob in drei Gruppen kategorisiert:

- Passwort Einstellungsvorgaben: Mindestanforderungen für vom Benutzer festgelegte Passwörter.

- Passwort Sicherheitsüberwachung: Schnelle Maßnahmen und Feedback, wenn Passwortrisiken erkannt werden.

- Passwort Benutzungserlebnis: Verbesserung der Benutzereingabeerfahrung bei Passworteingabe und Überprüfung.

| Katalog | Faktoren | Analyse (siehe https://pages.nist.gov/800-63-3/sp800-63b.html#sec5 ) |

|---|---|---|

| Passwort Vorgaben festlegen | Länge | Die Erhöhung der Passwortlänge ist wirksamer zur Abschreckung von Passwort-Cracking als Komplexität. NIST schlägt mindestens 8 Zeichen Länge vor, aber längere Passwörter sollten erlaubt sein. |

| Zeichentypen | Passwörter können verschiedene Zeichentypen unterstützen, einschließlich Großbuchstaben, Kleinbuchstaben, Zahlen, Symbole und Unicode (Leerzeichen sollten ebenfalls erlaubt sein). | |

| Passwort-Richtlinien SOLLEN Benutzer nicht auffordern, sich bestimmte Informationen zu merken, da gezeigt wurde, dass dies die Komplexität erhöht, ohne die Sicherheit effektiv zu verbessern. https://www.notion.so/General-f14f0fb677af44cb840821776831a021?pvs=21 | ||

| Niedrig-Sicherheits-Phrasen | Es ist ratsam, Benutzer zur Passwortänderung aufzufordern, wenn sie leicht zu erratende oder zu knackende Muster wie wiederholte oder aufeinanderfolgende Zeichen, häufige Wörter, Benutzerinformationen oder Produktkontextinformationen verwenden. | |

| Kompromittiertes Passwort | Neue Benutzerpasswörter sollten anhand einer Liste von geleakten Passwörtern überprüft werden, um sicherzustellen, dass sie nicht kompromittiert sind. | |

| Passwort Sicherheitsüberwachung | Passwort-Verifikationsgeschwindigkeitsbegrenzung | Begrenze die Anzahl aufeinanderfolgender falscher Passwortversuche. Wenn dieses Limit erreicht ist, implementiere Sicherheitsmaßnahmen wie die zwingende Multi-Factor Authentication (MFA), das Senden von Push-Benachrichtigungen, die Verhängung von Abkühlzeiten oder sogar temporäres Aussetzen des Kontos. |

| Erzwingen der Passwortänderung | Passwörter SOLLEN nicht willkürlich geändert werden müssen. Jedoch MUSS der Verifizierer eine Passwortänderung erzwingen, wenn es Hinweise auf einen kompromittierten Authentifizierer gibt. | |

| Passwortgeschichte | Führe ein Protokoll vergangener Passwörter, die nicht wiederverwendet werden dürfen. Übermäßige Beschränkungen der Passwortwiederverwendung werden nicht empfohlen, da Benutzer diese Regel durch kleinere Änderungen umgehen könnten. | |

| Sitzung nach Passwortänderung löschen | Erlaube Benutzern, auszuwählen, ob sie sich nach der Passwortänderung auf anderen Geräten abmelden möchten. | |

| Passwort Eingabeerlebnis | Passwortstärkemesser | Biete Benutzern Anleitungen, um ihnen zu helfen, starke gemerkte Geheimnisse auszuwählen. |

| Passworthinweis | Vermeide das Anzeigen von Passworthinweisen, da sie die Wahrscheinlichkeit eines unbefugten Zugriffs erhöhen. | |

| Passwort kopieren und einfügen | Erlaube die Nutzung der „Einfügen“-Funktionalität, die die Verwendung von Passwortmanagern erleichtert. | |

| Passwort anzeigen | Biete eine Option an, das eingegebene Passwort anzuzeigen, anstatt eine Reihe von Punkten oder Sternen anzuzeigen, bis es abgeschickt wird. |

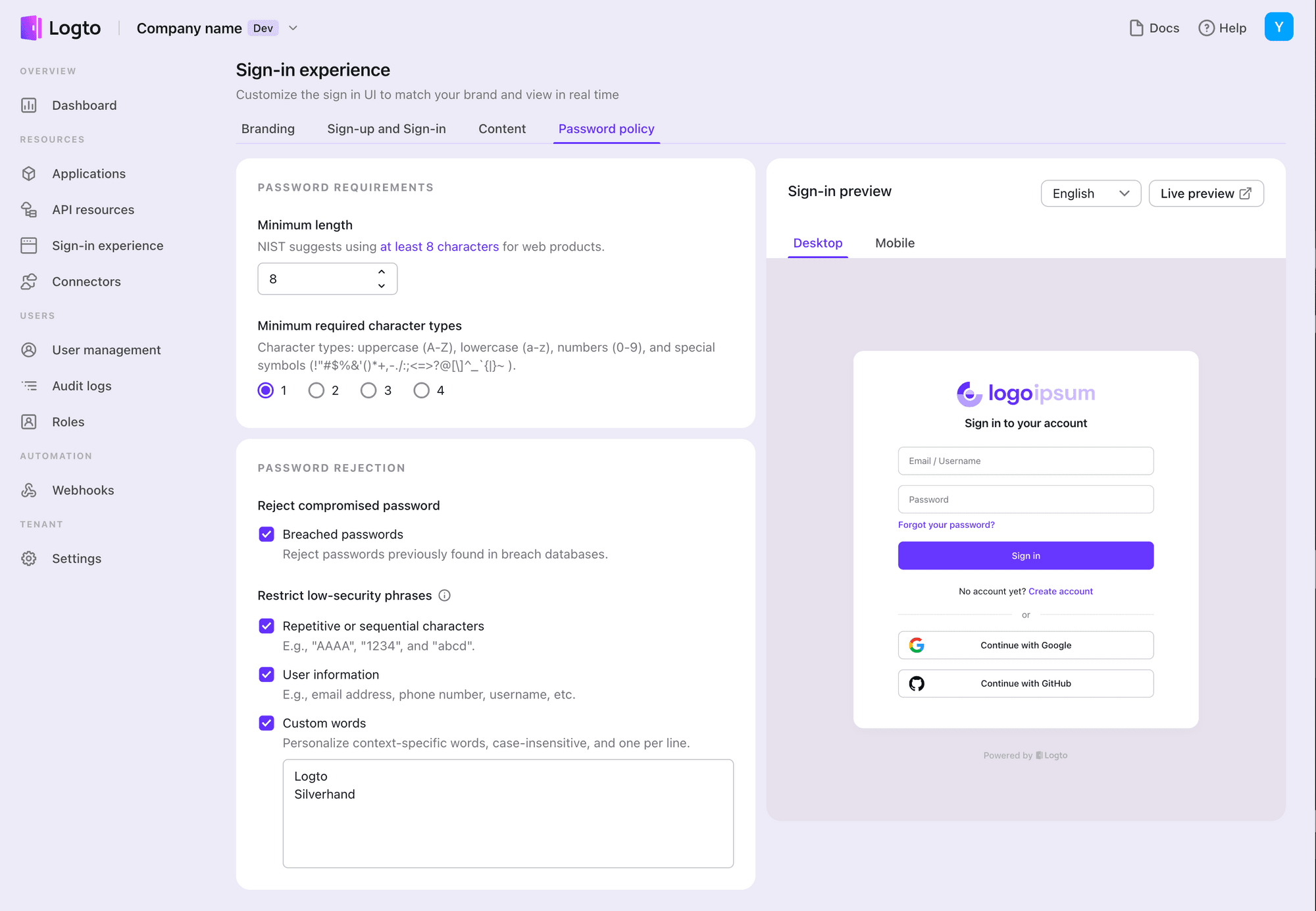

Ein Tool zur Konfiguration deines Passwörterlebens

Vielleicht hast du nicht die Geduld, jeden Punkt auf der Checkliste durchzugehen. Wenn wir ein mächtiges Passwort-Tool entwerfen würden, das all diese Konfigurationsoptionen umfasst, könnte es zu einem Kopfschmerz für Entwickler werden, noch komplexer als die komplexen Passwort-Richtlinien selbst. Daher lassen wir uns die Passwortfaktoren in drei Schritte weiter vereinfachen.

Schritt 1: Überflüssige Regeln verwerfen

Wie in der Tabelle erwähnt, können einige veraltete Passwortregeln die Sicherheit zu steigern scheinen, bieten jedoch wenig Nutzen und verursachen oft Frustration und Verwirrung bei den Benutzern.

- Vermeide es, die Kombination von Zeichen, die Benutzer verwenden müssen, einzuschränken; die Anzahl der Zeichentypen zu begrenzen ist ausreichend. Zum Beispiel erfordern Facebook, Discord und Stripe keine spezifische Kombination von Zeichentypen, und die Passwort-Richtlinie von Google verlangt lediglich „Mindestens zwei Arten von Buchstaben, Zahlen, Symbolen.“

- Setze keine regelmäßigen Passwortänderungen als Pflicht fest, da dies eine unnötige Belastung für das Gedächtnis der Benutzer darstellt. Stattdessen muss eine Passwortänderung nur dann erfolgen, wenn es ein Risiko für die Kompromittierung der Anmeldedaten gibt.

- Wähle nur eine der Passwortgrenzen, zwischen klaren Mindestpasswortanforderungen und Passwortstärkemessern, um Benutzerfehlverständnisse zu vermeiden.

- Vermeide es, zu komplexe Regeln im Voraus anzuzeigen, um zu verhindern, dass Benutzer sich auf das Lesen von Fehlern konzentrieren, die nicht unbedingt auftreten.

- Vermeide es, Passworthinweise zu verwenden, um potenziellen Angreifern keinen Vorteil zu bieten.

Schritt 2: Anpassung für verschiedene Produkte bieten

Wir bieten flexible Konfigurationsoptionen für minimale Passwort-Richtlinien, mit empfohlenen Werten, um die Lernkurve für Entwickler zu senken und ein Out-of-the-Box Sign-in-Erlebnis zu bieten. Diese Optionen umfassen:

- Minimale Länge: Standardwert 8 Zeichen, Mindestanzahl 1.

- Minimale erforderliche Zeichenarten: Keine Einschränkung empfohlen, d.h. setze es auf 1 von 4.

- Passwortbeschränkendes Vokabular: Es wird empfohlen, alle Beschränkungen zu aktivieren. Benutzer können nicht vermeiden, das gleiche Vokabular zu verwenden, aber das Hinzufügen von drei oder mehr nicht aufeinanderfolgenden Zeichen ist erlaubt, um die Passwortkomplexität zu erhöhen. Diese Zugabe erhöht die Unordnung von Passwörtern.

- Kompromittiertes Passwort untersagen: Verwende eine zuverlässige geleakte Passwort-Datenbank zur Unterstützung und verhindere, dass Benutzer identische Passwörter verwenden, um direkten Verzeichnisangriffen auszuweichen.

Schritt 3: Sicherheit mit festen Werten sicherstellen

Für Parameter, die nicht angepasst werden können, haben wir Backup-Logiken implementiert, um die Passwortsicherheit zu gewährleisten. Wenn du spezifische Anpassungsanforderungen hast, lass es uns bitte wissen.

- Passwort-Verifikationsgeschwindigkeitsbegrenzung: Wir haben die Anzahl aufeinanderfolgender falscher Passwortverifizierungen und die Abkühlzeit zum Aussetzen der Anmeldung eingeschränkt. Dies schützt vor kontinuierlichen Passwortangriffen. Zusätzlich bieten wir einen Webhook für aufeinanderfolgende fehlgeschlagene Passwortverifikationen, und du kannst ihn nutzen, um E-Mail-Benachrichtigungen zu senden oder hochgefährdete Konten zu sperren.

- Standardmäßig löschen wir Sitzungen auf anderen Geräten, nachdem das Passwort zurückgesetzt und das Token aktualisiert wurde. Diese zusätzliche Sicherheitsebene hilft, unbefugten Zugriff auf dein Konto zu verhindern und stellt sicher, dass deine Daten vertraulich und geschützt bleiben.

Fazit

Mit diesen drei einfachen Schritten kannst du den Prozess der Konfiguration deines Passworterlebnisses vereinfachen und das richtige Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit finden. Logto macht es einfach, ein sicheres und benutzerfreundliches Authentifizierungssystem für dein Produkt einzurichten. Bleib dran für unser kommendes MFA-Feature und übernehme die Kontrolle über die Sicherheit deines Produkts wie nie zuvor.