¿Qué es un token de acceso personal (PAT)? Un token API más seguro

Explica cómo funcionan los tokens de acceso personal (PAT), cuándo usarlos, cómo admitir autenticación API en tus servicios y en qué se diferencian de API keys, tokens API, tokens bearer, tokens OAuth y contraseñas.

Los Tokens de Acceso Personal (PAT) son tokens generados por el usuario que sustituyen las contraseñas para llamadas a la API. Diseñados para usuarios específicos, los PAT ofrecen acceso seguro y controlado a los recursos.

Autenticación sin esfuerzo. Control de acceso granular. Flujos de trabajo simplificados. Estas son solo algunas de las razones por las que los desarrolladores y equipos de producto de todo el mundo confían en los tokens de acceso personal para potenciar la productividad, ya sea gestionando pipelines CI/CD, integrando APIs o accediendo a herramientas.

¿Tienes curiosidad sobre cómo funcionan los PAT, sus beneficios o cuándo debes utilizarlos? Esta guía te lo explica.

¿Qué es un token de acceso personal?

Un token de acceso personal es un método de autenticación temporal y seguro para acceder a tus recursos personales y servicios a través de APIs. Principalmente lo usan los desarrolladores para simplificar y hacer más eficientes tareas como acceder a APIs o automatizar flujos de trabajo.

Piensa en un token de acceso personal como una "llave" para el acceso API, que sustituye la necesidad de una contraseña. A diferencia de una contraseña, los PAT tienen permisos específicos y fechas de expiración, lo que asegura que se usen solo para su propósito previsto, como acceder a perfiles de usuario o sistemas de facturación, pero no a controles de administrador.

Características clave de los tokens de acceso personal:

- Amigables para desarrolladores: Los tokens de acceso personal son más fáciles de manejar que los flujos completos de OAuth, por lo que son ideales para scripts, automatizaciones o pipelines CI/CD.

- Múltiples tokens: Los usuarios pueden generar y gestionar múltiples tokens de acceso personal, cada uno dedicado a un servicio o propósito específico.

- Acceso específico por usuario: A diferencia de las API keys globales, los tokens de acceso personal están ligados a cuentas de usuario individuales. Esto significa que los miembros del equipo pueden necesitar crear tokens separados para acceso compartido.

- Permisos granulares: Con los tokens de acceso personal, puedes definir ámbitos específicos, otorgando acceso solo a los recursos y acciones requeridos.

- Acceso temporal: Los tokens de acceso personal pueden configurarse con fechas de expiración, reduciendo la ventana de riesgo en caso de exposición.

- Revocación sencilla: A diferencia de las contraseñas, los tokens de acceso personal pueden revocarse o regenerarse sin comprometer las credenciales principales de una cuenta.

Token de acceso personal vs. Token Bearer vs. Token API

- El token de acceso personal es un tipo de token API: Un token de acceso personal es un tipo de token API a nivel de usuario vinculado a una cuenta de usuario. Da permisos para acceder a recursos del sistema en nombre del usuario. Los PAT son más seguros que las API keys tradicionales porque permiten un control detallado de los permisos—como restringir el acceso a repositorios u organizaciones específicos—y pueden incluir fechas de expiración para mayor seguridad.

- El token de acceso personal puede usarse como un token Bearer: Un token bearer es una forma de autorizar solicitudes API, a menudo creado dinámicamente utilizando protocolos como OAuth o JWT. Un token de acceso personal es una versión estática de un token bearer, generado manualmente por un usuario (por ejemplo, en GitHub). Por ejemplo, al usar un PAT de GitHub para llamadas a la API, lo incluyes en el encabezado de la solicitud como

authorization: bearer <tu-pat>. En este caso, el PAT actúa como un token bearer. - Token API es un término amplio: Un token API es un término general para cualquier token usado para autenticar solicitudes API. Incluye diferentes tipos como tokens bearer, tokens OAuth y tokens de acceso personal. Los PAT y los tokens bearer son simplemente tipos específicos de tokens API.

Elige tus mecanismos AuthN y AuthZ

Antes de adoptar un token de acceso personal, es crucial entender su papel dentro del panorama más amplio de los métodos de autenticación. Con varios mecanismos para elegir, es importante conocer cómo se comparan. A continuación encontrarás una tabla que describe las diferencias clave entre tokens de acceso personal (PAT), contraseñas, API keys y tokens OAuth para ayudarte a tomar una decisión informada.

- Token de acceso personal: Un método de autenticación ligero ideal para tareas automatizadas o acceso API. Ofrece un control preciso y detallado sobre los permisos, asegurando un acceso seguro y adaptado a las necesidades.

- Contraseña: Un enfoque tradicional de autenticación utilizado para acceder a cuentas personales mediante una interfaz de usuario. Concede los mismos permisos que el propietario de la cuenta, sin granularidad adicional.

- Token OAuth: El método más seguro para conceder acceso limitado a servicios de terceros. Permite a los usuarios definir ámbitos de acceso específicos sin exponer sus credenciales, asegurando tanto seguridad como flexibilidad.

- API key: Usadas generalmente para automatizar el acceso API, las API keys están ligadas a cuentas de servicio en vez de cuentas personales. Sin embargo, no cuentan con controles detallados de permisos como los PAT o OAuth.

| Característica | Contraseña | Token de acceso personal | Token OAuth | API key |

|---|---|---|---|---|

| Definición | Los usuarios se autentican con un identificador y contraseña. | Un token para acceder a recursos o APIs específicos, usualmente con permisos limitados. | Un sistema donde los usuarios otorgan a apps de terceros acceso a sus datos sin compartir credenciales. Ej.: iniciar sesión con Google | Una cadena única utilizada por los clientes para autenticar solicitudes API. |

| Limitación de alcance | Normalmente otorga acceso completo a la cuenta del usuario tras iniciar sesión. | Permite control granular sobre los permisos. | Permite al usuario definir a qué accede la app de terceros. | Usualmente otorga acceso a recursos API específicos. Sin control granular. |

| Revocación | Difícil de revocar sin cambiar la contraseña, afectando a varios servicios. | Fácilmente revocable por el usuario o administrador. | Puede ser revocado sin afectar las credenciales del usuario. | Puede ser revocado o regenerado a nivel del servicio API. |

| Expiración | No expira a menos que la cambie el usuario. | A menudo de larga duración, pero configurable para expirar. | Los access tokens expiran tras cierto tiempo; los refresh tokens pueden extender el acceso. | Normalmente de larga duración, pero puede rotarse o limitarse por el proveedor de la API. |

| Facilidad de uso | Fácil de recordar, pero arriesgada si se gestiona mal. | Simple de generar y usar para tareas automáticas. | Requiere interacción inicial del usuario pero ofrece delegación de acceso segura. | Fácil de usar en solicitudes pero no ideal para autenticación de cara al usuario. |

| Mejor para | Login y verificación básica de usuarios finales. | Automatización, acceso restringido a recursos API y desarrollo en pipelines CI/CD. | Apps de terceros que necesitan acceso limitado a los datos de usuarios sin almacenar contraseñas. | Servicios backend, comunicación server a server y APIs públicas. |

| Riesgo de seguridad | Si se roba, concede acceso completo a la cuenta. | Si se filtra, concede acceso solo a los recursos especificados. Se puede revocar fácilmente. | Si se filtra, apps de terceros pueden actuar dentro del alcance otorgado. | Si se roba, normalmente se utiliza para acceso server-server. |

¿Cómo funciona un token de acceso personal?

Los tokens de acceso personal funcionan de manera similar a los access tokens de OAuth, pero suelen ser cadenas sin datos legibles por el usuario acerca de su contenido. Cuando te autenticas en un servicio como GitHub, puedes generar un PAT ligado a tu cuenta de usuario y asignarle permisos específicos. Este token sirve como alternativa segura al uso de una contraseña cuando haces solicitudes—como acceder a un repositorio privado vía API.

Normalmente, un PAT se incluye en el encabezado de la solicitud, como se muestra en este ejemplo:

Al enviar tu PAT de esta forma, el servicio puede verificar tu identidad, evaluar los permisos vinculados a tu token y proporcionar los datos solicitados o realizar la acción específica.

¿Cómo usar un token de acceso personal?

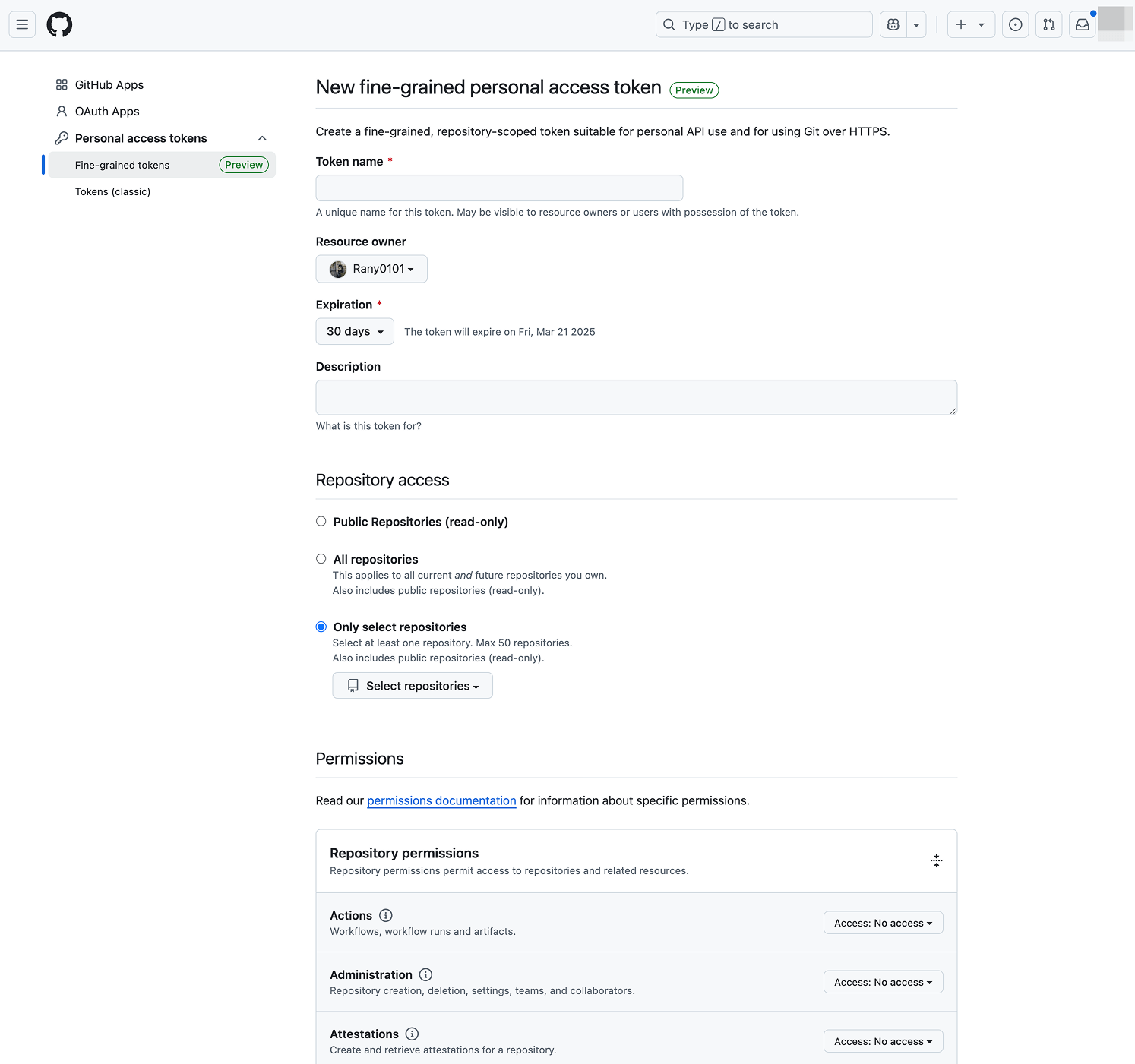

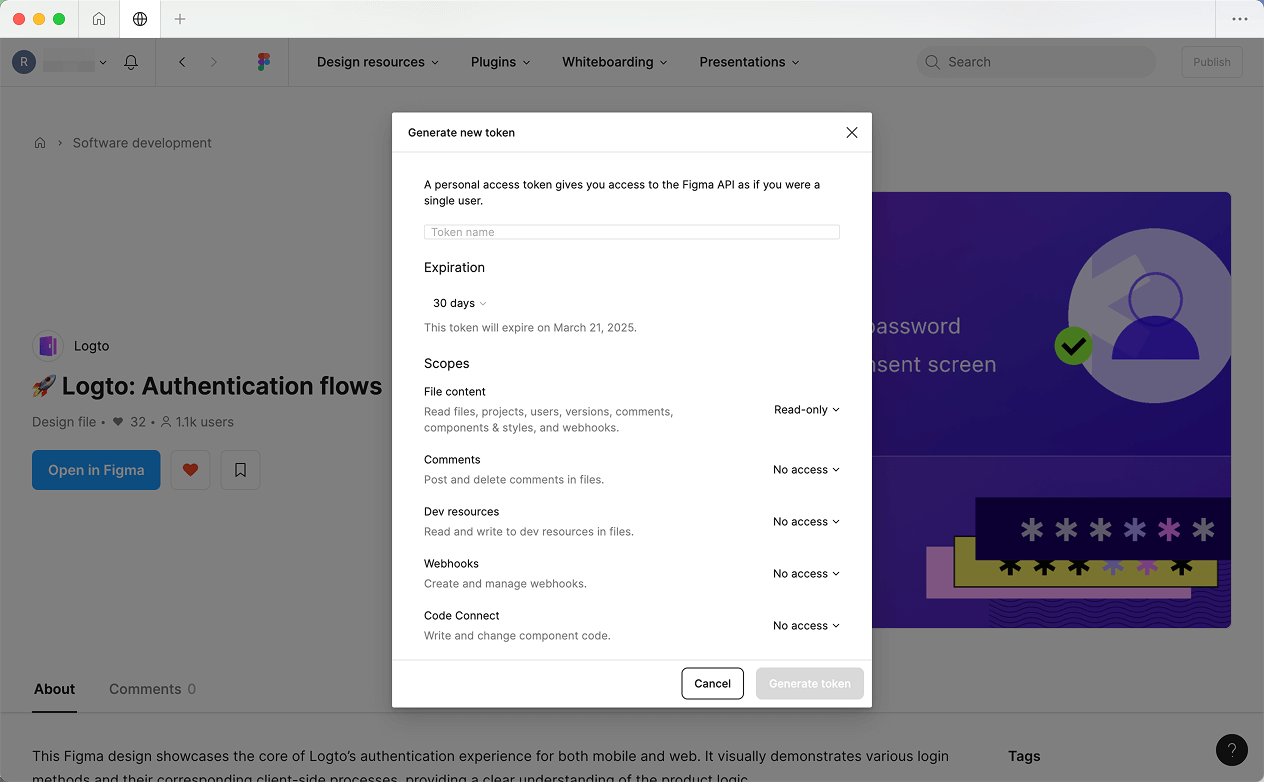

- Generar un token de acceso personal: Comienza creando un token de acceso personal a través de la plataforma que estés usando y selecciona los ámbitos específicos que definan sus permisos de acceso (scopes).

- Autenticar solicitudes API: Con tu token de acceso personal listo, úsalo para autenticar solicitudes a servicios que requieran acceso seguro. Incluye el token como un bearer token en el header de autorización de tus solicitudes API.

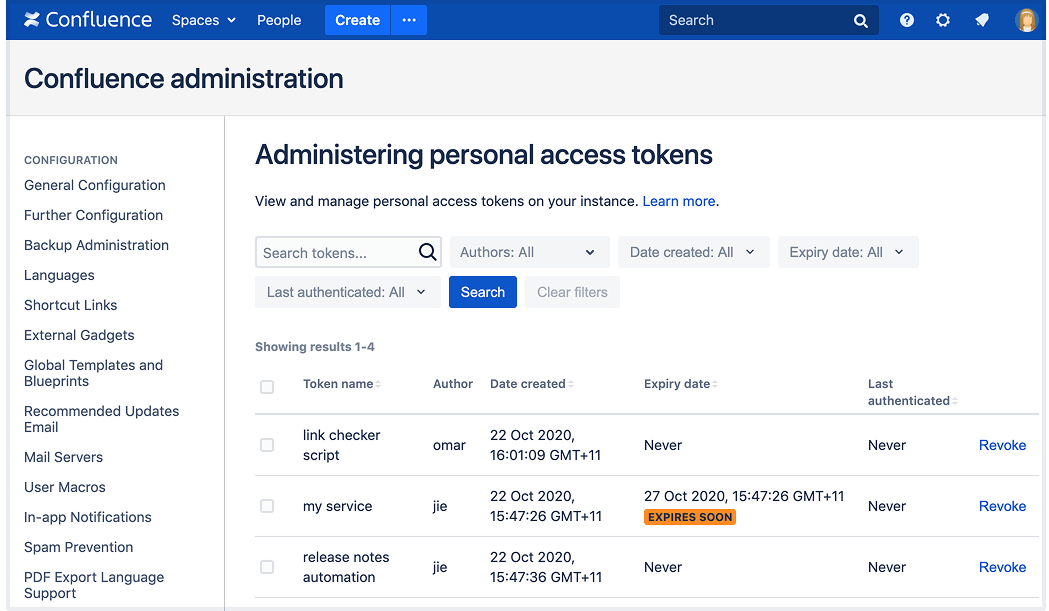

- Revocar un token de acceso personal: Si necesitas desactivar tu token, simplemente revócalo desde la configuración de autenticación de la plataforma. Una vez revocado, cualquier solicitud API realizada con ese token será rechazada automáticamente.

¿Cuándo debo usar tokens de acceso personal?

Los tokens de acceso personal sobresalen en escenarios donde necesitas proporcionar acceso seguro, adaptable para desarrolladores y acotado a tus APIs. Aquí algunos casos ideales de uso:

- Tareas automatizadas: Perfectos para scripts o herramientas que deben recuperar datos de APIs sin que los desarrolladores deban incrustar credenciales sensibles.

- Control de permisos granular: Permite un acceso preciso otorgando a scripts o herramientas permisos limitados, como acceso a repositorios específicos, sin exponer privilegios de cuenta completa.

- Acceso temporal: Ideal para situaciones sensibles al tiempo, donde restringir la duración del acceso minimiza los riesgos de seguridad.

- Acceso simplificado para desarrolladores: Una forma cómoda de conceder acceso a desarrolladores individuales sin la complejidad de configurar un flujo OAuth completo.

- Integración de terceros: Mejora la funcionalidad con herramientas externas limitando el acceso a acciones predefinidas. Por ejemplo, cuando una empresa usa una herramienta de gestión de proyectos, una integración de terceros puede permitir a los miembros del equipo crear tareas o actualizar estados directamente desde un chat de Slack sin necesidad de acceso completo a la herramienta de gestión.

GitHub impulsa el uso de los tokens de acceso personal desde 2013, haciéndolos populares por su sencillez y flexibilidad. Muchas herramientas para desarrolladores y plataformas SaaS soportan PAT, lo que los hace fáciles de usar y la opción favorita de los desarrolladores:

-

GitHub/GitLab/Azure DevOps (Herramientas de desarrollo): Ayuda a automatizar CI/CD, conectar otras herramientas y gestionar repositorios de código.

-

Figma (Herramientas de diseño): Facilita la colaboración en diseños usando integraciones API.

-

Atlassian Jira / Asana (Gestión de proyectos): Facilita crear, actualizar o eliminar tareas, gestionar sprints y organizar proyectos mediante APIs.

¿Puedo compartir un token de acceso personal con otros usuarios?

Respuesta corta—No deberías.

Los tokens están destinados a una cuenta individual y nunca deben compartirse. Si otros requieren acceso, es mejor generar tokens únicos con sus propios permisos o configurar roles de usuario para evitar riesgos de seguridad. Un mal uso de los tokens puede llevar a accesos no deseados, fuga de datos o violación de la privacidad. Mantén los tokens privados y revoca cualquier token que sospeches esté comprometido.

Habilita tu aplicación para generar tokens de acceso personal con Logto

Ya sea que ofrezcas servicios B2B o desarrolles productos de IA innovadores, implementar autenticación y autorización amigable para desarrolladores es esencial. Un token de acceso personal puede abrir nuevas oportunidades para tu negocio.

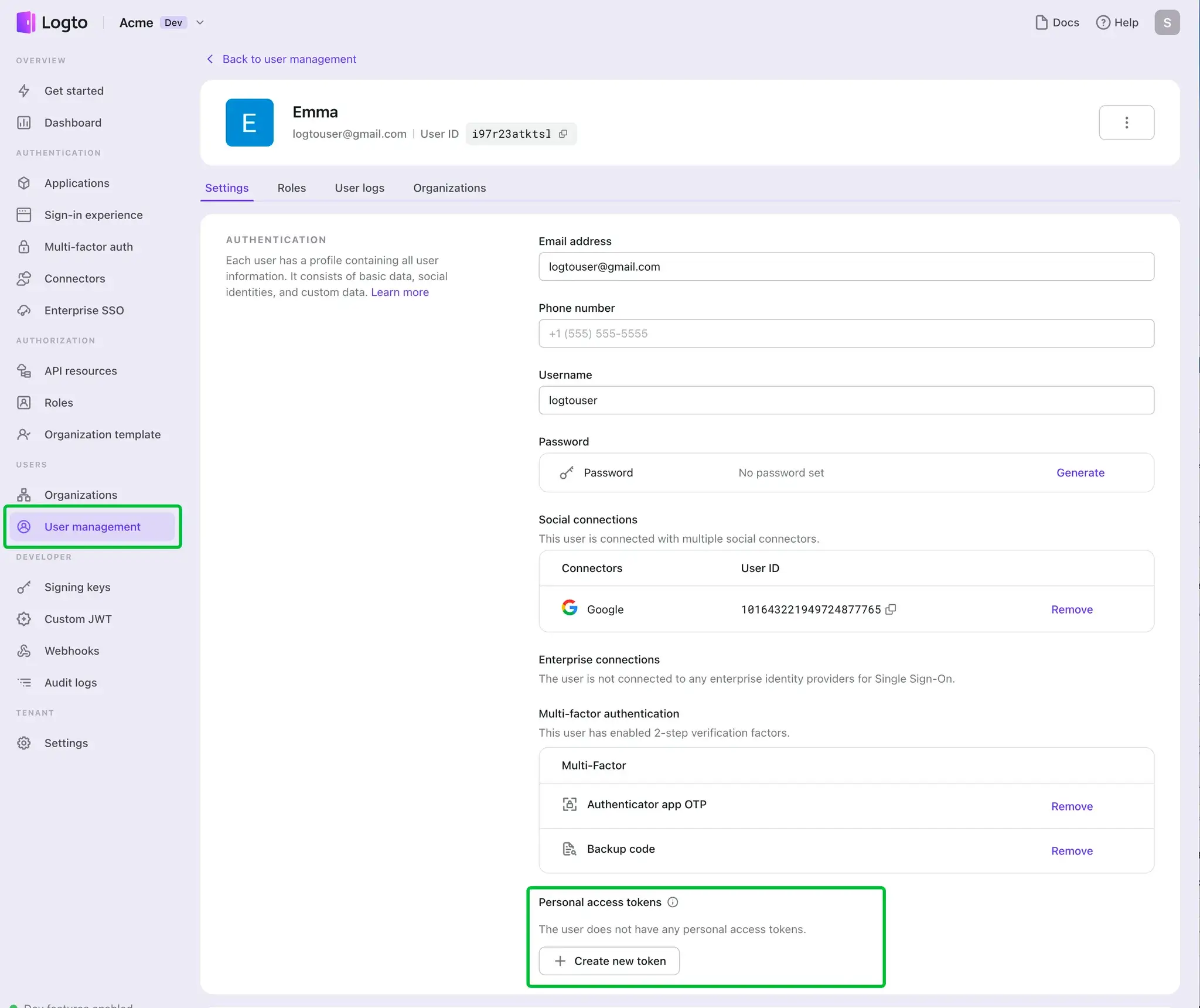

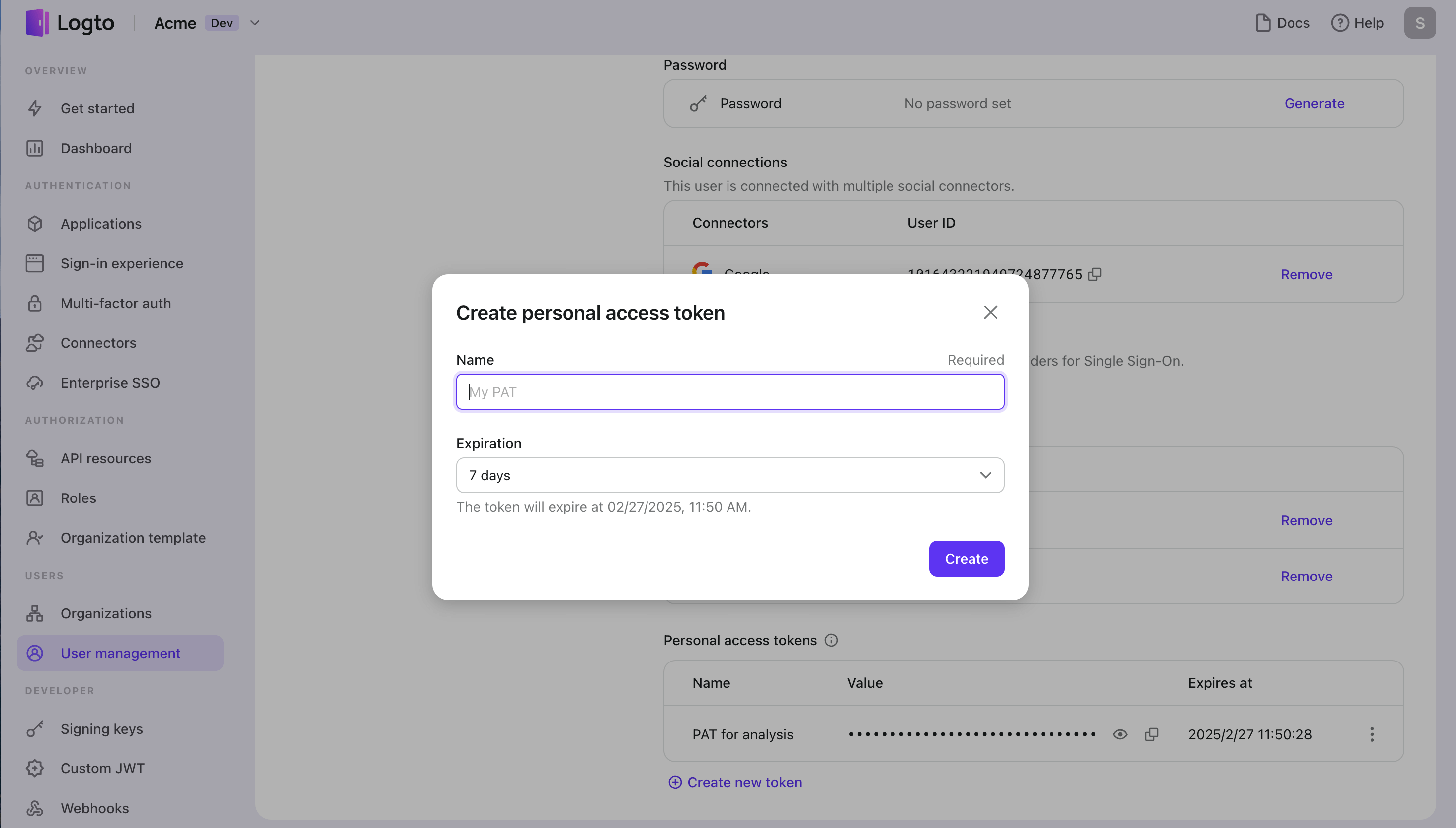

Logto, una solución integral de Gestión de Identidad y Acceso de Clientes (CIAM), te permite crear, gestionar y revocar tokens de acceso personal fácilmente. Así puedes empezar:

- Ve a Logto Console > User Management.

- Accede al perfil de un usuario específico para gestionar sus tokens de acceso personal.

Con Logto, puedes:

- Generar nuevos tokens de acceso personal.

- Gestionar múltiples tokens para un usuario.

- Configurar fechas de expiración personalizadas para los tokens.

- Renombrar tokens para una mejor organización.

- Revocar tokens cuando ya no sean necesarios.

Además, puedes permitir a los usuarios gestionar por sí mismos sus tokens de acceso personal en la página de configuración de perfil utilizando las APIs de Gestión de Logto.