개인 액세스 토큰(PAT)이란? 더 안전한 API 토큰

개인 액세스 토큰(PAT)이 어떻게 동작하는지, 언제 사용해야 하는지, 서비스에서 API 인증을 어떻게 지원하는지, 그리고 PAT가 API 키, API 토큰, 베어러 토큰, OAuth 토큰, 비밀번호와 어떻게 다른지 설명합니다.

개인 액세스 토큰(PAT)은 API 호출 시 비밀번호를 대신하여 사용자가 직접 생성하는 토큰입니다. 특정 사용자에 맞게 설계된 PAT는 자원에 대한 안전하고 통제된 접근을 제공합니다.

간편한 인증. 세분화된 접근 제어. 효율적인 워크플로우. 이 몇 가지의 이유만으로도 전 세계의 개발자와 제품 팀이 각종 CI/CD 파이프라인 관리, API 통합, 툴 접근 등에서 개인 액세스 토큰에 의존하여 생산성을 크게 높이고 있습니다.

PAT가 어떻게 동작하는지, 장점은 무엇인지, 언제 사용해야 하는지 궁금하다면 이 가이드가 도움이 될 것입니다.

개인 액세스 토큰이란?

개인 액세스 토큰은 API를 통해 나의 개인 자원과 서비스에 접근하기 위한 일시적이고 안전한 인증 방식입니다. 주로 개발자가 API 접근이나 워크플로우 자동화와 같은 작업을 더 쉽고 효율적으로 처리하고자 사용할 때 이용됩니다.

개인 액세스 토큰을 API 접근용 "키"라고 생각하면 됩니다. 비밀번호 대신 사용하지만, 비밀번호와 달리 PAT마다 세부 권한과 만료일을 지정할 수 있어 의도된 목적(예: 사용자 프로필, 결제 시스템에 접근)으로만 사용할 수 있고, 관리자 권한엔 접근하지 못합니다.

개인 액세스 토큰의 주요 특징:

- 개발자 친화적: 개인 액세스 토큰은 복잡한 OAuth 흐름보다 관리가 더 쉬워, 스크립트·자동화·CI/CD 파이프라인에 이상적입니다.

- 다중 토큰: 사용자는 여러 개의 PAT를 생성 및 관리할 수 있으며, 각각 특정 서비스나 목적으로 구분해서 사용할 수 있습니다.

- 사용자별 접근: 전역 API 키와 달리, 개인 액세스 토큰은 개별 사용자 계정에 연결되어 있습니다. 팀원 각자가 별도의 토큰을 만들어 공유 접근할 수 있습니다.

- 세분화된 권한 지정: PAT를 통해 필요한 자원과 동작만 접근할 수 있도록 세부 스코프를 지정할 수 있습니다.

- 시간 제한 접근: PAT는 만료일을 설정할 수 있어 유출 시에도 위험 기간을 최소화합니다.

- 간편한 해지: 비밀번호와 달리, PAT는 계정의 주요 인증 정보에 영향을 주지 않고 손쉽게 해지하거나 재생성할 수 있습니다.

개인 액세스 토큰 vs. 베어러 토큰 vs. API 토큰

- 개인 액세스 토큰은 API 토큰의 한 종류입니다: 개인 액세스 토큰은 사용자 계정과 연결된 사용자 레벨의 API 토큰입니다. 시스템 자원 접근 권한을 '사용자'를 대신해 부여합니다. PAT는 전통적인 API 키보다 보안성이 높으며, 권한을 세분화할 수 있고(특정 저장소나 조직 접근만 허락), 만료일도 설정 가능합니다.

- 개인 액세스 토큰은 베어러 토큰처럼 사용할 수 있습니다: 베어러 토큰은 OAuth, JWT 등 프로토콜을 통해 동적으로 만들어지는 API 요청 인증 방법입니다. 개인 액세스 토큰은 사용자가 직접 수동으로(예: GitHub에서) 생성하는 정적 베어러 토큰입니다. 예를 들어, GitHub API 호출에서 PAT를

Authorization: bearer <your-pat>헤더에 넣어 사용했다면, 이때 PAT는 베어러 토큰 역할을 합니다. - API 토큰은 포괄적인 용어: API 토큰은 API 요청 인증에 쓰이는 모든 토큰의 일반 명칭입니다. 이에는 베어러 토큰, OAuth 토큰, 개인 액세스 토큰 등이 포함됩니다. PAT와 베어러 토큰은 API 토큰의 세부 유형입니다.

인증(AuthN) 및 권한(AuthZ) 방식 선택하기

PAT를 사용하기 전, 인증 방식의 전체 맥락에서 그 역할을 이해하는 것이 중요합니다. 선택 가능한 여러 인증 메커니즘을 비교해야 하며, PAT, 비밀번호, API 키, OAuth 토큰의 차이를 아래 표에서 한눈에 확인해볼 수 있습니다.

- 개인 액세스 토큰: 자동화 작업이나 API 접근에 이상적인 경량 인증 방식입니다. 세부 권한 제어를 통해 안전하고 목적에 맞는 접근을 제공합니다.

- 비밀번호: UI로 개인 계정에 접근할 때 사용하는 전통적 인증 방식입니다. 계정 소유자와 똑같은 권한을 부여하고, 추가 세분화는 어렵습니다.

- OAuth 토큰: 서드파티 서비스에 제한된 접근을 허용하며 가장 안전한 방법입니다. 사용자가 인증 정보를 공개하지 않고도 접근 범위(Scope)를 정의할 수 있어 보안성과 유연성을 모두 만족합니다.

- API 키: API 접근 자동화에 주로 쓰이며, 서비스 계정과 연결됩니다. PAT나 OAuth만큼 세분화된 권한 제어는 지원하지 않습니다.

| 기능 | 비밀번호 | 개인 액세스 토큰 | OAuth 토큰 | API 키 |

|---|---|---|---|---|

| 정의 | 식별자와 비밀번호로 인증. | 제한된 권한을 갖는 특정 자원/ API 접근용 토큰. | 사용자 인증 정보 없이 서드파티 앱에 데이터 접근 권한 부여(예: 구글 로그인) | 사용자가 API 요청 인증에 사용하는 고유 문자열. |

| 범위 제한 | 로그인 시 보통 계정 전체 접근. | 권한을 세분화해서 접근 제한 가능. | 서드파티 앱의 접근 범위 지정 가능. | 특정 API 자원만 접근, 세부 권한 제어는 없음. |

| 해지 | 비밀번호를 바꿔야 해서 여러 서비스에 영향. | 사용자/관리자가 즉시 해지 가능. | 사용자 인증 정보에 영향 없이 해지 가능. | API 서비스 레벨에서 해지 또는 재생성 가�능. |

| 만료 | 사용자가 바꾸지 않으면 영구적. | 주로 장기적이지만 만료일 설정 가능. | 액세스 토큰은 일정 시간 후 만료, 리프레시 토큰으로 연장 가능. | 주로 장기적이나, API에서 교체 또는 제한 가능. |

| 사용 편의성 | 기억하기 쉽지만 노출 시 위험. | 자동화 작업에 간편하게 생성·사용. | 초기에 사용자 상호작용 필요하지만, 안전한 접근 위임 가능. | 요청 시 사용은 단순하나 사용자 인증 용도로는 부적합. |

| 적합한 용도 | 고객의 기본 로그인·본인 인증. | CI/CD 파이프라인에서 자동화, 제한된 API 자원 접근, 개발 환경 등. | 비밀번호 저장 없이 서드파티 앱의 제한된 접근 필요할 때. | 백엔드 서비스, 서버 간 통신, 공개 API 등. |

| 보안 위험 | 노출 시 계정 전체 접근 가능. | 노출돼도 지정 자원만 접근, 즉시 해지 가능. | 노출되면 서드파티 앱이 범위 내 동작 가능. | 탈취 시 서버 간 접근 등에 주로 사용됨. |

개인 액세스 토큰은 어떻게 동작하나요?

개인 액세스 토큰은 OAuth 액세스 토큰과 비슷하게 동작하지만, 토큰 내용이 사람에게 읽히지 않는 문자열입니다. GitHub와 같은 서비스에서 PAT를 생성할 때 계정에 연결되고, 특정 권한이 지정됩니다. 이 토큰을 이용하면 비밀번호 대신 보다 안전하게 API 등에서 요��청(예: 비공개 저장소 접근)을 보낼 수 있습니다.

일반적으로 PAT는 다음과 같이 요청 헤더에 포함됩니다:

이렇게 토큰을 전송하면 서비스는 내 신원을 확인하고, 토큰의 권한을 판단해서 요청한 데이터 제공이나 해당 작업을 수행하게 됩니다.

개인 액세스 토큰을 어떻게 사용하나요?

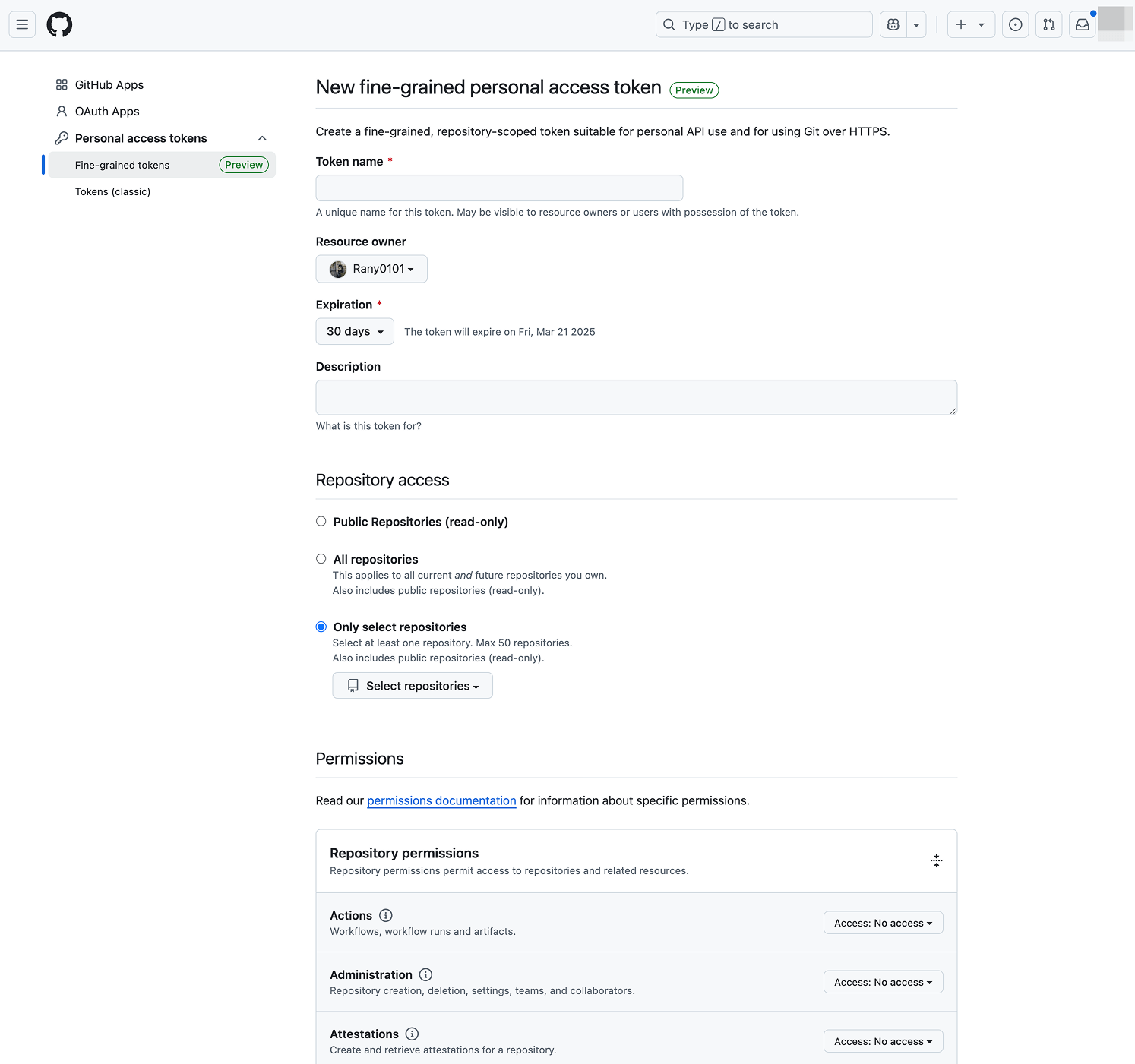

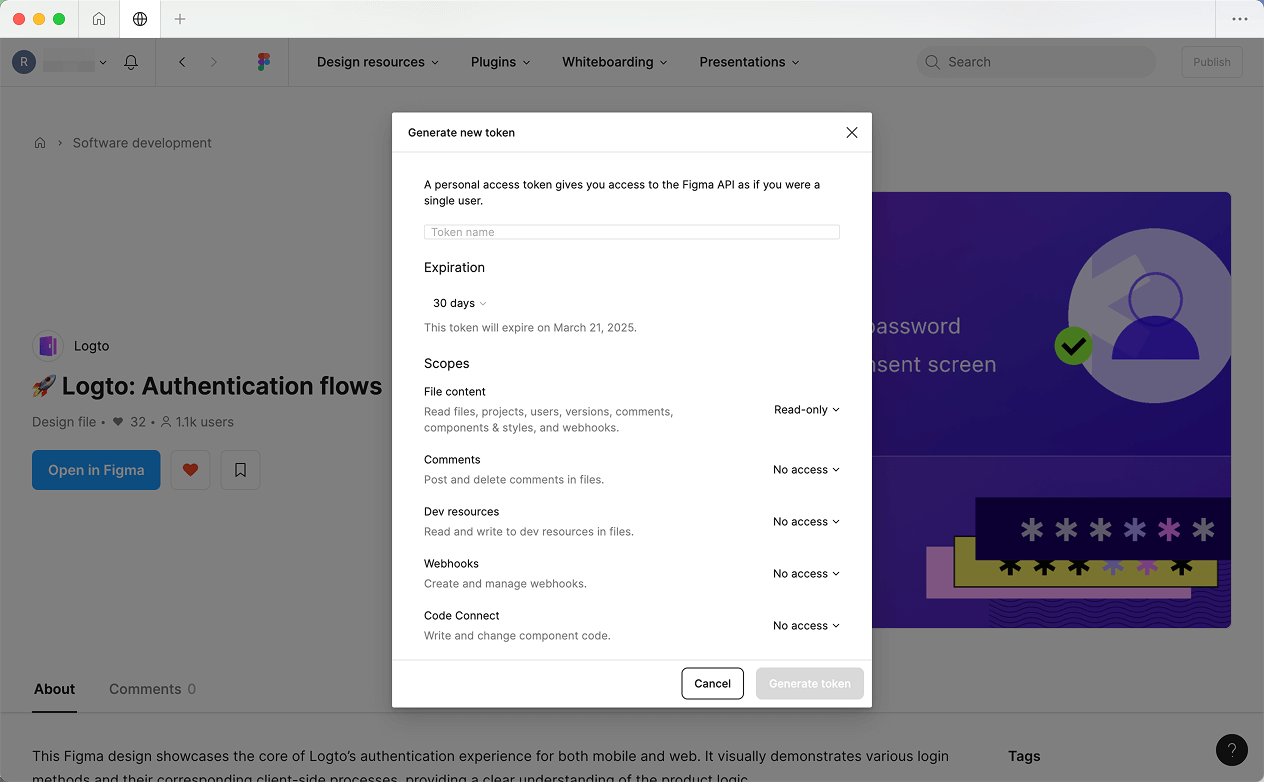

- 토큰 생성: 사용하는 플랫폼(예: GitHub, Figma 등)에서 개인 액세스 토큰을 만들고, 접근 권한(Scope)를 선택해 범위를 지정합니다.

- API 요청 인증: 발급받은 PAT를 Bearer 토큰 형태로 API 요청의 Authorization 헤더에 넣어서 인증합니다.

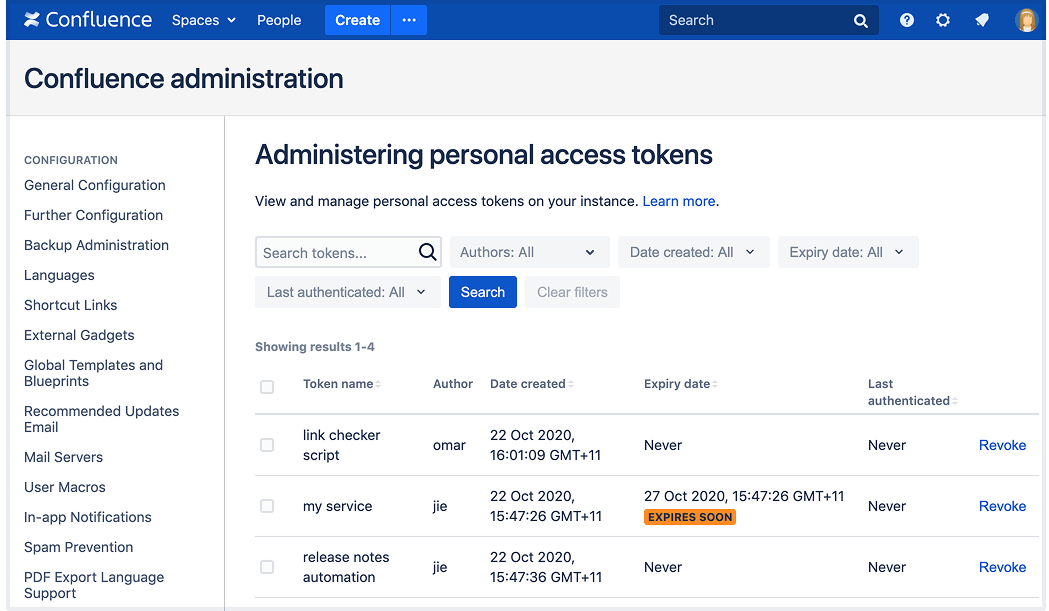

- 토큰 해지: 토큰을 비활성화하고 싶을 때는 플랫폼에서 토큰 해지 버튼을 통해 즉시 차단할 수 있습니다. 해지된 토큰으로는 더 이상 API 요청이 불가능합니다.

개인 액세스 토큰은 언제 사용해야 하나요?

개인 액세스 토큰은 보안성, 개발 친화성, 제한된 권한 접근이 모두 필요한 상황에서 특히 효과적입니다. 추천 용도는 다음과 같습니다:

- 자동화 작업: 민감한 인증 정보를 코드에 넣지 않고, API에서 데이터 추출·적재 자동화 스크립트에 활용.

- 세분화된 권한 제어: 스크립트, 툴이 팀이나 조직 전체가 아닌 특정 저장소 등 제한된 자원의 접근만 갖도록 설정.

- 일시적 접근: 일정 기간만 제한적으로 접근 권한을 부여해 보안 위험을 줄일 수 있음.

- 간소화된 개발자 접근: 복잡한 OAuth 인증 흐름 없이 개별 개발자에게 간단히 접근 권한 부여 가능.

- 서드파티 통합: Slack 등 외부 툴에서 특정 사전 정의 작업만 가능하도록 접근 제한(예: 프로젝트 관리 툴에서 전체 권한이 아닌, 태스크 생성/상태 수정만 허용 등).

GitHub는 2013년부터 PAT 사용을 이끌었고, 단순성과 유연성 덕분에 널리 확산됐습니다. 개발자 도구·SaaS 플랫폼에서 PAT 지원이 보편화되어 개발자들이 선호합니다:

-

GitHub/GitLab/Azure DevOps (개발 툴): CI/CD 자동화, 외부 툴 연동, 코드 저장소 관리에 활용.

-

Figma (디자인 툴): API 연동을 통한 디자인 협업.

-

Atlassian Jira / Asana (프로젝트 관리): API를 통해 태스크 추가·수정·삭제, 스프린트·프로젝트 관리 자동화.

개인 액세스 토큰을 다른 사용자와 공유할 수 있나요?

짧게 말하자면 — 아니요, 공유하면 안 됩니다.

토큰은 각 개인 계정에만 해당되어야 하며, 절대 타인과 공유해서는 안 됩니다. 누군가에게 접근 권한이 필요하다면, 각자의 권한에 맞는 새 토큰을 직접 생성하거나 사용자 역할을 따로 설정하세요. 잘못된 토큰 공유는 의도하지 않은 접근, 데이터 손상 또는 개인정보 침해로 이어질 수 있습니다. 토큰은 반드시 비공개로 관리하고, 유출 의심 시 즉시 해지하세요.

Logto로 애플리케이션의 개인 액세스 토큰 발급 활성화하기

B2B 서비스를 제공하든, 혁신적인 AI 제품을 개발하든, 개발자 친화적인 인증 및 권한 부여는 필수입니다. 개인 액세스 토큰을 통해 새로운 비즈니스 성장 기회도 열 수 있습니다.

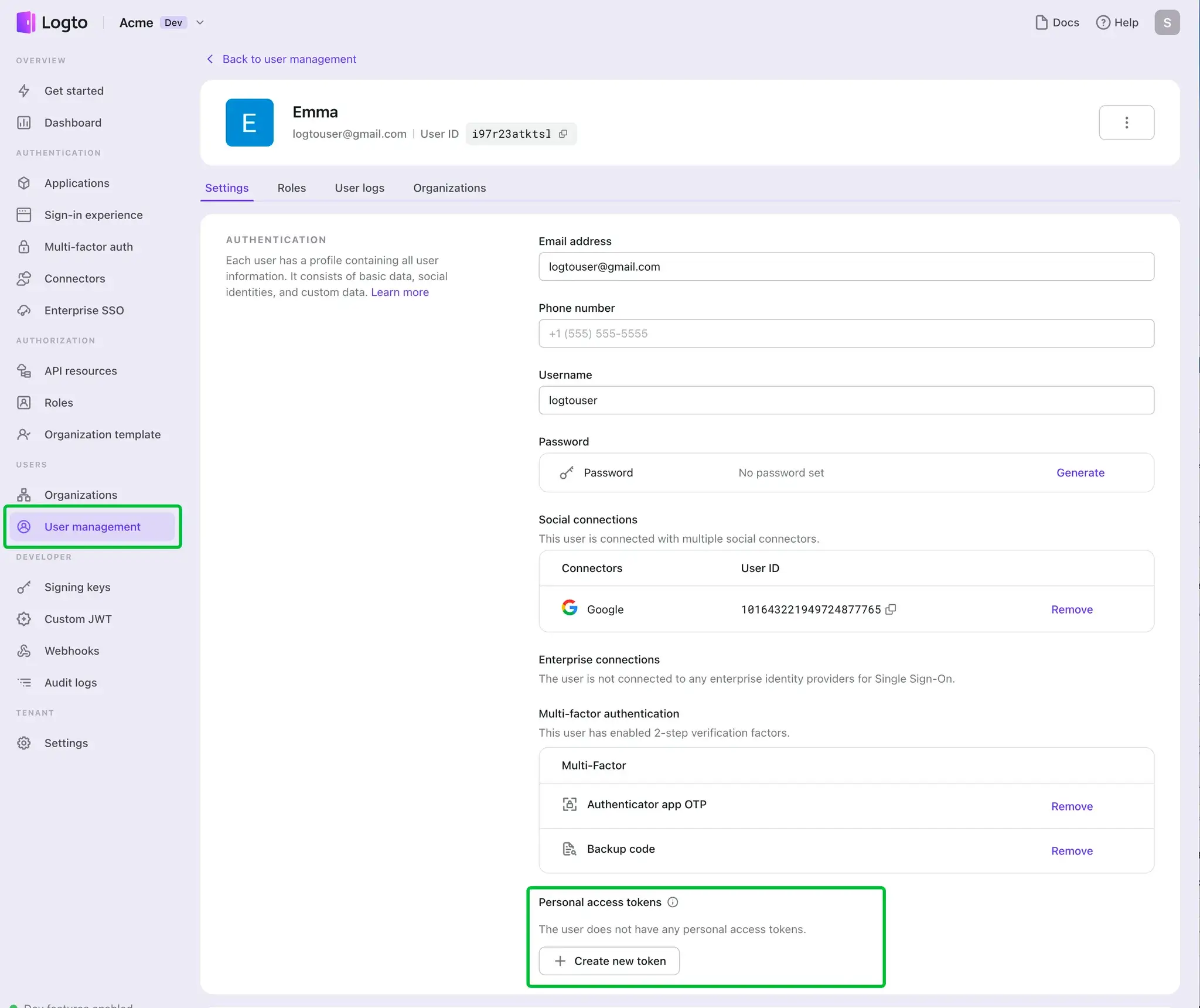

Logto는 종합 고객 인증 및 접근 관리(CIAM) 솔루션으로, 개인 액세스 토큰의 생성·관리·해지를 쉽게 처리할 수 있게 해줍니다. 다음과 같이 시작해보세요:

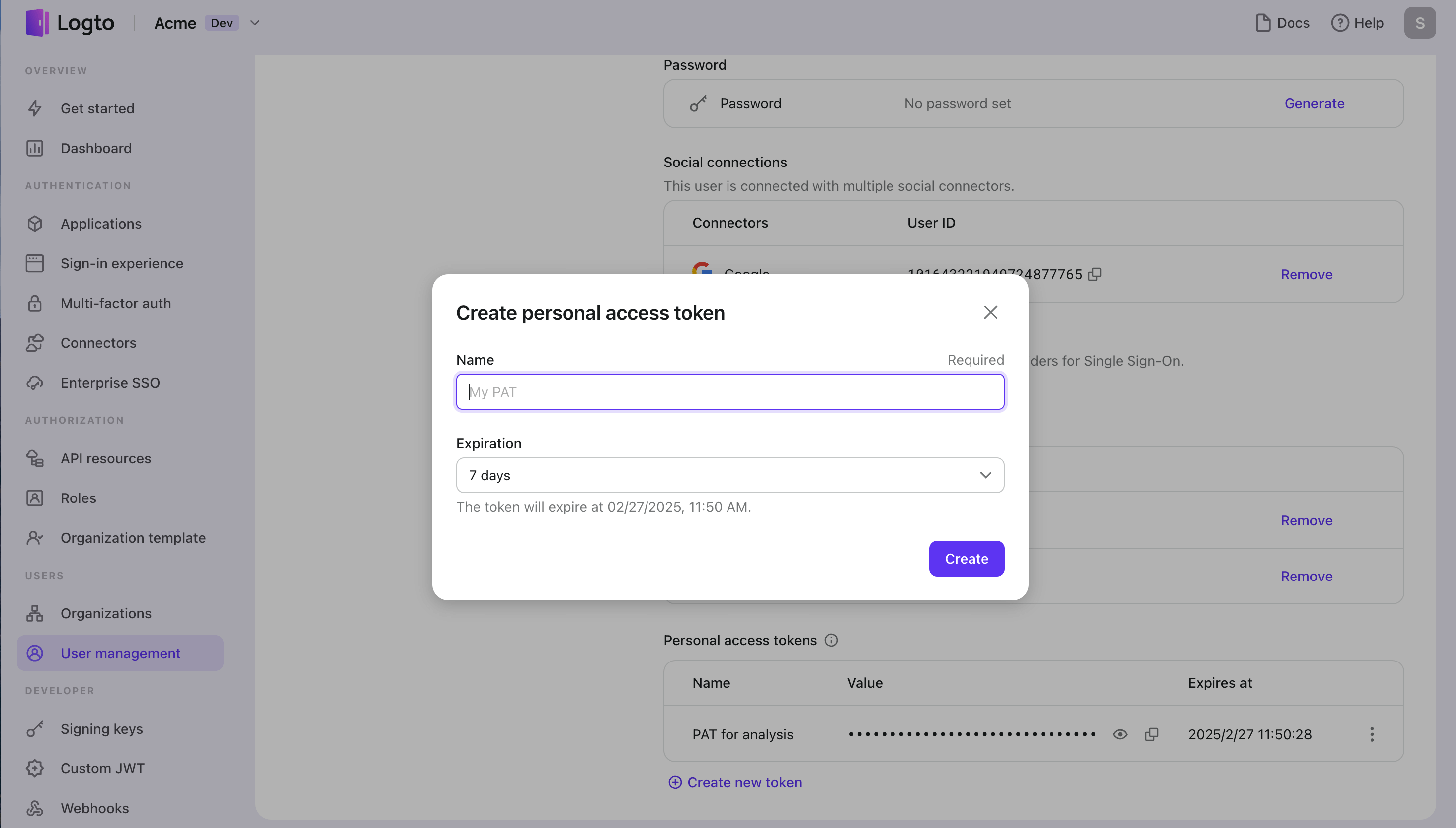

- Logto Console > 사용자 관리로 이동하세요.

- 특정 사용자의 프로필에서 개인 액세스 토큰 관리 메뉴를 이용하세요.

Logto에서 할 수 있는 것은:

- 새 개인 액세스 토큰 생성

- 한 사용자에 대한 여러 토큰 관리

- 토큰의 만료일 개별 설정

- 토큰 이름 변경으로 관리 체계화

- 사용이 끝난 토큰 즉시 해지

또한 Logto 관리 API를 통해 사용자가 자신의 프로필 설정 페이지에서 직접 토큰을 관리할 수 있도록 할 수도 있습니다.