Manus จัดการสถานะการเข้าสู่ระบบและข้อมูลรับรองผู้ใช้ใน Cloud Browser อย่างไร

บทความนี้กล่าวถึงวิธีที่ Manus จัดการเซสชันการเข้าสู่ระบบในคลาวด์เบราว์เซอร์ ความเสี่ยงด้านความปลอดภัยของการยืนยันตัวตนแบบผ่านเอเยนต์ และทางเลือกอื่น ๆ เช่น OAuth และ vault สำหรับเก็บข้อมูลรับรอง

ลองนึกภาพแบบนี้: คุณขอให้เอเยนต์ AI ของคุณจองตั๋วเครื่องบิน ตรวจสอบอีเมล หรืออัปเดต CRM ในการทำเช่นนั้น เอเยนต์จำเป็นต้องเข้าถึงบัญชีออนไลน์ของคุณ แล้วจะเข้าสู่ระบบอย่างปลอดภัยได้อย่างไรโดยไม่ต้องคอยรบกวนคุณเรื่องรหัสผ่านตลอดเวลา?

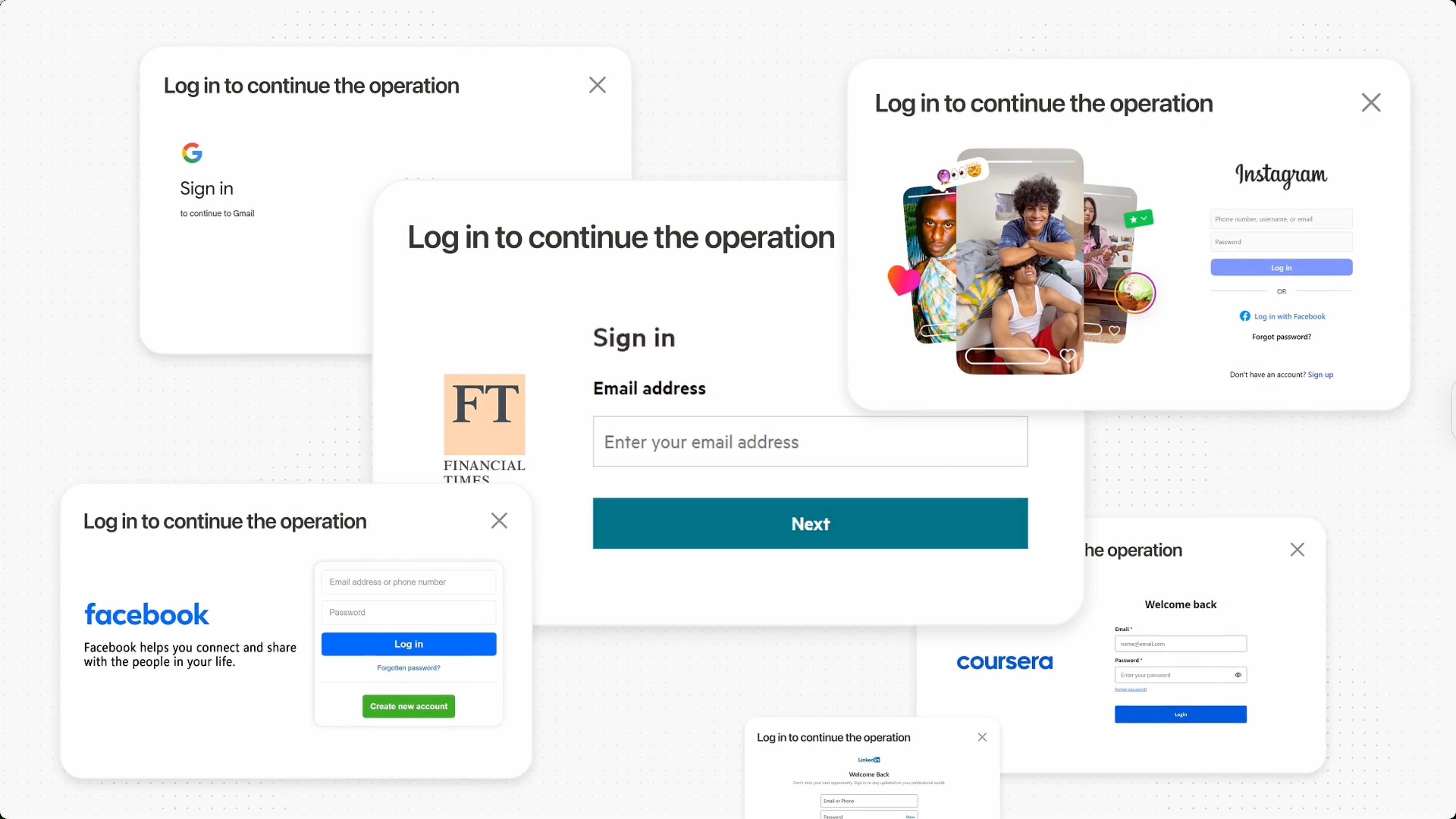

เอเยนต์สามารถจัดการงานมากมายแทนผู้ใช้ เพื่อทำเช่นนี้ พวกเขามักต้องเข้าถึงบริการจากบุคคลที่สาม เช่น เว็บไซต์ ฐานข้อมูล หรือ API ภายนอก แม้เอเยนต์บางครั้งจะเชื่อมต่อกับบริการเหล่านี้เชิงโปรแกรมได้ แต่งานจำนวนมากยังคงต้องใช้การเข้าสู่ระบบแบบดั้งเดิมและการมีปฏิสัมพันธ์กับผู้ใช้

ในบทความก่อนหน้า เราได้พูดถึงความเสี่ยงด้านความปลอดภัย โดยเฉพาะเมื่อเบราว์เซอร์จัดการข้อมูลรับรองผู้ใช้ซึ่งอาจเพิ่มช่องโหว่ https://blog.logto.io/agent-auth#chatgpt-operator-agent-auth-experience

แม้กระบวนการนี้จะทำให้เกิดความกังวลเรื่องความปลอดภัยอย่างมีเหตุผลตามที่พูดไปก่อนหน้า แต่ก็ยากจะปฏิเสธถึงความสะดวกสบายสำหรับผู้ใช้ปลายทาง ความตึงเครียดระหว่างการใช้งานและความปลอดภัยนี้จึงเป็นประเด็นที่ควรศึกษาเชิงเทคนิคต่อไป

ในบทความนี้ ฉันจะสำรวจวิธีที่เอเยนต์บางตัวรับมือกับปัญหาที่เรียกว่า “การเข้าสู่ระบบและยืนยันตัวตนผ�่านเบราว์เซอร์”

เราจะดูใกล้ชิดขึ้นว่า Manus รับมือกับเรื่องนี้อย่างไร ความเสี่ยงที่ยังเหลืออยู่คืออะไร และอนาคตของการยืนยันตัวตนในระบบที่ขับเคลื่อนด้วยเอเยนต์จะเป็นอย่างไร

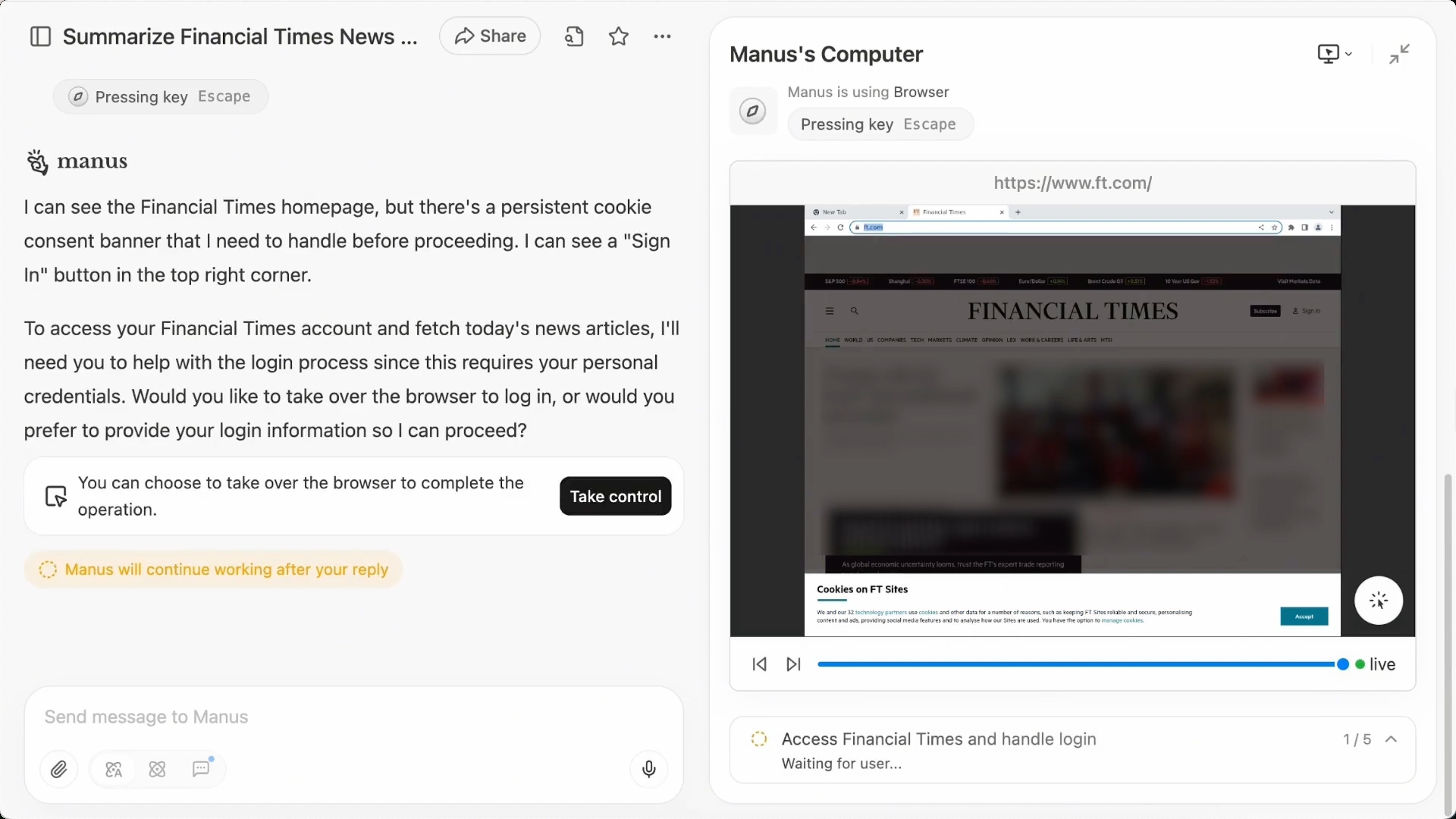

วิธีของ Manus: “เข้าสู่ระบบครั้งเดียว อยู่ในระบบตลอด”

Manus ได้ออกแบบฟีเจอร์ที่เรียกว่า Cloud Browser ซึ่งทำงานเหมือนคอมพิวเตอร์แยกต่างหากที่อยู่ในคลาวด์ มองว่ามันคือเบราว์เซอร์ส่วนตัวของเอเยนต์คุณ โดยมีจุดเด่นคือ มันจดจำสถานะที่คุณเข้าสู่ระบบอยู่ได้แม้เปลี่ยนอุปกรณ์หรือเปลี่ยนงาน

นี่คือวิธีการทำงาน:

- คุณเข้าสู่ระบบด้วยตัวเอง บนเว็บไซต์ใน Cloud Browser ทำครั้งเดียวต่อเว็บไ�ซต์

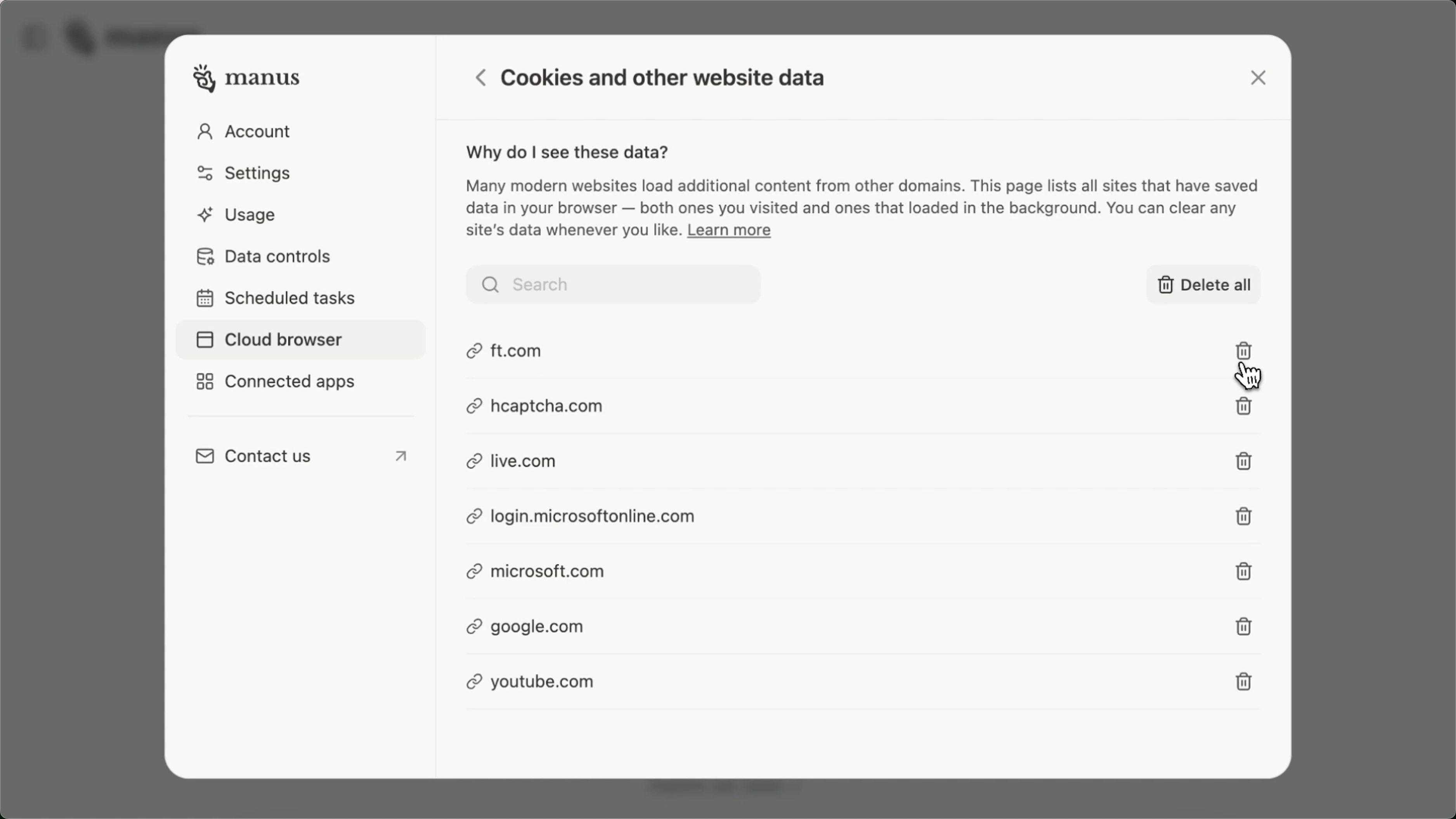

- Manus บันทึกข้อมูลเซสชันของคุณ: คุกกี้, local storage, และทุกอย่างที่ช่วยให้คุณอยู่ในระบบ

- ข้อมูลนั้นถูกเข้ารหัสสองชั้น: ทั้งที่อุปกรณ์และภายในคลาวด์ ข้อมูลไม่มีการเก็บเป็น plain text

- เมื่อเอเยนต์ต้องเข้าสู่เว็บไซต์เดิม Manus ใส่เซสชันของคุณลงใน sandbox ใหม่โดยอัตโนมัติ เว็บไซต์จะคิดว่าคุณยังคงอยู่ในระบบ

- ซิงก์ข้อมูลข้ามอุปกรณ์ได้ และสามารถเคลียร์ข้อมูลเซสชันใน settings ได้ทุกเมื่อที่ต้องการ

มันคล้ายกับการให้เอเยนต์ของคุณถือคีย์การ์ดปลอดภัยที่ใช้ได้ทุกที่ แต่เฉพาะในห้องที่ล็อกแน่นหนาที่ตัวเองเท่านั้น

เบราว์เซอร์ท้องถิ่น (เช่น Chrome) กับเบราว์เซอร์คลาวด์ที่ขับเคลื่อนด้วยเอเยนต์

คุณอาจสงสัยว่า: “นี่ต่างอะไรกับแค่ใช้ Chrome? ทำไมเบราว์เซอร์คลาวด์ที่ขับเคลื่อนโดยเอเยนต์ถึงดูเสี่ยงกว่า?” มาดูรายละเอียดกัน

- ทำไมโดยทั่วไปแล้วจึงปลอดภัยที่จะให้ข้อมูลรับรองกับ Chrome

- ทำไมการให้ข้อมูลเหล่านั้นกับเบราว์เซอร์ที่เอเยนต์ควบคุมจึงเสี่ยงกว่า

- ใครคือตัวจริง (first-party) กับบุคคลที่สาม (third-party) ในแต่ละบริบท

ความต่างหลัก: เบราว์เซอร์ท้องถิ่นกับเบราว์เซอร์คลาวด์เอเยนต์

| แง่มุม | เบราว์เซอร์ท้องถิ่น (เช่น Chrome) | เบราว์เซอร์คลาวด์เอเยนต์ทั่วไป |

|---|---|---|

| ตำแหน่ง | รันบนอุปกรณ์ส่วนตัวของคุณ | รันระยะไกลในคลาวด์ |

| การควบคุม | อยู่ภายใต้การควบคุมของคุณทั้งหมด | ถูกควบคุมโดยโค้ดหรือเอเยนต์ AI |

| การแสดงผล UI | คุณโต้ตอบตรง (เห็นช่องฟอร์ม, แจ้งเตือน autofill) | มี UI และให้ผู้ใช้ควบคุมได้ แต่ส่วนใหญ่เอเยนต์ดำเนินการแบบอัตโนมัติผ่านโค้ด |

| ที่เก็บข้อมูล | ข้อมูลรับรองถูกเก็บอย่างปลอดภัยโดยการเข้ารหัสระดับ OS (เช่น macOS Keychain) | ข้อมูลรับรองหรือคุกกี้อาจถูกเก็บในหน่วยความจำหรือล็อก เพิ่มความเสี่ยงในการรั่วไหล |

| ขอบเขตความปลอดภัย | ได้รับกา��รป้องกันโดย OS และ sandbox ของเบราว์เซอร์ | ต้องสร้างการแยกเฉพาะ อาจถูกจู่โจมหากเอเยนต์ทำผิดพลาดหรือล้วงข้อมูล |

| รูปแบบความไว้วางใจ | คุณไว้ใจ Chrome เพราะมันทำงานกับคุณและออกแบบมาเพื่อมนุษย์โดยตรง | คุณต้องไว้ใจ นักพัฒนาเอเยนต์ ที่อาจไม่ได้วางระบบป้องกันไว้อย่างเคร่งครัด |

ทำไมการให้รหัสผ่านกับ Chrome ถึงปลอดภัยกว่า

-

คุณคือผู้ใช้งานโดยตรง Chrome คือ อินเทอร์เฟซแรก, คุณควบคุมเอง เห็นทุกอย่าง และเป็นส่วนหนึ่งของสภาพแวดล้อมคอมพิวเตอร์ของคุณ คุณใส่รหัสโดยตั้งใจ เบราว์เซอร์ก็แสดงแจ้งเตือนชัดเจน

-

ระบบรักษาความปลอดภัยแน่นหนา เบราว์เซอร์อย่าง Chrome เก็บรหัสผ่านโดยใช้ที่เก็บลับของ OS โดยมักต้องผ่านไบโอเมตริกซ์หรือรหัสเข้าอุปกรณ์เวลาใช้งาน Autofill จะทำงานเฉพาะในบริบทที่คาดไว้ (เช่น โดเมนตรงกัน)

-

แทบไม่มีการมอบหมาย คุณไม่ได้ “ให้” รหัสผ่านแก่ Chrome อย่างถาวร แค่ให้เบราว์เซอร์ ช่วยจำ ในสิ่งที่คุณยินยอมเอง คุณคือคนกระทำ ไม่ใช่บุคคลที่สาม

ทำไมเบราว์เซอร์เอเยนต์ในคลาวด์ถึงเสี่ยง

-

มันทำงานแทนคุณแต่คุณไม่เห็น เบราว์เซอร์คลาวด์มักถูกควบคุมผ่านโค้ด เวลาให้ข้อมูลรับรอง มันจะเข้าสู่ระบบ แทนคุณ โดยไม่มี UI หรือฟีดแบ็กแบบเรียลไทม์ ซึ่งเป็นช่องโหว่เรื่องการตรวจสอบย้อนหลัง

-

ความเสี่ยงด้านการเก็บข้อมูล ห��ากคุณส่งข้อมูลรับรองเป็น plain text ให้เอเยนต์ ข้อมูลเหล่านี้อาจถูกล็อก, แคช, หรือถูกเก็บในหน่วยความจำง่าย ๆ หากไม่มีระบบควบคุมเข้มงวดจะกลายเป็นจุดอ่อนทันที

-

ขอบเขตความไว้วางใจไม่ชัดเจน คุณอาจเชื่อถือผู้ให้บริการเอเยนต์ แต่ต่างกับ Chrome ที่คุณมีการป้องกันทางกายภาพหรือระดับ OS ถ้าเซิร์ฟเวอร์ถูกเจาะหรือเอเยนต์เขียนแย่ ข้อมูลของคุณก็เสี่ยงรั่ว

First-party กับ Third-party

มาแยกความหมาย First-Party กับ Third-Party และทำไม Chrome ถือว่าเป็น first-party ขณะที่เบราว์เซอร์คลาวด์เอเยนต์ไม่ใช่

| บทบาท | Chrome | Agent Cloud Browser |

|---|---|---|

| คุณ (ผู้ใช้) | ผู้ควบคุมโดยตรง | เจ้าของข้อมูลรับรอง |

| เบราว์เซอร์/แอป | อินเทอร์เฟซที่คุ�ณควบคุมเอง | ตัวแทนที่เป็นบุคคลกลางดำเนินการแทนคุณ |

| ผู้จัดการข้อมูลรับรอง | OS + Chrome (โซ่ความน่าเชื่อถือ แข็งแกร่งและในเครื่อง) | เอเยนต์บริการภายนอก (ขอบเขตความไว้ใจหลวม) |

| ที่เก็บข้อมูล | เก็บในเครื่อง ปกป้องโดย OS | เก็บระยะไกลในเซิร์ฟเวอร์คลาวด์หรือโครงสร้างพื้นฐานฝั่งหลังบ้าน |

การให้รหัสผ่าน Chrome ดูเสมือนปลอดภัยเพราะเป็น คุณ ที่ใส่เอง ลงในแอป ที่คุณควบคุม พร้อมชั้นป้องกันจาก OS Google เองก็ไม่ได้เก็บรหัสผ่านของคุณบนเซิร์ฟเวอร์

อย่างไรก็ตาม ตามที่ Manus อธิบายว่า:

เราบันทึกข้อมูลการเข้าสู่ระบบของคุณเป็นไฟล์ที่เข้ารหัสและอัปโหลดไปยังเซิร์ฟเวอร์จัดเก็บของเราอย่างปลอดภัย ข้อมูลนี้ประกอบไปด้วย:

- Cookies

- Local Storage

หมายความว่า ข้อมูลเข้าสู่ระบบของคุณถู��กเก็บไว้ที่เซิร์ฟเวอร์ backend ของ Manus คุณในฐานะผู้ใช้ต้องไว้ใจนักพัฒนาเอเยนต์ ซึ่งไม่ตรงกับมาตรฐานความปลอดภัยสากลนัก

การให้ข้อมูลรับรองแก่เบราว์เซอร์คลาวด์ที่ถูกควบคุมโดยเอเยนต์เป็นการ มอบหมาย แม้ว่าคุณจะควบคุมเองโดยใช้เบราว์เซอร์ก็ยังถือว่าเป็น บุคคลที่สาม จากมุมมองของบริการเป้าหมายอยู่ดี คุณต้องพึ่งพาโครงสร้างพื้นฐาน การจัดการความปลอดภัย และจริยธรรมของผู้อื่นซึ่งเพิ่ม ความเสี่ยงเรื่องความเชื่อใจและความปลอดภัย

ในกรณีนี้ ความปลอดภัยต้องถูกบังคับใช้ผ่าน โปรโตคอลแบบโปรแกรม ไม่ใช่แค่เชื่อในแบรนด์หรือคำสัญญาของบริษัท

จุดเด่นและข้อควรระวังของ Manus

จุดเด่น:

- เซสชันไร้รอยต่อแท้จริง: ไม่ต้องเข้าสู่ระบบใหม่แม้เปลี่ยนอุปกรณ์

- ความปลอดภัยผู้ใช้เป็นศูนย์กลาง: ทุกอย่างถูกเข้ารหัสแบบ end-to-end และคุณควบคุมสิ่งที่ถูกเก็บทั้งหมด

- โปร่งใสและให้เกียรติผู้ใช้: Manus ไม่ใช้ข้อมูลการเข้าสู่ระบบของคุณเพื่อวิเคราะห์หรือสอนโมเดล AI

ข้อควรระวัง:

- Replay attack: ถ้ามีใครขโมยไฟล์เซสชันคุณไปได้ เขาสามารถปลอมเป็นคุณได้

- ปัญหา fingerprint mismatch: บางเว็บไซต์ใช้ fingerprinting ขั้นสูงผูกเซสชันกับอุปกรณ์ อาจทำให้เซสชันซ้ำใน sandbox ใช้ไม่ได้

- ไม่สามารถข้าม CAPTCHA ได้: เว็บไซต์บางแห่งที่มี CAPTCHA เข้มข้น อาจระบุว่า Cloud Browser ��คือบอตและไม่ผ่าน CAPTCHA

- ปัญหาด้านกฎหมายข้อมูล: เซสชันที่ข้ามประเทศข้ามอุปกรณ์อาจเพิ่มประเด็นด้านความเป็นส่วนตัวหรือข้อบังคับ

- ไว้วางใจระบบ: กุญแจเข้ารหัสต้องได้รับการดูแลอย่างดีและปลอดภัยจริง ๆ

วิธีอื่น ๆ ที่เอเยนต์ใช้จัดการเข้าสู่ระบบ

Manus มีแนวคิดที่ฉลาดแต่ไม่ใช่เจ้าเดียว ลองสำรวจวิธีอื่นที่เอเยนต์ใช้เข้าสู่ระบบแทนผู้ใช้:

พิมพ์ข้อมูลรับรอง

วิธีง่ายสุดคือให้เอเยนต์พิมพ์ชื่อผู้ใช้และรหัสผ่านแทนมนุษย์ ง่ายต่อการทำ แต่เสี่ยงสูงเพราะหา��กข้อมูลนี้รั่ว ใครก็เข้าบัญชีคุณได้ นักพัฒนาส่วนใหญ่จึงเลี่ยงวิธีนี้

เมื่อใช้วิธีนี้มักจับคู่กับเครื่องมือเช่น vault หรือ ตัวจัดการข้อมูลลับ เพื่อเก็บ cookie หรือข้อมูลรับรองอย่างปลอดภัยและเพิ่มชั้นป้องกัน

OAuth tokens

มาตรฐานทองคำสำหรับการให้สิทธิ์แบบมอบหมาย คุณให้เอเยนต์เข้าถึงผ่าน OAuth เอเยนต์จะได้รับโทเคนที่จำกัดและเพิกถอนได้ การใช้งานสะดวก ควบคุมได้ง่ายและปลอดภัย แต่ใช้ได้เฉพาะเว็บไซต์ที่รองรับ OAuth

วิธีโปรแกรมอื่น ๆ (เช่น API Key)

บางบริการให้ API Key หรือข้อมูลรับรองสำหรับเข้าถึงแบบโปรแกรม ซึ่งปลอดภัยกว่าการพิมพ์รหัส��ผ่านแต่มีสิทธิ์กว้างกว่าและต้องจัดการ key ให้รัดกุม

แต่ละวิธีคือการชั่งน้ำหนักระหว่างการใช้งานกับความปลอดภัย วิธี session replay ของ Manus นั้นยืดหยุ่นกว่า OAuth หลายกรณีแต่ไม่ปลอดภัยเท่า OAuth

ในอุดมคติ แบบเบราว์เซอร์นี้ Manus อาจเชื่อมต่อโดยตรงกับเว็บไซต์สำคัญที่รองรับ (เช่น เว็บใน whitelist) โดยผู้ใช้ยินยอมล่วงหน้า ให้เอเยนต์ใช้ OAuth token เพื่อความปลอดภัย ไม่ต้องเก็บข้อมูลรับรองหรือ replay เซสชัน

จุดมุ่งหน้า: เอเยนต์ในฐานะมืออาชีพที่เชื่อถือได้

เมื่อเอเยนต์ก้าวหน้าขึ้น พวกเขาต้องใช้วิธียืนยันตัวตนที่ซับซ้อนยิ่งขึ้นโดยไม่ต้อง “แกล้งเป็นมนุษย์”

แนวโน้มคือ:

- การเข้าถึงแบบ API-first: จากการคลิกปุ่ม เอเยนต์จะเรียก API ด้วยโทเคนที่จัดสรร

- สิทธิ์การเข้าถึงแบบสั้นและจำกัด: ไม่มีโทเคน “พระเจ้า” แล้ว เข้าถึงเท่าที่ต้องใช้ ชั่วคราวเท่าที่จำเป็น

- ความปลอดภัยแบบฮาร์ดแวร์: ข้อมูลเซสชันเก็บใน enclave ปลอดภัย ไม่ใช่แค่ vault ซอฟต์แวร์

- vault ข้อมูลรับรองที่ผู้ใช้เป็นเจ้าของ: คุณจะจัดการ wallet ปลอดภัยของ token, key, และเซสชัน แชร์ให้เฉพาะเอเยนต์ที่ไว้ใจ

สรุปคือ: เอเยนต์จะกลายเป็น “ตัวทำงานที่ได้รับอำนาจ” พร้อมข้อมูลรับรองที่เหมาะสม

Vault คืออะไร สำคัญอย่างไร?

หากทั้งหมดนี้ดูวุ่นวายเกินไป… ฉันเชื่อว่าการทำ automation ผ่านเบราว์เซอร์ในอนาคต ต้องมาคู่กับเครื่องมือจัดการมืออาชี�พ เครื่องมือที่สร้างมาเพื่อเก็บข้อมูลรับรอง ดูแลความปลอดภัย และจัดการเซสชันอย่างโปร่งใส

นี่คือเหตุผลที่เครื่องมืออย่าง Vault หรือระบบจัดการกุญแจ (EKM) จึงสำคัญ

Vault คือ โซลูชันจัดการข้อมูลลับ ที่ให้ทีม:

- เก็บ token, API key และข้อมูลรับรองอย่างปลอดภัย

- ออกข้อมูลรับรองแบบสั้น มีอายุ และส่งมอบตามเวลา

- ควบคุมใครเข้าถึงอะไร พร้อมบันทึก audit

- เปลี่ยนรหัสและเพิกถอนสิทธิ์ทันที

- เชื่อมต่อกับ CI/CD และคลาวด์แอป

ในโลกที่ขับเคลื่อนด้วยเอเยนต์ Vault คือ “สมอง” ของความปลอดภัยข้อมูลรับรอง เอเยนต์ขอสิทธิ์จาก vault ได้โดยไม่ต้องเก็บรหัสผ่านเอง แม้มีข้อมูลรั่ว token จะหมดอายุเร็ว กุญแจจริงของคุณยังปลอดภัย

สรุปท้ายบทความ

Manus กำลังก้าวหน้าด้วยทางเลือกเข้าสู่ระบบเอเยนต์ที่ใช้งานง่าย ปลอดภัย: session replay ข้ามอุปกรณ์ ภายใต้การควบคุมของผู้ใช้ เป็นความก้าวหน้าที่ดีแต่ก็แสดงให้เห็นว่ากระบวนการเข้าสู่ระบบนั้นเปราะบาง attack แบบ replay, ปัญหา sandbox และการจัดการ key ทั้งหลายล้วนต้องใส่ใจ

อนาคตชัดเจน: เอเยนต์จะจัดการงานแทนเราเพิ่มขึ้น แต่ต้องมีข้อมูลรับรองที่ปลอดภัย เครื่องมืออย่าง Vault จะมีบทบาทสำคัญไม่ใช่แค่จัดการความลับ แต่เพื่อสร้างความไว้วางใจ

เมื่อ AI ของคุณถือกุญแจดิจิทัล ช่วยเลือกได้ว่า ใครออกให้, อายุเท่าไหร่, และเปิดประตูไหนได้บ้าง

Logto กำลังเปิดตัว Vault สำหรับเก็บ API token บุคคลที่สามอย่างปลอดภัย ให้เอเยนต์เข้าถึงบริการภายนอก เช่น บัญชี Google หรือเซิร์ฟเวอร์ MCP ระยะไกลได้อย่างปลอดภัย ในอนาคตจะรองรับข้อมูลสำคัญหลากหลายยิ่งขึ้น เช่น ข้อมูลรับรอง กุญแจ ต��่าง ๆ

และ Logto ยังเป็น แพลตฟอร์มจัดการตัวตน การยืนยัน และการอนุญาตที่สมบูรณ์ ใครจะสร้างเอเยนต์ AI ขึ้นใหม่ Logto สร้างมาเพื่อให้นักพัฒนา AI ที่ต้องการความปลอดภัย ยืดหยุ่นและระบบพร้อมใช้สำหรับบริหารตัวตนในโลกเอเยนต์