Manus 如何在雲端瀏覽器中處理登入狀態與用戶憑證

本文介紹 Manus 如何管理雲端瀏覽器中的登入會話、代理人基礎認證的安全風險,以及像 OAuth 和憑證保管庫(Vault)等替代方案。

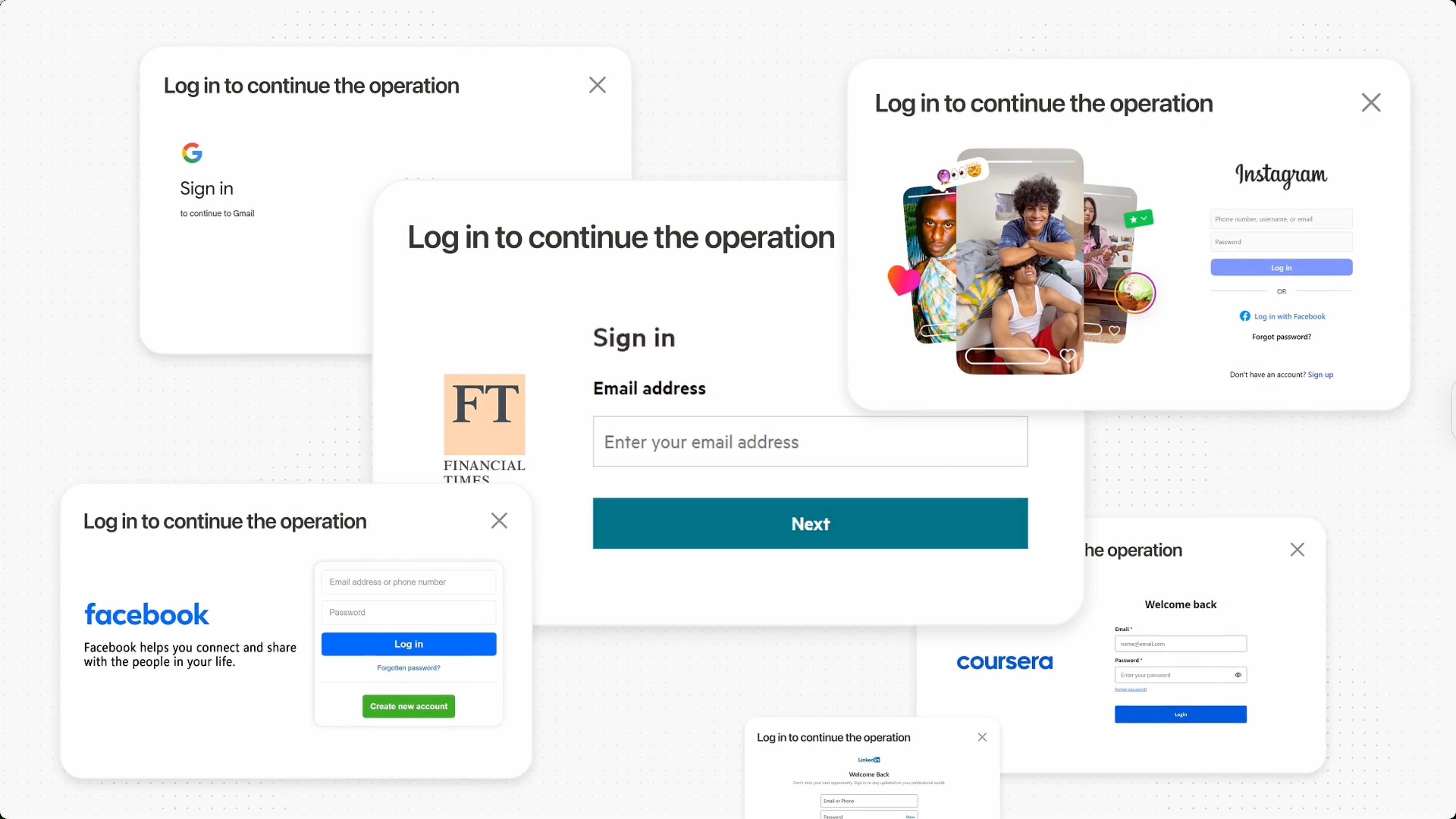

想像一下:你請 AI 代理人訂機票、查看郵件或更新 CRM。為了完成這些任務,它必須存取你的線上帳號。但它要怎麼在不一直打擾你輸入密碼的情況下安全登入呢?

代理人可以代表用戶處理很多任務。為此,通常需要存取第三方服務,例如網站、資料庫或外部 API。雖然代理人在某些情況下可以用程式方式連結服務,但許多任務仍需傳統登入方式與使用者互動。

在上一篇文章中,我們討論了涉及的安全風險,尤其是當瀏覽器管理用戶憑證時,這可能帶來漏洞。https://blog.logto.io/agent-auth#chatgpt-operator-agent-auth-experience

雖然這種流程確實帶來安全疑慮(如前面討論),但帶給終端用戶的便利性也難以忽視。易用性和安全性之間的拉鋸,使這個領域成為值得進一步技術探討的熱門話題。

這篇文章中,我會深入介紹一些代理人已經在解決我稱為「基於瀏覽器的登入與驗證」的挑戰。

我們會詳細看看 Manus 如何面對這個問題、目前還存在哪些風險,以及代理�環境下身分驗證的未來可能樣貌。

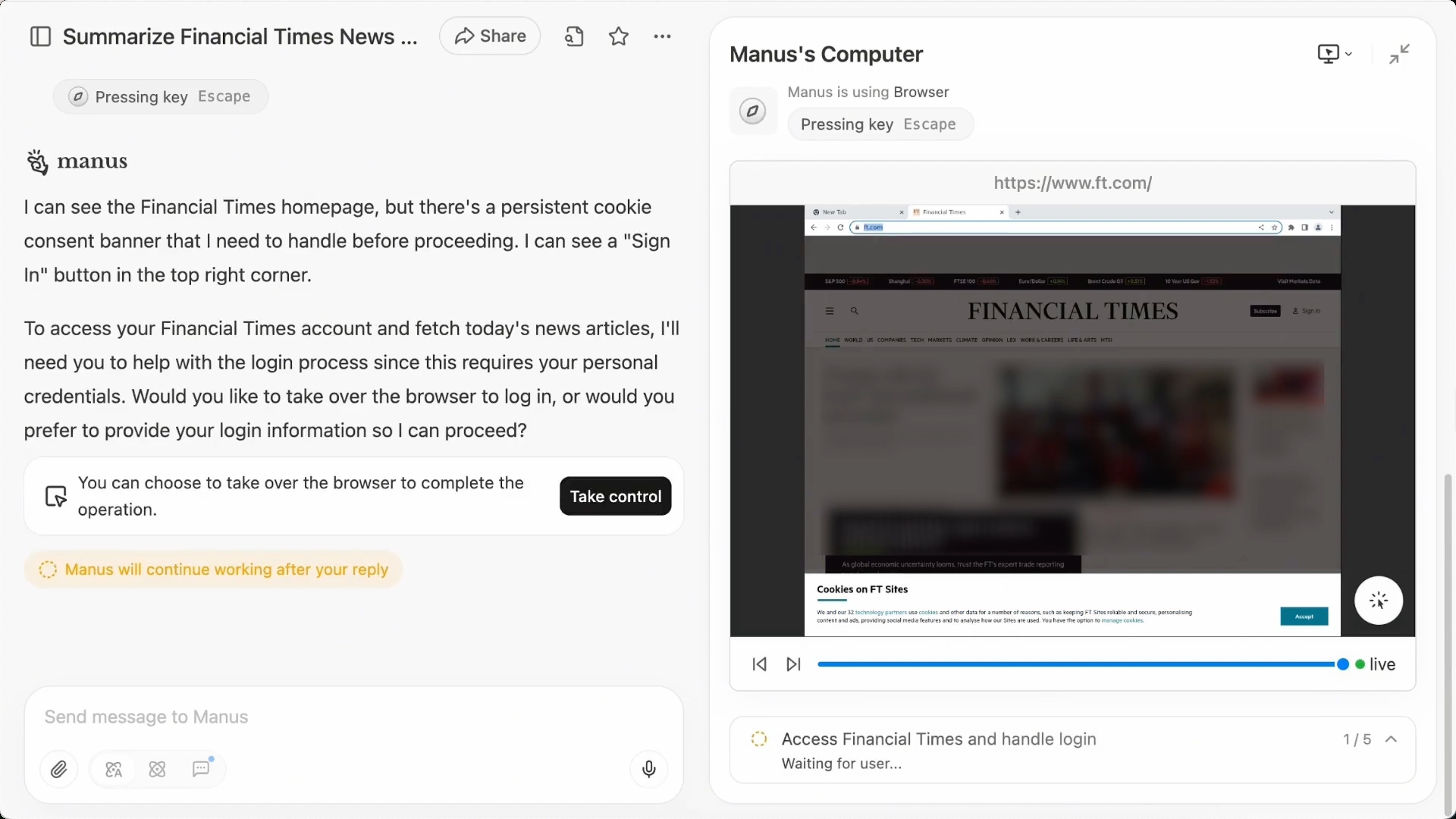

Manus 的做法:「登入一次,持續登入」

Manus 設計了一個叫作 雲端瀏覽器 的功能,像是雲端裡一台遙控的沙盒電腦。可以把它想像成是你代理人的專屬網頁瀏覽器,具有一個關鍵特點:它可以記住你的登入狀態,即使跨裝置或跨任務都適用。

它的運作方式如下:

- 你在雲端瀏覽器中手動登入 某個網站。每個站只需登入一次。

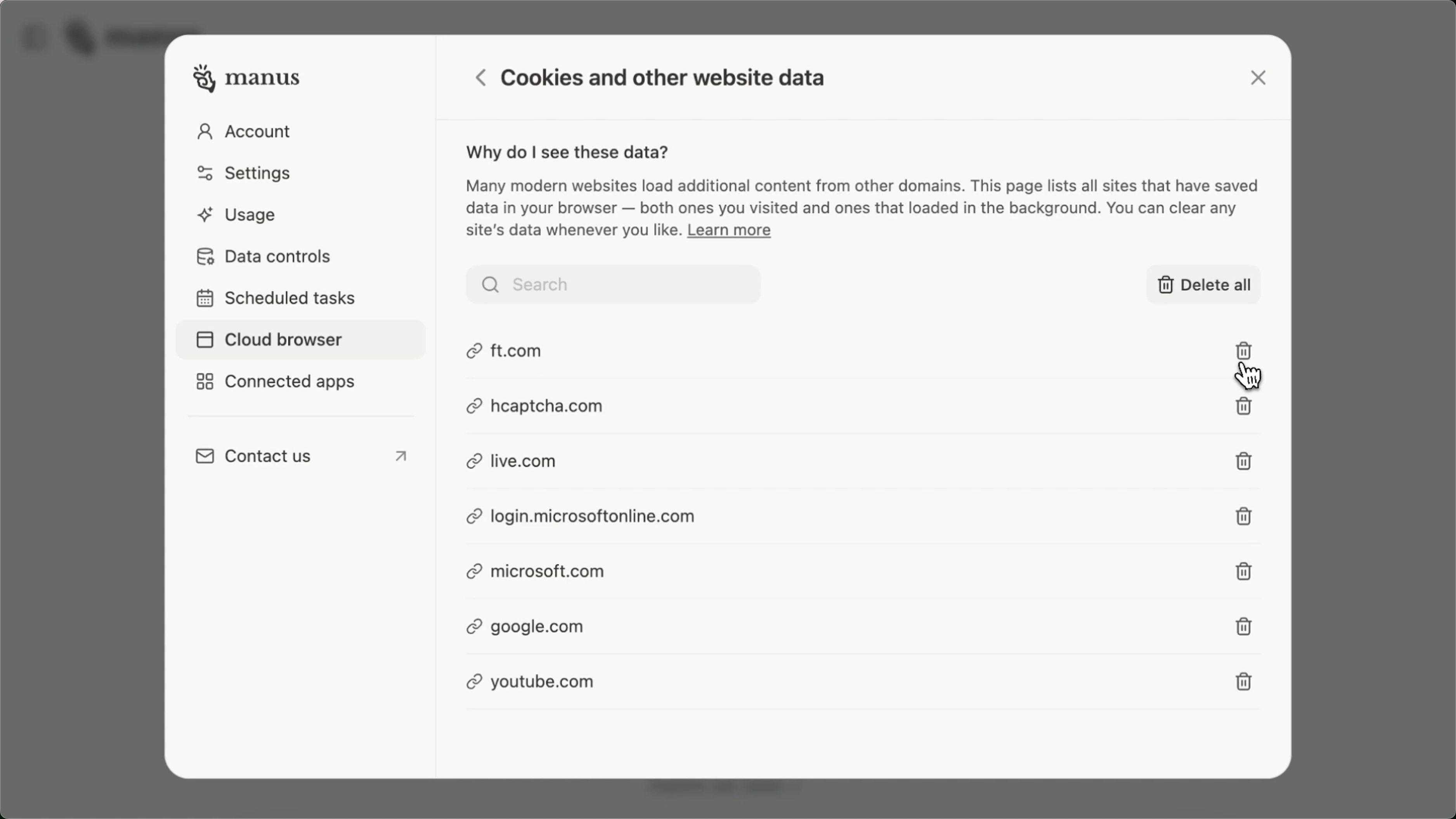

- Manus 會擷取你的會話資料:cookies、local storage(本地儲存)等足以讓你保持登入狀態的東西。

- 資料經過兩次加密:一次在本地,再次在雲端。完全不會以明文儲存。

- 當代理人需要再次訪問該網站時,Manus 會自動將會話注入到新的沙盒中。網站就會以為你還是登入狀態。

- 可以跨裝置同步,並可隨時經由設定手動清除會話資料。

這就像把一張安全的門禁卡交給你的代理人,能走遍所有地方,但只能待在自己的鎖上房間裡。

本地瀏覽器(如 Chrome)與代理驅動雲端瀏覽器

你可能會問:「這不就跟用 Chrome 一樣嗎?為什麼代理雲端瀏覽器看起來風險更高?」以下分解、說明理由。

- 為什麼把憑證交給 Chrome 通常是安全的

- 為什麼交給代理瀏覽器會有風險

- 在各情境下,誰算「第一方」、誰算「第三方」

核心差異:本地瀏覽器 vs. 代理雲端瀏覽器

| 面向 | 本地瀏覽器(如 Chrome) | 一般代理雲端瀏覽器 |

|---|---|---|

| 運行位置 | 在你個人裝置運行 | 在雲端遠端運行 |

| 控制權 | 完全由你掌控 | 由程式碼或 AI 代理人控制 |

| UI 反饋 | 你直接互動(表單欄位、自動填充提示可見) | 雖有 UI 並允許用戶控制,但大部分互動仍由代理人以程式方式默默完成 |

| 儲存方式 | 憑證透過作業系統層級加密(如 macOS 鑰匙圈)安全儲存 | 憑證或 cookie 可能儲存在記憶體或日誌內,暴露風險更高 |

| 安全邊界 | 受作業系統和瀏覽器沙盒保護 | 需自訂隔離;若代理人行為異常或洩漏資料就有漏洞 |

| 信任模型 | 你信任 Chrome,因為它「和你一起」運行,專為人機直接互動設計 | ��你信任「代理人開發者」,但對方可能沒設好嚴密安全防護 |

為什麼把帳號密碼給 Chrome 比較安全

-

你是操作者 Chrome 是第一方介面,你本人控制、操作、可看見一切活動,它屬於你的運算環境。你有意識地輸入密碼,瀏覽器會彈出明確可審核的提示。

-

安全防護高度整合 Chrome 等瀏覽器會利用作業系統安全儲存密碼,常常要生物辨識或裝置登入才解鎖。自動填充也只在預期網站(如網域一致)才執行。

-

幾乎不涉及委託 你不是「交付」密碼給 Chrome,而是讓它在你明示授權下「記住」你輸入過的東西。你才是真正操作者,不是第三方。

代理雲端瀏覽器有什麼風險

-

它代表你操作,但你看不到 雲端瀏覽器通常以程式方式操控。當你給它憑證時,它是「幫你」登入,經常沒有 UI 或即時反饋。這會產生可見性和問責落差。

-

儲存風險 如果你把憑證明文給代理人,它可能被記錄、快取,甚至殘留在記憶體裡。若缺乏嚴格存取控制,安全隱患很大。

-

信任邊界模糊 你也許信任代理人服務商,但不像 Chrome 那樣有作業系統或硬體層保護。如果伺服器中毒或代理人實作不良,你的憑證也可能外洩。

第一方 vs. 第三方

我們來拆解「第一方」和「第三方」在這裡到底代表什麼,以及為什麼 Chrome 屬於第一方、代理雲端瀏覽器不是。

| 身份角色 | Chrome | 代理雲端瀏覽器 |

|---|---|---|

| 你(用戶) | 第一方操作者 | 憑證擁有者 |

| 瀏覽器/應用 | 第一方介面(直接互動) | 以你為名執行的第三方代理人 |

| 憑證處理方 | 作業系統 + Chrome(高度耦合,在地信任鏈) | 外部代理服務(信任邊界寬鬆) |

| 資料儲存 | 在地儲存且有作業系統保護 | 遠端雲端服務或後端基礎建設上儲存 |

把密碼交給 Chrome 你覺得安全,因為是「你」自己輸入進「你」管控的應用,作業系統還有多層防護。Google 也不會把你的密碼存在自己伺服器上。

但如 Manus 所說:

我們會將你的登入資訊存為一組加密檔案並安全上傳到我們的儲存服務器。這些資訊包括:

- Cookies

- Local Storage(本地儲存)

這代表你的登入資訊會存放在 Manus 的後端伺服器上。身為用戶,你必須信任這個代理服務開發團隊,這和業界標準安全做法不完全一致。

把憑證交給由代理人控制的雲端瀏覽器,其實是一種「委託」。即使你在那個瀏覽器裡手動操作,對你要登入的服務平台來說,它仍屬於��「第三方」。這代表你要信任別人的基礎建設、安全措施與道德標準,這帶來了「信任與安全的風險」。

這種情境下,安全應該靠程式化標準協議來強制,而不只是信品牌或相信廠商承諾。

Manus 做對了什麼(以及哪些風險依然存在)

有效之處:

- 真正無縫的會話:即使換裝置,也不用每次都重新登入。

- 以用戶為核心的安全性:全面端對端加密,你可全權控管儲存內容。

- 透明且尊重隱私:Manus 不會用你的登入資料做訓練或分析。

仍需留意之處:

- 重放攻擊:只要有人盜走你的會話檔案,就能冒充你身份。

- 指紋辨識失敗:有些網站會用先進指紋技術將登入綁定特定設備,導致沙盒重放時驗證失敗。

- 無法略過 CAPTCHA:部分第三方網站防禦嚴謹,例如有 CAPTCHA,雲端瀏覽器裡的用戶動作可能會被當成機器人,驗證直接失敗。

- 資料合規風險:如果會話跨國或跨設備傳輸,可能產生隱私或法規疑慮。

- 系統信任度:用來保護你資料的加密金鑰必須極為安全且嚴密防護。

代理人登入的其他方式

Manus 做法很聰明,但不是唯一作法。來看看還有哪些代理人常用的登入方式:

輸入真實憑證

最簡單的方式就是代理人像真人一樣輸入你的帳號和密碼。這很容易實做,但只要憑證洩漏,任何人都能盜用你帳號,因此非常不安全。因風險太大,開發者多會避開這作法。

若真要用這方法,通常會搭配像 Vault 或秘密管理工具來比較安全地處理 cookies 或憑證,並增加一層保護。

OAuth Token

委託存取的黃金標準。你用 OAuth 流程授權代理人,它拿到一個有時效、可撤銷的小範圍 token。這方案安全、權限細緻又能隨時失效,但僅適用站台本身有支援 OAuth。

其他程式化方式(如 API 金鑰)

有些服務會提供 API key 或其他授權參數以程式方式存取。這通常比直接輸入密碼安全��,但往往擁有較大權限,需要謹慎管理金鑰。

每種方式都要在易用性和安全性間取捨。Manus 做的 session 重放,靈活度通常比 OAuth 更高,但安全性不如 OAuth 高。

理想情境下,在這種基於瀏覽器的案例,Manus 可以直接預先整合特定網站(例如列舉支援清單的方式)。用戶先授權,代理人便能以 OAuth token 安全操作,完全不需儲存憑證或重放會話。

發展方向:代理人作為受信專業者

隨著代理人功能越來越強大,將需要更進階的驗證方式,不再假裝自己是「真人」。

我們正朝這些方向前進:

- API 優先存取:不用再點按鈕,代理人直接帶 token 調安全 API。

- 短效、精細權限:不再需要「全權」token。僅限所需、到時即失效。

- 硬體級安全:會話資料存硬體安全區(enclave),而非純軟體金庫。

- 用戶自有憑證金庫:你自己管理一個安全的 tokens、金鑰、會話的錢包——只和你信任的代理人分享。

簡單說:代理人會從「小幫手」畢業成「授權操作者」,擁有該有的專業憑證。

什麼是 Vault,它為何重要?

如果這一切讓人覺得要管理的事情好多……我相信隨著瀏覽器自動化興起,務必需要一個專業的配套夥伴工具,專為安全處理憑證、鑰匙、會話而透明設計。

這就是像 Vault 或加密金鑰管理(EKM)系統的意義。

Vault 是一個 秘密管理工具,能讓團隊:

- 安全儲存 token、API 金鑰和各類憑證

- 隨需核發短效、動態憑證

- 控制誰能存取什麼,且有完整稽核記錄

- 自動輪換密鑰、隨時失效存取權

- 輕鬆整合 CI/CD 流程與雲端應用

在代理人驅動世界裡,Vault 成了憑證安全的大腦。代理人可隨時跟 Vault 取用授權,不必自己儲存密碼。即使東西外洩,token 很快就會過期,真正的密鑰還是安全的。

最後的想法

Manus 正在開創一條可用又縝密的代理登入之路:使用者完全控管的安全會話重放、跨裝置使用。不僅是進步一步,也再次提醒大家登入流程其實很脆弱,像重放攻擊、沙盒機制與金鑰管理都需高度重視。

未來已很明確:代理人將為我們處理更多事,但要安全做到,必須有憑證。Vault 這類工具將扮演關鍵角色,不僅管理秘密,更協助建立信任。

當你的 AI 掌管數位生活的鑰匙時,你自然在意:鑰匙是誰發的、多快會失效、究竟開了哪道門。

**Logto 正在推出 Vault 來安全儲存第三方 API token,**讓代理人能安全存取外部服務,例如 Google 這類社交帳號或遠端 MCP 伺服器。未來也計劃支援更多敏感資料的儲存,包括用戶憑證、金鑰和其他重要秘密。

同時,Logto 本身就是完整的 認證、授權與身份管理平台。如果你要從零打造自己的 AI 代理人,Logto 是專為 AI 開發者而�生,提供你所需的安全性、彈性和基礎設施,管理代理人環境下的身分認證。