Vad du behöver ha på plats för integrering av AI-agent och MCP för din produkt

I den här artikeln utforskar vi de senaste AI-genombrotten som understryker vikten av säker integrering av agent och MCP. Vi lyfter fram autentisering baserad på OAuth som en viktig åtgärd för att skydda användaruppgifter och förklarar hur Logto kan hjälpa din produkt att fungera som både en MCP-server och en identitetsleverantör i det snabbt växande AI-ekosystemet.

Hur man driver AI-transformation och vad du behöver förbereda för dina produkter

Jag är verkligen exalterad över den kommande AI-världen och låt oss se vad som är de senaste nyheterna inom

DeepSeek

Det kinesiska startupföretaget DeepSeek släppte DeepSeek-V3-0324, en stor uppgradering med förbättrad resonemangsförmåga och kodningskapacitet - vilket positionerar det som en stark konkurrent till OpenAI.

OpenAI Operator

OpenAI lanserade Operator, en AI-agent som autonomt kan utföra webbuppgifter med hjälp av en inbyggd webbläsare. Den rullades ut till amerikanska ChatGPT Pro-användare.

Manus

Det kinesiska AI-startupföretaget introducerade Manus, en regeringsgodkänd AI-assistent positionerad som världens första allmänna AI-agent med verklig autonomi. Backas upp av stora namn som Alibaba.

MCP (Model Context Protocol)

Ursprungligen lanserad av Anthropic, blev MCP den öppna standarden för att koppla AI-agenter till externa verktyg och API:er. I mars 2025 antog OpenAI MCP i sitt ekosystem, vilket ökade interoperabiliteten.

Många AI- och agentbyggare känner FOMO och osäkerhet över sina nuvarande produkter. De frågar:

Hur ska vi utvecklas? Vilka tekniska grunder behöver vi från dag ett?

Ett problem som dyker upp gång på gång är förvånansvärt enkelt:

AI-agenter misslyckas ofta med att registrera sig eller logga in.

I en tidigare artikel bröt vi ner riktiga exempel på hur dagens agenter hanterar autentisering och avslöjade stora brister. Dessa problem väcker allvarliga oro över integritet och användarsäkerhet.

I den här artikeln kommer vi att gå djupare in i det ämnet och vad du kan göra åt det. Se till att din produkt är öppen standard och möjliggör agenttjänster att få tillgång till dina produkter.

Först: Bygg säker agentautentisering, se till att din agent kan säkert få tillgång till tredjepartstjänster och skydda användaruppgifter

Som vi nämnde i den föregående artikeln, finns det i dagens agentautentiseringslandskap fortfarande en brist på tydliga bästa praxis för hur agenter säkert ska få tillgång till tredjepartstjänster (som MCP-servrar).

Låt oss ta ett enkelt exempel:

Antag att du bygger en agent som svarar på e-postmeddelanden för din räkning. Det finns några vanliga sätt att ge agenten åtkomst:

Dela din e-post och lösenord direkt 🚫 Rekommenderas inte - det är osäkert och exponerar användaruppgifter.

Använd ett OAuth-medgivandeflöde (om tredjepartstjänsten stöder det) ✅ Mer säkert och användarvänligt, med detaljerad tillståndskontroll.

Generera en API-nyckel eller personlig åtkomsttoken och ge den till agenten ⚠️ Enklare att implementera, men riskabelt om det inte är ordentligt avgränsat eller återkallat, inte konsumentvänligt.

Varje metod har sina kompromisser. Vi bröt ner dem mer i detalj i en tidigare artikel - kolla in den om du vill ha en djupare dykning i för- och nackdelarna med varje tillvägagångssätt.

För det andra: Gör dina tjänster tillgängliga för AI-agenter. Säkerställ att du är MCP-klar och förberedd för att integrera med agentmarknadsplatser

Om vi ser på AI-ekosystemet som helhet bör din produkt stödja tvåvägskopplingar.

Som nämnts i första steget behöver du säker autentisering så att din agent kan säkert ansluta till tredjepartstjänster. Men det är bara halva jobbet.

Din produkt bör också fungera som en OAuth leverantör.

När AI-ekosystemet utvecklas är det viktigt att din produkt kan fungera som en Identitetsleverantör - säkert bevilja agenter åtkomst - och å andra sidan till och med som en MCP-server, vilket möjliggör agenter att kontextuellt utföra uppgifter för dina användare.

Med andra ord:

Din agent (om du bygger en) bör kunna få tillgång till andra tjänster -

men lika viktigt är att din produkt bör vara tillgänglig för andra agenter också.

Integrera med agenter

Ett nyckelanvändningsscenario för agenter är att tillåta dem att säkert få tillgång till din produkt.

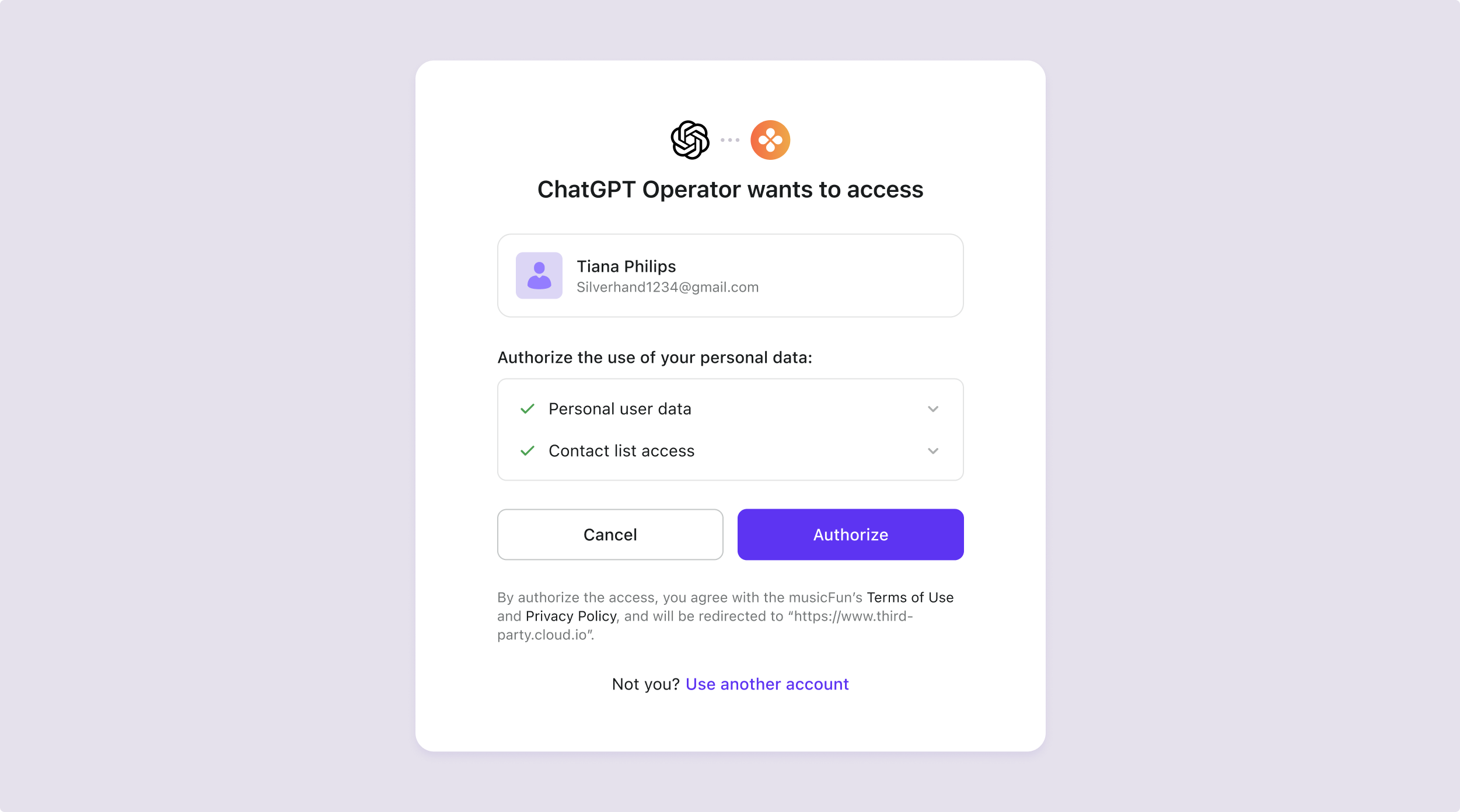

För att möjliggöra detta kan din app fungera som en OIDC/OAuth 2.0 Identitetsleverantör. När agenten triggar ett medgivandeflöde (här fungerar ChatGPT som agent) visas en medgivandeskärm för användarna där de kan godkänna de specifika behörigheter agenten begär.

Denna process hanteras säkert med OAuth-protokollet — och plattformar som Logto kan hjälpa till att driva detta med inbyggt stöd för Identitetsleverantör (IdP).

Oavsett om det är ett plugin för ChatGPT, Claude, DeepSeek, eller någon tredjeparts AI-agent — med användning av Logto som din Identitetsleverantör (IdP) är det enkelt att låta agenter säkert få tillgång till din produkt.

Med rätt autentisering på plats kan agenter interagera med dina tjänster säkert och med användarnas samtycke.

Integrera med MCP-servern

Alla pratar om MCP-servrar — och tekniskt sett kan varje app vara en MCP-server.

En Model Context Protocol (MCP) Server är en backend-tjänst som fungerar som kontexthanterare och orkestrerare i ett LLM-baserat agentsystem.

Till exempel, om du bygger en CMS-app och vill göra den till en MCP-server, möjliggör detta för MCP-klienter (som tredjeparts AI-agenter, IDE:er eller LLM-drivna verktyg) att utföra kontextuella uppgifter för användare. Detta inkluderar att få tillgång till realtidsdata, utföra funktioner och interagera med tjänster utöver vad som finns i agentens statiska träningsdata.

Att ha en MCP-server med integrerad autentisering är viktigt — det säkerställer säker åtkomst av LLM-agenter och rätt användarsamtycke.

Hittills har MCP mest fungerat lokalt. Om du ville använda webbverktyg, var du tvungen att köra servern själv. Det fanns inget sätt för webb- eller mobilappar att enkelt ansluta till en MCP-server, och viktigare ändå, inget sätt för användare att ge samtycke eller tillåta MCP-klienter att få tillgång till deras data.

Cursor kommunicerar direkt med MCP-servrar från din lokala maskin, antingen direkt genom

stdioeller via nätverket medsse. Därför kanske inte MCP-servrar fungerar ordentligt när du får åtkomst till Cursor över SSH eller andra utvecklingsmiljöer. Vi hoppas förbättra detta i framtida utgåvor.

Men bara att möjliggöra lokala MCP-servrar har redan dragit mycket uppmärksamhet till verktyg som Cursor — och till den bredare potentialen av MCP.

Föreställ dig nu om fjärr-MCP-servrar stöddes, med ett webbaserat gränssnitt. Det skulle låsa upp helt nya arbetsflöden — inte bara för utvecklare, utan också för användarscenarier.

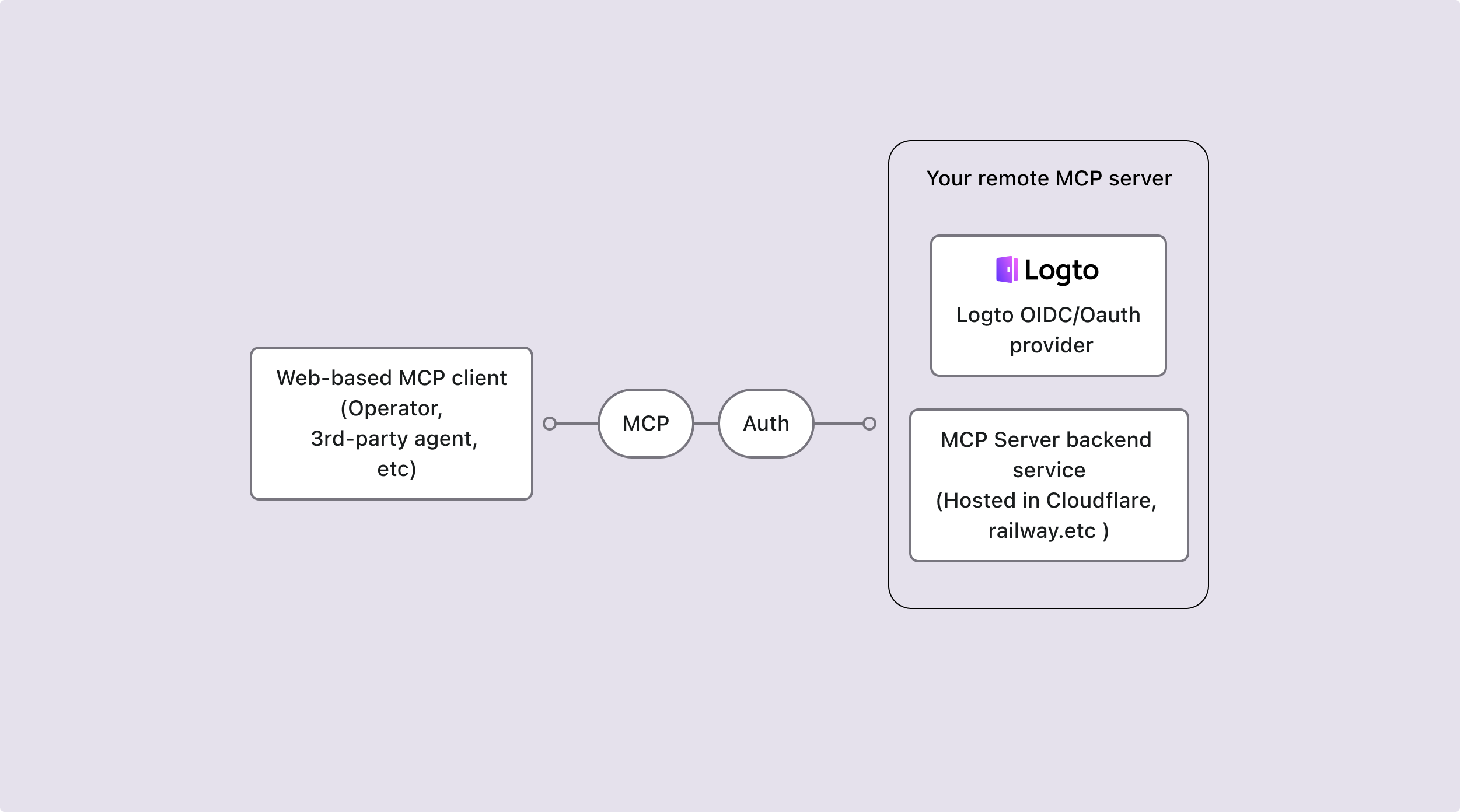

Men här är det viktiga: När du bygger en fjärr-MCP-server är autentisering och auktorisering viktiga.

Logto är en autentiseringsleverantör enligt öppen standard. Genom att använda Logto för att hantera användaridentiteter kan du vara värd för din MCP-server på plattformar som Cloudflare, Railway eller någon annan hostingtjänstleverantör — och använda Logto som din OAuth-leverantör.

Detta gör det enkelt för din agent eller AI-produkt att integrera med din MCP-server på ett säkert sätt.

Dessutom kan din MCP-server använda Logto och fungera som både en OAuth klient (Tjänstleverantör) och en OAuth leverantör (Identitetsleverantör). Logto tillåter dig att lägga till flera autentiseringsmetoder, vilket ger dig flexibilitet att säkra dina data och hantera autentiseringsflödena uppströms precis som du behöver.

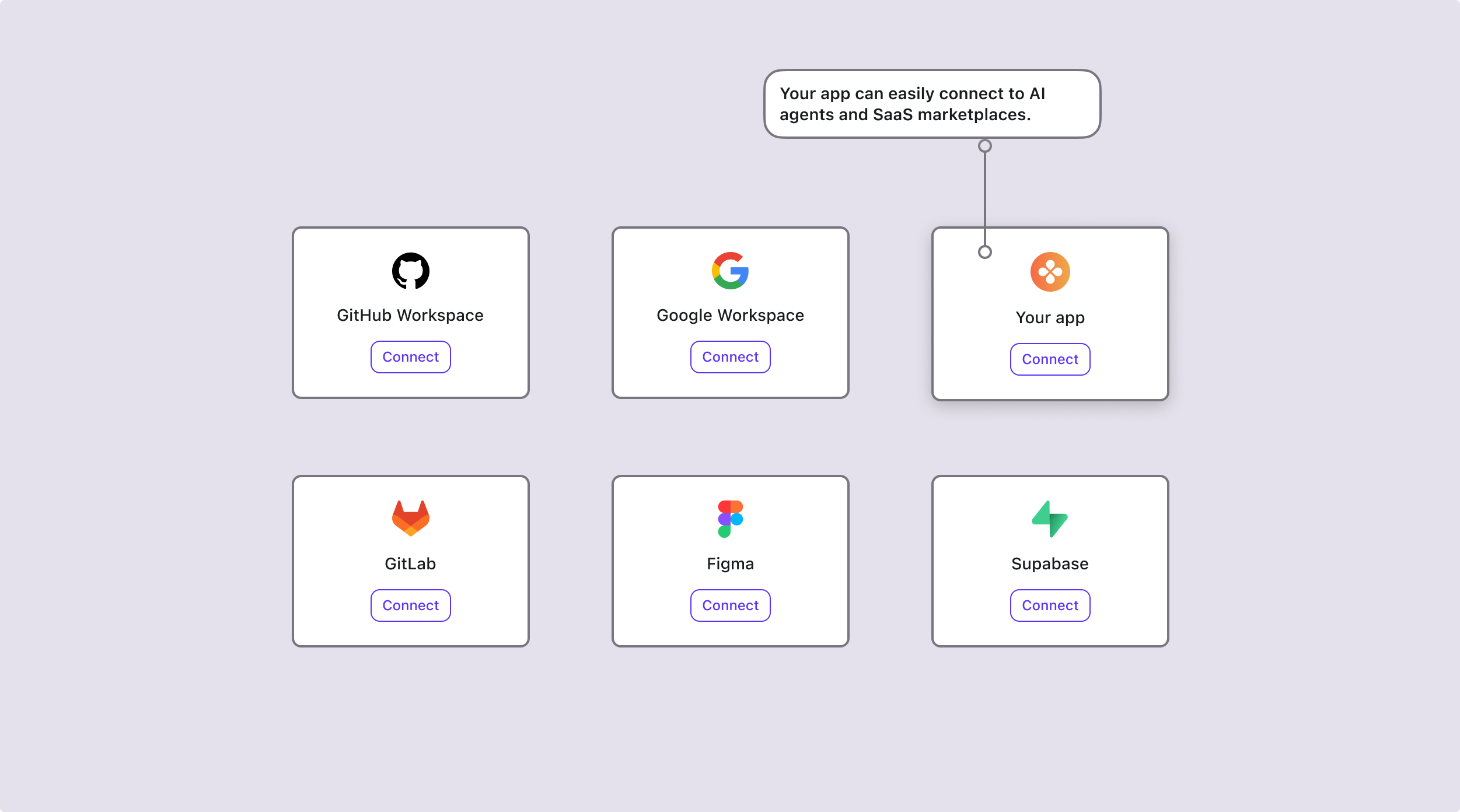

Anslut till marknadsplatser och multi-appekosystemet

Även om du inte bygger en agent eller en MCP-server blir det allt viktigare att göra din produkt AI-tillgänglig.

För att förbli relevant behöver din produkt ansluta till det bredare AI-ekosystemet — genom att integreras med populära AI-marknadsplatser och verktyg, och exponera nyckelfunktioner på ett säkert och strukturerat sätt.

Logto lanserar AI-initiativ för att ge utvecklare skräddarsydda lösningar

Med Logtos flexibla infrastruktur förbättrar vi kontinuerligt våra möjligheter och har skapat en serie tutorials för att hjälpa utvecklare att få ut det mesta av det.

Har du frågor?

Tveka inte att kontakta oss — eller dyka in och börja med Logto idag.