你需要為產品準備 AI 智能體和 MCP 集成

在本文中,我們探討最新的 AI 突破,這些突破強調了安全智能體和 MCP 集成的緊迫性。我們突出基於 OAuth 的身份驗證作為保護用戶憑證的重要措施,並解釋 Logto 如何幫助你的產品在快速增長的 AI 生態系統中同時作為 MCP 服務器和身份提供者。

如何推動 AI 轉型以及為你的產品準備什麼

我對即將到來的 AI 世界感到非常興奮,讓我們看看最新的消息是什麼

DeepSeek

中國初創公司 DeepSeek 釋出 DeepSeek-V3-0324,這是一項重大升級,具有改進的推理和編碼能力,將其定位為強大 OpenAI 競爭對手。

OpenAI Operator

OpenAI 推出了 Operator,這是一種 AI 智能體,可以使用內置瀏覽器自動執行網頁任務。它已經向美國 ChatGPT Pro 用戶推出。

Manus

中國 AI 初創公司推出了 Manus,這是一款政府批准的 AI 助理,被定位為世界上第一個具有真正自主權的通用 AI 智能體。背後有阿里巴巴等大企業支持。

MCP (Model Context Protocol)

最初由 Anthropic 發布,MCP 成為連接 AI 智能體到外部工具和 API 的開放標準。2025 年 3 月,OpenAI 採納 MCP 到其生態系統中,提高互操作性。

許多 AI 和智能體開發者對他們現有的產品感到 FOMO 和不確定。他們在問:

我們應該如何發展?我們從第一天需要什麼技術基礎?

一個不斷出現的問題卻意外地簡單:

AI 智能體經常無法註冊或登錄。

在之前的一篇文章中,我們分解了當今智能體處理身份驗證的真實例子,並揭示了重大差距。這些問題引發了關於隱私和用戶安全的嚴重擔憂。

在本文中,我們將更深入地討論該主題以及你可以採取的措施。確保你的產品是開放標準,並使智能體服務能夠訪問你的產品。

首先:構建安全的智能體身份驗證,確保你的智能體能夠安全訪問第三方服務並保護用戶憑證

如同之前提到的文章,在今天的智能體身份驗證領域,仍然缺乏明確的最佳實踐,以確保智能體如何安全地訪問第三方服務(如 MCP 服務器)。

讓我們舉個簡單的例子:

假設你正在構建一個代表你回覆電子郵件的智能體。有幾種常見方法可以讓智能體訪問:

直接共享你的電子郵件和密碼 🚫 不建議——這是不安全的,並暴露用戶憑證。

使用 OAuth 同意流程(如果第三方服務支持它) ✅ 更安全且用戶友好,具備細粒度的權限控制。

生成 API 金鑰或個人訪問令牌並將其傳遞給智能體 ⚠️ 更易於實現,但如果沒有適當範圍或撤銷則風險很大,對消費者不友好。

每種方法都有其取捨。我們在之前的文章中更詳細地分解了它們——如果你想深入了解每種方法的優缺點,請查看該文章。

第二:使你的服務對 AI 智能體可訪問。確保你已準備好 MCP 並準備與智能體市場集成

從整個 AI 生態系統的角度來看,你的產品應該支持雙向連接。

如同在第一步中提到,你需要安全的身份驗證,以便智能體能夠安全地連接到第三方服務。但這只是其中一半的工作。

你的產品還應該作為一個 OAuth 提供者。

隨著 AI 生態系統的演進,重要的是你的產品能夠作為一個 身份提供者——安全地授予智能體訪問權限——另一方面,甚至作為一個 MCP 服務器,允許智能體在上下文中為你的用戶執行任務。

換句話說:

你的智能體(如果你正在構建一個)應能夠訪問其他服務——

但同樣重要的,你的產品也應該能夠被其他智能體訪問。

與智能體集成

智能體的一個關鍵用例是允許它們安全地訪問你的產品。

為了啟用這一點,你的應用可以作為一個 OIDC/OAuth 2.0 身份提供者。當智能體觸發同意流程時(ChatGPT 在這裡作為一個智能體),用戶會看到一個同意屏幕,並可以批准智能體請求的特定權限。

此過程使用 OAuth 協議安全地處理,平台如 Logto 可以幫助提供內建的身份提供者 (IdP) 支持。

無論是在 ChatGPT, Claude, DeepSeek 還是任何第三方 AI 智能體的插件——使用 Logto 作為你的身份提供者 (IdP) 可以輕鬆讓智能體安全地訪問你的產品。

通過適當的身份驗證,智能體可以安全地與你的服務互動並得到用戶的同意。

與 MCP 服務器集成

每個人都在談論 MCP 服務器——技術上,每個應用都可以成為 MCP 服務器。

一個 Model Context Protocol (MCP) 服務器是一種後端服務,作為 LLM 智能體系統中的上下文管理員和協作器。

例如,如果你正在構建一個 CMS 應用並希望將其變成一個 MCP 服務器,這使得 MCP 客戶端(例如第三方 AI 智能體、IDE 或 LLM 驅動工具)可以代表用戶執行上下文任務。這包括訪問實時數據、執行功能以及與超過智能體靜態訓練數據的服務進行互動。

擁有集成身份驗證的 MCP 服務器很重要——它確保了 LLM 智能體的安全訪問和用戶的適當同意。

迄今為止,MCP 主要在本地工作。如果你想使用網絡工具,你必須自己運行服務器。沒有簡單的方法將網絡或移動應用連接到 MCP 服務器,更重要的是,沒有辦法讓用戶授予同意或允許 MCP 客戶端訪問他們的數據。

Cursor 直接從你的本地機器與 MCP 服務器進行通信,無論是通過

stdio還是通過網絡使用sse。因此,當通過 SSH 或其他開發環境訪問 Cursor 時,MCP 服務器可能無法正常工作。我們希望在未來的版本中改善這一點。

儘管如此,僅僅啟用本地 MCP 服務器已經引起了對 Cursor 等工具的廣泛關注——還有對 MCP 更廣泛潛力的關注。

現在想象一下,如果支持遠程 MCP 服務器,並配有基於網絡的介面。這將解鎖全新的工作流程——不僅適用於開發人員,還有面向消費者的場景。

但這是重點所在:當你構建一個遠程 MCP 服務器時,身份驗證和授權是很重要的。

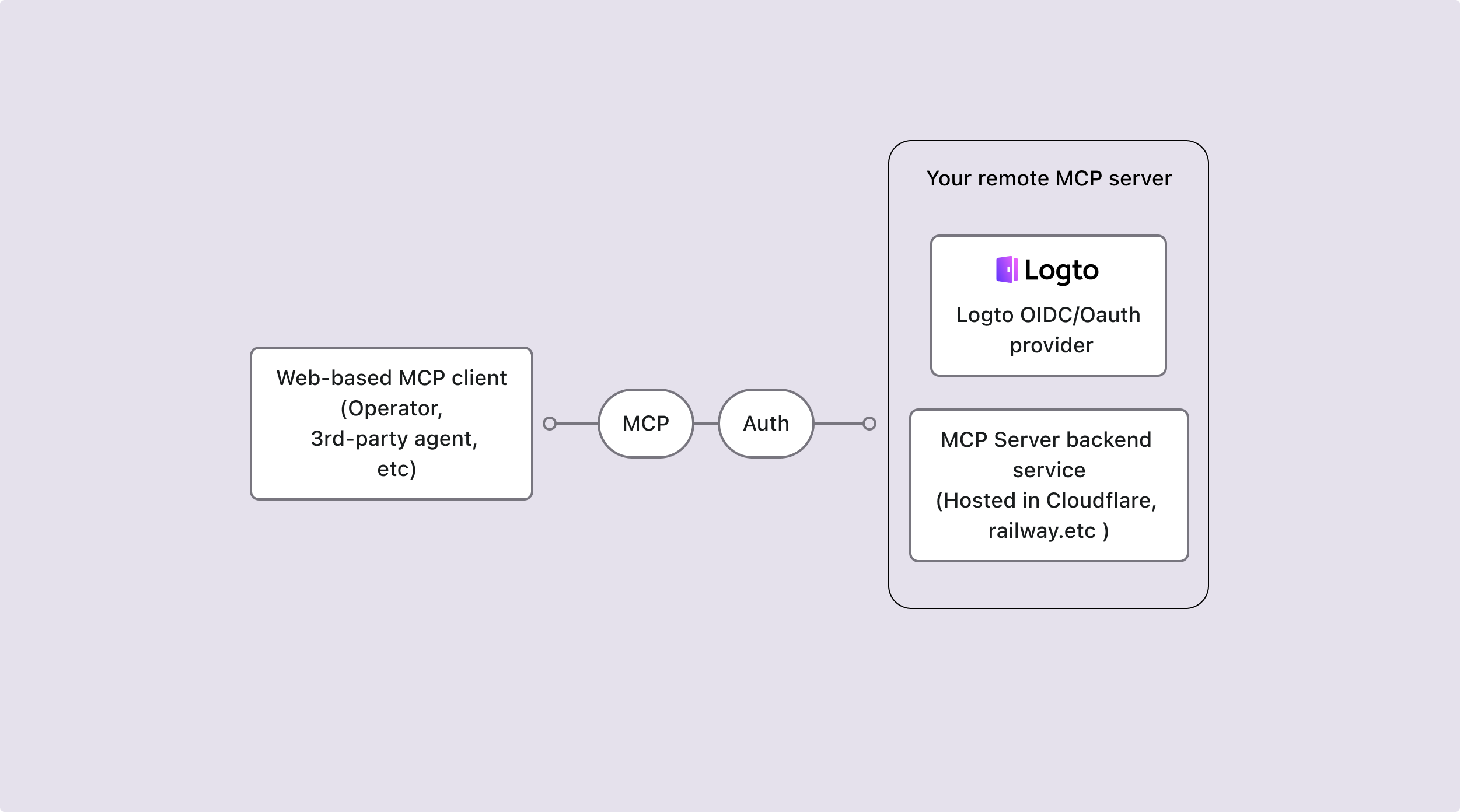

Logto 是一個開放標準的身份驗證提供者。通過使用 Logto 來管理用戶身份,你可以將 MCP 服務器託管在 Cloudflare、Railway 或任何其他託管提供者上——並使用 Logto 作為你的 OAuth 提供者。

這使得你的智能體或 AI 產品能夠安全地與你的 MCP 服務器集成變得簡單。

更重要的是,使用 Logto 的 MCP 服務器可以同時作為 OAuth 客戶端(服務提供者)和 OAuth 提供者(身份提供者)。Logto 允許你添加多種身份驗證方法,為你提供靈活性,以便根據需要保護你的數據並處理上游身份驗證流程。

連接市場和多應用生態系統

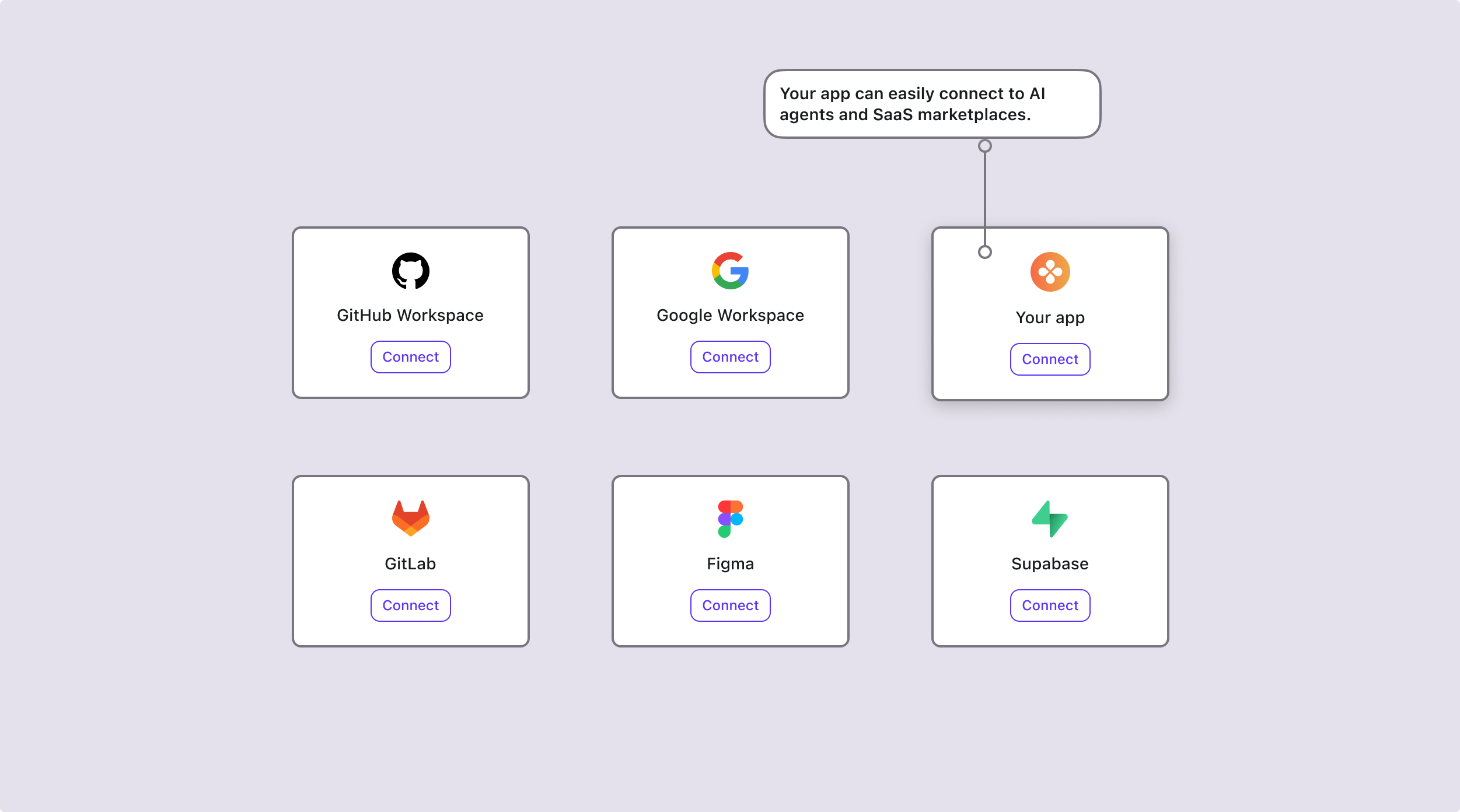

即使你不是在構建智能體或 MCP 服務器,使你的產品能夠被 AI 訪問也變得至關重要。

要保持相關性,你的產品需要與更廣泛的 AI 生態系統相連——通過與流行的 AI 市場和工具集成,並以安全和有結構的方式公開關鍵功能。

Logto 正在推出 AI 新舉措,為開發者提供量身定制的解決方案

鑑於 Logto 的靈活基礎設施,我們正在積極提升我們的能力,並創建了一系列教程,幫助開發者充分利用它。

有問題嗎?

隨時聯繫我們——或立即上手使用 Logto。