Mikä tekee hyvästä identiteetin- ja pääsynhallintaratkaisusta

Tutkii tehokkaan IAM-ratkaisun keskeisiä elementtejä, kuten käyttökokemusta, turvallisuutta, integraatiokykyjä, dokumentaatiota, kustannustehokkuutta, tukea ja tulevaisuuteen valmistautumista perustuen Logton kokemuksiin kehittäjien palvelemisessa.

Kun olemme palvelleet yritysasiakkaita ja kehittäjiä yli kolme vuotta, me Logtossa olemme saaneet syvällisen käsityksen haasteista ja tarpeista, joita yritykset kohtaavat identiteetin- ja pääsynhallinnan (IAM) alueella.

Perustuen käytännön kokemuksiimme, päivittäisiin keskusteluihin käyttäjien kanssa ja alan trendien seurantaan, meillä on selkeämpi näkemys siitä, mikä tekee hyvästä IAM-ratkaisusta. Tässä artikkelissa haluaisin jakaa joitakin ajatuksiamme ja oppimiamme asioita.

Käytön ja käyttökokemuksen helppous

IAM on portti mihin tahansa sovellukseen. Se on usein ensimmäinen asia, jonka käyttäjät näkevät. Vaikea tai hämmentävä järjestelmä ei ainoastaan lisää kehittäjien työmäärää, vaan myös suoraan heikentää loppukäyttäjien kokemusta.

Uskomme, että käyttökokemuksella on kaksi puolta: kehittäjien kokemus ja loppukäyttäjien kokemus.

Kehittäjäkokemus

Ennen kuin aloitimme Logton rakentamisen, teimme paljon tutkimusta olemassa olevista IAM-ratkaisuista. Monet kehittäjät jakoivat saman turhautumisen — oli vaikea löytää ratkaisua, joka oli tehokas mutta myös helppokäyttöinen.

Esimerkiksi erään ravintolaketjun teknologiajohtaja kertoi meille, että he aluksi yrittivät ottaa käyttöön Keycloakin, tunnetun avoimen lähdekoodin ratkaisun. Kuitenkin he kokivat asennusprosessin erittäin monimutkaiseksi. Heidän piti oppia monia käsitteitä ja ymmärtää, miten eri resurssit oli järjestetty. Vaikka he käyttivät paljon aikaa, heidän tiimin jäsenien oli silti vaikea ymmärtää sitä. Lisäksi he olivat tyytymättömiä oletus-kirjautumissivujen käyttöliittymän laatuun. Lopulta he päättivät olla käyttämättä sitä.

Kuulimme monia samankaltaisia tarinoita. Pinnallisesti IAM vaikuttaa yksinkertaiselta — kyse on vain käyttäjän kirjautumisesta. Mutta kun se sisältää moderneja tarpeita, kuten OAuth 2.0, OpenID Connect, sosiaalinen kirjautuminen, MFA ja SSO, asiat muuttuvat nopeasti monimutkaisiksi. Jos lisäät ominaisuuksia, kuten API:n käyttövalvontaa, RBAC:ta, käyttäjäryhmiä ja lupia, huono järjestelmän suunnittelu voi tehdä kaikesta vielä vaikeampaa.

Tämä inspiroi meitä vähentämään käyttäjien henkistä taakkaa mahdollisimman paljon. Logtossa suunnittelemme tavallisen kehittäjän näkökulmasta. Teemme jokaisesta moduulista ja toiminnosta selkeän, lisäämme pikasivuoppaita käyttöliittymään ja tarjoamme helppokäyttöisiä SDK:ita.

Loppukäyttäjäkokemus

Loppukäyttäjille kirjautumis- ja valtuutussivujen tulisi näyttää siisteiltä, moderneilta ja mukavilta käyttää. Hyvä muotoilu tekee kokemuksesta miellyttävän ja sopii useimpien tuotteiden tyyleihin ilman lisätyötä.

Monet asiakkaat kertovat meille, että yksi syy, miksi he valitsevat Logton, on se, että meidän käyttövalmis kirjautumissivumme on hyvännäköinen ja käyttäjäystävällinen.

Mutta se on vain perusasioita. Kehittäjät haluavat usein, että kirjautumissivu sopii heidän brändityyliinsä. Siksi Logto tukee täydellistä brändäyksen muokkaamista, mukaan lukien pääväri, brändinimi, logo ja erilaiset asetukset pimeää ja vaaleaa tilaa varten. Sallimme myös mukautetun CSS:n, kattavan dokumentaation avulla, jotta jokainen osa kirjautumisprosessia voi vastata heidän tuotteensa tyyliä.

Silti, jotkut kehittäjät haluavat vielä enemmän hallintaa. He haluavat rakentaa omat kirjautumissivunsa tyhjästä. Tämän tarpeen täyttämiseksi esittelimme "Tuo oma käyttöliittymäsi" -ominaisuuden sekä joukon kokemuksen API:ita, jotka auttavat kehittäjiä luomaan omat prosessinsa.

Näiden vaihtoehtojen avulla kehittäjät voivat täysin hallita loppukäyttäjän kirjautumiskokemusta joko käyttämällä Logton sivuja tai rakentamalla omansa.

Turvallisuus

Turvallisuus on kaikkien ohjelmistojärjestelmien perustus. Se on alaraja, josta IAM-ratkaisut eivät saa koskaan tinkiä.

Loppukäyttäjille käyttäjänimi ja salasana eivät enää ole riittävän turvallisia. Modernin järjestelmän täytyy tukea turvallisempia menetelmiä, kuten salasanatonta kirjautumista (sähköposti tai SMS), sosiaalista kirjautumista, yrityksen SSO:ta ja monivaiheista todennusta (MFA).

Kehittäjille järjestelmän on myös tarjottava vahvat turvallisuusratkaisut: CAPTCHA, tunnisteiden lukitus, CSRF-suojaus, DoS-suojaus, allekirjoitusavainkierto JWT:lle ja evästeille, taustakanavan uloskirjautuminen OIDC:n kanssa ja paljon muuta.

Logto ei pelkästään tue näitä kaikkia, vaan noudattaa myös näitä keskeisiä periaatteita:

-

Aina avoin lähdekoodi

Kaikki Logton ydin komponentit ovat avoimen lähdekoodin ja täysin läpinäkyviä. Tämä sallii yhteisön ja kolmannen osapuolen turvallisuusasiantuntijoiden auditoida koodin, ja käyttäjät voivat myös tarkistaa sen itse. Uskomme, että avoin lähdekoodi on avain todelliseen turvallisuuteen. -

Noudata tiukasti standardiprotokollia

Logto noudattaa laajasti hyväksyttyjä standardeja, kuten OAuth 2.0, OpenID Connect ja SAML 2.0. Näitä standardeja on testattu ajan kuluessa ja ne auttavat varmistamaan yhteensopivuuden ja turvallisuuden, välttäen räätälöityjen toteutusten riskejä. -

Säädösten noudattaminen

Logto täyttää merkittävät turvallisuus- ja tietosuojavaatimukset ja on saavuttanut SOC 2 Type II -sertifikaatin. Seuraamme lakien ja säädöksien muutoksia pitääksemme käyttäjätiedot turvassa.

Tietenkin turvallisuuden ja käyttökokemuksen tasapainottaminen ei ole helppoa. Joskus meidän on tehtävä kompromisseja.

Esimerkiksi jotkut kehittäjät halusivat käyttäjien syöttävän kirjautumistunnuksensa suoraan heidän sovelluksessaan ilman ohjausta Logton kirjautumissivulle. Mutta tämä rikkoisi standardiprotokollien määrittelemää turvallisuusmallia (katso I need my users to fill in their credentials in my app).

Sen sijaan tarjoimme vahvaa tukea mukautetuille kirjautumissivuille. Näin käyttäjät voivat edelleen nauttia sujuvasta kokemuksesta tinkimättä turvallisuudesta.

Vahvat integraatiokyvyt

Nykyisessä sovellusekosysteemissä identiteettijärjestelmän täytyy integroitua helposti erilaisiin teknologiakokonaisuuksiin. Monet kehittäjät ajattelevat vain tilinhallintaa, mutta todellinen voima tulee syvemmästä integraatiosta ekosysteemin kanssa — asia, jonka Logto saavuttaa seuraamalla avoimia standardeja.

Kolmannen osapuolen identiteettijärjestelmien integrointi

Tutkimuksemme kautta huomasimme, että kolmannen osapuolen sosiaalisten kirjautumisten käyttö on yleinen tarve. Kuitenkin kehittäjät usein valittavat, että nämä prosessit ovat sekavia, huonosti dokumentoituja ja vaikeasti vianetsittäviä.

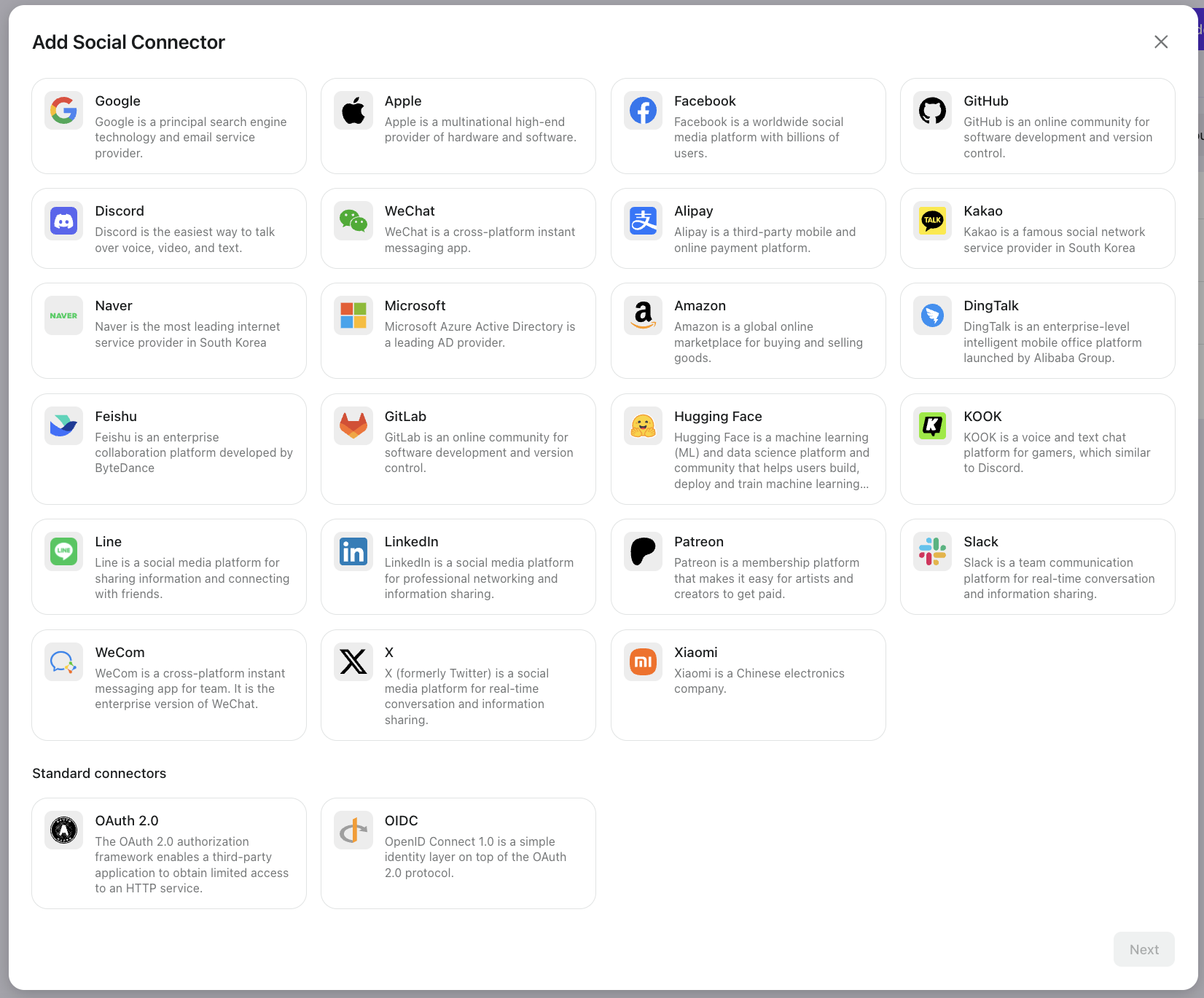

Tämän ratkaisemiseksi Logto tarjoaa lähes 30 sisäänrakennettua sosiaalista yhdistintä, mukaan lukien standardoidut OIDC- ja OAuth 2.0-yhdistimet. Tarjoamme myös yhdistimiä suurille SSO-alustoille, kuten Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta, ja yleiset OIDC/SAML SSO-yhdistimet.

Kehittäjät voivat helposti ottaa niitä käyttöön seuraamalla vaiheittaisia oppaita Logton konsolissa.

Integrointi ekosysteemiisi

Logto antaa sinun käyttää sitä identiteettipalveluntarjoajana kolmannen osapuolen sovelluksille. Tämä tarkoittaa, että voit yhdistää Logto-käyttäjäjärjestelmäsi laajempaan ekosysteemiin tuotteesi ympärillä.

Esimerkiksi, jos lanseeraat jonotussivun tai ennakkomyyntisivun, käyttäjät voivat kirjautua Logton avulla. Kun tuotteesi myöhemmin julkistetaan, nämä käyttäjät voivat kirjautua suoraan samoilla tileillä, ja voit tietää heidän käyttäjätilansa.

Jos myöhemmin rakennat yhteisösivuston, voit integroida sen Logton kanssa salliaksesi saumattoman käyttäjäpääsyn. Katso Logto käytännössä: Integroi Apache Answer lanseerataksesi yhteisön käyttäjillesi.

Voit myös yhdistää sovellusliittymät standarditunnuksilla, kuten käyttämällä henkilökohtaisia pääsytunnuksia salliaksesi paikallisen MCP-palvelimen käyttää järjestelmääsi käyttäjien puolesta (katso Valtuuta liiketoimintasi: Yhdistä tekoälytyökalut olemassa olevaan palveluusi käyttövalvonnan avulla).

Tulevaisuudessa etä-MCP-palvelimet toimivat resurssipalvelimina, jotka ovat suojattu Logton tunnuksilla.

Selkeä ja kattava dokumentaatio

Monet kehittäjät valittavat, että olemassa olevien IAM-ratkaisujen dokumentaatio on pirstaleista, vanhentunutta ja vaikeasti seurattavaa.

Jotkut ovat huomauttaneet, että Auth0:n dokumentaatio on "liian laajaa ja joskus itsensä kanssa ristiriitaista", ja Azure AD:n dokumentaatio on "liian yleistä ja siitä puuttuu tapaukseen liittyviä esimerkkejä."

Ennen kuin rakensimme dokumentaatiomme uudelleen, saimme myös samankaltaisia valituksia.

Logto kuunteli tarkasti kehittäjien palautetta. Panostimme paljon voimavaroja selkeiden, käytännöllisten dokumenttien luomiseen, sisältäen pikasivuoppaita, yksityiskohtaisia API-viitteitä ja integraatioesimerkkejä. Dokumentaatio on tiiviisti sidoksissa tuotepäivityksiin, aina synkronissa uusien ominaisuuksien kanssa.

Blogimme päivittyy viikoittain artikkeleilla todennuskäsitteistä, tuotteen käytöstä ja ohjeista, kuten:

- RBAC käytännössä: Turvallisen valtuutuksen toteuttaminen sovelluksellesi

- Rakenna monikäyttäjäinen SaaS-sovellus: Täydellinen opas suunnittelusta toteutukseen

Rakennamme myös todennusresurssikirjastoa, mukaan lukien:

Logtossa käsittelemme dokumentaatiota osana tuotetta. Parannamme jatkuvasti sen luettavuutta, täydellisyyttä ja käytettävyyttä auttaaksemme jokaista kehittäjää pääsemään alkuun nopeasti.

Kustannustehokkuus

Kustannukset ovat keskeinen tekijä valittaessa mitä tahansa teknistä ratkaisua, ja IAM-ratkaisut eivät ole poikkeus.

Monet käyttäjät kokevat, että valtavirran IAM-ratkaisut ovat "liian kalliita" — ei siksi, että ne olisivat huonoja, vaan koska on vaikea oikeuttaa korkea hinta.

Logto tarjoaa avoimen ja ennustettavan hinnoittelumallin, sekä avoimen lähdekoodin että pilvipohjaiset vaihtoehdot.

Pilviversiossa tarjoamme anteliaan ilmaisen suunnitelman jopa 50,000 MAU:lle, ja Pro-suunnitelman alkaen 16 $/kuukausi rajattomien MAU:iden ja kehittyneiden ominaisuuksien kanssa. Yritystarpeisiin tarjoamme mukautettuja Enterprise-suunnitelmia jokaisen yhtiön tilanteen mukaan.

Katso Logton hinnoittelu saadaksesi lisätietoja.

Luotettava asiakastuki

Jopa parhailla tuotteilla voi olla ongelmia. Korkealaatuinen tuki on olennaista.

Monet asiakkaat kertoivat meille, "En odottanut, että ratkaisitte ongelmani näin nopeasti! Muut palvelut saivat minut odottamaan ikuisuuksia."

Valitettavasti hidas ja tehoton tuki on yleistä muiden tarjoajien kanssa. IAM-ratkaisuille mikä tahansa seisokkiaika voi olla kohtalokasta, koska käyttäjät eivät voi kirjautua sisään.

Logto tarjoaa yhteisötukea Discordin kautta, itsepalvelu tekoälybotin, ja sähköpostilipputukea Pro-käyttäjille. Yrityskäyttäjät saavat kehittynyttä tukea SLA:iden ja ratkaisuihmisille pääsyn kanssa.

Insinöörimme käsittelevät tukitilanteet suoraan varmistaakseen, että tekniset ongelmat ratkaistaan asianmukaisesti. Arvostamme myös käyttäjäpalautetta ja käytämme sitä tuotteen parantamiseen.

Rakennettu tulevaisuutta varten

Vaikka mainitsimmekin jo standardien tärkeyden, se on aihe joka ansaitsee korostuksen:

Tulevaisuuden omaksuminen tarkoittaa avointen standardien omaksumista.

Standardit kuten OAuth 2.0 ja OIDC tekevät integraatiosta helpompaa tänään ja valmistavat sinut tulevaisuuden teknisiin muutoksiin. Niitä ylläpitävät asiantuntijayhteisöt ja ne päivitetään vastaamaan uusia turvallisuustarpeita.

Tämä on syy, miksi Logto rakentaa avoimien standardien pohjalta alusta alkaen — varmistaakseen pitkäaikaisen joustavuuden ja turvallisuuden.

Tekoälyaikana IAM-tarpeet ovat monimutkaisempia kuin koskaan. OAuth 2.0 ja OIDC ovat nyt tärkeämpiä, kuten:

- Etä-MCP-palvelimen valtuutus – OAuth mahdollistaa kolmansien osapuolen agenttien turvallisesti pyytää kontekstiä tai toimintoja ilman käyttäjän salasanojen jakamista.

- Avoimen ekosysteemin integraatio – API:si voivat helposti yhdistyä kolmannen osapuolen palveluihin token-pohjaisen pääsyn avulla.

- Rakennetaan tekoälyagentteja – OAuth 2.0 antaa agenttien toimia käyttäjien puolesta eri sovelluksissa.

- Älylaitteet – Laitetodennusprosessit auttavat älytyökaluja todennuksessa ja pilvipalveluiden käytössä.

Katso Miksi tuotteesi tarvitsee OAuth 2.0:aa ja OIDC:ta — Erityisesti AI-aikana lisätietoja.

Logto noudattaa tarkasti OAuth 2.0 ja OIDC, varmistaen sekä nykyisen turvallisuuden että tulevaisuuden valmiuden.

Yhteenveto

Hyvän IAM-ratkaisun on tasapainotettava käytön helppous, turvallisuus, käyttäjän valinta, skaalautuvuus, integraatio, kustannustehokkuus, dokumentaatio, tuki ja tulevaisuuden sopeutuvuus.

Sen pitäisi paitsi täyttää tämän päivän tarpeet myös valmistautua huomisen muutoksiin.

Logto pyrkii rakentamaan turvallisen, helppokäyttöisen, joustavan ja edullisen IAM-alustan, joka perustuu todellisiin tarpeisiin.

Olipa kyseessä startupit, suuret yritykset, perinteiset sovellukset tai uuden sukupolven AI-palvelut, tavoitteemme on tarjota ratkaisu, joka todella vastaa moderniin identiteetin- ja pääsynhallinnan tarpeisiin.