Cosa rende una buona soluzione di gestione delle identità e degli accessi

Esplora i principali elementi di una soluzione IAM efficace, tra cui esperienza utente, sicurezza, capacità di integrazione, documentazione, convenienza economica, supporto e preparazione futura basata sull'esperienza di Logto nel servire gli sviluppatori.

Dopo aver servito clienti aziendali e sviluppatori per oltre tre anni, noi di Logto abbiamo acquisito una profonda comprensione delle sfide e delle esigenze che le aziende affrontano nel campo della gestione delle identità e degli accessi (IAM).

Basandoci sulla nostra esperienza pratica, sulle conversazioni quotidiane con gli utenti e sul monitoraggio delle tendenze del settore, abbiamo una visione più chiara di ciò che rende una buona soluzione IAM. In questo articolo, vorrei condividere alcune delle nostre riflessioni e lezioni apprese.

Facilità d'uso ed esperienza utente

L'IAM è il gateway di qualsiasi applicazione. Spesso è la prima cosa che gli utenti vedono. Un sistema difficile o confuso non solo aumenta il carico di lavoro per gli sviluppatori, ma compromette direttamente l'esperienza degli utenti finali.

Crediamo che l'esperienza utente abbia due aspetti: quella per gli sviluppatori e quella per gli utenti finali.

Esperienza degli sviluppatori

Prima di iniziare a costruire Logto, abbiamo effettuato molte ricerche sulle soluzioni IAM esistenti. Molti sviluppatori condividevano la stessa frustrazione: era difficile trovare una soluzione potente ma anche facile da usare.

Ad esempio, un CTO di una catena di ristoranti ci ha raccontato che inizialmente hanno provato a implementare Keycloak, una soluzione open-source nota. Tuttavia, hanno trovato il processo di configurazione molto complicato. Hanno dovuto imparare molti concetti e capire come erano organizzate le diverse risorse. Anche dopo aver dedicato molto tempo, era ancora difficile per i membri del loro team comprendere. Inoltre, erano insoddisfatti della qualità dell'interfaccia utente delle pagine di accesso predefinite. Alla fine, hanno deciso di non utilizzarlo.

Abbiamo sentito molte storie simili. In superficie, l'IAM sembra semplice: riguarda solo l'accesso degli utenti. Ma una volta che sono coinvolte esigenze moderne come OAuth 2.0, OpenID Connect, accesso sociale, MFA e SSO, le cose diventano rapidamente complesse. Se aggiungi funzionalità come il controllo degli accessi API, RBAC, gruppi di utenti e permessi, un cattivo design del sistema può rendere tutto ancora più difficile.

Questo ci ha ispirato a ridurre al minimo il carico mentale sugli utenti. In Logto, progettiamo dal punto di vista di uno sviluppatore normale. Rendiamo ogni modulo e funzione chiari, integriamo guide rapide all'interno dell'UI e forniamo SDK facili da usare.

Esperienza dell'utente finale

Per gli utenti finali, le pagine di accesso e di autorizzazione dovrebbero apparire pulite, moderne e facili da usare. Un buon design rende l'esperienza piacevole ed è adatto alla maggior parte degli stili di prodotto senza lavoro extra.

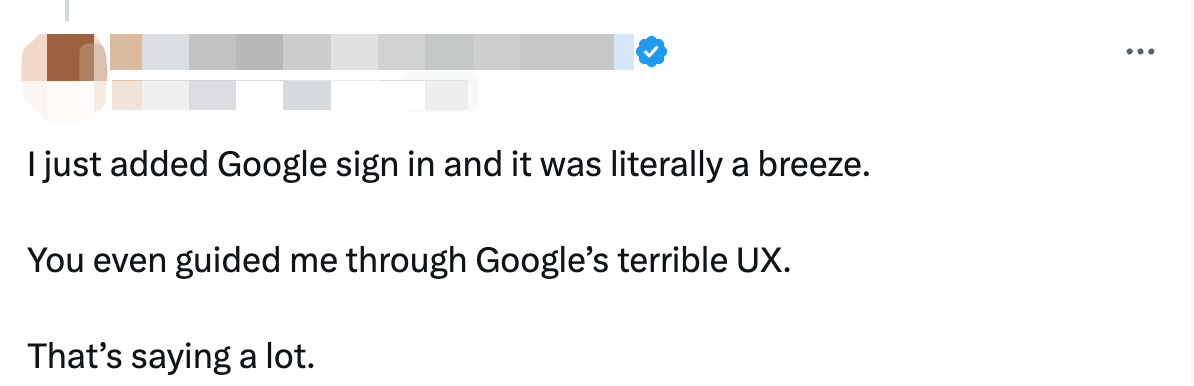

Molti clienti ci dicono che uno dei motivi per cui scelgono Logto è perché la nostra pagina di accesso pronta all'uso è gradevole e user-friendly.

Ma questo è solo il minimo indispensabile. Gli sviluppatori spesso vogliono che la pagina di accesso corrisponda allo stile del loro marchio. Quindi Logto supporta la personalizzazione completa del marchio, inclusi colore primario, nome del marchio, logo e diverse impostazioni per la modalità scura e chiara. Consentiamo anche CSS personalizzati, con documentazione dettagliata, in modo che ogni parte del flusso di accesso possa abbinarsi allo stile del loro prodotto.

Ancora, alcuni sviluppatori vogliono ancora più controllo. Vogliono costruire le proprie pagine di accesso da zero. Per soddisfare questa esigenza, abbiamo introdotto la funzione "Bring your UI", insieme a un set di API di esperienza per aiutare gli sviluppatori a creare i propri flussi.

Con queste opzioni, gli sviluppatori possono controllare completamente l'esperienza di accesso degli utenti finali, sia utilizzando le pagine di Logto sia costruendo le proprie.

Sicurezza

La sicurezza è la base di tutti i sistemi software. È la linea di fondo su cui le soluzioni IAM non devono mai scendere a compromessi.

Per gli utenti finali, il nome utente e la password da soli non sono più sufficientemente sicuri. Un sistema moderno deve supportare metodi più sicuri come l'accesso senza password (email o SMS), l'accesso sociale, SSO aziendale e l'autenticazione a più fattori (MFA).

Per gli sviluppatori, il sistema deve anche offrire protezioni di sicurezza solide: CAPTCHA, blocco identificatore, protezione CSRF, protezione DoS, rotazione della chiave di firma per JWT e cookie, disconnessione del canale back-end per OIDC e altro ancora.

Logto non solo supporta tutto questo, ma segue anche questi principi chiave:

-

Sempre open source

Tutti i componenti principali di Logto sono open-source e completamente trasparenti. Questo permette alla comunità e agli esperti di sicurezza di terze parti di controllare il codice, e gli utenti possono anche verificarlo da soli. Crediamo che la supervisione open source sia fondamentale per una vera sicurezza. -

Adottare rigorosamente i protocolli standard

Logto si attiene agli standard ampiamente accettati come OAuth 2.0, OpenID Connect e SAML 2.0. Questi standard sono stati testati nel tempo e aiutano a garantire compatibilità e sicurezza, evitando i rischi delle implementazioni personalizzate. -

Conformità

Logto soddisfa i principali requisiti di conformità alla sicurezza e alla privacy e ha ottenuto la certificazione SOC 2 Type II. Rimaniamo aggiornati sui cambiamenti nelle leggi e nei regolamenti per mantenere i dati degli utenti al sicuro.

Certo, bilanciare sicurezza ed esperienza utente non è facile. A volte dobbiamo fare compromessi.

Ad esempio, alcuni sviluppatori volevano che gli utenti inserissero le credenziali direttamente nella loro app senza essere reindirizzati alla pagina di accesso di Logto. Ma questo romperebbe il modello di sicurezza definito dai protocolli standard (vedi Ho bisogno che i miei utenti inseriscano le loro credenziali nella mia app).

Invece, abbiamo fornito un supporto forte per le pagine di accesso personalizzate. In questo modo, gli utenti possono ancora godere di un'esperienza fluida senza sacrificare la sicurezza.

Capacità di integrazione forti

Nell'ecosistema applicativo odierno, un sistema di identità deve integrarsi facilmente in diversi stack tecnologici. Molti sviluppatori pensano solo alla gestione degli account, ma il vero potere deriva da un'integrazione più profonda con l'ecosistema — qualcosa che Logto raggiunge seguendo standard aperti.

Integrazione di sistemi di identità di terze parti

Attraverso la nostra ricerca, abbiamo scoperto che l'uso dell'accesso sociale di terze parti è un'esigenza molto comune. Tuttavia, gli sviluppatori spesso si lamentano del fatto che questi flussi sono caotici, mal documentati e difficili da debug.

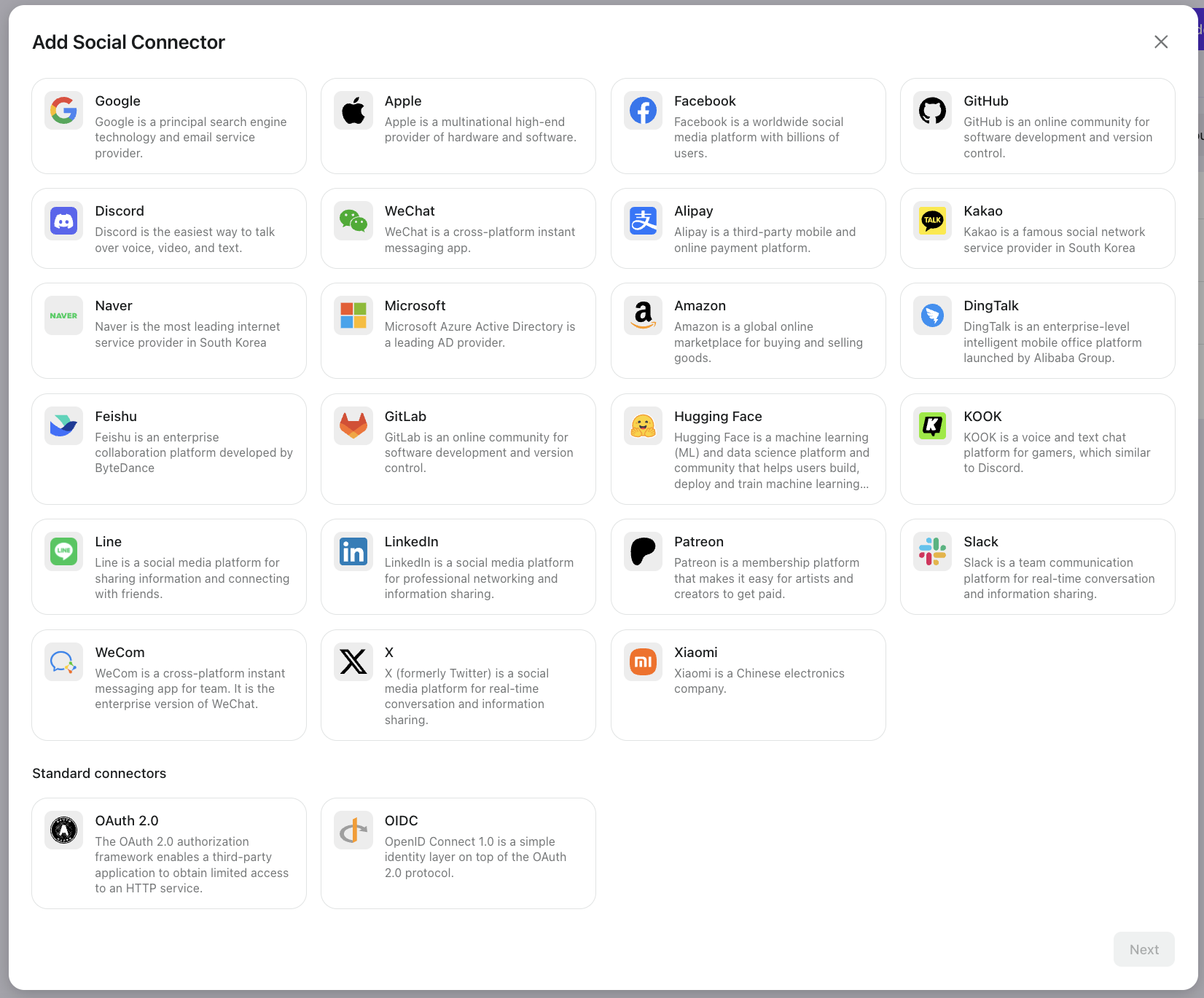

Per risolvere questo, Logto fornisce quasi 30 connettori sociali integrati, compresi connettori standard OIDC e OAuth 2.0. Offriamo anche connettori per le principali piattaforme SSO come Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta e connettori SSO OIDC/SAML generici.

Gli sviluppatori possono facilmente configurarli seguendo guide passo-passo nella console di Logto.

Integrazione con il tuo ecosistema

Logto ti consente di utilizzarlo come provider di identità per applicazioni di terze parti. Questo significa che puoi collegare il tuo sistema utente Logto all'ecosistema più ampio intorno al tuo prodotto.

Ad esempio, se lanci una pagina di lista d'attesa o di prevendita, gli utenti possono accedere con Logto. Più tardi, quando il tuo prodotto sarà live, questi utenti possono accedere direttamente con gli stessi account, e puoi conoscere il loro stato utente.

Se in seguito costruisci un sito comunitario, puoi integrarlo con Logto per consentire un accesso senza interruzioni agli utenti. Vedi Logto in azione: Integra Apache Answer per lanciare una comunità per i tuoi utenti.

Puoi anche connettere le API tramite token standard, come l'uso di token di accesso personale per consentire a un server MCP locale di accedere al tuo sistema per conto degli utenti (dai un'occhiata a Rendi più potente la tua attività: Connetti strumenti AI al tuo servizio esistente con il controllo degli accessi).

In futuro, i server MCP remoti funzioneranno come server di risorse protetti da token Logto.

Documentazione chiara e completa

Molti sviluppatori si lamentano che la documentazione per le soluzioni IAM esistenti è frammentata, obsoleta e difficile da seguire.

Alcuni hanno sottolineato che i documenti di Auth0 sono "troppo grandi e talvolta autocontraddittori", e i documenti di Azure AD sono "troppo generali e privi di esempi specifici per i casi."

Prima di ricostruire i nostri documenti, abbiamo ricevuto anche noi lamentele simili.

Logto ha ascoltato attentamente il feedback degli sviluppatori. Abbiamo investito molto sforzo nella creazione di documenti chiari e pratici, tra cui guide rapide, riferimenti API dettagliati ed esempi di integrazione. La documentazione è strettamente legata agli aggiornamenti del prodotto, mantenendosi sempre sincronizzata con le nuove funzionalità.

Il nostro blog viene aggiornato settimanalmente con articoli sui concetti di autenticazione, sull'uso del prodotto e sui tutorial, come:

- RBAC in pratica: Implementazione di un'autorizzazione sicura per la tua applicazione

- Costruire un'applicazione SaaS multitenant: Una guida completa dalla progettazione all'implementazione

Stiamo anche costruendo una libreria di risorse per l'autenticazione, inclusi:

In Logto, trattiamo la documentazione come parte del prodotto. Continuiamo a migliorarne la leggibilità, la completezza e l'usabilità per aiutare ogni sviluppatore a iniziare rapidamente.

Rapporto costo-efficacia

Il costo è un fattore chiave nella scelta di una qualsiasi soluzione tecnica, e le soluzioni IAM non fanno eccezione.

Molti utenti sentono che le soluzioni IAM mainstream sono "troppo costose" — non perché siano scadenti, ma perché è difficile giustificare il prezzo elevato.

Logto offre un modello di prezzo trasparente e prevedibile, con opzioni open-source e cloud-hosted.

Per la versione cloud, offriamo un generoso piano gratuito per fino a 50.000 MAU, e un piano Pro a partire da 16 dollari/mese con MAU illimitati e funzionalità avanzate. Per le esigenze aziendali, offriamo piani Enterprise personalizzati basati sulla situazione di ciascuna azienda.

Consulta Prezzi Logto per maggiori informazioni.

Supporto clienti affidabile

Anche i prodotti migliori possono avere problemi. Un supporto di alta qualità è essenziale.

Molti clienti ci hanno detto, "Non mi aspettavo che risolvessi il mio problema così in fretta! Altri servizi mi hanno fatto aspettare per sempre."

Purtroppo, un supporto lento e inefficace è comune con altri fornitori. Per le soluzioni IAM, qualsiasi tempo di inattività può essere fatale perché gli utenti non possono accedere.

Logto fornisce supporto comunitario via Discord, un AI Bot self-service e supporto per ticket email per gli utenti Pro. Gli utenti Enterprise ricevono un supporto avanzato con SLA e accesso agli ingegneri di soluzioni.

I nostri ingegneri gestiscono il supporto direttamente per garantire che i problemi tecnici vengano risolti correttamente. Valutiamo anche il feedback degli utenti e lo utilizziamo per migliorare il prodotto.

Costruito per il futuro

Mentre abbiamo già menzionato l'importanza degli standard, vale la pena sottolineare:

Abbracciare il futuro significa abbracciare gli standard aperti.

Standard come OAuth 2.0 e OIDC facilitano l'integrazione oggi e ti preparano per i cambiamenti tecnologici futuri. Sono mantenuti da comunità di esperti e aggiornati per soddisfare le nuove esigenze di sicurezza.

Questo è il motivo per cui Logto costruisce su standard aperti fin dall'inizio — per garantire flessibilità e sicurezza a lungo termine.

Nell'era dell'IA, le esigenze IAM sono più complesse che mai. OAuth 2.0 e OIDC sono ora più importanti, come:

- Autorizzazione del server MCP remoto – OAuth consente agli agenti di terze parti di richiedere in modo sicuro contesto o azioni senza condividere le password degli utenti.

- Integrazione dell'ecosistema aperto – Le tue API possono facilmente connettersi con servizi di terze parti utilizzando l'accesso basato su token.

- Costruire agenti AI – OAuth 2.0 permette agli agenti di agire per conto degli utenti in diverse app.

- Dispositivi intelligenti – I flussi di autorizzazione dei dispositivi aiutano gli strumenti intelligenti ad autenticarsi e ad accedere ai servizi cloud.

Vedi Perché il tuo prodotto ha bisogno di OAuth 2.0 e OIDC — Soprattutto nell'era dell'IA per ulteriori informazioni.

Logto segue rigorosamente OAuth 2.0 e OIDC, garantendo sia la sicurezza attuale che la prontezza futura.

Riepilogo

Una buona soluzione IAM deve bilanciare facilità d'uso, sicurezza, scelta dell'utente, scalabilità, integrazione, convenienza economica, documentazione, supporto e adattabilità futura.

Non dovrebbe solo soddisfare le esigenze di oggi ma anche prepararsi ai cambiamenti di domani.

Logto mira a costruire una piattaforma IAM sicura, facile da usare, flessibile e conveniente basata su esigenze del mondo reale.

Che si tratti di startup, grandi aziende, app tradizionali o servizi AI di nuova generazione, il nostro obiettivo è fornire una soluzione che soddisfi veramente le esigenze moderne di gestione delle identità e degli accessi.