Qué hace una buena solución de gestión de identidad y acceso

Explora los elementos clave de una solución IAM efectiva, incluyendo la experiencia del usuario, seguridad, capacidades de integración, documentación, rentabilidad, soporte y preparación para el futuro, basado en la experiencia de Logto sirviendo a desarrolladores.

Después de servir a clientes empresariales y desarrolladores durante más de tres años, en Logto hemos adquirido una profunda comprensión de los desafíos y necesidades que enfrentan las empresas en el espacio de gestión de identidad y acceso (IAM).

Basados en nuestra experiencia práctica, conversaciones diarias con los usuarios y seguimiento de tendencias de la industria, tenemos una visión más clara de lo que hace una buena solución IAM. En este artículo, me gustaría compartir algunos de nuestros pensamientos y lecciones aprendidas.

Facilidad de uso y experiencia del usuario

IAM es la puerta de entrada a cualquier aplicación. A menudo es lo primero que ven los usuarios. Un sistema difícil o confuso no solo aumenta la carga de trabajo para los desarrolladores, sino que también afecta directamente la experiencia de los usuarios finales.

Creemos que la experiencia del usuario tiene dos lados: la experiencia para los desarrolladores y la experiencia para los usuarios finales.

Experiencia del desarrollador

Antes de comenzar a construir Logto, investigamos mucho sobre las soluciones IAM existentes. Muchos desarrolladores compartieron la misma frustración: era difícil encontrar una solución que fuera potente pero también fácil de usar.

Por ejemplo, un CTO de una cadena de restaurantes nos dijo que inicialmente intentaron implementar Keycloak, una conocida solución de código abierto. Sin embargo, encontraron que el proceso de configuración era muy complicado. Tuvieron que aprender muchos conceptos y entender cómo se organizaban los diferentes recursos. Incluso después de dedicar mucho tiempo, seguía siendo difícil para los miembros de su equipo entender. Además de eso, estaban descontentos con la calidad de la interfaz de usuario de las páginas de inicio de sesión predeterminadas. Al final, decidieron no usarlo.

Escuchamos muchas historias similares. En la superficie, IAM parece simple: solo se trata de inicio de sesión de usuario. Pero una vez que involucra necesidades modernas como OAuth 2.0, OpenID Connect, inicio de sesión social, MFA y SSO, las cosas se vuelven rápidamente complejas. Si agregas características como control de acceso a API, RBAC, grupos de usuarios y permisos, un diseño de sistema deficiente puede hacer que todo sea aún más difícil.

Esto nos inspiró a reducir la carga mental de los usuarios tanto como fuera posible. En Logto, diseñamos desde el punto de vista de un desarrollador común. Hacemos que cada módulo y función sea claro, incorporamos guías de inicio rápido en la interfaz de usuario y proporcionamos SDKs fáciles de usar.

Experiencia del usuario final

Para los usuarios finales, las páginas de inicio de sesión y autorización deben lucir limpias, modernas y ser agradables de usar. Un buen diseño hace que la experiencia sea placentera y se adapte a la mayoría de los estilos de producto sin trabajo adicional.

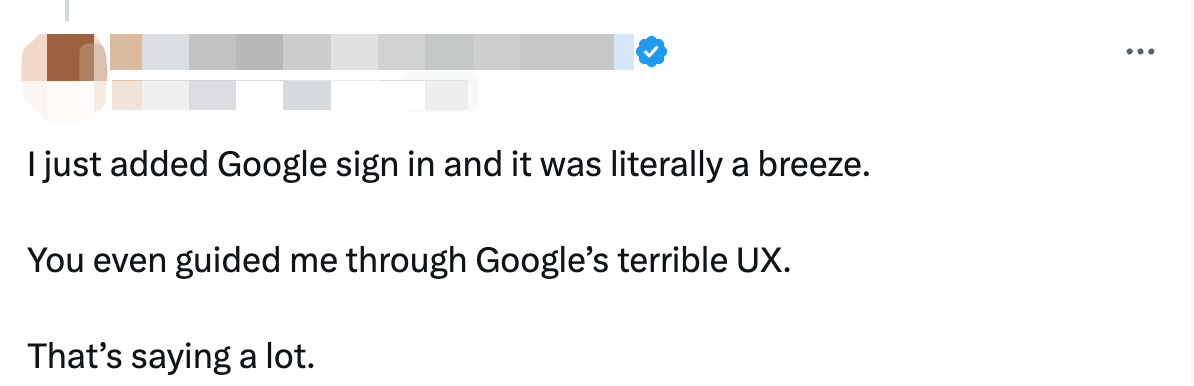

Muchos clientes nos dicen que una razón por la que eligen Logto es porque nuestra página de inicio de sesión lista para usar es atractiva y fácil de usar.

Pero eso es solo lo básico. Los desarrolladores a menudo quieren que la página de inicio de sesión coincida con el estilo de su marca. Por eso Logto admite la personalización completa de la marca, incluyendo el color principal, nombre de marca, logo y diferentes configuraciones para modos oscuro y claro. También permitimos CSS personalizado, con documentación detallada, para que cada parte del flujo de inicio de sesión pueda coincidir con el estilo de su producto.

Aún así, algunos desarrolladores quieren aún más control. Quieren construir sus propias páginas de inicio de sesión desde cero. Para satisfacer esta necesidad, introdujimos la función "Bring your UI", junto con un conjunto de APIs de experiencia para ayudar a los desarrolladores a crear sus propios flujos.

Con estas opciones, los desarrolladores pueden controlar completamente la experiencia de inicio de sesión del usuario final, ya sea usando las páginas de Logto o construyendo las suyas propias.

Seguridad

La seguridad es la base de todos los sistemas de software. Es la línea de fondo que las soluciones IAM nunca deben comprometer.

Para los usuarios finales, el nombre de usuario y la contraseña por sí solos ya no son lo suficientemente seguros. Un sistema moderno debe admitir métodos más seguros como inicio de sesión sin contraseña (correo electrónico o SMS), inicio de sesión social, SSO empresarial y autenticación multifactor (MFA).

Para los desarrolladores, el sistema también debe ofrecer fuertes protecciones de seguridad: CAPTCHA, bloqueo de identificadores, protección CSRF, protección DoS, rotación de claves de firma para JWT y cookies, cierre de sesión en canal de backend para OIDC y más.

Logto no solo admite todo esto, sino que también sigue estos principios clave:

-

Siempre de código abierto

Todos los componentes principales de Logto son de código abierto y completamente transparentes. Esto permite a la comunidad y a terceros expertos en seguridad auditar el código, y los usuarios también pueden verificarlo por sí mismos. Creemos que la supervisión de código abierto es crítica para la verdadera seguridad. -

Seguir estrictamente los protocolos estándar

Logto se apega a estándares ampliamente aceptados como OAuth 2.0, OpenID Connect y SAML 2.0. Estos estándares han sido probados con el tiempo y ayudan a garantizar la compatibilidad y seguridad, evitando los riesgos de implementaciones personalizadas. -

Cumplimiento

Logto cumple con los principales requisitos de seguridad y privacidad y ha logrado la certificación SOC 2 Tipo II. Nos mantenemos actualizados con los cambios en leyes y regulaciones para mantener los datos de los usuarios seguros.

Por supuesto, balancear la seguridad y la experiencia del usuario no es fácil. A veces tenemos que hacer concesiones.

Por ejemplo, algunos desarrolladores querían que los usuarios ingresaran las credenciales directamente en su aplicación sin ser redirigidos a la página de inicio de sesión de Logto. Pero esto rompería el modelo de seguridad definido por los estándares (vea I need my users to fill in their credentials in my app).

En cambio, proporcionamos fuerte soporte para páginas de inicio de sesión personalizadas. De esta manera, los usuarios aún pueden disfrutar de una experiencia fluida sin sacrificar la seguridad.

Fuertes capacidades de integración

En el ecosistema de aplicaciones actual, un sistema de identidad debe integrarse fácilmente en diferentes pilas tecnológicas. Muchos desarrolladores solo piensan en la gestión de cuentas, pero el verdadero poder proviene de una integración más profunda con el ecosistema, algo que Logto logra siguiendo estándares abiertos.

Integración con sistemas de identidad de terceros

A través de nuestra investigación, encontramos que usar inicio de sesión social de terceros es una necesidad muy común. Sin embargo, los desarrolladores a menudo se quejan de que estos flujos son desordenados, mal documentados y difíciles de depurar.

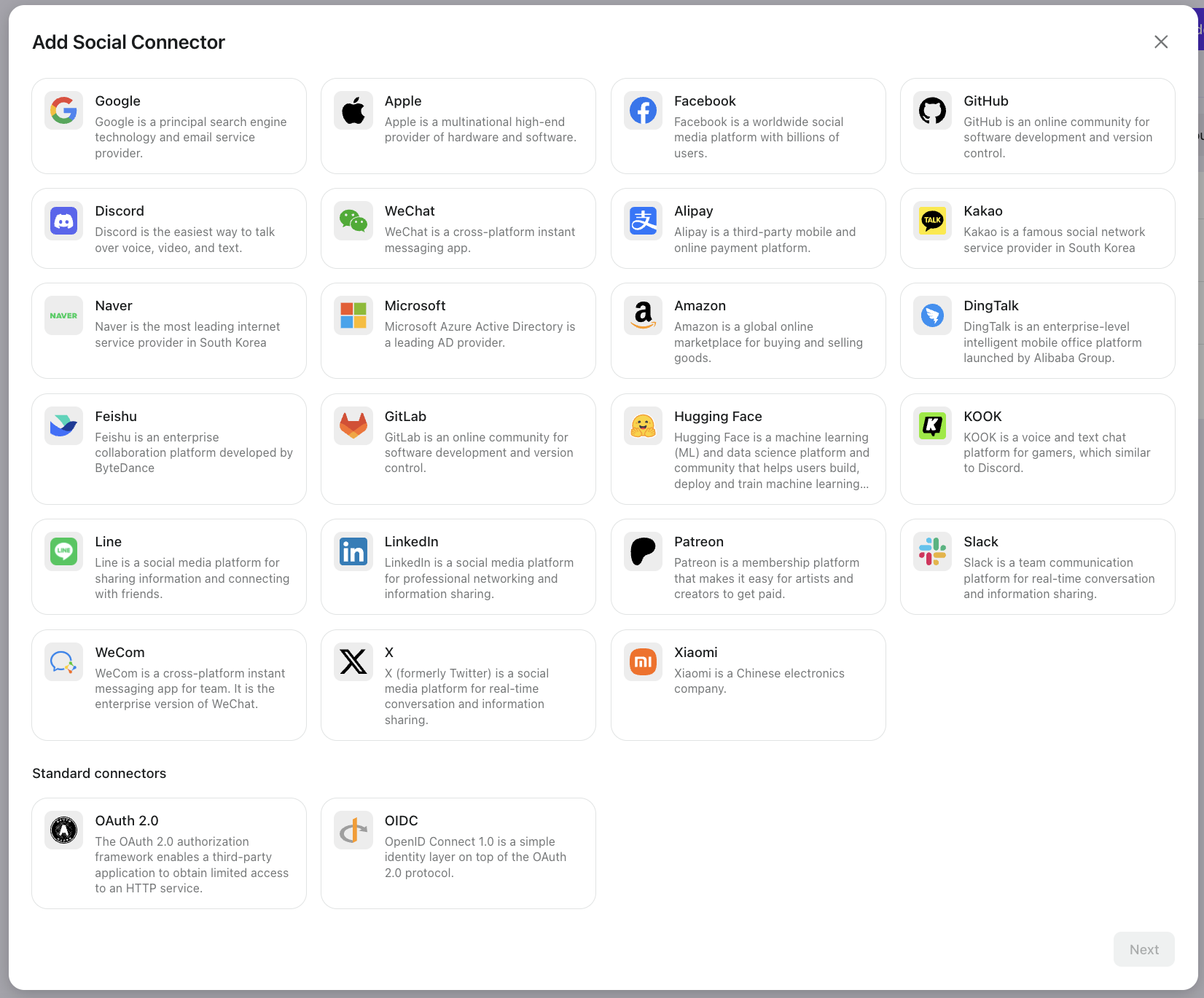

Para resolver esto, Logto proporciona casi 30 conectores sociales integrados, incluyendo conectores estándar OIDC y OAuth 2.0. También ofrecemos conectores para principales plataformas SSO como Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta y conectores SSO genéricos OIDC/SAML.

Los desarrolladores pueden configurarlos fácilmente siguiendo las guías paso a paso en la consola de Logto.

Integración con tu ecosistema

Logto te permite usarlo como un proveedor de identidad para aplicaciones de terceros. Esto significa que puedes conectar tu sistema de usuarios Logto al ecosistema más amplio alrededor de tu producto.

Por ejemplo, si lanzas una página de lista de espera o página de preventa, los usuarios pueden iniciar sesión con Logto. Más tarde, cuando tu producto esté en vivo, estos usuarios pueden iniciar sesión directamente con las mismas cuentas, y puedes conocer su estado de usuario.

Si más tarde construyes un sitio comunitario, puedes integrarlo con Logto para permitir un acceso de usuario sin problemas. Ve Logto in action: Integrate Apache Answer to launch a community for your users.

También puedes conectar APIs a través de tokens estándar, como usar tokens de acceso personal para permitir que un Servidor MCP local acceda a tu sistema en nombre de los usuarios (consulta Empower your business: Connect AI tools to your existing service with access control).

En el futuro, los Servidores MCP remotos trabajarán como servidores de recursos protegidos por tokens de Logto.

Documentación clara y completa

Muchos desarrolladores se quejan de que la documentación de las soluciones IAM existentes está fragmentada, desactualizada y es difícil de seguir.

Algunos han señalado que la documentación de Auth0 es "demasiado grande y a veces contradictoria" y que la documentación de Azure AD es "demasiado general y carece de ejemplos específicos."

Antes de que reconstruyéramos nuestros documentos, también recibimos quejas similares.

Logto escuchó atentamente las opiniones de los desarrolladores. Invertimos mucho esfuerzo en crear documentos claros y prácticos, incluyendo guías de inicio rápido, referencias detalladas de API y ejemplos de integración. La documentación está estrechamente vinculada a las actualizaciones de productos, siempre manteniéndose en sincronía con las nuevas características.

Nuestro blog se actualiza semanalmente con artículos sobre conceptos de autenticación, uso del producto y tutoriales, tales como:

- RBAC en la práctica: Implementando autorización segura para tu aplicación

- Construir una aplicación SaaS multitenant: Una guía completa desde el diseño hasta la implementación

También estamos construyendo una biblioteca de recursos de autenticación, que incluye:

En Logto, tratamos la documentación como parte del producto. Continuamos mejorando su legibilidad, completitud y usabilidad para ayudar a cada desarrollador a comenzar rápido.

Rentabilidad

El costo es un factor clave al elegir cualquier solución técnica, y las soluciones IAM no son una excepción.

Muchos usuarios sienten que las soluciones IAM convencionales son "demasiado caras"; no porque sean malas, sino porque es difícil justificar el alto precio.

Logto ofrece un modelo de precios transparente y predecible, con opciones tanto de código abierto como en la nube.

Para la versión en la nube, ofrecemos un plan gratuito generoso para hasta 50,000 MAUs y un plan Pro a partir de $16/mes con MAUs ilimitados y características avanzadas. Para necesidades empresariales, ofrecemos Planes Empresariales personalizados basados en la situación de cada empresa.

Consulta precios de Logto para más información.

Soporte al cliente confiable

Incluso los mejores productos pueden tener problemas. Un soporte de alta calidad es esencial.

Muchos clientes nos dijeron, "¡No esperaba que resolvieran mi problema tan rápido! Otros servicios me hicieron esperar para siempre."

Lamentablemente, el soporte lento e ineficaz es común con otros proveedores. Para soluciones IAM, cualquier tiempo de inactividad puede ser fatal porque los usuarios no pueden iniciar sesión.

Logto proporciona soporte comunitario a través de Discord, un bot de AI de autoservicio y soporte de tickets por correo electrónico para usuarios Pro. Los usuarios empresariales obtienen soporte avanzado con SLAs y acceso a ingenieros de soluciones.

Nuestros ingenieros manejan el soporte directamente para asegurarse de que los problemas técnicos se resuelvan adecuadamente. También valoramos los comentarios de los usuarios y los utilizamos para mejorar el producto.

Preparado para el futuro

Aunque ya mencionamos la importancia de los estándares, vale la pena enfatizar:

Abrazar el futuro significa abrazar los estándares abiertos.

Estándares como OAuth 2.0 y OIDC facilitan la integración hoy y te preparan para futuros cambios tecnológicos. Son mantenidos por comunidades expertas y actualizados para satisfacer nuevas necesidades de seguridad.

Por eso Logto se basa en estándares abiertos desde el principio: para garantizar flexibilidad y seguridad a largo plazo.

En la era de la IA, las necesidades de IAM son más complejas que nunca. OAuth 2.0 y OIDC son ahora más importantes, tales como:

- Autorización de servidor MCP remoto – OAuth permite que agentes de terceros soliciten de forma segura contexto o acciones sin compartir contraseñas de usuario.

- Integración abierta del ecosistema – Tus APIs pueden conectarse fácilmente con servicios de terceros usando acceso basado en tokens.

- Construcción de agentes de IA – OAuth 2.0 permite que los agentes actúen en nombre de los usuarios en diferentes aplicaciones.

- Dispositivos inteligentes – Los flujos de autorización de dispositivos ayudan a las herramientas inteligentes a autenticarse y acceder a servicios en la nube.

Consulta Por qué tu producto necesita OAuth 2.0 y OIDC — Especialmente en la era de la IA para más.

Logto sigue estrictamente OAuth 2.0 y OIDC, asegurando tanto la seguridad actual como la preparación para el futuro.

Resumen

Una buena solución IAM debe equilibrar la facilidad de uso, seguridad, elección del usuario, escalabilidad, integración, rentabilidad, documentación, soporte y adaptabilidad futura.

No solo debe satisfacer las necesidades de hoy, sino también prepararse para los cambios de mañana.

Logto busca construir una plataforma IAM segura, fácil de usar, flexible y asequible basada en necesidades del mundo real.

Ya sea para startups, grandes empresas, aplicaciones tradicionales o servicios IA de nueva generación, nuestro objetivo es proporcionar una solución que realmente satisfaga las necesidades modernas de gestión de identidad y acceso.