O que faz uma boa solução de gerenciamento de identidade e acesso

Explora os elementos-chave de uma solução eficaz de IAM, incluindo experiência do usuário, segurança, capacidades de integração, documentação, relação custo-benefício, suporte e preparação para o futuro com base na experiência da Logto em atender desenvolvedores.

Após atender clientes empresariais e desenvolvedores por mais de três anos, nós da Logto adquirimos uma compreensão profunda dos desafios e necessidades que as empresas enfrentam no espaço de gerenciamento de identidade e acesso (IAM).

Com base em nossa experiência prática, conversas diárias com usuários e acompanhamento de tendências da indústria, temos uma visão mais clara do que faz uma boa solução de IAM. Neste artigo, gostaria de compartilhar algumas de nossas ideias e lições aprendidas.

Facilidade de uso e experiência do usuário

IAM é o portal para qualquer aplicação. É frequentemente a primeira coisa que os usuários veem. Um sistema difícil ou confuso não apenas aumenta a carga de trabalho para os desenvolvedores, mas também prejudica diretamente a experiência dos usuários finais.

Acreditamos que a experiência do usuário tem dois lados: a experiência para desenvolvedores e a experiência para usuários finais.

Experiência do desenvolvedor

Antes de começarmos a desenvolver a Logto, fizemos muitas pesquisas sobre soluções de IAM existentes. Muitos desenvolvedores compartilharam a mesma frustração — era difícil encontrar uma solução que fosse poderosa, mas também fácil de usar.

Por exemplo, um CTO de uma rede de restaurantes nos contou que inicialmente tentou implantar o Keycloak, uma conhecida solução de código aberto. No entanto, eles acharam o processo de configuração muito complicado. Eles tiveram que aprender muitos conceitos e entender como diferentes recursos eram organizados. Mesmo após investir muito tempo, ainda era difícil para os membros da equipe entenderem. Além disso, estavam insatisfeitos com a qualidade da interface de usuário das páginas de login padrão. No final, decidiram não usá-lo.

Ouvimos muitas histórias semelhantes. À primeira vista, IAM parece simples — trata-se apenas de login de usuários. Mas uma vez que envolve necessidades modernas como OAuth 2.0, OpenID Connect, login social, MFA e SSO, as coisas rapidamente se tornam complexas. Se você adicionar recursos como controle de acesso a APIs, RBAC, grupos de usuários e permissões, um design de sistema ruim pode tornar tudo ainda mais difícil.

Isso nos inspirou a reduzir a carga mental dos usuários tanto quanto possível. Na Logto, projetamos do ponto de vista de um desenvolvedor comum. Tornamos cada módulo e função claros, incorporamos guias de início rápido na interface do usuário e fornecemos SDKs fáceis de usar.

Experiência do usuário final

Para os usuários finais, as páginas de login e autorização devem parecer limpas, modernas e agradáveis de usar. Um bom design torna a experiência agradável e se adapta à maioria dos estilos de produto sem trabalho extra.

Muitos clientes nos dizem que um dos motivos pelos quais escolhem a Logto é porque nossa página de login pronta para uso é atraente e fácil de usar.

Mas isso é apenas o básico. Os desenvolvedores geralmente querem que a página de login corresponda ao estilo da sua marca. Então, a Logto suporta personalização completa de marca, incluindo cor primária, nome da marca, logo e diferentes configurações para modos claro e escuro. Também permitimos CSS personalizado, com documentação detalhada, para que cada parte do fluxo de login possa corresponder ao estilo do seu produto.

Ainda assim, alguns desenvolvedores desejam ainda mais controle. Eles querem construir suas próprias páginas de login do zero. Para atender a essa necessidade, introduzimos o recurso "Traga sua IU", juntamente com um conjunto de APIs de experiência para ajudar os desenvolvedores a criar seus próprios fluxos.

Com essas opções, os desenvolvedores podem controlar totalmente a experiência de login do usuário final, seja usando as páginas da Logto ou criando as suas próprias.

Segurança

A segurança é a base de todos os sistemas de software. É a linha de base que as soluções de IAM nunca devem comprometer.

Para os usuários finais, nome de usuário e senha sozinhos já não são seguros o suficiente. Um sistema moderno deve suportar métodos mais seguros, como login sem senha (email ou SMS), login social, SSO empresarial e autenticação multifatorial (MFA).

Para os desenvolvedores, o sistema também deve oferecer fortes proteções de segurança: CAPTCHA, bloqueio de identificador, proteção CSRF, proteção contra DoS, rotação de chaves de assinatura para JWT e cookies, logout de canal de backend para OIDC e mais.

A Logto não apenas suporta todos esses recursos, mas também segue esses princípios-chave:

-

Sempre código aberto

Todos os componentes principais da Logto são de código aberto e totalmente transparentes. Isso permite que a comunidade e especialistas em segurança terceirizados auditem o código, e os usuários também podem verificá-lo por conta própria. Acreditamos que a supervisão de código aberto é fundamental para a verdadeira segurança. -

Seguir estritamente os protocolos padrão

A Logto adere a padrões amplamente aceitos, como OAuth 2.0, OpenID Connect e SAML 2.0. Esses padrões foram testados ao longo do tempo e ajudam a garantir compatibilidade e segurança, evitando os riscos de implementações personalizadas. -

Conformidade

A Logto atende aos principais requisitos de conformidade de segurança e privacidade e obteve a certificação SOC 2 Type II. Nós nos mantemos atualizados com mudanças nas leis e regulações para manter os dados dos usuários seguros.

Claro, equilibrar segurança e experiência do usuário não é fácil. Às vezes, precisamos fazer concessões.

Por exemplo, alguns desenvolvedores queriam que os usuários inserissem credenciais diretamente em seus aplicativos sem serem redirecionados para a página de login da Logto. Mas isso quebraria o modelo de segurança definido pelos protocolos padrão (veja Preciso que meus usuários preencham suas credenciais no meu aplicativo).

Em vez disso, oferecemos um forte suporte para páginas de login personalizadas. Dessa forma, os usuários ainda podem desfrutar de uma experiência suave sem sacrificar a segurança.

Fortes capacidades de integração

No ecossistema de aplicativos de hoje, um sistema de identidade deve integrar-se facilmente em diferentes pilhas tecnológicas. Muitos desenvolvedores pensam apenas em gerenciamento de contas, mas o verdadeiro poder vem da integração mais profunda com o ecossistema — algo que a Logto alcança seguindo padrões abertos.

Integração de sistemas de identidade de terceiros

Através de nossa pesquisa, descobrimos que o uso de login social de terceiros é uma necessidade muito comum. No entanto, os desenvolvedores frequentemente reclamam que esses fluxos são confusos, mal documentados e difíceis de depurar.

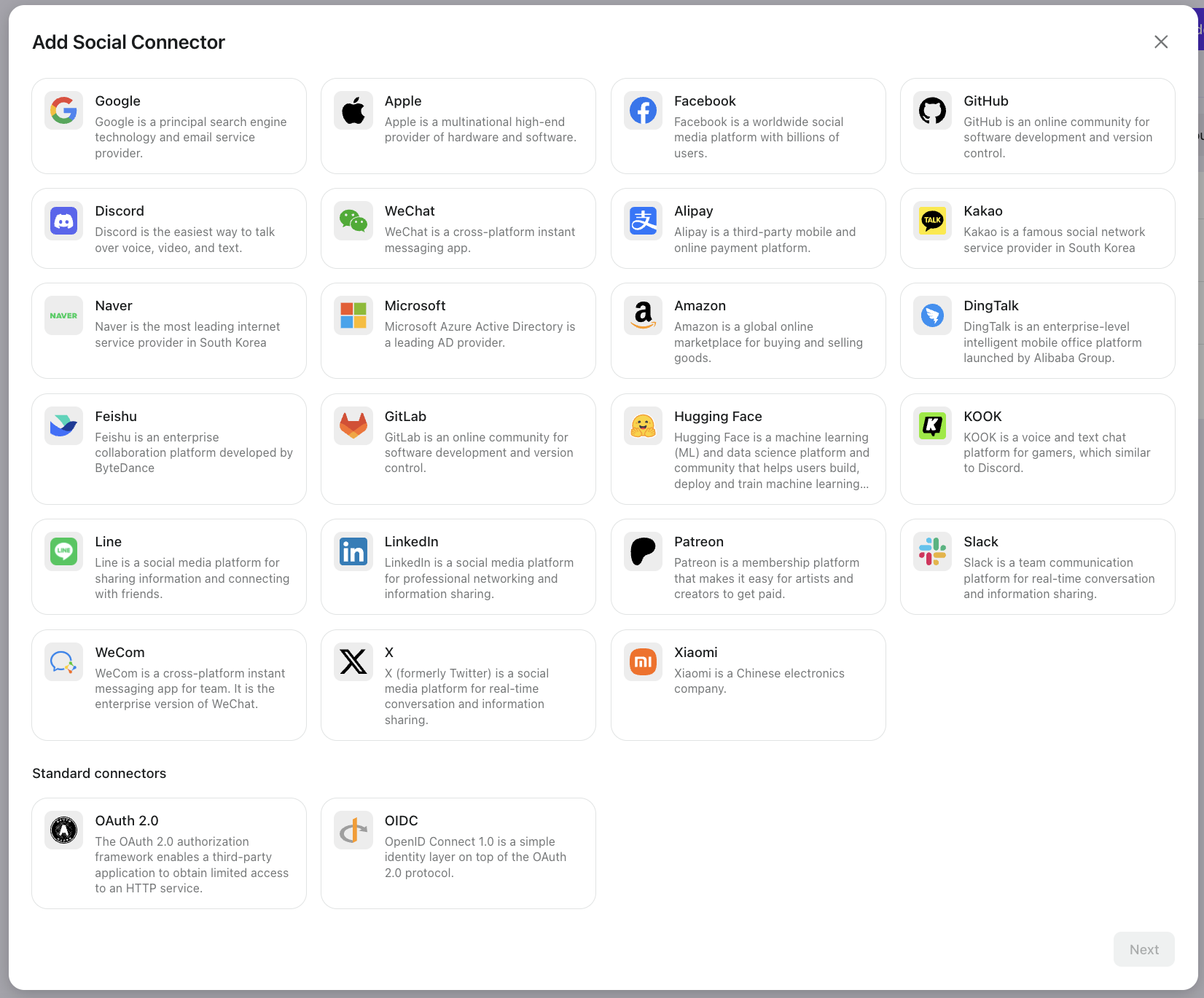

Para resolver isso, a Logto fornece quase 30 conectores sociais integrados, incluindo conectores padrão de OIDC e OAuth 2.0. Também oferecemos conectores para as principais plataformas SSO, como Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta e conectores genéricos OIDC/SAML SSO.

Os desenvolvedores podem configurá-los facilmente seguindo guias passo a passo no console da Logto.

Integração com seu ecossistema

A Logto permite que você a use como um provedor de identidade para aplicativos de terceiros. Isso significa que você pode conectar seu sistema de usuários Logto ao ecossistema mais amplo em torno do seu produto.

Por exemplo, se você lançar uma página de lista de espera ou página de pré-venda, os usuários podem fazer login com a Logto. Mais tarde, quando seu produto for lançado, esses usuários podem fazer login diretamente com as mesmas contas, e você pode saber o status do usuário.

Se você criar um site de comunidade mais tarde, poderá integrá-lo com a Logto para permitir acesso contínuo dos usuários. Veja Logto em ação: Integre o Apache Answer para lançar uma comunidade para seus usuários.

Você também pode conectar APIs através de tokens padrão, como usar tokens de acesso pessoal para permitir que um servidor MCP local acesse seu sistema em nome dos usuários (confira Potencialize seu negócio: Conecte ferramentas de IA ao seu serviço existente com controle de acesso).

No futuro, servidores MCP remotos trabalharão como servidores de recursos protegidos por tokens Logto.

Documentação clara e completa

Muitos desenvolvedores reclamam que a documentação das soluções de IAM existentes é fragmentada, desatualizada e difícil de seguir.

Alguns apontaram que a documentação do Auth0 é "muito extensa e às vezes contraditória", e a documentação do Azure AD é "muito geral e carece de exemplos específicos".

Antes de reconstruirmos nossa documentação, também recebemos reclamações semelhantes.

A Logto ouviu atentamente o feedback dos desenvolvedores. Investimos muito esforço em criar documentos claros e práticos, incluindo guias de início rápido, referências detalhadas de API e exemplos de integração. A documentação está intimamente ligada às atualizações do produto, sempre se mantendo em sincronia com novos recursos.

Nosso blog é atualizado semanalmente com artigos sobre conceitos de autenticação, uso do produto e tutoriais, como:

- RBAC na prática: Implementando autorização segura para sua aplicação

- Construa um aplicativo SaaS multi-tenant: Um guia completo desde o design até a implementação

Também estamos construindo uma biblioteca de recursos de autenticação, incluindo:

Na Logto, tratamos a documentação como parte do produto. Continuamos melhorando sua legibilidade, completude e usabilidade para ajudar cada desenvolvedor a começar rapidamente.

Custo-benefício

O custo é um fator chave ao escolher qualquer solução técnica, e soluções de IAM não são exceção.

Muitos usuários sentem que soluções IAM populares são "muito caras" — não porque sejam ruins, mas porque é difícil justificar o preço alto.

A Logto oferece um modelo de preços transparente e previsível, com opções de código aberto e hospedagem em nuvem.

Para a versão em nuvem, oferecemos um plano gratuito generoso para até 50.000 MAUs, e um plano Pro a partir de $16/mês com MAUs ilimitados e recursos avançados. Para necessidades empresariais, oferecemos Planos Empresariais personalizados com base na situação de cada empresa.

Confira preços da Logto para mais informações.

Suporte ao cliente confiável

Mesmo os melhores produtos podem ter problemas. Suporte de alta qualidade é essencial.

Muitos clientes nos disseram: "Não esperava que você resolvesse meu problema tão rapidamente! Outros serviços me fizeram esperar para sempre."

Infelizmente, suporte lento e ineficaz é comum com outros provedores. Para soluções de IAM, qualquer tempo de inatividade pode ser fatal porque os usuários não podem fazer login.

A Logto fornece suporte comunitário via Discord, um Bot AI de autoatendimento e suporte por email para usuários Pro. Usuários empresariais recebem suporte avançado com SLAs e acesso a engenheiros de solução.

Nossos engenheiros lidam diretamente com o suporte para garantir que problemas técnicos sejam resolvidos adequadamente. Também valorizamos o feedback dos usuários e o usamos para melhorar o produto.

Construída para o futuro

Embora já tenhamos mencionado a importância dos padrões, vale a pena enfatizar:

Abraçar o futuro significa abraçar padrões abertos.

Padrões como OAuth 2.0 e OIDC tornam a integração mais fácil hoje e preparam você para mudanças tecnológicas futuras. Eles são mantidos por comunidades de especialistas e atualizados para atender a novas necessidades de segurança.

É por isso que a Logto se baseia em padrões abertos desde o início — para garantir flexibilidade e segurança a longo prazo.

Na era da IA, as necessidades de IAM são mais complexas do que nunca. OAuth 2.0 e OIDC são agora mais importantes, como:

- Autorização de servidor MCP remoto – OAuth permite que agentes terceirizados solicitem de forma segura contexto ou ações sem compartilhar senhas de usuário.

- Integração de ecossistema aberto – Suas APIs podem se conectar facilmente com serviços de terceiros usando acesso baseado em token.

- Construção de agentes de IA – O OAuth 2.0 permite que agentes ajam em nome dos usuários em diferentes aplicativos.

- Dispositivos inteligentes – Fluxos de autorização de dispositivos ajudam ferramentas inteligentes a autenticar e acessar serviços na nuvem.

Veja Por que seu produto precisa de OAuth 2.0 e OIDC — Especialmente na era da IA para mais.

A Logto segue estritamente OAuth 2.0 e OIDC, garantindo tanto segurança atual quanto prontidão para o futuro.

Resumo

Uma boa solução de IAM deve equilibrar facilidade de uso, segurança, escolha do usuário, escalabilidade, integração, custo-benefício, documentação, suporte e adaptabilidade futura.

Ela não deve apenas atender às necessidades de hoje, mas também se preparar para as mudanças de amanhã.

A Logto busca construir uma plataforma IAM segura, fácil de usar, flexível e acessível com base nas necessidades do mundo real.

Seja para startups, grandes empresas, aplicativos tradicionais ou serviços de IA de próxima geração, nosso objetivo é fornecer uma solução que realmente atenda às necessidades modernas de gerenciamento de identidade e acesso.