สิ่งที่ทำให้โซลูชันการจัดการตัวตนและการเข้าถึงที่ดี

สำรวจองค์ประกอบสำคัญของโซลูชัน IAM ที่มีประสิทธิภาพรวมถึงประสบการณ์ผู้ใช้ ความปลอดภัย ความสามารถในการผสานรวม เอกสาร ต้นทุน ความคุ้มค่า การสนับสนุน และความพร้อมในอนาคตจากประสบการณ์ของ Logto ในการบริการผู้พัฒนา

หลังจากให้บริการลูกค้าองค์กรและนักพัฒนามากว่า 3 ปี ที่ Logto เรามีความเข้าใจลึกซึ้งเกี่ยวกับความท้าทายและความต้องการที่บริษัทต่างๆ เผชิญในพื้นที่การจัดการตัวตนและการเข้าถึง (IAM)

จากประสบการณ์ที่ใช้งานจริง บทสนทนาประจำวันกับผู้ใช้ และการติดตามแนวโน้มในอุตสาหกรรม เรามีภาพที่ชัดเจนขึ้นว่าอะไรทำให้โซลูชัน IAM ที่ดี ในบทความนี้ ฉันอยากจะแบ่งปันบางความคิดและบทเรียนที่ได้เรียนรู้

ความง่ายในการใช้งานและประสบการณ์ผู้ใช้

IAM เป็นประตูเข้าสู่แอปพลิเคชันใด ๆ มันมักจะเป็นสิ่งแรกที่ผู้ใช้เห็น ระบบที่ยากหรือสับสนไม่เพียงเพิ่มภาระงานให้กับนักพัฒนาเท่านั้น แต่ยังมีผลเสียต่อประสบการณ์ของผู้ใช้ปลายทางโดยตรง

เราเชื่อว่าประสบการณ์ผู้ใช้มีสองด้าน: ประสบการณ์ของนักพัฒนา และประสบการณ์ของผู้ใช้ปลายทาง

ประสบการณ์นักพัฒนา

ก่อนที่เราจะเริ่มสร้าง Logto เราทำการวิจัยเกี่ยวกับโซลูชัน IAM ที่มีอยู่จำนวนมาก นักพัฒนาหลายคนแชร์��ความหงุดหงิดเดียวกัน — มันยากที่จะหาวิธีแก้ปัญหาที่มีพลังแต่ก็ใช้งานง่าย

เช่น CTO ของเครือร้านอาหารรายหนึ่งบอกเราว่าพวกเขาได้ลองใช้ Keycloak ซึ่งเป็นโซลูชันแบบเปิดที่รู้จักกันดีในตอนแรก แต่พวกเขาพบว่าการตั้งค่ากระบวนการซับซ้อนมาก พวกเขาจำเป็นต้องเรียนรู้แนวคิดมากมายและเข้าใจว่าทรัพยากรที่ต่างกันถูกจัดอย่างไร แม้ว่าใช้เวลามาก มันก็ยากสำหรับสมาชิกทีมของพวกเขาที่จะเข้าใจ นอกเหนือจากนั้น พวกเขาไม่พอใจกับคุณภาพของการออกแบบหน้าล็อกอินแบบเริ่มต้น พวกเขาตัดสินใจสุดท้ายว่าไม่ใช้

เราได้ยินเรื่องราวที่คล้ายกันจำนวนมาก บนพื้นผิว IAM ดูเหมือนง่าย — มันแค่เกี่ยวกับการล็อกอินของผู้ใช้ แต่เมื่อมีความต้องการที่ทันสมัยเช่น OAuth 2.0, OpenID Connect, social login, MFA, และ SSO, สิ่งต่างๆจะซับซ้อนอย่างรวดเร็ว ถ้าคุณเพิ่มฟีเจอร์เช่นการควบคุมการเข้า�ถึง API, RBAC, กลุ่มผู้ใช้, และการอนุญาต การออกแบบระบบที่ไม่ดีสามารถทำให้ทุกอย่างยิ่งยากขึ้น

สิ่งนี้กระตุ้นให้เราลดภาระจิตใจของผู้ใช้ให้ได้มากที่สุด ใน Logto เราออกแบบจากมุมมองของนักพัฒนาทั่วไป เราทำให้โมดูลและฟังก์ชันทั้งหมดชัดเจน ผสานคู่มือเริ่มต้นด่วนเข้ากับ UI และมี SDKs ที่ง่ายต่อการใช้งาน

ประสบการณ์ผู้ใช้ปลายทาง

สำหรับผู้ใช้ปลายทาง หน้าเข้าสู่ระบบและการอนุญาตควรดูเรียบง่าย ทันสมัย และน่าใช้ การออกแบบที่ดีทำให้ประสบการณ์เป็นที่น่าพอใจและเข้ากับสไตล์ผลิตภัณฑ์ส่วนใหญ่โดยไม่ต้องทำงานเพิ่ม

ลูกค้าหลายคนบอกเราว่าหนึ่งในเหตุผลที่พวกเขาเลือก Logto คือเพราะหน้าล็อกอินที่ดีและเป็นมิตรกับผู้ใช้

แต��่นั่นเป็นเพียงพื้นฐาน นักพัฒนามักต้องการให้หน้าล็อกอินตรงกับสไตล์แบรนด์ของตน ดังนั้น Logto จึงรองรับการปรับแต่งแบรนด์เต็มรูปแบบ รวมถึงสีหลัก ชื่อแบรนด์ โลโก้ และการตั้งค่าที่แตกต่างกันสำหรับโหมดมืดและสว่าง นอกจากนั้น เรายังอนุญาตให้ใช้ CSS ที่กำหนดเองพร้อมกับเอกสารที่ละเอียด เพื่อให้ทุกส่วนของกระบวนการล็อกอินสามารถเข้ากับสไตล์ผลิตภัณฑ์ของพวกเขาได้

กระนั้น บางนักพัฒนาต้องการควบคุมมากขึ้น พวกเขาต้องการสร้างหน้าล็อกอินของตัวเองตั้งแต่ต้น เพื่อตอบสนองความต้องการนี้ เราได้แนะนำฟีเจอร์ "Bring your UI" พร้อมชุดของ APIs ประสบการณ์เพื่อช่วยนักพัฒนาสร้างฟลอสของตนเอง

ด้วยตัวเลือกเหล่านี้ นักพัฒนาสามารถควบคุมประสบการณ์ล็อกอินของผู้ใช้ปลายทางได้อย่างเต็มที่ ไม่ว่าจะโดยการใช้หน้าของ Logto หรือตัวสร้างของตนเอง

ความปลอดภัย

ความปลอดภัยเป็นพื้นฐานของทุกระบบซอฟต์แวร์ มันเป็นเส้นล่างสุดที่โซลูชัน IAM ต้องไม่ลดทอน

สำหรับผู้ใช้ปลายทาง ชื่อผู้ใช้และรหัสผ่านเพียงอย่างเดียวไม่ปลอดภัยเพียงพออีกต่อไป ระบบทันสมัยจำเป็นต้องรองรับวิธีการที่ปลอดภัยกว่าเช่นการล็อกอินโดยไม่ใช้รหัสผ่าน (อีเมลหรือ SMS), social login, enterprise SSO, และการยืนยันตัวตนหลายรายการ (MFA)

สำหรับนักพัฒนา ระบบต้องมีการป้องกันความปลอดภัยที่แข็งแกร่ง: CAPTCHA, การล็อค ID, การป้องกัน CSRF, การป้องกัน DoS, การหมุนรอบของคีย์ลงชื่อสำหรับ JWT และคุกกี้, การ logout จากช่องทาง backend สำหรับ OIDC และอื่น ๆ

Logto ไม่เพียงแต่รองรับสิ่งเหล่านี้ทั้งหมดยังดำเนินตามหลักการสำคัญเหล่านี้:

-

เปิดแหล่งที่มาเสมอ

ส่วนประกอบหลักของ Logto ทั้งหมดเป็นเปิดแหล่งที่มาและโปร่งใสอย่างเต็มที่ ซึ่งทำให้ชุมชนและผู้เชี่ยวชาญด้านความปลอดภัยบุคคลที่สามสามารถตรวจสอบโค้ดได้ และผู้ใช้สามารถตรวจสอบเองได้ เราเชื่อว่าการกำกับดูแลแบบเปิดแหล่งที่มีความสำคัญสำหรับความปลอดภัยที่แท้จริง -

ปฏิบัติตามมาตรฐานโปรโตคอลอย่างเคร่งครัด

Logto ติดตามมาตรฐานที่ยอมรับกันอย่างแพร่หลายเช่น OAuth 2.0, OpenID Connect, และ SAML 2.0 มาตรฐานเหล่านี้ได้รับการทดสอบตามกาลเวลาและช่วยให้มั่นใจในความตรงกันและความปลอดภัย หลีกเลี่ยงความเสี่ยงของการดำเนินการตามเอง -

การปฏิบัติตามกฎหมาย

Logto ตรงตามข้อกำหนดการปฏิบัติตามความปลอดภัยและความเป็นส่วนตัวหลักและได้รับการรับรองมาตรฐาน SOC 2 Type II เราคอยอัพเดตกับการเปลี่ยนแปลงในกฎหมายและกฎระเบียบเพื่อรักษาความปลอดภัยข้อมูลของผู้ใช้

แน่นอนว่าการรักษาความปลอดภัยและประสบการณ์ของผู้ใช้นั้นไม่ง่าย ในบางครั้งเราจำเป็นต้องทำการแลกเปลี่ยนความคุ้มค่า

ยกตัวอย่าง เช่น นักพัฒนาบางคนต้องการให้ผู้ใช้เข้าสู่ข้อมูลประจำตัวโดยตรงในแอปของพวกเขาโดยไม่ต้องมีการเปลี่ยนเส้นทางไปที่หน้าล็อกอินของ Logto แต่สิ่งนี้จะทำลายรูปแบบการรักษาความปลอดภัยที่ถูกกำหนดโดยโปรโตคอลมาตรฐาน (ดู I need my users to fill in their credentials in my app)

แทนที่จะให้สนับสนุนอย่างแข็งแกร่งสำหรับหน้าล็อกอินที่กำหนดเอง ด้วยวิธีนี้ ผู้ใช้สามารถเพลิดเพลินกับประสบการณ์ที่คล่องตัวโดยไม่ลดทอนความปลอดภัย

ความสามารถในการผสานรวมที่แข็งแรง

ในระบบผู้ใช้งานในปัจจุบัน ระบบการระบุตัวตนต้องผสานรวมง่ายเข้ากับ stack ทางเทคนิคที่ต่างกัน นักพัฒนาจำนวนมากเพียงแค่คิดถึงการจัดการบัญชี แต่ความสามารถที่แท้จริงมาจากการผสานรวมที่ลึกซึ้งยิ่งขึ้นกับระบบนิเวศ — สิ่งที่ Logto ทำได้โดยการปฏิบัติตามมาตรฐานเปิด

การผสานรวมระบบระบุตัวตนบุคคลที่สาม

จากการวิจัยของเรา พบว่าการใช้งานการเข้าสู่ระบบด้วยโซเชียลของบุคคลที่สามเป็นความต้องการที่พบบ่อยมาก อย่างไรก็ตาม นักพัฒนามักบ่นถึงว่าโฟลว์เหล่านี้ยุ่งเหยิง มีเอกสารเป็นปัญหา และยากต่อการดีบัก

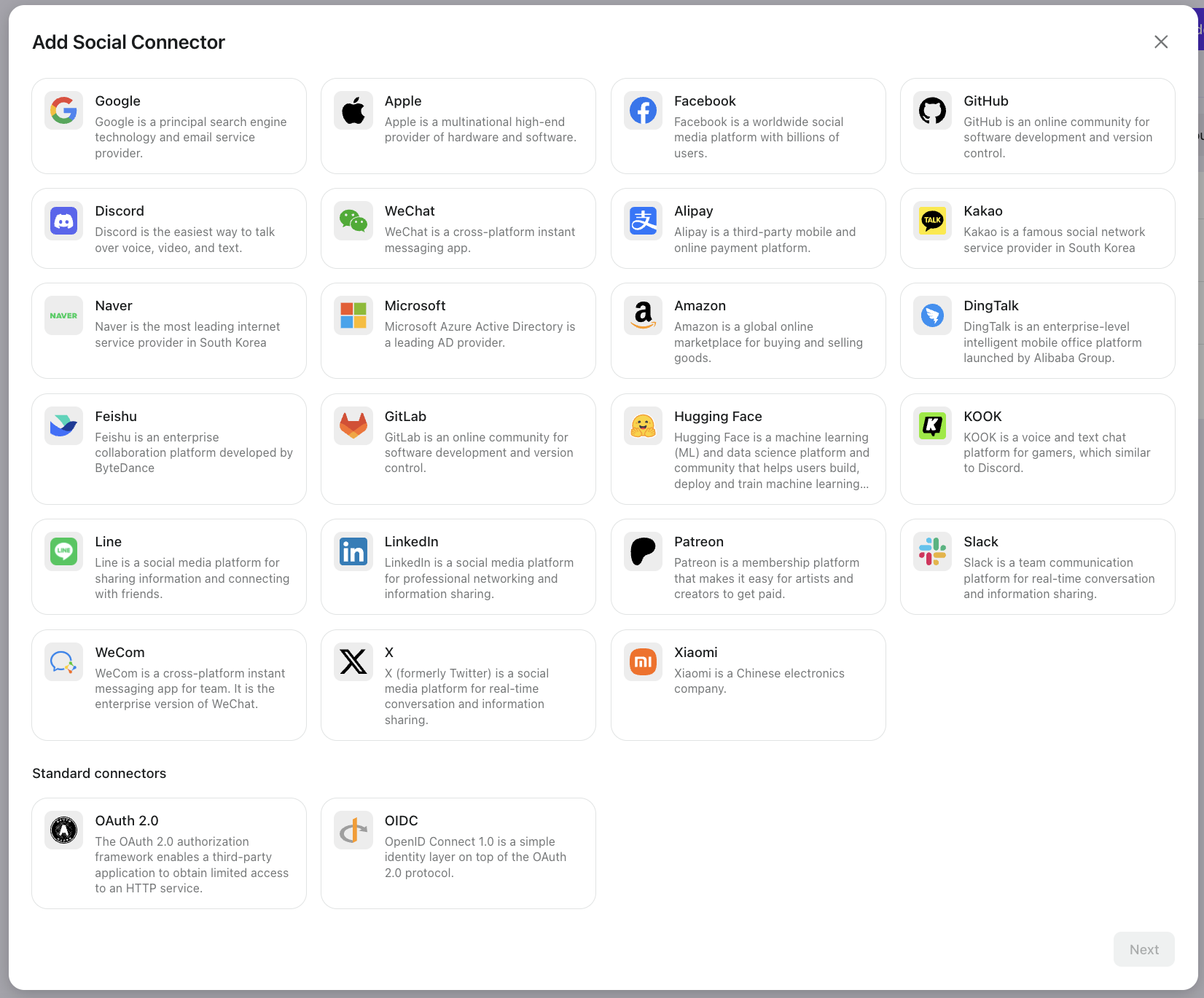

เพื่อแก้ปัญหานี้ Logto มีตัวเชื่อมต่อโซเชียลแบบ built-in เกือบ 30 แบบ รวมถึงตัวเชื่อมต่อ OIDC และ OAuth 2.0 มาตรฐาน เรายังมีตัวเชื่อมต่อสำหรับแพลตฟอร์ม SSO หลัก ๆ เช่น Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta, และตัวเชื่อมต่อ OIDC/SAML SSO ทั่วไป

นักพัฒนาสามารถตั้งค่าได้ง่ายโดยทำตามคำแนะนำทีละขั้นตอนในคอนโซลของ Logto

การผสานรวมกับระบบนิเวศของคุณ

Logto อนุญาตให้คุณใช้เป็นผู้ให้บริการระบุตัวตนสำหรับแอปที่สาม ซึ่งหมายความว่าคุณสามารถเชื่อมระบบผู้ใช้ Logto ของคุณกับระบบนิเวศรอบผลิตภัณฑ์ของคุณได้

ตัวอย่างเช่น หากคุณเปิดหน้ารอรายชื่อหรือล่วงหน้าขาย ผู้ใช้สามารถเข้าสู่ระบบด้วย Logto ต่อมาเมื่อผลิตภัณฑ์ของคุณเผยแพร่ ผู้ใช้เหล่านี้สามารถล็อกอินเข้าไปด้วยบัญชีเดียวกัน และคุณสามารถรู้สถานะผู้ใช้ของพวกเขา

ถ้าคุณเปิดเว็บไซต์ชุมชน คุณสามารถผสานเข้าไปกับ Logto เพื่อให้การเข้าถึงผู้ใช้เป็นไปอย่างราบรื่น ดู Logto ในการใช้งานจริง: ผสาน Apache Answer เพื่อเปิดตัวชุมชนสำหรับผู้ใช้ของคุณ

คุณยังสามารถเชื่อมต่อ APIs ผ่านโทเคนมาตรฐาน อย่างการใช้โทเคนการเข้าถึงส่วนเพื่อให้เซิร์ฟเวอร์ MCP ท้องถิ่��นเข้าถึงระบบของคุณแทนผู้ใช้ได้ (ดู เสริมกำลังธุรกิจของคุณ: เชื่อม AI tools เข้ากับบริการปัจจุบันด้วยการควบคุมการเข้าถึง)

ในอนาคต เซิร์ฟเวอร์ MCP ระยะไกลจะทำงานเป็นเซิร์ฟเวอร์ทรัพยากรที่ได้รับการปกป้องโดยโทเคน Logto

เอกสารที่ชัดเจนและครบถ้วน

นักพัฒนาจำนวนมากบ่นว่าเอกสารสำหรับโซลูชัน IAM ที่มีอยู่ในปัจจุบันกระจัดกระจาย ล้าสมัย และยากที่จะติดตาม โดยบางคนเน้นว่าเอกสารของ Auth0 นั้น "มีขนาดใหญ่เกินไปและบางครั้งทำให้เกิดความขัดแย้งในตัวเอง" และเอกสารของ Azure AD นั้น "ทั่วไปเกินไปและขาดตัวอย่างเฉพาะ"

ก่อนที่เราจะสร้างเอกสารใหม่ของเรา เราก็ได้รับข้อร้องเรี�ยนคล้ายกันนี้

Logto ฟังความคิดเห็นของนักพัฒนาอย่างระมัดระวัง เราลงทุนมากในเอกสารที่ชัดเจนและใช้งานได้จริง รวมถึงคู่มือเริ่มต้นที่รวดเร็ว ข้อมูลการอ้างอิง API ที่ละเอียด และตัวอย่างการผสานรวม เอกสารยังถูกเชื่อมโยงอย่างใกล้ชิดกับการอัปเดตผลิตภัณฑ์และทันสมัยอยู่เสมอ

บล็อกของเรายังได้รับการอัปเดตรายสัปดาห์พร้อมบทความเกี่ยวกับแนวคิดการยอมรับ การใช้ผลิตภัณฑ์ และบทเรียน เช่น:

- RBAC ในปฏิบัติการ: การดำเนินการยอมรับที่ปลอดภัยสำหรับแอปพลิเคชันของคุณ

- การสร้างแอปพลิเคชัน SaaS หลายผู้เช่า: คู่มือเต็มที่ตั้งแต่การออกแบบจนถึงการดำเนินการ

เรากำลังสร้างห้องสมุดทรัพยากรการยอมรับ รวมถึง:

ที่ Logto เราถือว่าเอกสารเป็นส่วนหนึ่งของผลิตภัณฑ์ เราพัฒนาความสามารถในการอ่านข้อมูล ความครบถ้วน และการใช้งานได้ตลอดเวลาเพื่อช่วยให้นักพัฒนาทุกคนเริ่มต้นได้อย่างรวดเร็ว

ความคุ้มค่าของต้นทุน

ต้นทุนเป็นปัจจัยสำคัญเมื่อต้องเลือกโซลูชันทางเทคนิคใด ๆ และโซลูชัน IAM ก็ไม่เป็นข้อยกเว้น

ผู้ใช้หลายคนรู้สึกว่าโซลูชัน IAM ในกระแสหลัก "มีราคาแพงเกินไป" — ไม่ใช่เพราะพวกมันไม่ดี แต่เพราะยากที่จะอธิบายราคาที่สูง

Logto มีโมเดลการกำหนดราคาที่โปร่งใสและสามารถคาดการณ์ได้ กับทั้งตัวเลือกแบบเปิดแหล่งที่มาและโฮสต์บนคลาวด์

สำหรับเวอร์ชันบน�คลาวด์เราเสนอแผนฟรีที่มีความใจกว้างสำหรับผู้ใช้งานที่เป็นเอกพจน์ (MAU) สูงสุด 50,000 คน และมีแผน Pro ที่เริ่มต้นที่ $16 ต่อเดือน พร้อมผู้ใช้งานเป็นเอกพจน์ไม่จำกัดและคุณสมบัติขั้นสูง สำหรับความต้องการในองค์กรเรามีแผน Enterprise แบบปรับแต่งตามสถานการณ์ของแต่ละบริษัท

ดู Logto pricing สำหรับข้อมูลเพิ่มเติม

การสนับสนุนลูกค้าที่เชื่อถือได้

แม้กระทั่งผลิตภัณฑ์ที่ดีที่สุดก็มีปัญหาได้ การสนับสนุนคุณภาพเป็นสิ่งสำคัญ

ลูกค้าหลายคนบอกเราว่า "ฉันไม่คาดคิดเลยว่าคุณจะแก้ไขปัญหาของฉันได้เร็วแบบนี้! บริการอื่นทำให้ฉันต้องรอนานเสมอ"

เป็นเรื่องน่าเศร้าที่การสนับสนุนที่ช้าและไม่มีประสิทธิภาพพบได้บ่อยกับผู้ให้บริการรายอื่น สำหรับโซลูชัน IAM เวลาหยุดทำงานใด ๆ อาจเป็นอันตรายถึงชีวิตเพราะผู้ใช้ไม่สามารถล็อกอินได้

Logto ให้การสนับสนุนชุมชนผ่าน Discord, AI Bot แบบบริการตนเอง และการสนับสนุนทางอีเมลสำหรับผู้ใช้ Pro สำหรับผู้ใช้องค์กรณ์พวกเขาได้รับการสนับสนุนขั��้นสูงพร้อม SLA และการเข้าถึงวิศวกรทางออก

วิศวกรของเราจัดการสนับสนุนโดยตรงเพื่อให้แน่ใจว่าปัญหาทางเทคนิคได้รับการแก้ไขอย่างถูกต้อง เรายังให้คุณค่ากับความคิดเห็นของผู้ใช้และใช้มันในการปรับปรุงผลิตภัณฑ์

สร้างเพื่ออนาคต

แม้ว่าเราได้กล่าวถึงความสำคัญของมาตรฐานแล้ว แต่ควรเน้นว่า:

การยอมรับอนาคตหมายถึงการยอมรับมาตรฐานเปิด.

มาตรฐานเช่น OAuth 2.0 และ OIDC ทำให้การผสานรวมง่ายในปัจจุบันและเตรียมตัวสำหรับการเปลี่ยนแปลงทางเทคโนโลยีในอนาคต มันได้รับการบำรุงรักษาโดยชุมชนผู้เชี่ยวชาญและอัปเดตเพื่อตอบสนองความต้องการความปลอดภัยใหม่

นี่คือเหตุผลที่ Logto สร้างบนมาตรฐานเปิดตั้งแต่เริ่มต้น — เพื่อให้แน่ใจว่าเปิดกว้�างและปลอดภัยในระยะยาว

ในยุค AI ความต้องการ IAM ซับซ้อนมากขึ้นกว่าเดิม OAuth 2.0 และ OIDC มีความสำคัญมากขึ้น เช่น:

- การอนุญาตเซิร์ฟเวอร์ MCP ระยะไกล – OAuth อนุญาตให้เอเจนต์บุคคลที่สามร้องขอสิทธิหรือการกระทำอย่างปลอดภัยโดยไม่แชร์รหัสผ่านผู้ใช้

- การผสานระบบนิเวศแบบเปิด – APIs ของคุณสามารถเชื่อมต่อกับบริการบุคคลที่สามได้อย่างง่ายโดยใช้การเข้าถึงโทเคนอิง

- การสร้างเอเจนต์ AI – OAuth 2.0 อนุญาตให้เอเจนต์ทำงานแทนผู้ใช้ในแอปต่างๆ

- อุปกรณ์อัจฉริยะ – การไหลการอนุญาตอุปกรณ์ช่วยให้เครื่องมือต่างๆ รับรองและเข้าถึงบริการบนคลาวด์

ดู Why your product needs OAuth 2.0 and OIDC — Especially in the AI era สำหรับข้อมูลเพิ่มเติม

Logto ปฏิบัติตาม OAuth 2.0 และ OIDC อย่างเคร่งครัด เพื่อให้แน่ใจในความปลอดภัยปัจจุบันและความพร้อมใ��นอนาคต

สรุป

โซลูชัน IAM ที่ดีต้องสร้างสมดุลระหว่างความง่ายในการใช้ ความปลอดภัย การเลือกของผู้ใช้ ขยายขนาด การผสานรวม ความคุ้มค่าของต้นทุน เอกสาร การสนับสนุน และการปรับตัวในอนาคต

มันไม่ควรเพียงตอบสนองความต้องการในปัจจุบัน แต่ควรเตรียมพร้อมสำหรับการเปลี่ยนแปลงในอนาคต

Logto มุ่งมั่นในการสร้างแพลตฟอร์ม IAM ที่ปลอดภัย ใช้งานง่าย ยืดหยุ่น และเข้าถึงได้ ในฐานะตอบสนองต่อความต้องการจริงในโลก

ไม่ว่าจะเป็นสำหรับสตาร์ทอัพ บริษัทใหญ่ แอปดั้งเดิม หรือบริการ AI รุ่นใหม่ เป้าหมายของเราคือการจัดหาโซลูชันที่ตอบโจทย์ความต้องการในการจัดการตัวตนและการเข้าถึงในยุคปัจจุบัน