Что делает решение для управления идентификацией и доступом хорошим

Исследует ключевые элементы эффективного решения IAM, включая пользовательский опыт, безопасность, интеграционные возможности, документацию, экономическую эффективность, поддержку и готовность к будущему, основываясь на опыте Logto, обслуживающего разработчиков.

После более чем трех лет обслуживания бизнес-клиентов и разработчиков, мы в Logto приобрели глубокое понимание проблем и потребностей, с которыми сталкиваются компании в области управления идентификацией и доступом (IAM).

Основываясь на нашем практическом опыте, ежедневных разговорах с пользователями и отслеживании отраслевых тенденций, мы получили более четкое представление о том, что делает решение IAM хорошим. В этой статье я хотел бы поделиться некоторыми нашими мыслями и уроками.

Простота использования и пользовательский опыт

IAM является шлюзом к любому приложению. Это часто первое, что видят пользователи. Трудная или запутанная система не только увеличивает нагрузку для разработчиков, но и прямо ухудшает опыт конечных пользователей.

Мы считаем, что пользовательский опыт имеет две стороны: опыт для разработчиков и опыт для конечных пользователей.

Опыт разработчиков

Прежде чем мы начали создавать Logto, мы провели много исследований существующих решений IAM. Многие разработчики делились одними и теми же разочарованиями — было трудно найти решение, которое было бы мощным, но при этом легким в использовании.

Например, технический директор сети ресторанов рассказал нам, что они изначально пытались внедрить Keycloak, известное решение с открытым исходным кодом. Однако они сочли процесс настройки очень сложным. Им пришлось изучить много концепций и понять, как организованы различные ресурсы. Даже после траты большого количества времени, их членам команды было все равно трудно разобраться. Кроме того, их не устраивало качество пользовательского интерфейса на стандартных страницах входа. В итоге они решили не использовать его.

Мы слышали много похожих историй. На поверхности IAM кажется простым — это всего лишь вопрос входа пользователя. Но как только дело касается таких современных нужд, как OAuth 2.0, OpenID Connect, социальный вход, MFA и SSO, все быстро усложняется. Если добавить такие функции, как контроль доступа к API, RBAC, пользовательские группы и разрешения, плохой дизайн системы может сделать все еще сложнее.

Это вдохновило нас на то, чтобы как можно больше снизить умственную нагрузку пользователей. В Logto мы проектируем с точки зрения обычного разработчика. Мы делаем каждый модуль и функцию понятными, внедряем быстрые руководства в интерфейс и предоставляем легкие в использовании SDK.

Опыт конечного пользователя

Для конечных пользователей страницы входа и авторизации должны выглядеть чистыми, современными и приятными в использовании. Хороший дизайн делает опыт приятным и подходит к стилю большинства продуктов без дополнительной работы.

Многие клиенты говорят нам, что одной из причин, по которым они выбирают Logto, является то, что наша готовая страница входа красивая и удобная для пользователей.

Но это всего лишь основы. Разработчики часто хотят, чтобы страница входа соответствовала их брендовому стилю. Поэтому Logto поддерживает полную кастомизацию брендинга, включая основной цвет, бренд, логотип и различные настройки для темного и светлого режимов. Мы также позволяем использовать пользовательские CSS, с подробной документацией, чтобы каждый компонент входа мог соответствовать стилю их продукта.

Однако некоторые разработчики хотят еще большей гибкости. Они хотят создавать свои собственные страницы входа с нуля. Чтобы удовлетворить эту потребность, мы ввели функцию "Принесите свой интерфейс", а также набор API для опыта, чтобы помочь разработчикам создавать св�ои собственные потоки.

С этими опциями разработчики могут полностью контролировать опыт входа конечных пользователей, либо используя страницы Logto, либо создавая свои собственные.

Безопасность

Безопасность — это основа всех программных систем. Это нижняя граница, которую решения IAM никогда не должны компрометировать.

Для конечных пользователей имя пользователя и пароль уже недостаточно безопасны. Современная система должна поддерживать более безопасные методы, такие как вход без пароля (электронная почта или SMS), социальный вход, корпоративное SSO и многофакторная аутентификация (MFA).

Для разработчиков система также должна предлагать мощные механизмы защиты: CAPTCHA, блокировку идентификаторов, защиту от CSRF, защиту от DoS, замену подписи ключей для JWT и cookie, выход из канала на бэкенде для OIDC и многое другое.

Logto не только поддерживает все это, но и следует этим ключевым принципам:

-

Всегда с открытым исходным кодом

Все основные компоненты Logto имеют открытый исходный код и полностью прозрачны. Это позволяет сообществу и сторонним экспертам по безопасности проверять код, и пользователи также могут проверять его сами. Мы считаем, что контроль со стороны открытого исходного кода критичен для настоящей безопасности. -

Строго следовать стандартам протоколов

Logto придерживается широко признанных стандартов, таких как OAuth 2.0, OpenID Connect и SAML 2.0. Эти стандарты проверены временем и помогают обеспечить совместимость и безопасность, избегая рисков пользовательских реализаций. -

Соответствие требованиям

Logto соответствует основным требованиям безопасности и конфиденциальности и получил сертификацию SOC 2 Type II. Мы остаемся в курсе изменений в законах и нормативных актах, чтобы обеспечить безопасность данных пользователей.

Конечно, балансирование между безопасностью и пользовательским опытом — это нелегкая задача. Иногда нам приходится идти на компромиссы.

Например, некоторые разработчики хотели, чтобы пользователи вводили учетные данные напрямую в их приложении без перенаправления на страницу входа Logto. Но это нарушило бы модель безопасности, определенную стандартными протоколами (см. Мне нужно, чтобы мои пользователи вводили свои учетные данные в моем приложении).

Вместо этого мы предоставили сильную поддержку для пользовательских страниц входа. Таким образом, пользователи могут по-прежнему наслаждаться плавным опытом без ущерба для безопасности.

Мощные интеграционные возможности

В сегодняшней экосистеме приложений система идентификации должна легко интегрироваться в различные технологические стеки. Многие разработчики думают только об управлении учетными записями, но настоящая мощь заключается в более глубокой интеграции с экосистемой — то, чего Logto достигает, следуя открытым стандартам.

Интеграция сторонних систем идентификации

В ходе наших исследований мы обнаружили, что использование стороннего социального входа — это очень распространенная потребность. Однако разработчики часто жалуются, что эти потоки запутаны, плохо задокументированы и трудно отлаживаются.

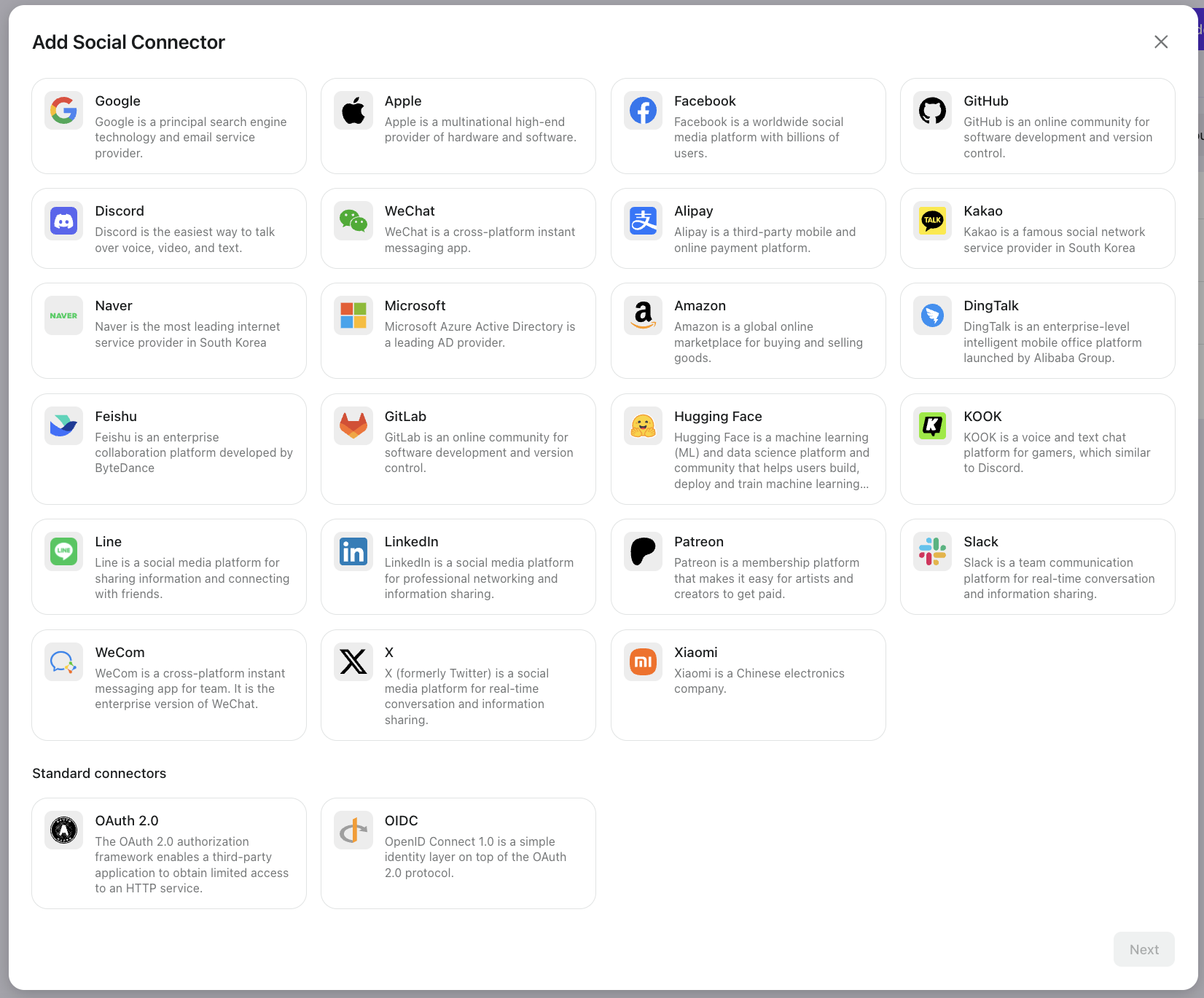

Чтобы решить эту проблему, Logto предоставляет почти 30 встроенных социальных коннекторов, включая стандартные коннекторы OIDC и OAuth 2.0. Мы также предлагаем коннекторы для основных платформ SSO, таких как Microsoft Entra ID (SAML + OIDC), Google Workspace, Okta и универсальные OIDC/SAML коннекторы SSO.

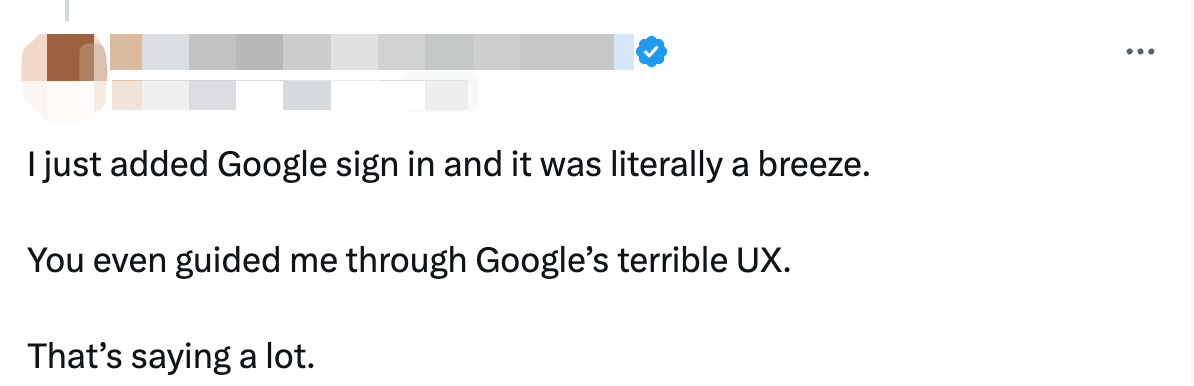

Разработчики могут легко настроить их, следуя пошаговым инструкциям в консоли Logto.

Интеграция с вашей экосистемой

Logto позволяет использовать его в качестве провайдера идентификации для сторонних приложений. Это означает, что вы можете подключить вашу пользовательскую систему Logto к более широкой экосистеме вокруг вашего продукта.

Например, если вы запускаете страницу ожидания или страницу предварительной продажи, пользователи могут войти в систему с помощью Logto. Когда ваш продукт станет доступным, эти пользователи смогут войти непосредственно с теми же учетными записями, и вы сможете знать их статус пользователя.

Если позже вы создадите сайт сообщества, вы сможете интегрировать его с Logto, чтобы обеспечить беспрепятственный доступ пользователей. См. Logto в действии: Интеграция Apache Answer для запуска сообщества для ваших пользователей.

Вы также можете подключать API через стандартные токены, например, используя токены личного доступа, чтобы позволить локальному MCP серверу получить доступ к вашей системе от имени пользователей (проверьте Усильте ваш бизнес: Подключите инструменты AI к вашему существующему обслуживанию с контролем доступа).

В будущем удаленные MCP серверы будут работать как серверы ресурсов, защищенные токенами Logto.

Четкая и полная документация

Многие разработчики жалуются, что документация для существующих решений IAM фрагментирована, устарела и ее трудно понять.

Некоторые отмечали, что документы Auth0 "слишком объёмные и иногда противоречивы сами себе", а документы Azure AD "слишком общие и не содержат примеров для конкретных случаев".

Перед тем, как мы перешли на новую документацию, мы также получали подобные жалобы.

Logto внимательно слушала обратную связь от разработчиков. Мы вложили много усилий в создание четких, практичных документов, включая быстрые руководства, подробные ссылки на API и примеры интеграции. Документация тесно связана с обновлениями продукта, всегда поддерживая синхронность с новыми функциями.

Наш блог обновляется каждую неделю с статьями о концепциях аутентификации, использовании продукта и учебными пособиями, такими как:

- RBAC на практике: Реализация безопасной авторизации для вашего приложения

- Создание многопользовательского SaaS-приложения: Полное руководство от разработки до реализации

Мы также создаем библиотеку ресурсов по аутентификации, включая:

В Logto мы рассматриваем документацию как часть продукта. Мы продолжаем улучшать ее читаемость, полноту и удобство использования, чтобы помочь каждому разработчику быстро начать работу.

Экономическая эффективность

Стоимость является ключевым фактором при выборе любого технического решения, и решения IAM не являются исключением.

Многие пользователи считают, что основные решения IAM "слишком дороги" — не потому, что они плохие, а потому, что трудно обосновать высокую цену.

Logto предлагает прозрачную и предсказуемую ценовую модель, с открытыми и облачно размещенными опциями.

Для облачной версии мы предлагаем щедрый бесплатный тарифный план для до 50,000 MAU, и профессиональный план, начинающийся с $16/месяц с неограниченными MAU и расширенными функциями. Для корпоративных нужд мы предлагаем настраиваемые корпоративные планы, основанные на ситуации каждой компании.

Посетите Логто цены для получения дополнительной информации.

Надежная поддержка клиентов

Даже у лучших продуктов могут быть проблемы. Высококачественная поддержка имеет важное значение.

Многие клиенты сказали нам: "Я не ожидал, что вы решите мою проблему так быстро! Другие сервисы заставили меня ждать целую вечность."

К сожалению, медленная и неэффективная поддержка часто встречается у других поставщиков. Для решений IAM любой простой может быть фатальным, потому что пользователи не могут войти в систему.

Logto предлагает поддержку сообщества через Discord, самообслуживаемого AI-бота и поддержку по электронной почте для профессиональных пользователей. Корпоративные пользователи получают расширенную поддержку с SLA и доступ к инженерам по решениям.

Наши инженеры напрямую занимаются поддержкой, чтобы убедиться, что технические проблемы решаются должным образом. Мы также ценим обратную связь от пользователей и используе�м ее для улучшения продукта.

Построено с учетом будущего

Хотя мы уже упомянули значимость стандартов, стоит подчеркнуть:

Принимать будущее означает принимать открытые стандарты.

Стандарты, такие как OAuth 2.0 и OIDC, упрощают интеграцию сегодня и подготавливают вас к будущим технологическим изменениям. Они поддерживаются экспертными сообществами и обновляются для удовлетворения новых потребностей в безопасности.

Вот почему Logto строится на открытых стандартах с самого начала — чтобы обеспечить долгосрочную гибкость и безопасность.

В эру ИИ, потребности в IAM становятся более сложными, чем когда-либо. OAuth 2.0 и OIDC теперь более важны, такие как:

- Удостоверение удаленного MCP-сервера – OAuth позволяет сторонним агентам безопасно запрашивать контекст или действия без предоставления паролей пользователей.

- Интеграция с открытой экосистемой – Ваши API могут легко подключаться к сторонним сервисам, исполь�зуя доступ на основе токенов.

- Создание AI-агентов – OAuth 2.0 позволяет агентам действовать от имени пользователей в различных приложениях.

- Умные устройства – Потоки авторизации устройств помогают умным инструментам аутентифицироваться и получать доступ к облачным сервисам.

См. Почему вашему продукту нужны OAuth 2.0 и OIDC — особенно в эру ИИ для получения дополнительной информации.

Logto строго следует OAuth 2.0 и OIDC, гарантируя как текущую безопасность, так и готовность к будущему.

Итог

Хорошее решение IAM должно балансировать между простотой использования, безопасностью, выбором пользователей, масштабируемостью, интеграцией, экономической эффективностью, документацией, поддержкой и адаптируемостью к будущему.

Оно должно не только удовлетворять сегодняшние потребности, но и готовиться к завтрашним изменениям.

Logto стремится создавать безопасную, удобную, гибкую и доступную платформу IAM �на основе реальных потребностей.

Будь то для стартапов, крупных компаний, традиционных приложений или услуг следующего поколения AI, наша цель — предоставить решение, которое действительно соответствует современным потребностям управления идентификацией и доступом.